Connectez-vous à AWS Management Console et ouvrez la console Route 53 à l'adresse https://console.aws.amazon.com/route53/. Si vous êtes nouveau sur Route 53, choisissez Commencer maintenant sous Gestion DNS. Choisissez Créer une zone hébergée. Dans le volet Créer une zone hébergée, saisissez un nom de domaine et, éventuellement, un commentaire. Dernière modifié: 2025-01-22 17:01

Une fiche en plastique standard a généralement le fusible monté à l'intérieur et doit être ouvert. Une prise moulée est généralement très facile pour remplacer le fusible - le porte-fusible est sorti à l'aide d'un petit tournevis à lame plate ou similaire, puis un nouveau fusible peut être mis en place et le porte-fusible remis en place. Dernière modifié: 2025-01-22 17:01

Mobile Spy fonctionne également avec iOS (nécessite un jailbreak), BlackBerry (v7 et versions antérieures) et Symbian, et plusieurs appareils peuvent être surveillés à partir de la même interface Web. Une fois installée, l'application reste cachée à l'utilisateur, n'apparaissant que comme « SIM Toolkit » dans la liste des applications en cours d'exécution dans les paramètres Android. Dernière modifié: 2025-01-22 17:01

Pour redémarrer un iPad sans le bouton d'alimentation dans iOS 10, appuyez sur le bouton virtuel AssistiveTouch qui ouvrira le menu AssistiveTouch. Appuyez sur le bouton Appareil, puis maintenez enfoncé le bouton Verrouiller l'écran comme vous le feriez normalement sur le bouton d'alimentation physique de votre iPad. Dernière modifié: 2025-01-22 17:01

Connexion de Mevo à un réseau Wi-Fi local ou à un routeur Tout d'abord, assurez-vous que le Wi-Fi et le Bluetooth sur votre appareil mobile sont activés. En bas à droite de la carte, appuyez sur le bouton Configurer Mevo. Appuyez sur Afficher les réseaux Wi-Fi. L'application mettra un moment à se charger, puis vos réseaux disponibles s'afficheront dans une liste. Dernière modifié: 2025-01-22 17:01

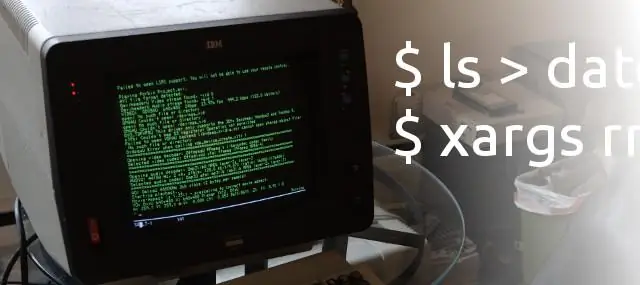

Ajoutez une clé publique pour autoriser la connexion SSH à distance pour le nouvel utilisateur Basculez vers le nouveau compte utilisateur. $ su - nouvel utilisateur. Dossier Create.ssh dans le répertoire de base. $ mkdir ~/.ssh. Créez le fichier authorised_keys dans le dossier .ssh et ajoutez la clé publique. Utilisez votre éditeur de texte préféré pour cela. Vérifier la connexion à distance SSH. Dernière modifié: 2025-01-22 17:01

En-têtes. Les en-têtes sont affichés sous forme de paires clé-valeur sous l'onglet En-têtes. Le survol du nom de l'en-tête peut vous donner une description de l'en-tête selon la spécification HTTP. Si vous envoyez une demande HEAD, Postman affichera l'onglet en-têtes par défaut. Dernière modifié: 2025-01-22 17:01

Comment se connecter au Wi-Fi sur le campus ? Cliquez sur l'icône Sans fil dans la barre des tâches (en bas à droite de votre bureau) Sélectionnez SecureTCC dans la liste des réseaux. Entrez votre nom d'utilisateur du réseau TCC (professeurs/personnel) ou mon nom d'utilisateur TCC (étudiants) et votre mot de passe. Cliquez sur OK. Vous allez maintenant être connecté au réseau SecureTCC. Dernière modifié: 2025-01-22 17:01

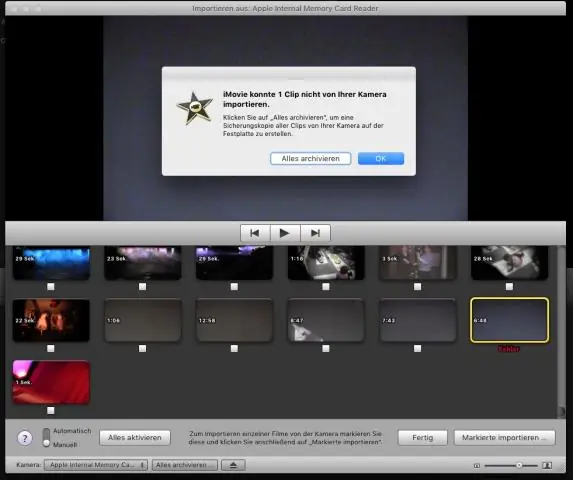

La plupart du temps, il n'y aura pas un tel problème d'import.mov dans iMovie. Le codec vidéo tel que AIC ou H.264,DV, MPEG-4, MPEG-2 est autorisé à importer les fichiers MOV de toiMovie. Étape 1 Ajoutez les fichiers MOV que vous souhaitez convertir toiMovie. Étape 2 Choisissez iMovie comme format de sortie. Étape 3 Convertir MOV en iMovie SupportedFormat. Dernière modifié: 2025-01-22 17:01

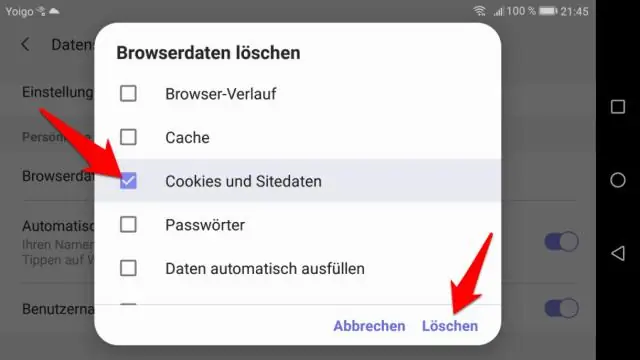

Solution : vous pouvez effacer les cookies et les données mises en cache stockées par votre navigateur Web. Si cela ne fonctionne toujours pas, essayez de désinstaller le navigateur Web. Utilisez CCleaner pour supprimer les fichiers restants et réinstaller le navigateur Web. De nombreux sites Web incluent Javascript dans leur code. Dernière modifié: 2025-01-22 17:01

L'erreur interdite 403 se produit lorsque la page Web (ou une autre ressource) que vous essayez d'ouvrir dans votre navigateur Web est une ressource à laquelle vous n'êtes pas autorisé à accéder. C'est ce qu'on appelle une erreur 403 car c'est le code d'état HTTP que le serveur Web utilise pour décrire ce type d'erreur.HTTP 403. Interdit. Dernière modifié: 2025-01-22 17:01

En 1992, une Barbie "Teen Talk" a frappé les étagères. Chaque poupée a été programmée pour dire une poignée différente de phrases préenregistrées, telles que « Avez-vous le béguin pour quelqu'un ? » « Je serai toujours là pour vous aider » et – voici la controverse – « Le cours de mathématiques est difficile ! » (Vous pouvez l'entendre par vous-même ici.). Dernière modifié: 2025-06-01 05:06

Fairphone vient d'annoncer le Fairphone 3, le dernier appareil durable de la société. Fairphone a promis que son dernier smartphone est facile à réparer, qu'il utilise des matériaux sans conflit, issus de sources responsables et recyclés. Malheureusement, ce smartphone écologique ne sera pas officiellement disponible au Canada. Dernière modifié: 2025-01-22 17:01

En un coup d'œil : nos meilleurs appareils photo pour les clips vidéo Canon 80D GAGNANT. CAMÉRA D'ACTION GoPro Hero 5. Nikon D5200 À MOINS DE 600 $. Sony Alpha a6000 À MOINS DE 500 $. Dernière modifié: 2025-06-01 05:06

Créer une image managée dans le portail Accédez au portail Azure pour gérer l'image de la machine virtuelle. Sélectionnez votre machine virtuelle dans la liste. Dans la page Machine virtuelle de la machine virtuelle, dans le menu supérieur, sélectionnez Capturer. Pour Nom, acceptez le nom pré-rempli ou entrez un nom que vous souhaitez utiliser pour l'image. Dernière modifié: 2025-01-22 17:01

⊛ signification emoji jambe. Une jambe humaine détachée, montrant la cuisse, les mollets et le pied. Pourrait être utilisé pour indiquer la force des jambes ou des exercices impliquant la jambe. Les emojis des jambes prennent en charge les modificateurs de teint. Dernière modifié: 2025-06-01 05:06

Comme adjectifs la différence entre difficile etcompliqué. est-ce que difficile est difficile, pas facile, nécessitant beaucoup d'efforts alors que compliqué est difficile ou alambiqué. Dernière modifié: 2025-01-22 17:01

Appuyez sur la touche Windows et tapez Options Internet dans la zone de recherche Windows. Dans la fenêtre Propriétés Internet, assurez-vous que l'onglet Général est sélectionné. Dans la section Historique de navigation, cochez la case Supprimer l'historique de navigation en quittant. En bas de la fenêtre, cliquez sur Appliquer, puis sur OK. Dernière modifié: 2025-01-22 17:01

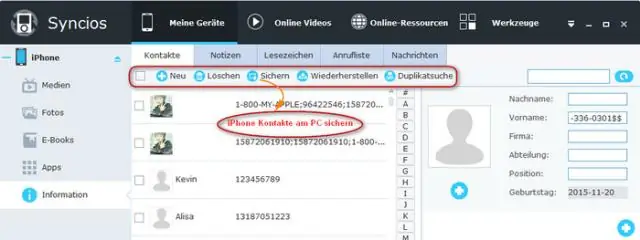

Copiez les contacts de votre iPhone vers Hotmail : exécutez CopyTrans Contacts et connectez votre iPhone. Vos contacts iPhone apparaîtront dans la fenêtre principale du programme. Sélectionnez les contacts que vous souhaitez exporter dans la liste des contacts. Cochez la case à côté de « Contacts », si vous souhaitez les transférer tous. Dernière modifié: 2025-01-22 17:01

2 réponses. Tomcat est un conteneur de servlet qui prend en charge la technologie servlet et JSP. TomEE est plus étendu que Tomcat prenant en charge de nombreuses autres technologies Java EE (spécifiées par JSR-xxx). Dernière modifié: 2025-01-22 17:01

La première ligne, ou extrait, est la première phrase de votre e-mail qui s'affiche après la ligne d'objet. En règle générale, la boîte de réception affichera la copie dans la première ligne d'un message HTML ou la première phrase d'un e-mail texte. Utilisez plutôt cet espace convoité pour créer de la valeur, de l'intérêt et de l'enthousiasme dans votre message. Dernière modifié: 2025-01-22 17:01

Réinitialiser la batterie du Roomba série 500 et 600 Allumez votre Roomba en appuyant sur le bouton 'Clean' Maintenez enfoncé pendant 10 secondes les boutons 'Spot' et 'Dock' qui sont placés au dessus et en dessous du bouton 'Clean' Relâchez les boutons en même temps temps et vous entendrez le son typique de début du Roomba. Dernière modifié: 2025-01-22 17:01

Un éclat (également connu sous le nom d'éclat) est un fragment d'un objet plus gros (généralement du bois) ou un corps étranger qui pénètre ou est intentionnellement injecté dans un corps. Selon l'American Academy of Family Physicians (AAFP), les types courants d'éclats sont le verre, le plastique, le métal et les épines d'animaux. Dernière modifié: 2025-01-22 17:01

Comment activer le flash LED pour les alertes Allez dans Paramètres > Accessibilité, puis sélectionnez Audio/Visuel. Activez le flash LED pour les alertes. Activez Flash sur silencieux si vous souhaitez que le LEDFlash pour les alertes ne soit émis que lorsque votre iPhone ou iPad Pro * est désactivé. Dernière modifié: 2025-01-22 17:01

Les données intensives sont utilisées pour décrire les applications liées aux E/S ou nécessitant de traiter de gros volumes de données. Ces applications consacrent la majeure partie de leur temps de traitement aux E/S, au déplacement et à la manipulation des données. Dernière modifié: 2025-01-22 17:01

Installez Gedit à l'aide de Brew pour Mac Lancez d'abord le terminal en appuyant sur le bouton commande + espace, puis tapez le terminal et appuyez sur le bouton Entrée. Maintenant, installez gedit : brew installez gedit. Dernière modifié: 2025-01-22 17:01

Les rangées peuvent être décrites comme minces ou larges. Ligne maigre : a un nombre fixe et relativement petit de clés de colonne. Ligne large : a un nombre relativement important de clés de colonne (des centaines ou des milliers); ce nombre peut augmenter à mesure que de nouvelles valeurs de données sont insérées. Dernière modifié: 2025-01-22 17:01

Dans la liste des services, recherchez Windows Audio, faites un clic droit dessus et accédez à Propriétés. Assurez-vous de changer le type de démarrage en automatique. Cliquez sur le bouton Stop, et une fois qu'il s'est arrêté, redémarrez-le. Redémarrez votre ordinateur et vérifiez si vous pourrez accéder à l'icône du volume dans la barre des tâches. Dernière modifié: 2025-01-22 17:01

Il existe trois stratégies de mappage d'héritage définies dans l'hibernation : Table par hiérarchie. Dernière modifié: 2025-01-22 17:01

1. Supprimer le cache : La méthode rapide avec un raccourci. Appuyez sur les touches [Ctrl], [Shift] et [del] de votre clavier. Sélectionnez la période 'depuis l'installation', pour vider le cache de tout le navigateur. Cochez l'option 'Images et fichiers en cache'. Confirmez vos paramètres en cliquant sur le bouton 'supprimer les données du navigateur'. Actualiser la page. Dernière modifié: 2025-01-22 17:01

Les étapes du processus d'exploration de texte sont répertoriées ci-dessous. Étape 1 : Récupération d'informations. C'est la première étape du processus de data mining. Étape 2 : Traitement du langage naturel. Cette étape permet au système d'effectuer une analyse grammaticale d'une phrase pour lire le texte. Étape 3 : Extraction des informations. Étape 4 : Exploration de données. Dernière modifié: 2025-06-01 05:06

En mode Mise en page, vous pouvez spécifier une largeur de colonne ou une hauteur de ligne en pouces. Dans cette vue, les pouces sont l'unité de mesure par défaut, mais vous pouvez changer l'unité de mesure en centimètres ou en millimètres. > Options Excel> Avancé. Dernière modifié: 2025-01-22 17:01

La spécification OAuth définit quatre attributions différentes en fonction de la nature de l'application client : Attribution des informations d'identification du client. Octroi des informations d'identification du client. Figure 2 : Flux de travail d'attribution des informations d'identification du client. Octroi de code d'autorisation. Subvention implicite. Octroi des identifiants de mot de passe du propriétaire de la ressource. Dernière modifié: 2025-01-22 17:01

Bronfenbrenner a développé le modèle bioécologique après avoir reconnu que l'individu était négligé dans d'autres théories du développement humain, qui étaient largement axées sur le contexte du développement (par exemple, l'environnement). Dernière modifié: 2025-01-22 17:01

Dans SQL Server, la taille de la page est de 8 Ko. Cela signifie que les bases de données SQL Server ont 128 pages par mégaoctet. Chaque page commence par un en-tête de 96 octets utilisé pour stocker les informations système sur la page. Dernière modifié: 2025-01-22 17:01

Réplication interrégionale. La réplication interrégionale est une fonctionnalité qui réplique les données d'un compartiment à un autre compartiment pouvant se trouver dans une région différente. Il fournit une copie asynchrone d'objets dans des buckets. Supposons que X est un seau source et Y est un seau de destination. Dernière modifié: 2025-01-22 17:01

Réponse originale : Combien de temps faut-il normalement pour apprendre les bases de nodejs puis se plonger dans expressjs ? Cela prendra 1-2 jours avec 2-3 heures de piratage avec des exemples si vous connaissez javascript. Sinon, apprendre le javascript peut prendre 10 à 15 jours. Dernière modifié: 2025-01-22 17:01

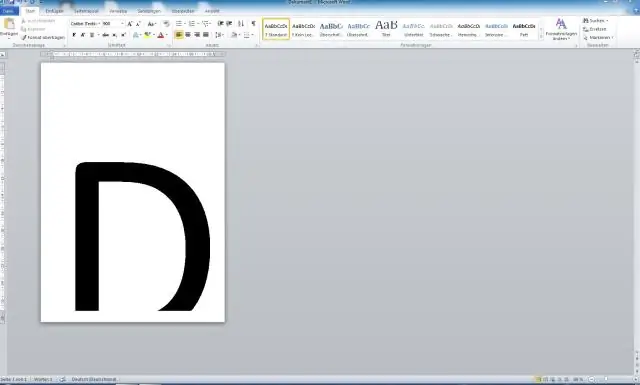

Tapez « 600 » dans la case « Taille de la police » pour commencer et appuyez sur la touche « Entrée » de votre clavier. Tapez votre lettre sur la page. Si la lettre est trop grande ou trop petite, mettez-la en surbrillance avec votre souris, tapez un nombre plus grand ou plus petit dans la case « Taille de la police » et appuyez sur « Entrée » pour la modifier. Dernière modifié: 2025-01-22 17:01

Vérification de l'exécution d'Oracle Listener sous Windows Ouvrez une fenêtre de commande. Tapez lsnrctl. Vous obtiendrez une invite de lecture LSNRCTL> Type status. Si vous voyez les écouteurs xe* dans READY, votre base de données est opérationnelle. Dernière modifié: 2025-01-22 17:01

Liaisons SAML 2.0. Les demandeurs et les répondeurs SAML communiquent en échangeant des messages. Le mécanisme de transport de ces messages est appelé liaison SAML. Il permet aux demandeurs et aux répondeurs SAML de communiquer en utilisant un agent utilisateur HTTP comme intermédiaire. Dernière modifié: 2025-01-22 17:01