- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-06-01 05:08.

C'est le travail de Cisco Serveur de contrôle d'accès sécurisé ( ACS ) à offre services d'authentification, de comptabilité et d'autorisation aux périphériques réseau. Il comprend des routeurs, des commutateurs, Cisco Pare-feu PIX et serveurs d'accès réseau. Cisco Secure Access Control Server prend en charge deux principaux protocoles AAA; à savoir, TACACS+ et RADIUS.

Considérant ceci, comment Cisco ACS fonctionne-t-il ?

Cisco Serveur de contrôle d'accès ( ACS ) est une plate-forme d'authentification, d'autorisation et de comptabilité (AAA) qui vous permet de gérer de manière centralisée l'accès aux ressources réseau pour une variété de types d'accès, d'appareils et de groupes d'utilisateurs. sans fil - authentifie et autorise les utilisateurs et les hôtes sans fil et applique les politiques sans fil.

À côté de ci-dessus, quelle est la différence entre Cisco ISE et ACS ? Primaire différence ISE est utilisé pour rassembler et partager le contexte en utilisant PxGrid pour ISE partenaires de l'écosystème constitués de tiers et Cisco périphériques (environ 50+ fournisseurs pris en charge et en croissance). ACS n'a aucun moyen de partager le contexte ni de prendre en charge le profilage, ou les services invités/services BYOD.

Sachez également qu'est-ce que l'appliance Cisco ACS ?

Cisco Sécurise Appareil ACS La version 3.2 est une plate-forme dédiée, montée en rack et hautement évolutive, qui sert de serveur de contrôle d'accès hautes performances prenant en charge le service d'accès utilisateur à distance centralisé (RADIUS) ou le système de contrôle d'accès du contrôleur d'accès au terminal (TACACS+).

Qu'est-ce que l'authentification ACS ?

Service de contrôle d'accès ou service de contrôle d'accès Windows Azure ( ACS ) est un service basé sur le cloud appartenant à Microsoft qui fournit un moyen simple d'authentifier et d'autoriser les utilisateurs à accéder aux applications et services Web tout en autorisant les fonctionnalités de authentification et l'autorisation d'être pris en compte

Conseillé:

Quelle fonctionnalité mGRE fournit-il à la technologie Dmvpn ?

15. Quelles fonctionnalités mGRE fournit-il à la technologie DMVPN ? Il crée une base de données de mappage distribuée d'adresses IP publiques pour tous les rayons du tunnel VPN. Il assure le transport sécurisé d'informations privées sur des réseaux publics, tels qu'Internet

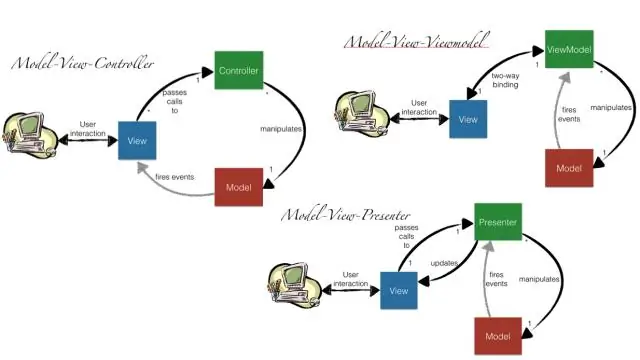

Quelle est la différence entre la fonction virtuelle et la fonction virtuelle pure en C++ ?

La principale différence entre « fonction virtuelle » et « fonction virtuelle pure » est que « fonction virtuelle » a sa définition dans la classe de base et que les classes dérivées héritant la redéfinissent également. La fonction virtuelle pure n'a pas de définition dans la classe de base, et toutes les classes dérivées héritant doivent la redéfinir

Quelle est la différence entre la fonction virtuelle et le remplacement de fonction ?

Les fonctions virtuelles ne peuvent pas être statiques et ne peuvent pas non plus être une fonction amie d'une autre classe. Ils sont toujours définis dans la classe de base et remplacés dans la classe dérivée. Il n'est pas obligatoire que la classe dérivée remplace (ou redéfinisse la fonction virtuelle), dans ce cas, la version de la classe de base de la fonction est utilisée

Qu'est-ce que le gestionnaire de sécurité d'applet et que fournit-il ?

Le responsable de la sécurité. Un gestionnaire de sécurité est un objet qui définit une politique de sécurité pour une application. Cette stratégie spécifie les actions qui sont dangereuses ou sensibles. En règle générale, une applet Web s'exécute avec un gestionnaire de sécurité fourni par le navigateur ou le plug-in Java Web Start

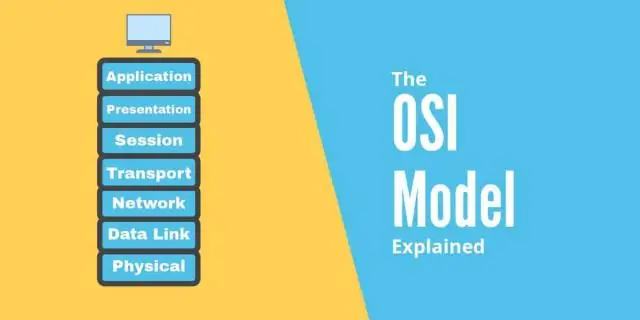

Quelle est la fonction de la couche session OSI dans quelle couche le protocole du routeur fonctionne-t-il ?

Dans le modèle de communication Open Systems Interconnection (OSI), la couche de session réside au niveau de la couche 5 et gère la configuration et la suppression de l'association entre deux points de terminaison de communication. La communication entre les deux points de terminaison est connue sous le nom de connexion