- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Univarié et multivarié représentent deux approches de la statistique une analyse . Univarié implique le une analyse d'une seule variable tandis que analyse multivariée examine deux ou plusieurs variables. Plus analyse multivariée implique une variable dépendante et plusieurs variables indépendantes.

Par ailleurs, quelle est la différence entre une analyse bivariée univariée et une analyse multivariée ?

De plus, certaines manières d'afficher univarié les données comprennent des tableaux de distribution de fréquence, des graphiques à barres, des histogrammes, des polygones de fréquence et des camemberts. Analyse bivariée est utilisé pour savoir s'il existe une relation entre deux différent variables. Analyse multivariée est le une analyse de trois variables ou plus.

Par la suite, la question est, qu'est-ce qu'un exemple d'analyse multivariée ? Exemples de régression multivariée Exemple 1. Un chercheur a collecté Les données sur trois variables psychologiques, quatre variables académiques (scores aux tests standardisés) et le type de programme éducatif dans lequel l'élève est pour 600 élèves du secondaire. Un médecin a recueilli Les données sur le cholestérol, la tension artérielle et le poids.

De même, vous pouvez vous demander quelle est la différence entre une analyse univariée et bivariée ?

C'est l'une des formes les plus simples de statistiques une analyse , utilisé pour savoir s'il existe une relation entre deux ensembles de valeurs. Analyse univariée est le une analyse d'une variable (« uni »). Analyse bivariée est le une analyse d'exactement deux variables. Analyse multivariée est le une analyse de plus de deux variables.

Qu'est-ce que l'analyse univariée en recherche ?

Analyse univariée est la forme la plus simple d'analyse des données. « Uni » signifie « un », donc en d'autres termes, vos données n'ont qu'une seule variable. Il ne traite pas des causes ou des relations (contrairement à la régression) et son objectif principal est de décrire; il prend des données, résume ces données et trouve des modèles dans les données.

Conseillé:

Quelle est la principale différence entre les codes de détection d'erreur et de correction d'erreur ?

La détection et la correction des erreurs nécessitent l'envoi d'une certaine quantité de données redondantes avec les données réelles; la correction nécessite plus que la détection. Les bits de parité sont une approche simple pour la détection d'erreurs. Un bit de parité est un bit supplémentaire envoyé avec les données qui est simplement la somme de 1 bit des données

Quelle est la principale différence entre supprimer [] et supprimer ?

![Quelle est la principale différence entre supprimer [] et supprimer ? Quelle est la principale différence entre supprimer [] et supprimer ?](https://i.answers-technology.com/preview/technology-and-computing/13859532-what-is-the-main-difference-between-delete-and-delete-j.webp)

La raison pour laquelle il existe des opérateurs delete etdelete[] séparés est que delete appelle un destructeur alors que delete[] doit rechercher la taille du tableau et appeler autant de destructeurs. Naturellement, l'utilisation de l'un là où l'autre est nécessaire peut poser des problèmes

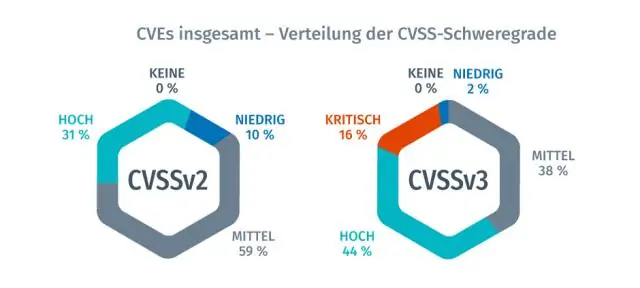

Quelle est la principale différence entre l'analyse des vulnérabilités ?

Quelle est la principale différence entre l'analyse des vulnérabilités et les tests d'intrusion ? les tests d'intrusion consistent à attaquer un système. L'analyse des vulnérabilités est effectuée avec une connaissance détaillée du système; les tests de pénétration commencent sans aucune connaissance du système

Quelle est la principale différence entre SVN et Git ?

La différence entre les systèmes de contrôle de version Git et SVN est que Git est un système de contrôle de version distribué, tandis que SVN est un système de contrôle de version centralisé. Git utilise plusieurs référentiels, y compris un référentiel et un serveur centralisés, ainsi que certains référentiels locaux

Quelle est la principale différence entre une injection SQL normale et une vulnérabilité d'injection SQL aveugle ?

L'injection SQL aveugle est presque identique à l'injection SQL normale, la seule différence étant la façon dont les données sont extraites de la base de données. Lorsque la base de données ne fournit pas de données à la page Web, un attaquant est obligé de voler des données en posant à la base de données une série de questions vraies ou fausses