Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Créer une liste de contrôle d'accès

- Ouvrez le formulaire de demande de modification.

- Ouvrez le menu contextuel du formulaire et sélectionnez Configurer > Règles de sécurité.

- Élevez votre rôle de sécurité dans le menu utilisateur qui s'ouvre lorsque vous cliquez sur votre nom dans l'en-tête. Seuls les administrateurs avec des rôles de sécurité élevés peuvent ajouter ACL .

- Cliquez sur Nouveau.

- Entrez les valeurs suivantes. Champ. Valeur.

- Cliquez sur Soumettre.

De plus, comment fonctionne ACL dans Servicenow ?

Une instance utilise liste de contrôle d'accès ( LCA ), également appelées règles de contrôle d'accès, pour contrôler les données auxquelles les utilisateurs peuvent accéder et comment ils peuvent y accéder. LCA Les règles exigent que les utilisateurs satisfassent à un ensemble d'exigences afin d'accéder à des données particulières. Chaque LCA La règle spécifie: L'objet et l'opération à sécuriser.

De plus, quelle est la différence entre * et aucun dans les listes de contrôle d'accès dans Servicenow ? * est une liste de contrôle d'accès au niveau du champ qui donne accès à tous les champs de cette table. Table. rien est une ACL de niveau ligne qui vous permet d'accéder aux enregistrements.

Sachez également qu'est-ce qu'une règle ACL ?

Règle ACL . ACL sont un ensemble de conditions d'autorisation et de refus, appelées règles , qui assurent la sécurité en bloquant les utilisateurs non autorisés et en permettant aux utilisateurs autorisés d'accéder à des ressources spécifiques. Le périphérique WAP prend en charge jusqu'à 50 IPv4, IPv6 et MAC Règles de liste de contrôle d'accès . IPv4 et IPv6 ACL . IP ACL classer le trafic pour les couches 3 et 4.

Quels sont les types de LCA ?

Ils sont quatre les types d'ACL que vous pouvez utiliser à différentes fins, il s'agit d'ACL standard, étendues, dynamiques, réflexives et temporelles.

Quels sont les types de listes de contrôle d'accès ?

- LCA standard. L'ACL standard vise à protéger un réseau en utilisant uniquement l'adresse source.

- Liste de contrôle d'accès étendue.

- ACL dynamique.

- ACL réflexif.

Conseillé:

Comment utiliser l'outil de remplissage dans l'animation Adobe ?

Appliquer un remplissage de couleur unie à l'aide de l'inspecteur des propriétés Sélectionnez un ou plusieurs objets fermés sur la scène. Sélectionnez Fenêtre > Propriétés. Pour sélectionner une couleur, cliquez sur le contrôle Couleur de remplissage et effectuez l'une des opérations suivantes : Sélectionnez un échantillon de couleur dans la palette. Tapez la valeur hexadécimale d'une couleur dans la case

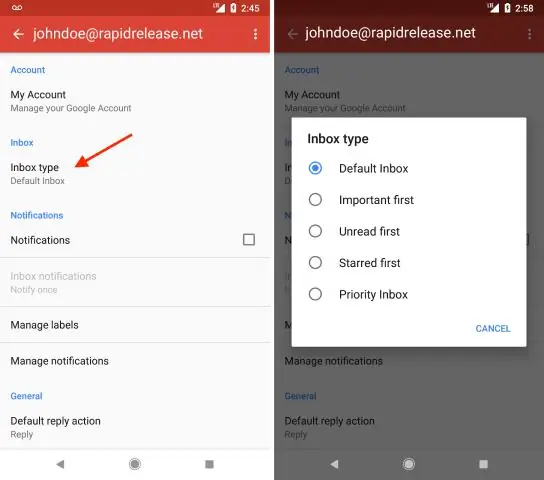

Comment utiliser le mode Invité dans Gmail ?

Comment activer le mode Invité dans Google Chrome Ouvrez Google Chrome. En haut à droite, vous verrez le nom de la personne dont le compte Google est lié au navigateur. Cliquez sur le nom. Cliquez sur Changer de personne. Cliquez sur Parcourir en tant qu'invité. Cela ouvrira une nouvelle fenêtre dans laquelle vous ne pourrez accéder à aucune des données de votre navigateur

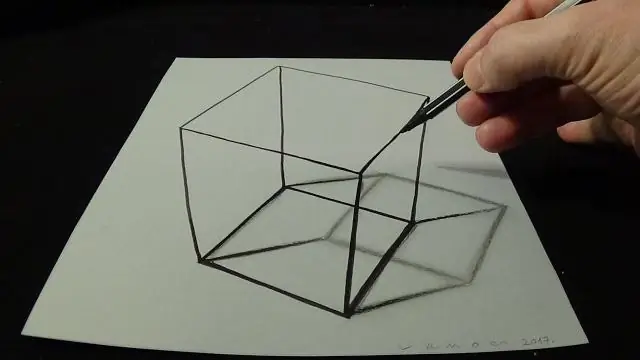

Comment utiliser la 3D dans Illustrator ?

Créez un objet 3D par extrusion Sélectionnez l'objet. Choisissez Effet > 3D > Extruder et biseauter. Cliquez sur Plus d'options pour afficher la liste complète des options ou sur Moins d'options pour masquer les options supplémentaires. Sélectionnez Aperçu pour prévisualiser l'effet dans la fenêtre du document. Spécifiez les options : Position. Cliquez sur OK

Comment utiliser le code VBA dans Word ?

Tout d'abord, cliquez sur « Visual Basic » dans le groupe « Code », sur l'onglet « Développeur » ou vous pouvez appuyer sur « Alt » + « F11 » dans votre clavier pour ouvrir l'éditeur VBA. Cliquez ensuite sur « Insérer », dans le menu déroulant, vous pouvez cliquer sur « Module ». Ensuite, double-cliquez pour ouvrir un nouveau module

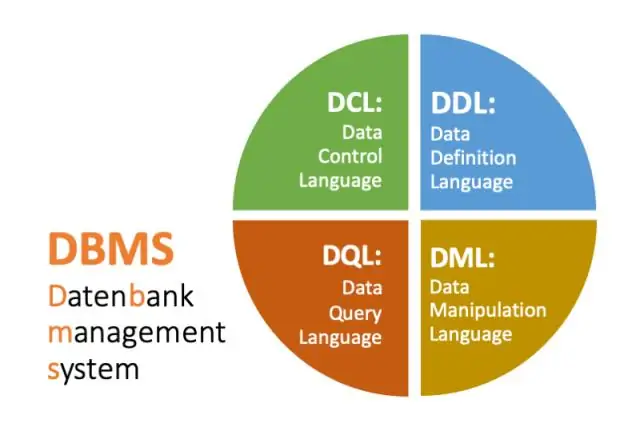

Pouvons-nous utiliser l'instruction DDL dans la procédure dans Oracle ?

Les instructions DDL ne sont pas autorisées dans les procédures (PLSQL BLOCK) Les objets PL/SQL sont précompilés. D'autre part, les instructions DDL (Data Definition Language) comme les commandes CREATE, DROP, ALTER et les instructions DCL (Data Control Language) comme GRANT, REVOKE peuvent modifier les dépendances pendant l'exécution du programme