Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Si vous avez un magasin de clés et magasin de confiance dans PEM formater, convertir le PEM magasin de clés déposer à PKCS12. Ensuite, exportez le certificat et clé de JKS des dossiers . Si vous n'avez pas de keystore et fichiers truststore , vous pouvez créer avec OpenSSL et Java keytool.

De même, comment ajouter PEM à TrustStore ?

Pour convertir les clés au format PEM en Java KeyStore:

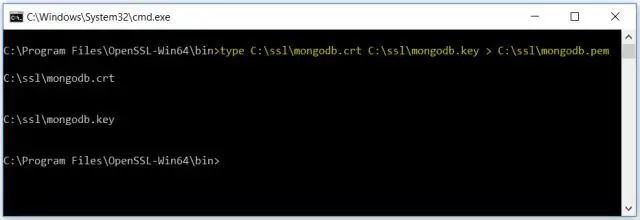

- Convertissez le certificat de PEM en PKCS12 à l'aide de la commande suivante:

- Saisissez et répétez le mot de passe d'exportation.

- Créez, puis supprimez un truststore vide à l'aide des commandes suivantes:

- Importez l'autorité de certification dans le truststore à l'aide de la commande suivante:

De plus, qu'est-ce qu'un fichier PEM ? Résolution. PEM ou Privacy Enhanced Mail est un certificat DER codé en Base64. PEM Les certificats sont fréquemment utilisés pour les serveurs Web car ils peuvent facilement être traduits en données lisibles à l'aide d'un simple éditeur de texte. Généralement lorsqu'un PEM codé déposer est ouvert dans un éditeur de texte, il contient des en-têtes et des pieds de page bien distincts.

Également demandé, comment créez-vous un fichier TrustStore ?

Pour créer un nouveau TrustStore

- La première entrée crée un fichier KeyStore nommé myTrustStore dans le répertoire de travail actuel et importe le certificat firstCA dans le TrustStore avec un alias de firstCA.

- Pour la deuxième entrée, remplacez secondCA pour importer le certificat secondCA dans le TrustStore, myTrustStore.

TrustStore est-il identique au magasin de clés ?

Tu pouvez Utilisation continue même fichier en tant que trustStore et keyStore en Java pour éviter de maintenir deux fichiers séparés, mais c'est une bonne idée de séparer les clés publiques et les clés privées dans deux fichiers différents, c'est plus détaillé et explicite celui auquel on détient des certificats CA pour faire confiance au serveur et qui contient les clés privées du client.

Conseillé:

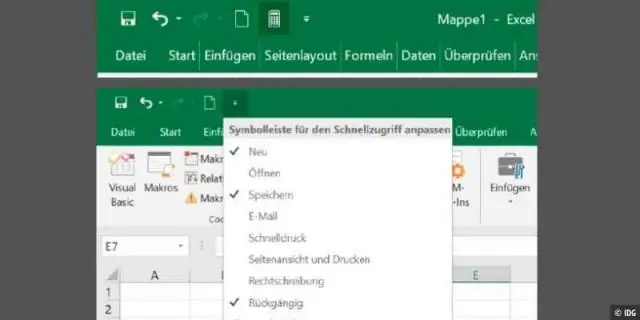

Comment créer un fichier PRN dans Excel ?

Dans la fenêtre de dialogue Imprimer dans un fichier, saisissez le nom du fichier de sortie. Ce sera le nom de votre fichier sur le disque. Excel n'ajoute pas automatiquement le « .prn » au nom du fichier, vous devez donc le saisir vous-même; ce sera toujours un fichier PRN même si vous ne lui donnez pas le '

Comment créer un fichier SQL dans MySQL Workbench ?

Pour générer un script à partir d'un diagramme dans MySQL Workbench : Sélectionnez Fichier > Exporter > Forward Engineer SQL CREATE Script Entrez un emplacement pour enregistrer le fichier (facultatif) et définissez les options à inclure dans le script (telles que les instructions DROP, etc.), puis cliquez sur Continuer

Comment créer un fichier de réponses dans Windows System Image Manager ?

Créer et modifier un fichier de réponses Démarrez Windows System Image Manager. Cliquez sur Fichier > Sélectionner une image Windows. Dans Sélectionner une image Windows, recherchez et sélectionnez le fichier image (D:install.wim). Ensuite, sélectionnez une édition de Windows, par exemple Windows 10 Pro, et cliquez sur OK. Cliquez sur Oui pour créer le fichier catalogue

Comment créer un fichier texte dans bash ?

Comment créer un fichier sous Linux à partir d'une fenêtre de terminal ? Créez un fichier texte vide nommé foo.txt : touchez foo.bar. > foo.bar. Créez un fichier texte sous Linux : cat > filename.txt. Ajoutez des données et appuyez sur CTRL + D pour enregistrer le nom de fichier.txt lors de l'utilisation de cat sur Linux. Exécutez la commande shell : echo 'Ceci est un test'> data.txt

Comment créer un fichier texte délimité par des virgules dans Excel ?

Pour enregistrer un fichier Excel en tant que fichier délimité par des virgules : Dans la barre de menu, Fichier → Enregistrer sous. À côté de "Format :", cliquez sur le menu déroulant et sélectionnez "Valeurs séparées par des virgules (CSV)". Cliquez sur "Enregistrer". . Quitter Excel