- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Zéro confiance est un Sécurité concept centré sur la conviction que les organisations ne devraient pas automatiquement confiance quoi que ce soit à l'intérieur ou à l'extérieur de ses périmètres et doit à la place vérifier tout et n'importe quoi essayant de se connecter à ses systèmes avant d'accorder l'accès. « La stratégie autour de Zéro confiance se résume à ne pas confiance n'importe qui.

Alors, qu'est-ce qu'un modèle de sécurité Zero Trust ?

Zéro confiance est un modèle de sécurité basé sur le principe de maintenir des contrôles d'accès stricts et de ne faire confiance à personne par défaut, même à ceux déjà à l'intérieur du périmètre du réseau. Qu'est-ce que l'IAM ? Contrôle d'accès. Sécurité zéro confiance.

Sachez également, comment obtenez-vous une confiance zéro ? Voici les quatre principes que votre entreprise - et surtout votre organisation informatique - doit adopter:

- Les menaces viennent de l'intérieur comme de l'extérieur. C'est probablement le plus grand changement dans la pensée.

- Utilisez la micro-segmentation.

- Accès le moins privilégié.

- Ne jamais faire confiance, toujours vérifier.

De même, pourquoi les organisations modernes doivent-elles envisager de mettre en œuvre une approche de sécurité zéro confiance ?

Zéro confiance vous aide à profiter des avantages du cloud sans exposer votre organisation à un risque supplémentaire. Par exemple, lorsque le cryptage est utilisé dans les environnements cloud, les attaquants attaquent souvent les données cryptées via l'accès à la clé, et non en cassant le cryptage, et donc la gestion des clés est d'une importance capitale.

Que sont les réseaux de confiance zéro ?

Zéro confiance L'architecture, aussi appelée Réseau de confiance zéro ou simplement Zéro confiance , fait référence aux concepts de sécurité et au modèle de menace qui ne suppose plus que les acteurs, systèmes ou services opérant à partir du périmètre de sécurité doivent être automatiquement approuvés, et doivent à la place vérifier tout et tout ce qui essaie

Conseillé:

Quel est le modèle de communication le plus efficace ?

Modèle transactionnel communication

Comment implémentez-vous le modèle de confiance zéro ?

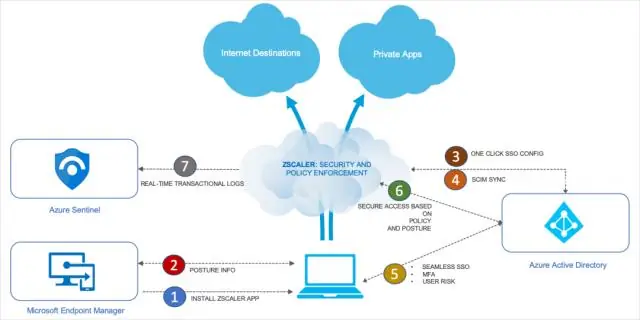

Implémentation Zero Trust Utiliser la microsegmentation. Une personne ou un programme ayant accès à l'une de ces zones ne pourra accéder à aucune des autres zones sans autorisation séparée. Utiliser l'authentification multifacteur (MFA) Mettre en œuvre le principe du moindre privilège (PoLP) Valider tous les terminaux

Qu'est-ce qu'un modèle de confiance zéro ?

Sécurité zéro confiance | Qu'est-ce qu'un réseau Zero Trust ? Zero trust est un modèle de sécurité basé sur le principe de maintenir des contrôles d'accès stricts et de ne faire confiance à personne par défaut, même à ceux déjà à l'intérieur du périmètre du réseau

Qu'est-ce que la confiance en sécurité informatique ?

Un article de Wikipédia, l'encyclopédie libre. En sécurité de l'information, la confiance informatique est la génération d'autorités de confiance ou la confiance des utilisateurs via la cryptographie. Dans les systèmes centralisés, la sécurité est généralement basée sur l'identité authentifiée de parties externes

Quelle imprimante est la plus efficace pour l'encre ?

L'une des imprimantes à jet d'encre les plus efficaces est l'OfficeJetPro 8210. Comme l'OfficeJet 6968, la HP 8210 est une autre imprimante à jet d'encre tout-en-un qui utilise des cartouches d'encre efficaces. Une imprimante complète dont le coût par page est 50 % inférieur à celui des imprimantes laser, selon HP