- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-31 05:26.

- Dernière modifié 2025-01-22 17:24.

Déposer Les types

UNE signature de fichier est une séquence unique d'octets d'identification écrits dans un en-tête du fichier . Sur un système Windows, un signature de fichier est normalement contenu dans les 20 premiers octets du déposer . Différent déposer les types ont différents signatures de fichiers ; par exemple, une image Windows Bitmap déposer (.

De cette façon, qu'est-ce qu'une signature de fichier et pourquoi est-il important en informatique légale de donner des exemples de signatures de fichiers ?

UNE signature de fichier est défini comme les données qui sont utilisées pour identifier ou qui aident à vérifier le contenu des données déposer . déposer . Il est important en informatique légale car il vérifie si les données correspondent aux données réelles pour trouver la personne responsable d'une cybercriminalité donnée, ce qui aide à résoudre un cas ici.

Par la suite, la question est, que sont les en-têtes de fichiers ? Dans déposer gestion, un entête est une région au début de chaque déposer où sont conservées les informations comptables. Les en-tête de fichier peut contenir la date à laquelle déposer a été créé, la date de sa dernière mise à jour et le des dossiers Taille. Les entête n'est accessible que par le système d'exploitation ou par des programmes spécialisés.

Par la suite, on peut aussi se demander, qu'est-ce que le nombre magique dans le fichier ?

Nombre magique Définition. UNE nombre magique est un numéro incrusté au début ou près du début d'un déposer qui indique son déposer format (c'est-à-dire le type de déposer il est). Il est aussi parfois appelé un déposer Signature. Chiffres magiques ne sont généralement pas visibles pour les utilisateurs.

Quelle est la signature de fichier pour un fichier JPEG ?

| Extension | Signature | La description |

|---|---|---|

| JPG | FF D8 FF E1 | Appareil photo numérique-j.webp" /> |

| JPE | FF D8 FF E0 | FICHIER IMAGE JPE - jpeg |

| JFIF | FF D8 FF E0 | FICHIER IMAGE JFIF - jpeg |

| JPG | FF D8 FF E0 | IMAGE JPEG |

Conseillé:

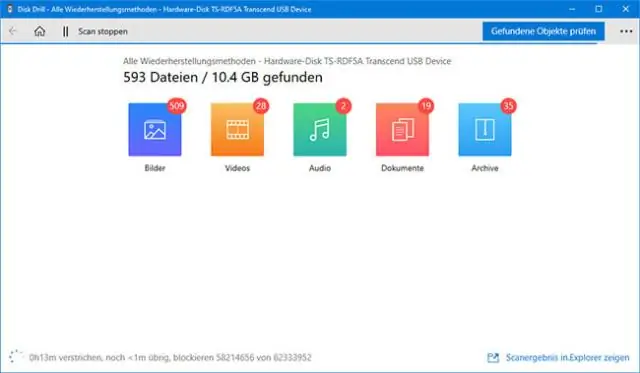

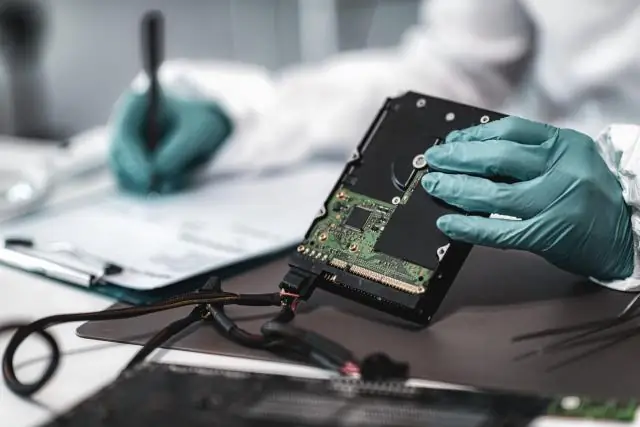

Qu'est-ce que le cours de criminalistique numérique?

La criminalistique numérique implique l'enquête sur les crimes liés à l'informatique dans le but d'obtenir des preuves à présenter devant un tribunal. Dans ce cours, vous apprendrez les principes et les techniques d'investigation médico-légale numérique et l'éventail des outils d'investigation informatique disponibles

Qu'est-ce que la cybersécurité et la criminalistique numérique ?

Bien que tous deux se concentrent sur la protection des actifs numériques, ils l'abordent sous deux angles différents. La criminalistique numérique traite les conséquences de l'incident dans un rôle d'enquête, tandis que la cybersécurité est davantage axée sur la prévention et la détection des attaques et la conception de systèmes sécurisés

Les signatures électroniques sont-elles sûres ?

Le «règlement eIDAS», entré en vigueur le 1er juillet 2016, garantit que les signatures électroniques sont juridiquement contraignantes. Ce règlement de l'UE signifie que tout document électronique que vous envoyez entre deux pays de l'UE est sûr, conforme à la loi et réglementé

Que sont les groupes résidentiels et comment sont-ils utilisés pour le partage ?

Un groupe résidentiel est un groupe de PC sur un réseau domestique qui peut partager des fichiers et des imprimantes. L'utilisation d'un groupe résidentiel facilite le partage. Vous pouvez partager des images, de la musique, des vidéos, des documents et des imprimantes avec d'autres personnes de votre groupe résidentiel. Vous pouvez aider à protéger votre groupe résidentiel avec un mot de passe, que vous pouvez modifier à tout moment

Pourquoi la criminalistique numérique est-elle utilisée?

En plus d'identifier des preuves directes d'un crime, la criminalistique numérique peut être utilisée pour attribuer des preuves à des suspects spécifiques, confirmer des alibis ou des déclarations, déterminer l'intention, identifier les sources (par exemple, dans les affaires de droit d'auteur) ou authentifier des documents