Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Suivez ces instructions de bricolage simples pour réinitialiser votre SmartKey en quelques secondes

- Préparez la porte:06. -- Mettre le pêne dormant en position verrouillée.

- Insérer la clé actuelle: 37.

- Insérer Clé intelligente outil complètement et fermement dans la SmartKey trou:56.

- Insérez une nouvelle clé 1:16.

De même, il est demandé, pouvez-vous recléer une serrure Kwikset sans clé d'origine ?

D'accord si tu essaient de recléer les Kwikset intelligent serrure à clé mais tu n'ai pas de clé pour cela, j'ai entendu de nombreuses personnes et même des écoles de serrurier que cette pouvez pas être fait. Placer un clé dans le trou de la serrure et c'est ce que volonté demandez au serveur de la pièce numéro 3 d'être placé dans le bon ordre afin que le la clé sera travail.

À côté de ci-dessus, Kwikset Smart Key fonctionne-t-il avec n'importe quelle clé ? Les Clé intelligente les serrures ne sont compatibles qu'avec Kwikset coupé en usine clés ou généré par un serrurier clés soigneusement coupé selon les spécifications d'usine. Si vous essayez de régler le Clé intelligente verrouiller sur un non-spec clé (ou même un duplicata mal fait Clé Kwikset ) vous risquez de gâcher la serrure.

A ce propos, comment réinitialiser une clé ?

La reprogrammation ne prend que quelques secondes et votre télécommande sera prête à l'emploi immédiatement

- Entrez dans votre véhicule avec votre télécommande et votre clé de contact et fermez toutes les portes derrière vous.

- Mettez la voiture en position "On", appuyez sur le bouton "Lock" de votre télécommande et remettez la clé en position "Off".

Toutes les serrures Kwikset peuvent-elles être recléées ?

Re-saisir un fermer à clé est utile pour améliorer la sécurité d'une maison et il pouvez remplacer les clés précédentes que vous avez perdues ou copiées sans le savoir. Remarque: Cette nouvelle saisie a été effectuée sur un Kwikset pêne dormant, mais la procédure devrait être la même pour la plupart des marques.

Conseillé:

Qu'est-ce que la clé privée et la clé publique dans Blockchain ?

Lorsque quelqu'un vous envoie des crypto-monnaies via la Blockchain, il les envoie en fait vers une version hachée de ce que l'on appelle la « clé publique ». Il y a une autre clé qui leur est cachée, connue sous le nom de « clé privée ». Cette clé privée est utilisée pour dériver la clé publique

Comment créer une relation de clé étrangère de clé primaire dans SQL Server ?

Utilisation de SQL Server Management Studio Dans l'Explorateur d'objets, cliquez avec le bouton droit sur la table qui sera du côté clé étrangère de la relation et cliquez sur Concevoir. Dans le menu Concepteur de tables, cliquez sur Relations. Dans la boîte de dialogue Relations de clé étrangère, cliquez sur Ajouter. Cliquez sur la relation dans la liste Relation sélectionnée

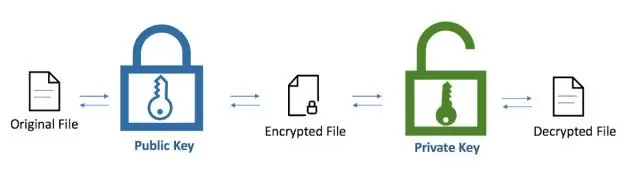

Qu'entendez-vous par cryptographie à clé privée et à clé publique ?

Dans la cryptographie à clé publique, deux clés sont utilisées, une clé est utilisée pour le cryptage et tandis que l'autre est utilisée pour le décryptage. 3. Dans la cryptographie à clé privée, la clé est gardée secrète. En cryptographie à clé publique, l'une des deux clés est gardée secrète

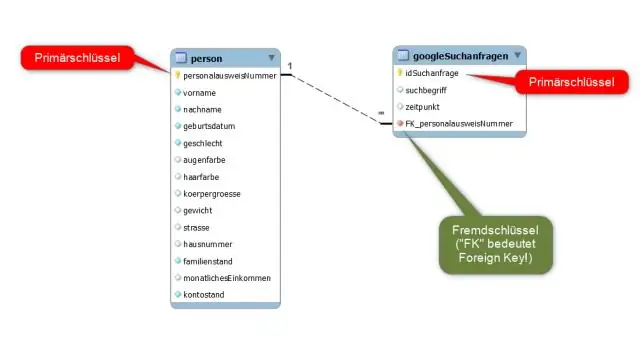

Qu'est-ce que la clé primaire, la clé secondaire et la clé étrangère ?

Clé étrangère : la clé primaire est-elle une table apparaissant (avec référence croisée) dans une autre table. Clé secondaire (ou alternative) : est un champ de la table qui n'est pas sélectionné pour être l'un des deux types ci-dessus

Comment obtenir ma clé d'accès et ma clé secrète AWS ?

Cliquez sur Mon compte, AWS Management Console Connectez-vous à AWS Management Console. Saisissez l'adresse e-mail du compte. Entrez le mot de passe du compte. Ouvrez le tableau de bord IAM. Tableau de bord IAM, Gérer les informations d'identification de sécurité. Cliquez sur Continuer vers les informations d'identification de sécurité. Votre page d'informations d'identification de sécurité. Confirmer la suppression des clés d'accès