- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

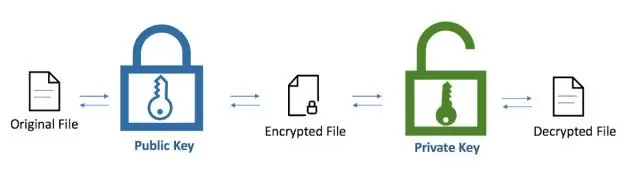

Jeton Web JSON ( JWT ) est une norme ouverte (RFC 7519) qui définit un moyen compact et autonome de transmettre en toute sécurité des informations entre les parties en tant qu'objet JSON. Les JWT peuvent être signé en utilisant un secret (avec l'algorithme HMAC) ou un public/privé clé paire en utilisant RSA ou ECDSA.

De cette façon, comment signer un JWT ?

Une partie utilise sa partie privée pour signe une JWT . Les récepteurs utilisent à leur tour la clé publique (qui doit être partagée de la même manière qu'une clé partagée HMAC) de cette partie pour vérifier le JWT . Les destinataires ne peuvent pas créer de nouveaux JWT à l'aide de la clé publique de l'expéditeur.

Aussi, JWT peut-il être piraté ? JWT , ou JSON Web Tokens, est la norme de facto de l'authentification Web moderne. Il est utilisé littéralement partout: des sessions à l'authentification basée sur des jetons dans OAuth, en passant par l'authentification personnalisée de toutes les formes et formes. Cependant, comme toute technologie, JWT n'est pas à l'abri de piratage.

Par conséquent, comment fonctionne la signature JWT ?

JWT ou JSON Web Jeton est une chaîne qui est envoyée dans la requête HTTP (du client au serveur) pour valider l'authenticité du client. JWT est créé avec une clé secrète et cette clé secrète vous est privée. Lorsque vous recevez un JWT du client, vous pouvez vérifier que JWT avec cette clé secrète.

Qu'est-ce que hs256 ?

HS256 . Le code d'authentification de message basé sur le hachage (HMAC) est un algorithme qui combine une certaine charge utile avec un secret à l'aide d'une fonction de hachage cryptographique comme SHA-256. Le résultat est un code qui peut être utilisé pour vérifier un message uniquement si les parties génératrice et vérificatrice connaissent le secret.

Conseillé:

Qu'est-ce que la clé privée et la clé publique dans Blockchain ?

Lorsque quelqu'un vous envoie des crypto-monnaies via la Blockchain, il les envoie en fait vers une version hachée de ce que l'on appelle la « clé publique ». Il y a une autre clé qui leur est cachée, connue sous le nom de « clé privée ». Cette clé privée est utilisée pour dériver la clé publique

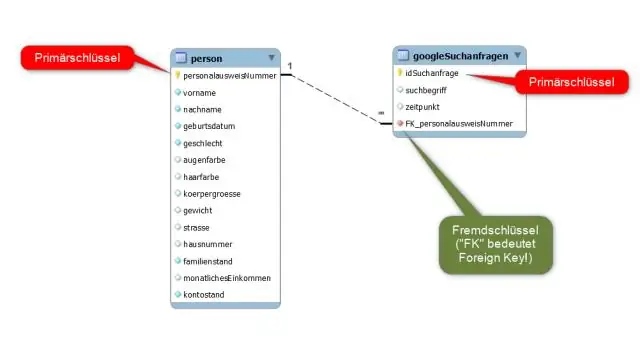

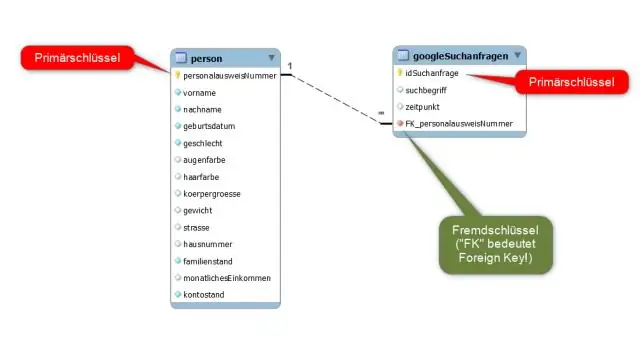

Qu'est-ce que la clé primaire et la clé étrangère dans db2 ?

Une clé étrangère est un ensemble de colonnes d'une table qui doivent correspondre à au moins une clé primaire d'une ligne d'une autre table. C'est une contrainte référentielle ou contrainte d'intégrité référentielle. C'est une règle logique sur les valeurs dans plusieurs colonnes dans une ou plusieurs tables

Qu'est-ce que la clé primaire, la clé secondaire et la clé étrangère ?

Clé étrangère : la clé primaire est-elle une table apparaissant (avec référence croisée) dans une autre table. Clé secondaire (ou alternative) : est un champ de la table qui n'est pas sélectionné pour être l'un des deux types ci-dessus

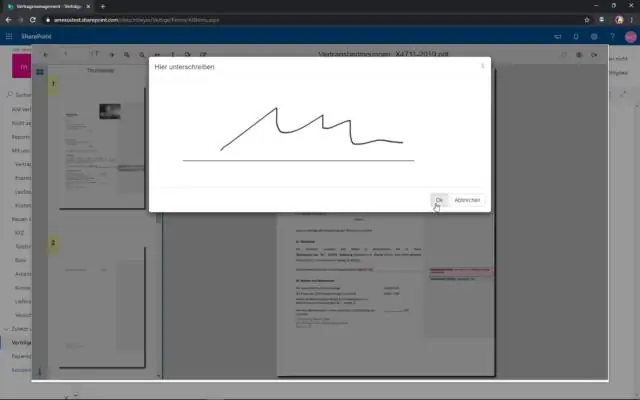

Combien d'espaces doivent être laissés au-dessus du bloc de signature pour permettre la signature ?

Lors de l'envoi de lettres dactylographiées, laissez deux espaces avant et après votre signature écrite

Une signature électronique est-elle une signature originale ?

Il prétend que la seule valeur d'une signature électronique en cas de faillite est que la signature électronique indique qu'une autre copie existe sur papier et qu'une signature électronique (et dans ce cas une signature électronique DocuSign) ne peut pas être une signature « originale »