Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Module d'authentification enfichable ( PAM ) Sous-méthode. Le module d'authentification enfichable est un cadre d'authentification utilisé dans les systèmes Unix. Lorsque PAM est utilisé, SSH Tectia Server transfère le contrôle de l'authentification au PAM bibliothèque, qui chargera ensuite les modules spécifiés dans le PAM fichier de configuration.

Ici, à quoi sert PAM ?

PAM signifie Pluggable Authentication Modules et est utilisé pour effectuer divers types de tâches impliquant l'authentification, l'autorisation et certaines modifications (par ex. Exemple changement de mot de passe). Il permet à l'administrateur système de séparer les détails des tâches d'authentification des applications elles-mêmes.

Par la suite, la question est, comment puis-je désactiver Pam ? Ouvrez le PAM fichier de configuration dans votre éditeur de texte préféré. Sur la plupart des systèmes, vous pouvez le faire dans l'éditeur "nano" intégré en tapant "nano /etc/ pam . conf." Appuyez sur "Entrée" et sur la toute première ligne, écrivez "skip-authentification".

A savoir aussi, que sont les fichiers PAM ?

PAM Configuration Des dossiers . Chaque PAM -application ou service conscient - comme les applications conçues pour être utilisées par de nombreux utilisateurs sont communément connues - a son propre déposer dans le /etc/ pam . d/ répertoire. Ces des dossiers ont une disposition spécifique contenant des appels aux modules généralement situés dans le répertoire /lib/security/.

Comment savoir si Pam est activé pour Linux ?

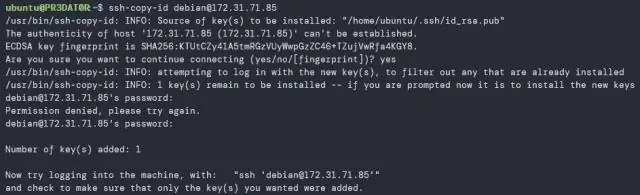

Didacticiel

- Pour vérifier si votre application utilise LINUX-PAM ou non, utilisez la commande suivante dans votre terminal: $ ldd /bin/su.

- La configuration de LINUX-PAM se trouve dans le répertoire /etc/pam.d/. Ouvrez le terminal de votre système d'exploitation Linux et accédez au répertoire pam en tapant la commande:

- Tapez ensuite la commande suivante.

Conseillé:

Qu'est-ce que le SSH sous Linux ?

La commande ssh sous Linux avec Example.ssh signifie "Secure Shell". Il s'agit d'un protocole utilisé pour se connecter en toute sécurité à un serveur/système distant. ssh est sécurisé dans le sens où il transfère les données sous forme cryptée entre l'hôte et le client

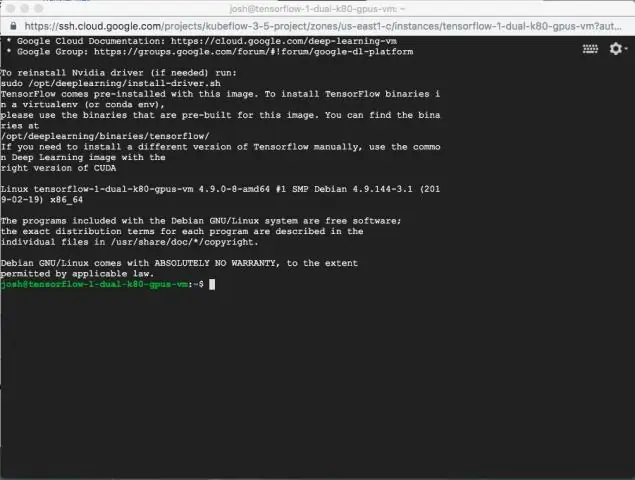

Qu'est-ce que SSH dans GCP ?

SSH depuis le navigateur. L'utilisation de SSH à partir de la fenêtre du navigateur vous permet d'utiliser SSH pour vous connecter à une instance de machine virtuelle (VM) Compute Engine à partir de Google Cloud Console. Vous n'avez pas besoin d'installer d'extensions de navigateur Web ou de logiciels supplémentaires pour utiliser cette fonctionnalité

Qu'est-ce que la redirection de port SSH ?

La redirection de port SSH, ou tunnellisation de connexion TCP/IP, est un processus par lequel une connexion TCP/IP qui serait autrement non sécurisée est tunnelisée via une liaison SSH sécurisée, protégeant ainsi la connexion tunnelée des attaques réseau. La redirection de port peut être utilisée pour établir une forme de un réseau privé virtuel (VPN)

Qu'est-ce que le service Pam ?

Services PAM Le module de service PAM est une bibliothèque qui fournit l'authentification et d'autres services de sécurité aux applications telles que la connexion ou le FTP. Il existe quatre types de services PAM : Modules de service d'authentification. Modules de gestion de compte

Qu'est-ce que SSH et VNC ?

VNC est une application de bureau à distance similaire à LogMeIn, TeamViewer, Microsoft Remote Desktop, etc. SSH est utilisé pour se connecter à un serveur via la ligne de commande. C'est une méthode sécurisée et cryptée pour se connecter au serveur. De nombreuses personnes utilisent SSH et VNC ensemble. SSH a la capacité de créer un simple VPN