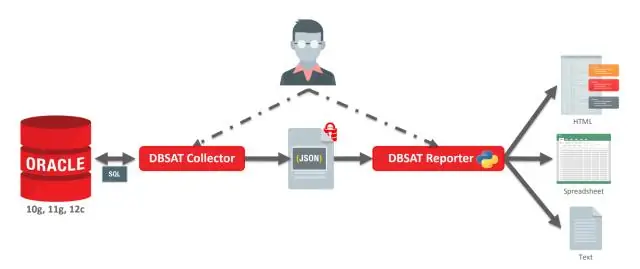

Un environnement de base de données est un système de composants qui régule la collecte, la gestion et l'utilisation des données. Il comprend les logiciels, le matériel, les personnes, les procédures et les données elles-mêmes. Dernière modifié: 2025-01-22 17:01

Chapitre 3 : Rise and Fall Henry peut rechercher les cinq engrenages spéciaux pour accomplir cette tâche pour Twisted Alice. Tous les engrenages spéciaux sont à l'intérieur des boîtes de vitesses, situés au hasard autour du niveau K. Dernière modifié: 2025-01-22 17:01

Le code de sécurité par défaut est 12345 pour la plupart des téléphones Nokia. Dernière modifié: 2025-01-22 17:01

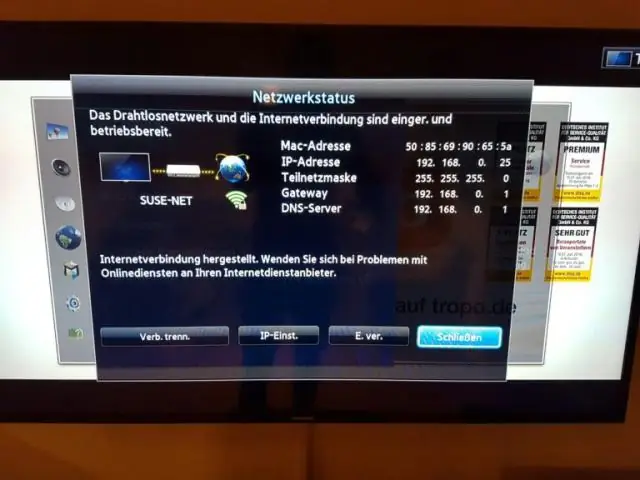

Comment attribuer une adresse IP (Internet Protocol) manuelle ou statique à Internet TV. Accédez à Toutes les applications. Sélectionnez Paramètres. Dans le menu Paramètres, sélectionnez Réseau. À l'aide des touches fléchées de votre télécommande à clavier, sélectionnez Wi-Fi, puis appuyez sur ENTER. Appuyez à nouveau sur le bouton ENTER pour désactiver le paramètre Wi-Fi. Dernière modifié: 2025-01-22 17:01

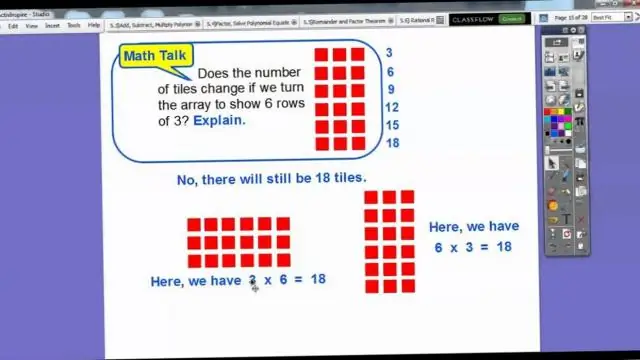

Votre élève de quatrième année apprend à : Interpréter des informations dans un graphique. Utiliser des données pour faire un graphique. Comparez les grands nombres. Comprendre les nombres négatifs. Multipliez les nombres à trois et quatre chiffres, y compris les nombres par zéro. Trouvez des multiples communs. Comprendre les nombres premiers et composés. Diviser de plus grands nombres. Dernière modifié: 2025-01-22 17:01

La solution Étape 1 : Certificat SSL racine. La première étape consiste à créer un certificat Root Secure Sockets Layer (SSL). Étape 2 : Faites confiance au certificat SSL racine. Avant de pouvoir utiliser le certificat racine SSL nouvellement créé pour commencer à émettre des certificats de domaine, il reste une étape. Étape 2 : Certificat SSL de domaine. Dernière modifié: 2025-01-22 17:01

Java if-else-if ladder est utilisé pour décider parmi plusieurs options. Les instructions if sont exécutées de haut en bas. Dès que l'une des conditions contrôlant le if est vraie, l'instruction associée à ce if est exécutée et le reste de l'échelle est contourné. Dernière modifié: 2025-01-22 17:01

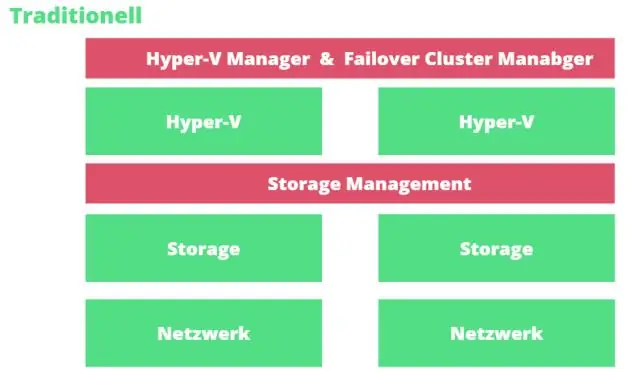

5 avantages de la virtualisation dans un environnement cloud Protection contre les défaillances du système. La technologie risque toujours de s'effondrer au mauvais moment. Transfert de données sans tracas. Vous pouvez facilement transférer des données d'un stockage physique vers un serveur virtuel, et vice versa. Pare-feu et sécurité. Opérations informatiques plus fluides. Stratégie rentable. Dernière modifié: 2025-01-22 17:01

Smart Switch est l'outil de Samsung pour passer rapidement et facilement d'un ancien téléphone, qu'il s'agisse d'Android, de Windows Phone (haha) ou même d'un iPhone. Il aide les utilisateurs à transférer toutes leurs données importantes d'un ancien téléphone vers leur nouveau téléphone Galaxy. Il a également une option pour crypter lesdites données, en les gardant en sécurité. Dernière modifié: 2025-01-22 17:01

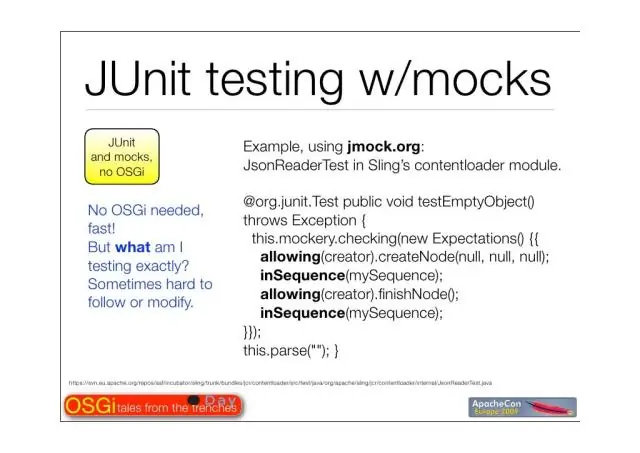

Le mécanisme d'assertion intégré de JUnit est fourni par la classe org. 1 Assert#fail() renvoie une erreur d'assertion inconditionnellement. Cela peut être utile pour marquer un test incomplet ou pour s'assurer qu'une exception attendue a été levée (voir aussi la section Exceptions attendues dans Structure de test). Dernière modifié: 2025-01-22 17:01

Guide d'installation de ShowBox sur Windows : cette application n'est pas disponible pour Windows PC, nous devons donc utiliser l'émulateur Android Bluestacks pour exécuter cette application. Ouvrez le navigateur Internet sur votre PC Windows et cliquez sur le premier lien fourni dans cet article pour vous. Attendez que la page Web s'ouvre dans le navigateur Internet. Dernière modifié: 2025-01-22 17:01

Un préfixe apparaissant à l'origine dans les emprunts du latin (sujet; soustraire ; subvertir ; subvention); sur ce modèle, librement attaché à des éléments de toute origine et utilisés avec le sens « sous », « en dessous », « en dessous » (subalpin; substrat), « légèrement », « imparfaitement », « presque » (sous-colonne; subtropical), « secondaire », « subordonné ». Dernière modifié: 2025-01-22 17:01

Sommaire Installer Vue. Créez l'application Vue à l'aide de la CLI. Installez Vuex sur l'application. Ajouter un composant pour le compteur. Liez Vuex à l'application. Créer l'état. Créez les mutations. Créer des actions. Dernière modifié: 2025-01-22 17:01

La commande 'break' ne fonctionne pas dans une instruction 'if'. Si vous supprimez la commande « break » de votre code, puis testez le code, vous devriez constater que le code fonctionne exactement de la même manière sans une commande « break » qu'avec une. 'Break' est conçu pour être utilisé à l'intérieur des boucles (for, while, do-while, amélioré pour et switch). Dernière modifié: 2025-01-22 17:01

Le résumé annuel des avis de l'amirauté aux marins, également connu sous le numéro de publication NP 247 (1) et (2), est une publication publiée par l'amirauté (UKHO) sur une base annuelle. L'édition actuelle des Avis aux navigateurs, qui remplace et annule la précédente, est divisée en deux sections. Dernière modifié: 2025-01-22 17:01

Échangez la copie numérique des films achetés sur DVD et Blu-ray. Lorsque vous achetez des films sur DVD et Blu-ray, vous pourrez peut-être obtenir une copie numérique du film à regarder sur Google Play. Il n'y a aucun frais pour la copie numérique et vous n'aurez pas besoin d'ajouter un mode de paiement. Dernière modifié: 2025-01-22 17:01

Le renseignement est la collecte et le traitement des informations sur les pays étrangers et leurs agents dont un gouvernement a besoin pour sa politique étrangère et pour la sécurité nationale, la conduite d'activités non attribuables à l'étranger pour faciliter la mise en œuvre de la politique étrangère et la protection des les deux. Dernière modifié: 2025-01-22 17:01

Les tâches d'un développeur d'algorithmes s'articulent autour de la recherche, de la rédaction et des algorithmes de test de performance. En règle générale, les algorithmes utilisent les données d'un système pour générer des actions, des processus ou des rapports. Ainsi, avec chaque algorithme que vous créez, vous devez d'abord identifier les objectifs, puis travailler pour obtenir des résultats spécifiques. Dernière modifié: 2025-01-22 17:01

Database Configuration Assistant (DBCA) est un outil GUI basé sur Java qui est très utile pour créer, configurer et supprimer des bases de données. À partir de 10g R2, cela a été amélioré pour gérer l'instance Automatic Storage Management (ASM). Dernière modifié: 2025-01-22 17:01

Charles Sanders Peirce a commencé à écrire sur la sémiotique, qu'il a également appelée séméiotique, c'est-à-dire l'étude philosophique des signes, dans les années 1860, à l'époque où il a conçu son système de trois catégories. Dernière modifié: 2025-01-22 17:01

Let There Be Light est un film dramatique chrétien américain de 2017 réalisé par et avec Kevin Sorbo et écrit par Dan Gordon et Sam Sorbo. L'intrigue suit un athée qui vit une expérience de mort imminente dans un accident de voiture et se convertit au christianisme. Il est sorti aux États-Unis le 27 octobre 2017. Dernière modifié: 2025-01-22 17:01

Appuyez simplement sur l'option « Dépanner » et sélectionnez « Réinitialiser votre PC », puis appuyez sur l'onglet « Tout réinitialiser ». Étape 3 : L'option Réinitialiser invite l'ordinateur portable à redémarrer. Une fois redémarré, cliquez sur "Nettoyer complètement le lecteur". Maintenant, cliquez sur l'option "Réinitialiser" pour réinitialiser votre ordinateur portable Asus Windows 10. Dernière modifié: 2025-01-22 17:01

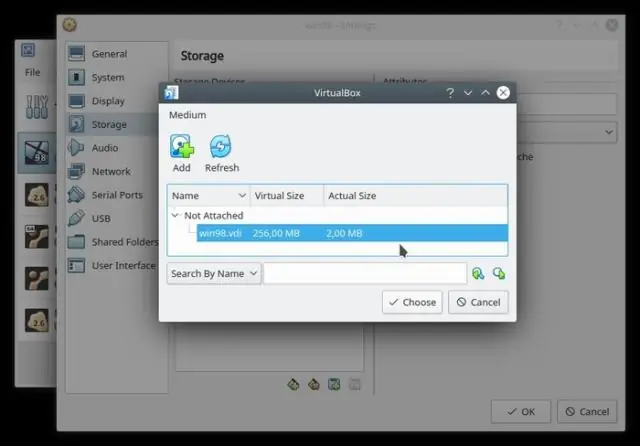

3 manières de transférer des fichiers entre Windows et VirtualBox Étape 1 : recherchez le dossier que vous souhaitez partager. Étape 2 : Faites un clic droit dessus et sélectionnez Propriétés. Étape 3 : Sous l'onglet Partage, cliquez sur Partage avancé. Étape 4: Cochez la case Partager ce dossier et appuyez sur OK. Étape 5: Exécutez VirtualBox et appuyez sur Windows + R pour invoquer la boîte de dialogue Exécuter. Dernière modifié: 2025-01-22 17:01

Turbine est un outil permettant d'agréger des flux de données JSON Server-Sent Event (SSE) en un seul flux. Par exemple, Netflix utilise Hystrix qui dispose d'un tableau de bord en temps réel qui utilise Turbine pour agréger les données de centaines ou de milliers de machines. Dernière modifié: 2025-01-22 17:01

Les variables sont généralement stockées dans la RAM. lui-même suit généralement les règles ci-dessus (un pointeur déclaré dans une fonction est stocké sur la pile), mais les données vers lesquelles il pointe (le bloc de mémoire lui-même ou l'objet que vous avez créé avec new) sont stockées sur le tas. Dernière modifié: 2025-06-01 05:06

Int n'existe pas en Javascript. Dernière modifié: 2025-06-01 05:06

TestNG a fourni la possibilité d'implémenter 'IReporter' une interface qui peut être implémentée pour générer un rapport personnalisé par les utilisateurs. Il a la méthode 'generateReport()' qui sera invoquée une fois que toute la suite aura terminé son exécution et donnera le rapport dans le répertoire de sortie spécifié. Dernière modifié: 2025-01-22 17:01

Pour accéder à Xactimate en ligne, visitez www.xactimate.com sur un navigateur pris en charge et connectez-vous avec votre identifiant Xactware. Pour télécharger Xactimate mobile, visitez l'App Store pour votre appareil iOS ou Google Play pour votre appareil Android. Contactez le service commercial Xactware pour passer à Xactimate Professional au 800-424-XACT (9228). Dernière modifié: 2025-01-22 17:01

Ext JS est open source car nous fournissons la source et publions même une version GPL. Ext JS possède une double licence et une licence commerciale. Lorsque vous achetez un abonnement à l'assistance, vous bénéficiez de l'avantage d'avoir uniquement les versions d'assistance. Dernière modifié: 2025-01-22 17:01

Un modèle Rails est une classe Ruby qui peut ajouter des enregistrements de base de données (pensez à des lignes entières dans un tableau Excel), trouver des données particulières que vous recherchez, mettre à jour ces données ou supprimer des données. Rails contient un générateur de modèle, que vous pouvez utiliser via votre ligne de commande, tant que vous êtes déjà dans un Rails. Dernière modifié: 2025-01-22 17:01

Maintenez le curseur toujours actif pour que le Guide reste sélectionné, appuyez sur la touche Ctrl du clavier et faites glisser la souris vers la droite ou la gauche de la diapositive pour créer un nouveau Guide. Dernière modifié: 2025-01-22 17:01

Les deux principaux types de logiciels sont les logiciels système et les logiciels d'application. Le logiciel système contrôle le fonctionnement interne d'un ordinateur, principalement via un système d'exploitation (q.v.), et contrôle également des périphériques tels que des moniteurs, des imprimantes et des périphériques de stockage. Dernière modifié: 2025-06-01 05:06

Un pied à coulisse est un instrument de précision qui mesure les dimensions internes, les dimensions extérieures et la profondeur. Il peut mesurer avec une précision d'un millième de pouce et d'un centième de millimètre. L'étrier a deux jeux de mâchoires, un sur les parties supérieure et inférieure. Dernière modifié: 2025-01-22 17:01

Oui, vous pouvez installer SQL Server 2012 sur Windows Server 2008 R2 (la matrice ici - qui correspond exactement à l'emplacement du lien dans votre capture d'écran, si vous avez cliqué dessus - montre les combinaisons édition/système d'exploitation prises en charge). Dernière modifié: 2025-01-22 17:01

Nous avons trouvé 815 301 entreprises qui utilisent Amazon AWS. Les entreprises utilisant Amazon AWS se trouvent le plus souvent aux États-Unis et dans le secteur des logiciels informatiques. Amazon AWS est le plus souvent utilisé par les entreprises de 10 à 50 employés et de 1 à 10 millions de dollars de chiffre d'affaires. Dernière modifié: 2025-01-22 17:01

Utiliser Charles depuis un iPhone. Pour utiliser Charles comme proxy HTTP sur votre iPhone, vous devez configurer manuellement les paramètres du proxy HTTP sur votre réseau WiFi dans les paramètres de votre iPhone. Accédez à l'application Paramètres, appuyez sur Wi-Fi, recherchez le réseau auquel vous êtes connecté, puis appuyez sur la flèche de divulgation bleue pour configurer le réseau. Dernière modifié: 2025-01-22 17:01

Kenneth Sean 'Ken' Carson (1961-1967, 1969-présent) Le deuxième personnage ajouté à la ligne, Ken a été le petit ami de Barbie pendant une grande partie de l'existence du personnage. Après une courte pause, ils se sont remis ensemble. Selon les livres de Random House des années 1960, le nom complet de Ken est Kenneth Sean Carson. Dernière modifié: 2025-01-22 17:01

Avec plus de 60 000 participants répartis sur six sites sur le Strip de Las Vegas, 2019 promet d'être le plus grand re:Invent à ce jour. Dernière modifié: 2025-06-01 05:06

Un administrateur de base de données peut se débrouiller avec un diplôme d'associé ou un certificat dans un domaine lié à l'informatique après avoir acquis une certaine expérience de travail. Un programme de certificat dure un an, tandis qu'un diplôme d'associé prend deux ans pour terminer. Dernière modifié: 2025-01-22 17:01

Les raccords instantanés en laiton SharkBite Universal sont compatibles avec les tuyaux PEX, cuivre, CPVC, PE-RT et HDPE. Les raccords SharkBite sont livrés avec un raidisseur PEX préchargé dans le raccord pour PEX, PE-RT et HDPE. Le raidisseur PEX n'a pas besoin d'être retiré pour les applications en cuivre ou en CPVC. Dernière modifié: 2025-01-22 17:01