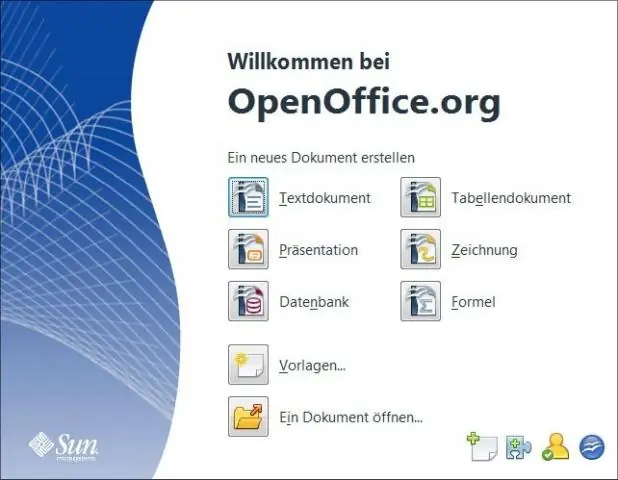

Apache OpenOffice Logo Apache OpenOffice 4 Apache OpenOffice Writer 4.0.0 Norme(s) OpenDocument (ISO/IEC 26300) Disponible en 41 langues Type Suite bureautique. Dernière modifié: 2025-06-01 05:06

En vertu de la loi ESIGN, une signature électronique est définie comme « un son, un symbole ou un processus électronique attaché ou logiquement associé à un contrat ou à un autre enregistrement et exécuté ou adopté par une personne dans l'intention de signer cet enregistrement ». En termes simples, les signatures électroniques sont légalement reconnues comme un. Dernière modifié: 2025-01-22 17:01

La réponse courte à cette question n'est pas vraiment. Même le bois traité sous pression et les bois naturellement durables sont sensibles aux dommages causés par les termites et aux infestations. C'est parce que les termites peuvent facilement creuser des tunnels sur le bois traité pour atteindre le bois non traité ou d'autres substances contenant de la cellulose dans une maison. Dernière modifié: 2025-01-22 17:01

Kotlin est un langage de programmation « pragmatique » à usage général, open source, de type statique pour la JVM et Android, qui combine des fonctionnalités de programmation orientées objet et fonctionnelles. JetBrains utilise Kotlin dans plusieurs de ses produits, y compris son produit phare IntelliJ IDEA. Dernière modifié: 2025-01-22 17:01

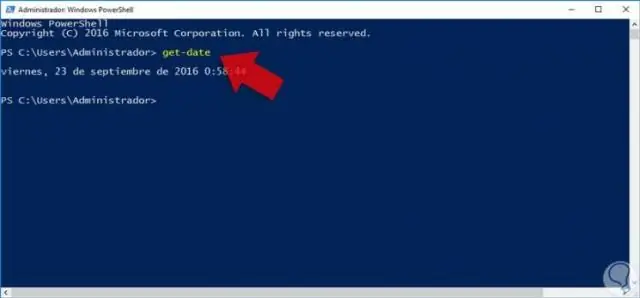

Il est simple de faire en sorte que PowerShell affiche la date actuelle. Pour ce faire, entrez simplement l'applet de commande Get-Date. Si vous devez afficher la date d'une certaine manière, PowerShell propose un certain nombre d'options différentes pour le faire. La méthode la plus simple consiste à utiliser un indice d'affichage. Dernière modifié: 2025-01-22 17:01

Xmx et -xms sont les paramètres utilisés pour ajuster la taille du tas. -Xms : Il est utilisé pour définir la taille initiale et minimale du tas. Il est recommandé de définir la taille de tas minimale équivalente à la taille de tas maximale afin de minimiser le ramasse-miettes. -Xmx : il est utilisé pour définir la taille maximale du tas. Dernière modifié: 2025-01-22 17:01

Procédure pas à pas Étape 1 : POST oauth/request_token. Créez une demande pour une application grand public afin d'obtenir un jeton de demande. Étape 2 : OBTENIR oauth/authorize. Demandez à l'utilisateur de s'authentifier et envoyez un jeton de demande à l'application cliente. Étape 3 : POST oauth/access_token. Convertir le jeton de demande en jeton d'accès utilisable. Dernière modifié: 2025-01-22 17:01

Une table peut avoir plusieurs clés étrangères et chaque clé étrangère peut avoir une table parente différente. Chaque clé étrangère est appliquée indépendamment par le système de base de données. Par conséquent, les relations en cascade entre les tables peuvent être établies à l'aide de clés étrangères. Dernière modifié: 2025-01-22 17:01

La saisie semi-automatique est conçue pour aider les personnes à effectuer une recherche qu'elles avaient l'intention d'effectuer, et non pour suggérer de nouveaux types de recherches à effectuer. Ce sont nos meilleures prédictions de la requête que vous étiez susceptible de continuer à saisir. Dernière modifié: 2025-01-22 17:01

Configurer le capteur d'empreintes digitales Faites glisser l'écran d'accueil vers le bas. Appuyez sur l'icône Paramètres en haut à droite. Faites défiler vers le bas et sélectionnez Verrouiller l'écran et la sécurité. Appuyez sur Empreintes digitales. Appuyez sur Ajouter une empreinte digitale en haut. Choisissez une méthode de déverrouillage pour votre téléphone comme sauvegarde. Créez votre mot de passe. Dernière modifié: 2025-01-22 17:01

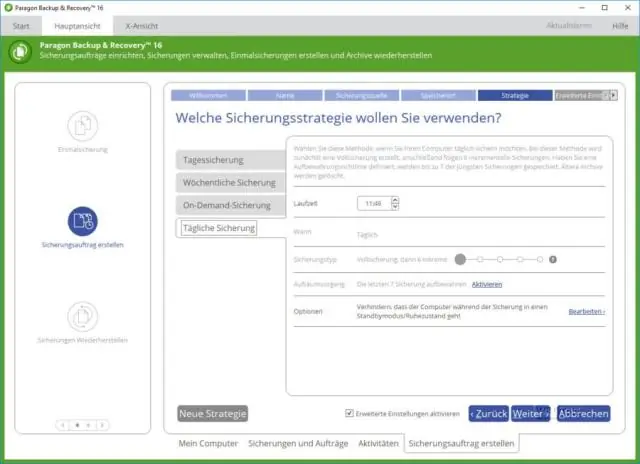

Ainsi, il est évident que l'avantage le plus supérieur de la compression de vos données de sauvegarde est qu'elle peut réduire la taille de vos données de sauvegarde, économisant ainsi beaucoup d'espace sur le périphérique de stockage de sauvegarde. Par conséquent, si votre appareil a tendance à manquer d'espace, c'est une bonne option pour compresser les données de sauvegarde. Dernière modifié: 2025-01-22 17:01

Si vous souhaitez démarrer x manuellement, vous pouvez utiliser la commande startx, qui lancera une interface graphique. Vous pouvez également modifier le niveau de xinit par défaut dans votre fichier /etc/inittab. Dernière modifié: 2025-01-22 17:01

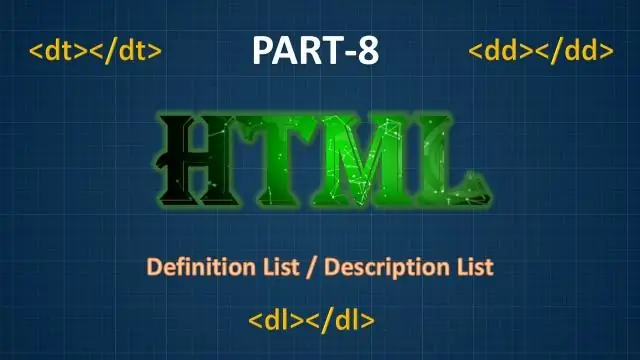

La balise définit un terme/nom dans une liste de descriptions. La balise est utilisée en conjonction avec (définit une liste de description) et (décrit chaque terme/nom). Dernière modifié: 2025-01-22 17:01

Salesforce - Relation de recherche. Annonces. Une relation de recherche implique la recherche de la valeur d'un champ en fonction de la valeur d'un autre champ dans un autre objet. Il est principalement utilisé dans le cas de données communément partagées entre deux objets. Dernière modifié: 2025-01-22 17:01

Xiaomi a lancé l'année dernière les téléviseurs Mi TV 4A avec l'interface utilisateur Patchwall basée sur Android Nougat. La société a maintenant ignoré la mise à jour Android Oreo pour les modèles Mi TV 4A et a directement déployé la mise à jour Android TV Pie pour ces téléviseurs. Dernière modifié: 2025-01-22 17:01

Les variables statiques conservent leur valeur entre les appels de fonction. Des variables volatiles (qui ne sont pas l'opposé de statique) sont utilisées lorsqu'une variable est utilisée à la fois à l'intérieur d'une ISR (routine de service d'interruption) et à l'extérieur de celle-ci. Volatile dit au compilateur de toujours charger une variable à partir de la RAM plutôt que de la mettre en cache dans un registre CPU. Dernière modifié: 2025-01-22 17:01

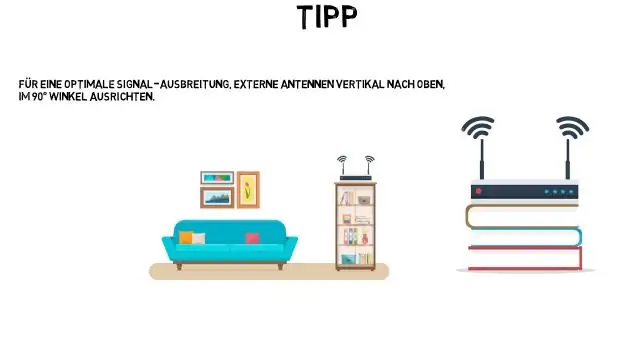

Bien que ce ne soit pas de la magie bien sûr mais un effet logiquement explicable des ondes radio. Lorsque vos appareils utilisent le Wi-Fi pour se connecter à Internet, les signaux sont envoyés avec des ondes radio et malgré toutes les fonctionnalités avancées, des interférences sans fil peuvent se produire. En conséquence, votre connexion sans fil peut devenir faible et peu fiable. Dernière modifié: 2025-01-22 17:01

Ajouter une bordure de motif prédéfinie à une page Une fois la page sélectionnée, cliquez sur Insertion > Image > Formes automatiques > Formes de base > Rectangle. Faites glisser sur la page pour dessiner la bordure de la page. Cliquez avec le bouton droit sur la bordure, puis sélectionnez FormatAutoshape. Cliquez sur l'onglet Couleurs et lignes, puis sur BorderArt. Dernière modifié: 2025-01-22 17:01

Pour sélectionner la commande rand dans le menu Math Probability. Appuyez ensuite plusieurs fois sur [ENTER] pour générer les nombres aléatoires. Le premier écran illustre ce processus. Pour générer des nombres aléatoires entre 0 et 100, utilisez la commande rand dans une expression : 100*rand. Dernière modifié: 2025-01-22 17:01

1 réponse Cliquez sur le tableau ou la grille pour faire apparaître de petites cases grises. Cliquez dans le coin supérieur gauche et sélectionnez Propriétés. Pour le tri dynamique, sélectionnez la cellule d'un tableau (pas l'en-tête) et cliquez sur « Propriétés de la zone de texte ». Sélectionnez « Tri interactif » et sélectionnez « Activer le tri interactif sur cette zone de texte ». Dernière modifié: 2025-01-22 17:01

Les tests de développement sont un processus de développement logiciel qui implique l'application synchronisée d'un large éventail de stratégies de prévention et de détection des défauts afin de réduire les risques, le temps et les coûts de développement logiciel. Dernière modifié: 2025-01-22 17:01

Allez sur https://hypixel.net et cliquez sur Connexion en haut à droite de votre écran. Sélectionnez « Non, créez un compte maintenant ». et cliquez sur S'inscrire pour continuer. Alternativement, vous pouvez accéder directement à https://hypixel.net/register. Dernière modifié: 2025-01-22 17:01

Direct3D 9ex est une version étendue de 9 qui intègre un certain nombre d'avancées conçues pour Direct3D10 (à savoir, une meilleure compatibilité avec certaines fonctionnalités incluses dans Vista et les versions ultérieures de Windows), mais peut ou non fournir une différence perceptible. Dernière modifié: 2025-01-22 17:01

La conversion consiste à convertir une valeur de variable d'un type à un autre. C'est, en Python, fait avec des fonctions telles que int() ou float() ou str(). Un modèle très courant est que vous convertissez un nombre, actuellement sous forme de chaîne en un nombre propre. Dernière modifié: 2025-01-22 17:01

Après avoir échoué à l'examen votre première fois, vous devez attendre une semaine complète avant la deuxième tentative. Si vous échouez une deuxième fois, vous devez attendre 30 jours complets avant de tenter une troisième fois. Si vous échouez à votre troisième tentative, vous devez attendre une année complète avant de retenter l'examen. Dernière modifié: 2025-01-22 17:01

Crypter votre carte SD Appuyez sur l'icône « Paramètres » sur votre téléphone Android. Appuyez ensuite sur « Sécurité ». Appuyez sur le bouton « Sécurité » puis sur « Cryptage » Vous devez maintenant définir un mot de passe sur la carte SD. Une fois votre nouveau mot de passe défini, retournez au menu de la carte SD externe. Dernière modifié: 2025-01-22 17:01

La fonctionnalité signifie que les utilisateurs peuvent, par exemple, utiliser l'appareil photo de leur téléphone Android pour prendre une photo d'un menu dans une langue étrangère, puis demander à l'application de traduire le texte dans leur propre langue. L'utilisateur n'a qu'à entraîner la caméra sur le texte, puis à brosser le texte qu'il souhaite traduire avec son doigt. Dernière modifié: 2025-01-22 17:01

Regarder vous permet d'être averti lorsqu'un autre utilisateur modifie une carte, une liste ou un tableau dans Trello. Lorsque vous regardez une carte, vous recevez des notifications pour… Tous les commentaires. Ajout, modification et dates d'échéance à venir. Dernière modifié: 2025-01-22 17:01

Instructions pour FireFox 2 Sélectionnez le menu Outils. Sélectionnez les options. Sélectionnez Paramètres de connexion. Sélectionnez Configuration manuelle du proxy. Cochez Utiliser le même proxy pour tous les protocoles. Saisissez l'adresse IP du serveur proxy HTTP. Entrez le port du serveur proxy HTTP. Cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Pour connecter un Raspberry Pi à un écran d'ordinateur portable, vous pouvez simplement utiliser un câble Ethernet. L'interface graphique (interface utilisateur graphique) du bureau du RaspberryPi peut être visualisée via l'écran de l'ordinateur portable à l'aide d'une connexion Ethernet 100 Mbps entre les deux. Dernière modifié: 2025-01-22 17:01

Votre vidéo peut durer de 3 à 60 secondes. Dernière modifié: 2025-01-22 17:01

L'essaimage est le moyen par lequel les termites sexuellement matures avec des ailes quittent leur nid en raison de la surpopulation ou du manque de nourriture suffisante. Les termites ailés mâles et femelles (ou alates, pour leur donner leur nom technique) prendront leur envol et procréeront essentiellement dans les airs, avant de retomber au sol. Dernière modifié: 2025-01-22 17:01

Comment obtenir différents formats de date SQL Server Utilisez l'option de format de date avec la fonction CONVERT. Pour obtenir AAAA-MM-JJ, utilisez SELECT CONVERT(varchar, getdate(), 23) Pour obtenir MM/JJ/AAAA, utilisez SELECT CONVERT(varchar, getdate(), 1) Consultez le tableau pour obtenir une liste de toutes les options de format. Dernière modifié: 2025-01-22 17:01

Comment utiliser l'outil de retrait Placez le clip de déconnexion SharkBite autour du tuyau avec la face non marquée contre le collier de libération. Poussez le clip pour qu'il comprime le collier de déverrouillage puis tirez le tuyau avec une action de torsion. Vérifiez que le raccord et l'extrémité du tuyau ne sont pas endommagés. Dernière modifié: 2025-01-22 17:01

Vimeo vous permet de remplacer une vidéo après son téléchargement sans perdre les statistiques de cette vidéo. D'un autre côté, lorsque vous téléchargez votre vidéo sur YouTube, elle ne peut pas être modifiée sans supprimer complètement le fichier et le télécharger à nouveau. Cela signifie que vous perdrez toutes vos vues et statistiques au cours du processus. Dernière modifié: 2025-01-22 17:01

Donnez la priorité aux contrôles de sécurité pour une efficacité contre les menaces du monde réel. Le Center for Internet Security (CIS) Top 20 Critical Security Controls (anciennement connu sous le nom de SANS Top 20 Critical Security Controls), est un ensemble hiérarchisé de bonnes pratiques créé pour arrêter les menaces les plus omniprésentes et les plus dangereuses d'aujourd'hui. Dernière modifié: 2025-01-22 17:01

Dans les cas où votre date ou votre heure ne cesse de changer par rapport à ce que vous avez précédemment défini, il est probable que votre ordinateur se synchronise avec un serveur de temps. Pour l'empêcher de changer, désactivez la synchronisation de l'heure. Cliquez avec le bouton droit sur l'affichage de l'heure et de la date sur le côté droit de la barre des tâches Windows et sélectionnez « Ajuster la date/l'heure ». Dernière modifié: 2025-01-22 17:01

Le diplôme MEng dure un an de plus que le BEng et vous permet de bénéficier de compétences et de connaissances avancées, ce qui est toujours attrayant pour les employeurs. Les cours MEng etBEng sont les mêmes pour les deux premières années, mais des sujets différents sont abordés à partir de la troisième année. Dernière modifié: 2025-01-22 17:01

Le Milwaukee TICK est souvent mal compris. Ce traqueur d'outils et d'équipements fonctionne avec l'application Milwaukee ONE-KEY pour vous aider à suivre et à gérer vos outils et équipements sur le chantier. Ce n'est pas un GPS, mais il utilise la technologie de maillage et Bluetooth pour vous assurer de savoir où se trouvent vos outils sur le chantier. Dernière modifié: 2025-01-22 17:01

Le documentaire de CBS de novembre 1960 « Harvest of Shame » a convaincu Kennedy que Braceros « affectait négativement les salaires, les conditions de travail et les opportunités d'emploi de nos propres travailleurs agricoles ». Les agriculteurs se sont battus pour préserver le programme au Congrès, mais ont perdu, et le programme Bracero a pris fin le 31 décembre 1964. Dernière modifié: 2025-01-22 17:01