- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Si vous devez réparer ou remplacer la plomberie en cuivre de votre maison, un Morsure de requin le montage est un excellent choix. Morsures de requin sont approuvés pour une utilisation sous terre et derrière les murs, mais leur installation peut être risquée. UNE Morsure de requin le raccord contient un joint torique en caoutchouc, ce qui n'est pas le mieux pour les connexions permanentes.

En conséquence, combien de temps durent les raccords SharkBite ?

25 ans

De même, les plombiers professionnels utilisent-ils SharkBite ? Pour répondre à ta question, non, Morsure de requin les raccords ne sont pas recommandés par plombiers professionnels . Seulement parce qu'ils peuvent vous facturer beaucoup plus pour l'installation s'ils doivent transpirer du cuivre. Fondamentalement, pour la même raison qu'ils ne recommandent pas le PEX, ils peuvent facturer beaucoup plus pour l'installation.

Simplement ainsi, les morsures de requin fuient-elles jamais ?

En général, les raccords SharkBite uniquement fuir pour l'une des raisons suivantes: Le tuyau n'a pas été correctement ébavuré avant l'installation. Le tuyau a des rayures ou des débris à l'extérieur qui empêchent le joint torique d'obtenir un joint étanche.

Les raccords instantanés PEX sont-ils fiables ?

Des études ont montré que ces sûr connexions appropriées pour tous les raccords de tuyaux, même ceux qui sont cachés à l'intérieur des murs et des plafonds finis. Lorsque vous faites des joints pour CPVC, PEX , ou des tuyaux en cuivre, pousser - ajuster les raccords sont de loin le moyen le plus rapide et le plus simple.

Conseillé:

Quelles sont les applications mobiles les plus populaires ?

En ce qui concerne les applications pour smartphones les plus populaires, Facebook et Google dirigent le spectacle. Parmi les 10 applications mobiles les plus populaires, Facebook en possède trois et Google en possède cinq; les deux autres sont Snapchat et Pandora. Plus de 80 % de tous les utilisateurs de téléphones mobiles ont installé l'application Facebook sur leur appareil

Que sont les contrôles Quels sont les différents types de contrôles en avance Java ?

Différents types de contrôles dans AWT Button. Toile. Case à cocher. Choix. Récipient. Étiqueter. Lister. Barre de défilement

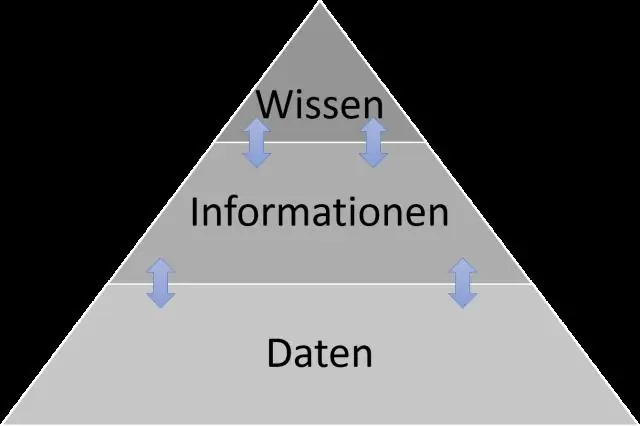

Quelles sont les différences entre les informations de données et les connaissances ?

Pour une donnée est « Faits et messages » pour d'autres « Un ensemble de faits discrets », « Symboles non encore interprétés » ou « Faits bruts ». Par conséquent, à mon avis, les données peuvent être définies comme « les données sont un ensemble de représentations de faits simples ». Ces connaissances sont des informations personnalisées et peuvent être recueillies par l'expérience ou l'étude

Quels sont les éléments utilisés pour sécuriser les données sur les appareils mobiles ?

Comment sécuriser votre appareil mobile en six étapes Utilisez des mots de passe/biométrie forts. Des mots de passe forts associés à des fonctionnalités biométriques, telles que des authentificateurs d'empreintes digitales, rendent l'accès non autorisé presque impossible. Assurez-vous que le Wi-Fi public ou gratuit est protégé. Utilisez un VPN. Chiffrez votre appareil. Installez une application antivirus. Mise à jour vers le dernier logiciel

Quelles sont les notes du conférencier, écrivez son objectif et quels sont les éléments clés à retenir sur les notes du conférencier ?

Les notes du conférencier sont un texte guidé que le présentateur utilise lors de la présentation d'une présentation. Ils aident le présentateur à se rappeler des points importants tout en faisant une présentation. Ils apparaissent sur la diapositive et ne peuvent être consultés que par le présentateur et non par le public