- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

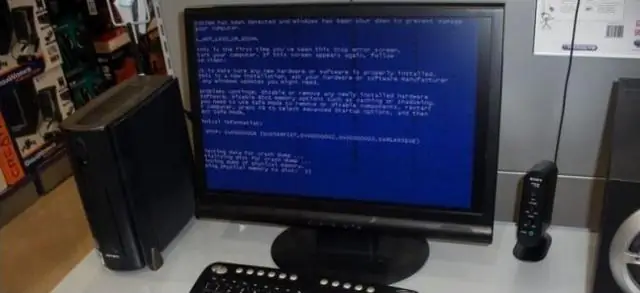

Un cheval de Troie est un non-réplicatif programme cette semble légitime , mais en fait effectue mal intentionné et les activités illicites lorsqu'elles sont exécutées. Les attaquants utilisent des chevaux de Troie pour voler les informations de mot de passe d'un utilisateur, ou ils peuvent simplement détruire programmes ou des données sur le disque dur.

De même, existe-t-il un programme informatique conçu pour être nuisible ou malveillant ?

Les vers sont un type de malware semblable aux virus, se reproduisant d'elle-même afin de se propager à d'autres des ordinateurs sur un réseau, causant généralement des dommages en détruisant des données et des fichiers. Atrojan, ou cheval de Troie, est l'un des plus dangereux malware les types. Il se présente généralement comme quelque chose d'utile pour vous tromper.

De plus, quelle forme de malware se réplique et a besoin d'un fichier hôte sur lequel voyager ? Le ver est un taper de virus, il se réplique et voyages système à système. Wormsest un ordinateur autonome malware qui n'en a pas besoin hôte se répandre. Il n'a pas besoin d'aide humaine pour s'exécuter. Vers se reproduire et se propager automatiquement à l'aide du réseau ou du compte de messagerie de l'utilisateur.

Compte tenu de cela, est-ce l'acte d'obtenir un accès non autorisé ?

Les action d'obtenir un accès non autorisé Les systèmes informatiques (craquage) ne devraient pas être criminalisés en supposant qu'il n'y a pas de dommages. Les « dommages » doivent être définis comme tout préjudice politique, émotionnel, physique ou financier résultant de causes intentionnelles ou non intentionnelles.

Quel terme désigne une faille dans la programmation logicielle ?

UNE Logiciel le bug est une erreur, défaut , échec la faute dans un Programme d'ordinateur ou système qui l'amène à produire un résultat incorrect ou inattendu, ou à se comporter de manière imprévue.

Conseillé:

Quelle est la différence entre les fichiers programme et les fichiers programme 86x ?

Le dossier Program Files standard contient les applications 64 bits, tandis que « Program Files (x86) » est utilisé pour les applications 32 bits. L'installation d'une application 32 bits sur un PC avec Windows 64 bits est automatiquement dirigée vers Program Files (x86). Voir Program Files et x86

La réalité mixte est-elle la même chose que la réalité virtuelle ?

La réalité virtuelle (VR) plonge les utilisateurs dans un environnement numérique entièrement artificiel. La réalité augmentée (AR) superpose des objets virtuels sur l'environnement du monde réel. La réalité mixte (MR) ne se contente pas de superposer mais ancre les objets virtuels dans le monde réel

Quelle doit être la taille d'une salle de réalité virtuelle ?

Pour la réalité virtuelle à l'échelle de la pièce, vous aurez besoin d'un minimum de 2 mètres sur 1,5 mètre d'espace libre (6,5 pieds x 5 pieds) et la distance maximale entre les stations de base est de 5 mètres (16 pieds). En plus de la réalité virtuelle à l'échelle de la pièce, Vive prend en charge les expériences de réalité virtuelle assis et debout, qui n'ont pas toutes deux une exigence d'espace minimum

Qu'est-ce qu'une attaque par code malveillant ?

Le code malveillant est une menace pour la sécurité des applications qui ne peut pas être contrôlée efficacement par les seuls logiciels antivirus conventionnels. Le code malveillant décrit une large catégorie de termes relatifs à la sécurité du système qui comprend les scripts d'attaque, les virus, les vers, les chevaux de Troie, les portes dérobées et le contenu actif malveillant

Le programme d'utilisation à domicile de Microsoft est-il légitime ?

Microsoft HUP, qui signifie Home Use Program, est un service totalement légitime que Microsoft fournit aux organisations. Il permet aux organisations de fournir des titres de logiciels Microsoft populaires à des remises importantes par rapport aux prix de vente au détail