Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Cybercriminalité & La cyber-sécurité . Annonces. Les la criminalité qui implique et utilise des appareils informatiques et Internet, est connu sous le nom cybercriminalité . Cybercriminalité peut être commis contre un individu ou un groupe; elle peut également être commise à l'encontre d'organisations gouvernementales et privées.

En gardant cela à l'esprit, quels sont les 5 principaux cybercrimes ?

Top 5 des cybercrimes populaires pour protéger sans effort votre ordinateur et vos données contre son impact

- Les escroqueries par phishing. L'hameçonnage est une pratique d'un cybercriminel ou d'un pirate informatique qui tente d'obtenir des informations sensibles ou personnelles d'un utilisateur d'ordinateur.

- Escroqueries d'usurpation d'identité.

- Harcèlement en ligne.

- Le cyberharcèlement.

- Violation de la vie privée.

De même, quelle est la définition de la cybersécurité ? UNE Définition de la cybersécurité Cybersécurité fait référence à l'ensemble des technologies, processus et pratiques conçus pour protéger les réseaux, les appareils, les programmes et les données contre les attaques, les dommages ou les accès non autorisés.

De cette manière, quels sont les différents types de cybercriminalité ?

Les principaux types de cybercriminalité

- Piratage. Par définition, le piratage est l'accès non autorisé à un seul appareil (comme un ordinateur portable ou un smartphone) ou à un réseau informatique, et ceux qui se livrent à l'activité sont appelés pirates.

- Le cyberharcèlement.

- Vol d'identité en ligne.

- Abus d'enfants en ligne.

- Attaque de ransomware.

- Fraude sur Internet (escroqueries en ligne)

Quelle est la différence entre la cybercriminalité et le cyberterrorisme ?

Cybercriminalité Définition Les méthodes d'attaques incluent les attaques physiques ou conventionnelles, l'objectif principal est de cibler l'ensemble de l'infrastructure; une attaque électronique sur un ordinateur ou un serveur spécifique; et un code malveillant qui se trouve sur un ordinateur ou un réseau mais peut se propager.

Conseillé:

Qu'est-ce que la cybersécurité RMF ?

Le Cadre de gestion des risques (CGR) est le « cadre commun de sécurité de l'information » pour le gouvernement fédéral et ses entrepreneurs. Les objectifs déclarés de RMF sont : Améliorer la sécurité de l'information. Renforcer les processus de gestion des risques. Encourager la réciprocité entre les agences fédérales

Qu'est-ce que la tromperie en cybersécurité ?

La technologie de déception est une catégorie émergente de la défense de la cybersécurité. La technologie de déception permet une posture de sécurité plus proactive en cherchant à tromper les attaquants, à les détecter puis à les vaincre, permettant à l'entreprise de reprendre ses activités normales

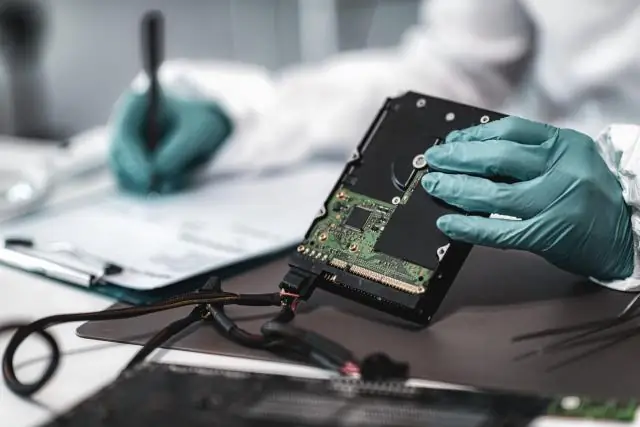

Qu'est-ce que la cybersécurité et la criminalistique numérique ?

Bien que tous deux se concentrent sur la protection des actifs numériques, ils l'abordent sous deux angles différents. La criminalistique numérique traite les conséquences de l'incident dans un rôle d'enquête, tandis que la cybersécurité est davantage axée sur la prévention et la détection des attaques et la conception de systèmes sécurisés

Qu'est-ce que les DPI dans la cybercriminalité ?

Vol de propriété intellectuelle. Le vol de propriété intellectuelle (PI) est défini comme le vol de matériel protégé par le droit d'auteur, le vol de secrets commerciaux et les violations de marques de commerce. Les logiciels, la musique enregistrée, les films et les jeux électroniques sont des exemples de matériel protégé couramment volé en ligne

Qu'est-ce que cela signifie la cybersécurité?

Une définition de la cybersécurité La cybersécurité fait référence à l'ensemble des technologies, processus et pratiques conçus pour protéger les réseaux, les appareils, les programmes et les données contre les attaques, les dommages ou les accès non autorisés