- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Cryptage transparent des données (souvent abrégé en TDE ) est une technologie employée par Microsoft, IBM et Oracle pour Crypter fichiers de base de données. TDE des offres chiffrement au niveau du fichier. TDE résout le problème de la protection des données à du repos , chiffrement bases de données à la fois sur le disque dur et par conséquent sur les supports de sauvegarde.

Par conséquent, comment fonctionne le cryptage TDE ?

TDE crypte les données sensibles stockées dans des fichiers de données. Pour empêcher le déchiffrement non autorisé, TDE stocke le chiffrement clés dans un module de sécurité externe à la base de données, appelé magasin de clés. Vous pouvez configurer Oracle Key Vault dans le cadre du TDE la mise en oeuvre.

A côté de ci-dessus, qu'est-ce que le TDE et pourquoi l'utilisons-nous ? Cryptage transparent des données ( TDE ) a été introduit dans SQL Server 2008. Son objectif principal était de protéger les données en cryptant les fichiers physiques, à la fois les fichiers de données (mdf) et les fichiers journaux (ldf) (par opposition aux données réelles stockées dans la base de données). De plus, la base de données TempDB volonté être automatiquement crypté.

Sachez également, qu'est-ce que le cryptage au repos ?

Chiffrement . Données chiffrement , qui empêche la visibilité des données en cas d'accès non autorisé ou de vol, est couramment utilisé pour protéger les données en mouvement et de plus en plus promu pour protéger les données à du repos . Les chiffrement de données à du repos ne devrait inclure que de fortes chiffrement méthodes telles que AES ou RSA.

Les données SQL sont-elles cryptées ?

La bonne nouvelle est que Microsoft SQL Le serveur est équipé de transparent cryptage des données (TDE) et la gestion extensible des clés (EKM) pour chiffrement et la gestion des clés à l'aide d'un gestionnaire de clés tiers plus facile que jamais.

Conseillé:

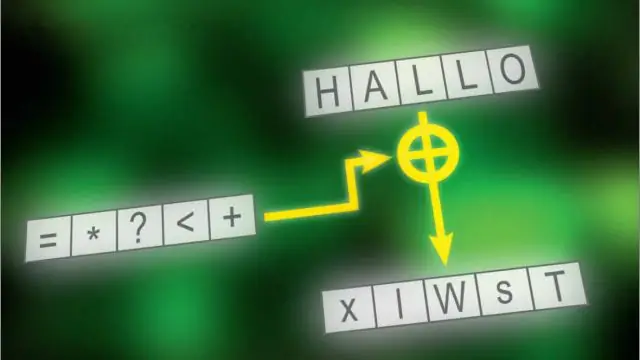

Qu'est-ce que le cryptage et le décryptage md5 ?

Md5 (Message Digest 5) est une fonction cryptographique qui permet de faire un "hachage" de 128 bits (32 caractères) à partir de n'importe quelle chaîne prise en entrée, quelle que soit sa longueur (jusqu'à 2^64 bits). La seule façon de décrypter votre hachage est de le comparer avec une base de données en utilisant notre décrypteur en ligne

La cryptographie est-elle la même chose que le cryptage ?

La cryptographie est l'étude de concepts tels que le cryptage, le décryptage, utilisés pour fournir une communication sécurisée, tandis que le cryptage est le processus d'encodage d'un message avec un algorithme

Comment le savon est-il plus sûr que le repos ?

#2) SOAP est plus sécurisé que REST car il utilise WS-Security pour la transmission avec Secure Socket Layer. #3) SOAP utilise uniquement XML pour les requêtes et les réponses. #4) SOAP est à état complet (pas sans état) car il prend la requête entière dans son ensemble, contrairement à REST qui fournit un traitement indépendant de différentes méthodes

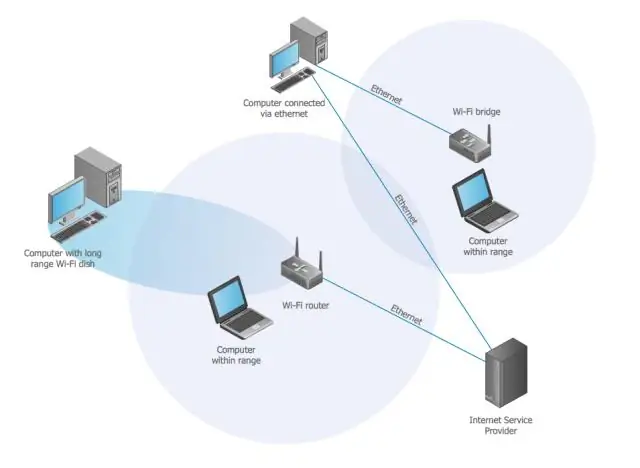

Quelle est la méthode de cryptage du réseau local sans fil ?

Les points d'accès Juniper Networks prennent en charge les trois types standard de chiffrement de point d'accès sans fil-client : le chiffrement hérité Wired Equivalent Privacy (WEP), Wi-Fi Protected Access (WPA) et WPA2 (également appelé RSN). Le type de chiffrement est configuré dans les profils de service WLAN sous l'onglet Paramètres de sécurité

Qui est crédité de l'approche repos des services Web ?

Roy Fielding est crédité de l'approche REST des services Web. Explication : L'approche REST ou Representational State Transfer a été développée par le scientifique américain de l'informatique Roy Fielding en l'an 2000