- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Cela a été un long voyage pour intégrer Linux système sur les machines RISC avancées. Cela a commencé avec Ubuntu et maintenant nous avons un Kali version qui peut fonctionner sur votre Android dispositif. Kali est un test d'intrusion Linux distribution principalement utilisée par la criminalistique numérique et les cryptographes.

D'ailleurs, les hackers utilisent-ils Kali Linux ?

Pour citer le titre officiel de la page Web, Kali Linux est un « Test d'intrusion et Piratage de Linux Distribution . Donc, Kali Linux fait n'offre pas quelque chose d'unique dans ce sens, la plupart des outils fournis pourraient être installés sur n'importe quel Linux Distribution.

De même, puis-je installer Kali Linux sur Android sans root ? Kali Linux est le plus populaire Linux OSutilisé pour le piratage et les tests d'intrusion. Si votre téléphone est enraciné , tu peut installer Kali Nethunter ou Déploiement Linux prendre Kali Linux en cours d'utilisation, mais si votre téléphone n'est pas enraciné alors il n'y a pas tellement d'options disponibles pour vous.

A ce propos, est-il possible d'installer Linux sur Android ?

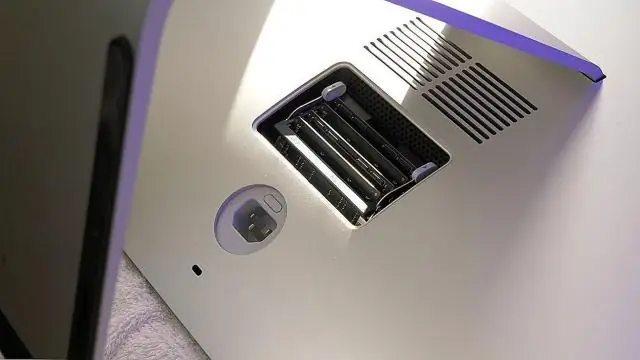

Si vous avez un appareil rooté (voici comment rooter Android ), vous pouvez installer différentes versions de Linux sur Android en utilisant le Linux Outil de déploiement. Pour ce faire, il est préférable de connecter d'abord votre téléphone à un réseau Wi-Fi. Debian, Ubuntu , Gentoo, Fedora et bien d'autres sont disponibles pour installer . Nous avons utilisé Arch Linux.

Que peut faire Kali NetHunter ?

Kali Linux est essentiellement un système d'exploitation open source. C'est une distribution Linux basée sur Debian. Son objectif principal est les tests de pénétration avancés et l'ingénierie inverse. Il fournit à l'utilisateur près de 600+ outils visant à la sécurité de pénétration, à la recherche en sécurité, à l'investigation informatique et à l'ingénierie inverse.

Conseillé:

WeChat est-il disponible pour Windows Phone ?

L'application de messagerie et d'appel populaire, WeChat n'est plus disponible pour Windows Phone. Vous pouvez toujours télécharger et installer WeChat sur Windows 10 Mobile, mais lorsque vous ouvrirez l'application, une erreur s'affichera. WeChat demande aux utilisateurs d'exécuter l'application sur Android ou iOS au lieu de Windows Phone

Comment configurer mon iPhone pour qu'il utilise le WiFi lorsqu'il est disponible ?

Ouvrez l'application Paramètres. Appuyez sur Wi-Fi, puis basculez le curseur sur l'écran suivant sur activé/vert. VotreiPhone générera une liste des réseaux sans fil disponibles sous Choisir un réseau

Qu'est-ce que cela signifie lorsque votre iPhone indique que Carrier n'est pas disponible ?

Retirez votre carte SIM La carte SIM de votre iPhone relie votre iPhone au réseau cellulaire de votre opérateur. C'est ainsi que votre opérateur distingue votre iPhone de tous les autres. Parfois, votre iPhone cessera de dire Aucun service simplement en retirant votre carte SIM de votre iPhone et en la remettant en place

Est-ce que () est disponible en Java ?

La méthode available() est une méthode intégrée de Java. io. ByteArrayInputStream renvoie le nombre d'octets restants pouvant être lus (ou ignorés) à partir de ce flux d'entrée. d'octets du flux d'entrée à lire

Est-ce que midco est disponible dans ma région ?

Midco propose un service Internet résidentiel et professionnel dans 5 États, avec le plus grand nombre de services dans le Dakota du Sud, le Dakota du Nord, le Minnesota et le Kansas. L'accès Internet par câble est disponible pour environ 588 708 foyers. L'Internet sans fil fixe de Midco est disponible pour environ 9 496 ménages