Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Accès à distance sécurisé . Accès à distance sécurisé protège les données sensibles lorsque les applications sont accessibles à partir d'ordinateurs situés en dehors du réseau de l'entreprise. Accès à distance sécurisé appelle à des mesures pour assurer la sécurité des terminaux et utiliser un VPN SSL pour authentifier les utilisateurs et crypter les données.

Les gens demandent également, que peut-on faire pour sécuriser l'accès à distance ?

Conseils de sécurité de base pour le bureau à distance

- Utilisez des mots de passe forts.

- Mettez à jour votre logiciel.

- Restreindre l'accès à l'aide de pare-feu.

- Activez l'authentification au niveau du réseau.

- Limitez les utilisateurs qui peuvent se connecter à l'aide du Bureau à distance.

- Définissez une politique de verrouillage de compte.

- Modifiez le port d'écoute pour Remote Desktop.

- Utilisez des passerelles RDP.

De même, que signifie l'accès à distance ? Accès à distance est la capacité de accès un ordinateur ou un réseau à distance via une connexion réseau. Accès à distance permet aux utilisateurs de accès les systèmes dont ils ont besoin lorsqu'ils ne sont pas physiquement en mesure de se connecter directement; en d'autres termes, les utilisateurs accès systèmes à distance en utilisant une connexion de télécommunication ou Internet.

À cet égard, est-il sûr d'autoriser l'accès à distance ?

La plupart des propriétaires d'ordinateurs ont accordé accès à distance à un informaticien à un moment ou à un autre. De plus, même s'il peut sembler une atteinte à la sécurité d'accorder à distance contrôle sur vos systèmes, ce n'est en fait pas moins sécurisé que de permettre à quelqu'un de se connecter en personne.

Quels sont les types d'accès à distance ?

Dans cet article, nous discuterons des approches les plus populaires en matière d'accès à distance: VPN, partage de bureau, PAM et VPAM

- VPN: réseaux privés virtuels.

- Partage de bureau.

- PAM: Gestion des accès privilégiés.

- VPAM: Gestion des accès privilégiés des fournisseurs.

Conseillé:

Comment donner à quelqu'un un accès distant à MySQL ?

Effectuez les étapes suivantes pour accorder l'accès à un utilisateur à partir d'un hôte distant : Connectez-vous localement à votre serveur MySQL en tant qu'utilisateur root à l'aide de la commande suivante : # mysql -u root -p. Vous êtes invité à saisir votre mot de passe root MySQL. Utilisez une commande GRANT au format suivant pour activer l'accès pour l'utilisateur distant

Comment donner un accès distant à MySQL ?

Effectuez les étapes suivantes pour accorder l'accès à un utilisateur à partir d'un hôte distant : Connectez-vous localement à votre serveur MySQL en tant qu'utilisateur root à l'aide de la commande suivante : # mysql -u root -p. Vous êtes invité à saisir votre mot de passe root MySQL. Utilisez une commande GRANT au format suivant pour activer l'accès pour l'utilisateur distant

Qu'est-ce que le référentiel distant Maven ?

Les référentiels distants font référence à tout autre type de référentiel, accessible par une variété de protocoles tels que file:// et https://. Ces référentiels peuvent être un référentiel réellement distant configuré par un tiers pour fournir leurs artefacts à télécharger (par exemple, repo.maven.apache.org)

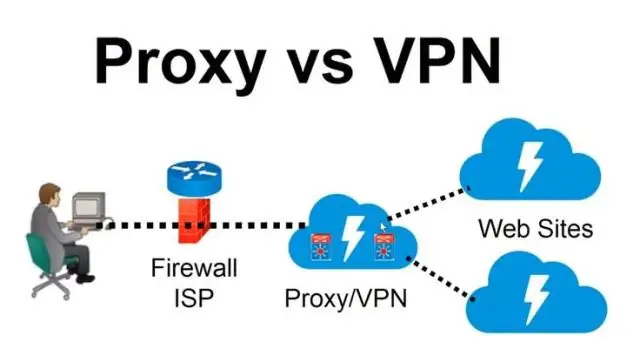

Quelle est la différence entre VPN et accès distant ?

Un VPN est un réseau privé plus petit qui s'exécute sur un réseau public plus vaste, tandis que Remote Desktop est un type de logiciel qui permet aux utilisateurs de contrôler à distance un ordinateur. 2. Remote Desktop permet l'accès et le contrôle à un ordinateur spécifique, tandis que le VPN permet uniquement l'accès aux ressources réseau partagées

Qu'est-ce que Frontier est sécurisé ?

Frontier Secure protège vos informations personnelles via Identity Protection Service. Inscrivez-vous à ce service et accédez à des experts en crédit au cas où quelque chose arriverait à vos informations personnelles ou financières. Frontier surveillera vos transactions financières en ligne et vous alertera en cas d'activité suspecte sur votre compte