Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-06-01 05:08.

Capture de données Paquets activés Requin filaire

Cliquez sur le premier bouton de la barre d'outils, intitulé « Démarrer Capturer Paquets. Vous pouvez sélectionner l'élément de menu Capturer -> Démarrer. Ou tu pourrais utilisation thekeystroke Control - E. Pendant le Capturer , Requin filaire vous montrera les paquets qu'il capture en temps réel.

De même, il est demandé, comment capturez-vous en utilisant Wireshark ?

Utiliser:

- Installez Wireshark.

- Ouvrez votre navigateur Internet.

- Videz le cache de votre navigateur.

- Ouvrez Wireshark.

- Cliquez sur "Capturer > Interfaces".

- Vous souhaitez probablement capturer le trafic qui passe par votre pilote Ethernet.

- Visitez l'URL à partir de laquelle vous vouliez capturer le trafic.

À côté de ci-dessus, combien de protocoles Wireshark peut-il capturer et identifier ? Il existe actuellement des centaines de supports pris en charge protocoles et médias. Des détails pouvez se trouver dans le fil de fer (1) page de manuel.

En gardant cela à l'esprit, qu'est-ce que Wireshark et comment l'utilisez-vous ?

Requin filaire est une application open source qui vous permet de capturer et de visualiser les données circulant dans les deux sens sur votre réseau. Requin filaire est couramment utilisé pour résoudre les problèmes de réseau et tester les logiciels, car il permet d'explorer et de lire le contenu de chaque paquet.

Wireshark peut-il capturer les mots de passe ?

Requin filaire montre un paquet HTTP contenant le texte. Dans le volet supérieur de Requin filaire , cliquez avec le bouton droit sur le paquet HTTP et cliquez sur « Suivre le flux TCP », comme indiqué ci-dessous. Développez la case « Suivre le flux TCP » afin que vous pouvez voir VOTRENOM et le le mot de passe du mot de passe topsecret, comme indiqué ci-dessous.

Conseillé:

Comment capturer une image dans Azure ?

Créer une image managée dans le portail Accédez au portail Azure pour gérer l'image de la machine virtuelle. Sélectionnez votre machine virtuelle dans la liste. Dans la page Machine virtuelle de la machine virtuelle, dans le menu supérieur, sélectionnez Capturer. Pour Nom, acceptez le nom pré-rempli ou entrez un nom que vous souhaitez utiliser pour l'image

Comment capturer une chaîne en Java ?

Importer java. util. Scanner; class Demo {public static void main(String args[]) {String s; Scanner sc = nouveau Scanner (System. in); Système. dehors. println('Entrez une chaîne'); s = sc. nextLine(); Système. dehors. println('Vous avez entré la chaîne '+s);

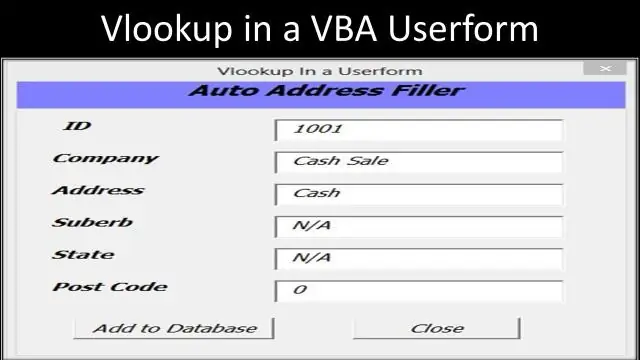

Comment capturer les données d'un UserForm dans une feuille de calcul Excel ?

Comment capturer des données à partir de formulaires utilisateur dans une feuille de calcul Excel Définissez vos champs. Lancez Excel. Ajoutez vos zones de texte. Sélectionnez l'icône "TextBox" dans la boîte à outils et faites glisser une zone de texte juste à droite de votre première étiquette. Ajoutez un bouton Soumettre. Cliquez sur l'icône « Bouton de commande » dans la boîte à outils, qui ressemble à un bouton standard de style Windows. Ajouter du code Visual Basic

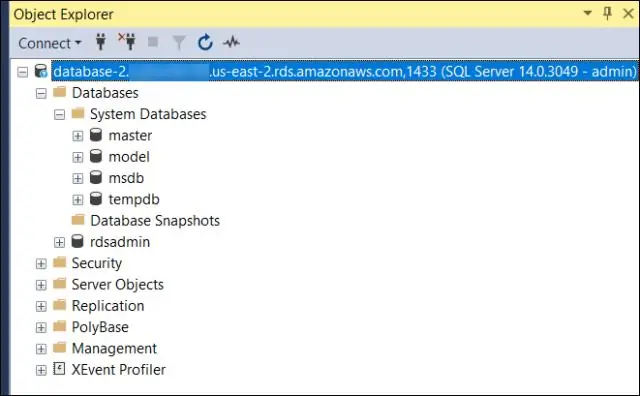

Comment pouvez-vous utiliser des procédures stockées et/ou des déclencheurs pour cette base de données ?

Nous pouvons exécuter une procédure stockée quand nous le voulons à l'aide de la commande exec, mais un déclencheur ne peut être exécuté qu'à chaque fois qu'un événement (insertion, suppression et mise à jour) est déclenché sur la table sur laquelle le déclencheur est défini. La procédure stockée peut accepter des paramètres d'entrée, mais nous ne pouvons pas transmettre de paramètres en entrée à un déclencheur

Quel outil pouvez-vous utiliser pour découvrir des vulnérabilités ou des erreurs de configuration dangereuses sur vos systèmes et votre réseau ?

Un scanner de vulnérabilité est un outil qui va scanner un réseau et des systèmes à la recherche de vulnérabilités ou de mauvaises configurations qui représentent un risque de sécurité