Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Les le journal d'audit de l'administrateur affiche un historique de chaque tâche effectuée dans votre console d'administration Google et quel administrateur accompli la tâche . Comme ton l'administrateur de l'organisation, vérifiez ceci journal d'audit à suivre comment ton les administrateurs gèrent ton domaines Google prestations de service.

De même, les gens demandent si l'administrateur Google peut voir l'historique des recherches ?

Pouvez les administrateur d'un Google Compte vue celui d'un utilisateur historique des recherches ? Si vous êtes connecté à un Google compte lors de l'exécution d'un recherche Google , les chercher se connecte au compte sous les comptes " historique des recherches ". Alors oui. Votre Google Compte administrateur ou toute personne ayant accès à votre compte peut voir ce que vous avez googlé.

De même, comment activer ou désactiver les alertes par e-mail de l'administrateur ? Activer et désactiver les alertes personnalisées

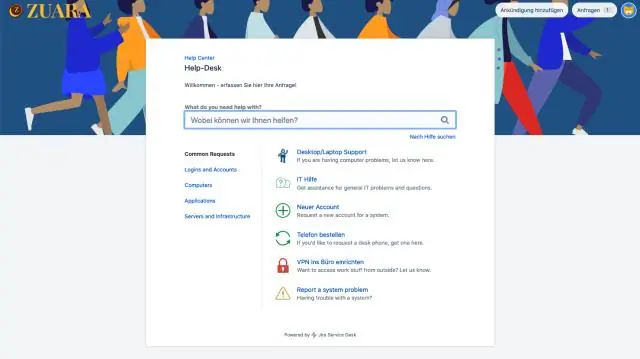

- Connectez-vous à votre console d'administration Google.

- Sur la page d'accueil de la console d'administration, accédez à Rapports.

- Dans le volet de gauche, cliquez sur Gérer les alertes.

- Dans la colonne État à droite, activez le commutateur pour recevoir une alerte ou désactivez-le pour ne plus recevoir l'alerte.

Sachez également, comment puis-je trouver les journaux d'audit ?

Utiliser le CAE pour afficher le journal d'audit de l'administrateur

- Dans le CAE, accédez à Gestion de la conformité > Audit, puis choisissez Exécuter le rapport du journal d'audit de l'administrateur.

- Choisissez une date de début et une date de fin, puis choisissez Rechercher.

- Si vous souhaitez imprimer une entrée de journal d'audit spécifique, choisissez le bouton Imprimer dans le volet de détails.

Qu'est-ce qui a été présenté avec un défi de connexion ?

Un utilisateur est présenté avec le défi de connexion quand un suspect connexion est détecté, par exemple si l'utilisateur ne suit pas les schémas de connexion qu'il a affichés dans le passé. Important: Google décide défi est approprié de présenter à un utilisateur en fonction de multiples facteurs de sécurité et de convivialité.

Conseillé:

Comment changer une sous-tâche en tâche dans Jira ?

Il n'y a pas d'option pour créer ou convertir une sous-tâche. Tzippy, accédez à votre ticket sous PLUS -> Convertir en Vous pouvez également convertir une tâche en sous-tâche de la même manière

Comment démarrer la console d'administration Oracle WebLogic ?

Démarrez la console d'administration WebLogic Server en saisissant http://[nom d'hôte]:7001/console dans la ligne URL d'un navigateur Web. Connectez-vous en saisissant le nom d'utilisateur et le mot de passe qui ont été utilisés lors de la création de cette configuration WebLogic, puis cliquez sur Connexion

Comment changer votre mot de passe sur votre iPhone depuis votre ordinateur ?

Appuyez sur Paramètres > [votre nom] > Mot de passe et sécurité. Appuyez sur Modifier le mot de passe. Saisissez votre mot de passe actuel ou le mot de passe de l'appareil, puis saisissez un nouveau mot de passe et confirmez le nouveau mot de passe. Appuyez sur Modifier ou Modifier le mot de passe

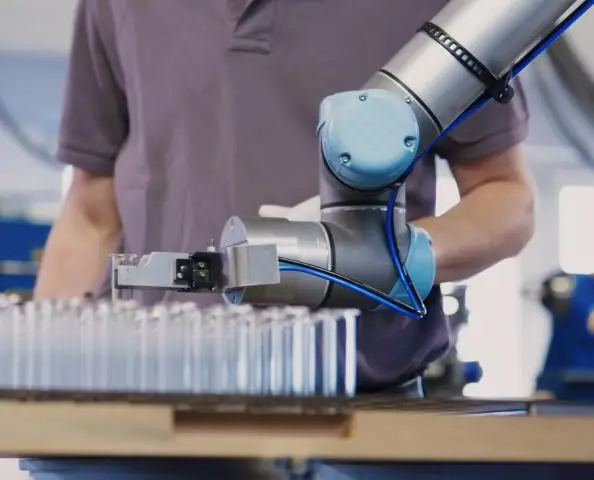

Quelle tâche le robot effectue-t-il ?

Le Robot Industriel est utilisé pour effectuer différents types d'actions. Par exemple : soudage, peinture, repassage, assemblage, prélèvement et placement, palettisation, inspection des produits et tests. Certains ont des capteurs à l'extrémité de l'effecteur. Il est utilisé pour aider à ramasser des objets

Laquelle des tâches suivantes est une tâche d'administration de base de données ?

Les administrateurs de bases de données (DBA) utilisent des logiciels spécialisés pour stocker et organiser les données. Le rôle peut inclure la planification de la capacité, l'installation, la configuration, la conception de la base de données, la migration, la surveillance des performances, la sécurité, le dépannage, ainsi que la sauvegarde et la récupération des données