- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

TLS 1.3 n'empêche en aucun cas quelqu'un d'utiliser un proxy d'inspection SSL. La seule chose qu'il Est-ce que coupé est passivement décryptage une connexion avec la clé privée. Sans secret de transmission parfait si vous aviez la clé privée du certificat utilisé dans la connexion qui était suffisante pour lire le contenu de la connexion.

Également demandé, TLS 1.3 est-il prêt ?

TLS 1.3 a été largement testé dans des implémentations expérimentales de navigateur, et il est maintenant prêt remplacer TLS 1.2 comme protocole de sécurité réseau de choix. Édition TLS 1.3 est un grand pas en avant vers un Internet plus rapide et plus sûr pour tous.

De plus, comment fonctionne TLS 1.3 ? Le serveur fait de même: il mélange les partages de clés pour obtenir la clé et envoie son propre message Finished. Dans TLS 1.3 un client commence par envoyer non seulement le ClientHello et la liste des chiffrements pris en charge, mais il fait également une supposition quant à l'algorithme d'accord de clé que le serveur choisira et envoie un partage de clé pour cela.

TLS 1.3 est-il sécurisé ?

Couche de transport Sécurité ( TLS ) 1.3 Le protocole offre une confidentialité et des performances inégalées par rapport aux versions précédentes de TLS et non- sécurise HTTP. Cloudflare est le premier à offrir TLS 1.3 support à l'échelle mondiale qui réduit la latence, optimise les performances et durcit la Sécurité de vos connexions cryptées.

Quelle est la version actuelle de TLS ?

Les TLS protocole comprend deux couches: le TLS enregistrement et le TLS protocoles de poignée de main. TLS est une proposition de norme Internet Engineering Task Force (IETF), définie pour la première fois en 1999, et la version actuelle est TLS 1.3 défini dans la RFC 8446 (août 2018).

Conseillé:

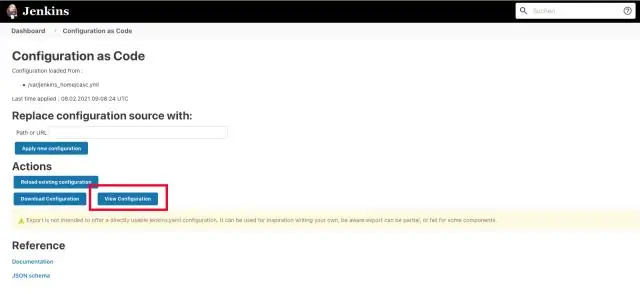

Jenkins peut-il être utilisé comme planificateur ?

Jenkins en tant que planificateur de travaux système. Jenkins est un outil logiciel ouvert, généralement utilisé pour l'intégration continue dans le développement de logiciels. Par exemple, la configuration du commutateur ou l'installation de la politique de pare-feu peut être scriptée et exécutée manuellement ou planifiée dans Jenkins (appelée ici « builds », « jobs » ou « projects »)

Un nom de modèle de machine peut-il être modifié UiPath ?

Un nom de modèle de machine peut-il être modifié ? Oui, uniquement s'il existe des droits d'édition sur les machines

Le modem intelligent Telstra peut-il être utilisé pour l'ADSL ?

Le Telstra Smart Modem™ est une solution de « mise sous tension » (commence à vous offrir une connectivité dès que vous l'allumez) qui fonctionnera sur plusieurs technologies (technologies d'accès ADSL, HFC et nbn™)

Le logiciel système peut-il être décrit comme un logiciel d'utilisateur final ?

Le logiciel système peut être décrit comme un logiciel d'utilisateur final et est utilisé pour accomplir une variété de tâches. Pour créer des documents composés principalement de texte, vous avez besoin de ce logiciel

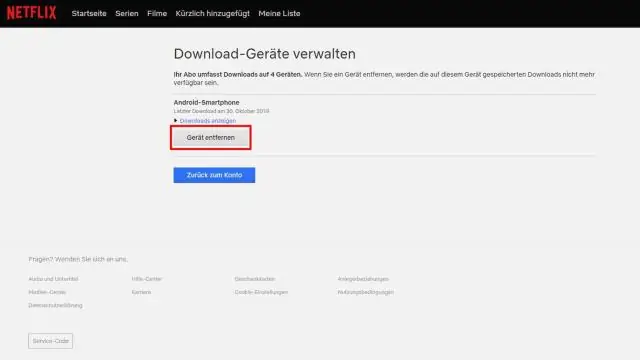

Hotstar peut-il être utilisé sur plusieurs appareils ?

Nous proposons un pack annuel à accès illimité qui vous offre une année complète d'action de cricket en direct, de films à succès, nos dernières émissions de télévision indiennes, Hotstar Specials et des actualités en direct. De plus, vous pouvez regarder Hotstar sur deux appareils simultanément