- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

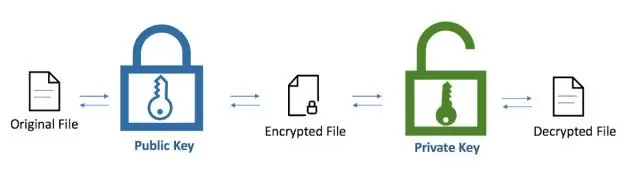

Récapituler: Cryptographie à clé publique permet à quelqu'un d'envoyer son Clé publique dans un canal ouvert et non sécurisé. Avoir un ami Clé publique vous permet de Crypter des messages à eux. Ton Clé privée est utilisé pour déchiffrer les messages crypté pour vous.

A savoir aussi, cryptez-vous avec une clé publique ou privée ?

Données cryptées avec le la clé publique peut seulement être décrypté avec le Clé privée , et les données cryptées avec le la clé privée peut seulement être décrypté avec le Clé publique . Cryptage à clé publique est également connu comme asymétrique chiffrement . Il est largement utilisé, notamment pour TLS/SSL, ce qui rend possible le

Et comment fonctionne une clé privée ? Clé privée . Les Clé privée est un clef secrète qui est utilisé pour déchiffrer le message et la partie connaît ce message d'échange. Dans la méthode traditionnelle, un clef secrète est partagé au sein des communicateurs pour permettre le chiffrement et le déchiffrement du message, mais si le clé est perdu, le système devient nul.

A savoir aussi, peut-on utiliser une clé privée pour le cryptage ?

Cryptage par clé privée est la forme de chiffrement où un seul la clé privée peut crypter et décrypter les informations. C'est un processus rapide car il les usages un seul clé . Cependant, protéger un clé crée un clé problème de gestion lorsque tout le monde utilise clés privées . Les Clé privée peuvent être volés ou divulgués.

Qui garde la clé privée ?

L'authentification dans le monde en ligne repose sur Clé publique cryptographie où un clé comporte deux parties: une Clé privée tenu secret par le propriétaire et un Clé publique partagé avec le monde. Après le Clé publique crypte les données, seul le Clé privée peut le déchiffrer.

Conseillé:

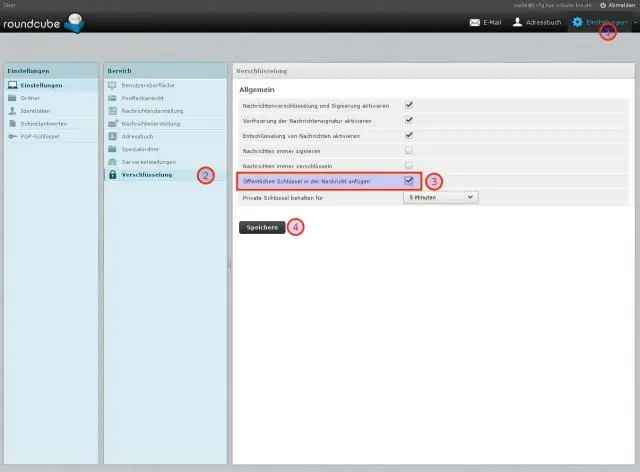

Comment créer une clé publique PGP privée sous Linux ?

Pour créer une paire de clés à l'aide de la ligne de commande PGP, procédez comme suit : Ouvrez un interpréteur de commandes ou une invite DOS. Sur la ligne de commande, entrez : pgp --gen-key [ID utilisateur] --key-type [type de clé] --bits [bits #] --passphrase [passphrase] Appuyez sur 'Entrée' lorsque la commande est terminée. La ligne de commande PGP va maintenant générer votre paire de clés

Comment obtenir une clé privée du certificat GoDaddy ?

Connectez-vous à GoDaddy et ReKey le certificat, vous devrez soumettre le CSR que nous avons généré avec la clé privée. Une fois que vous aurez recréé le certificat, vous pourrez installer le certificat en utilisant le fichier crt que vous avez obtenu, le ca-bundle que vous avez obtenu et la clé privée que nous venons de créer

Qu'est-ce que la clé privée et la clé publique dans Blockchain ?

Lorsque quelqu'un vous envoie des crypto-monnaies via la Blockchain, il les envoie en fait vers une version hachée de ce que l'on appelle la « clé publique ». Il y a une autre clé qui leur est cachée, connue sous le nom de « clé privée ». Cette clé privée est utilisée pour dériver la clé publique

Qu'entendez-vous par cryptographie à clé privée et à clé publique ?

Dans la cryptographie à clé publique, deux clés sont utilisées, une clé est utilisée pour le cryptage et tandis que l'autre est utilisée pour le décryptage. 3. Dans la cryptographie à clé privée, la clé est gardée secrète. En cryptographie à clé publique, l'une des deux clés est gardée secrète

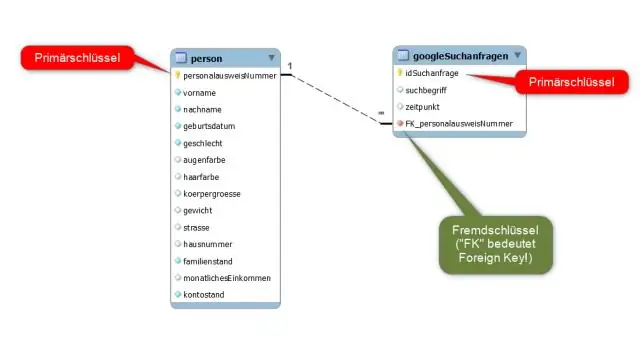

Qu'est-ce que la clé primaire, la clé secondaire et la clé étrangère ?

Clé étrangère : la clé primaire est-elle une table apparaissant (avec référence croisée) dans une autre table. Clé secondaire (ou alternative) : est un champ de la table qui n'est pas sélectionné pour être l'un des deux types ci-dessus