Table des matières:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

9. Lequel des énoncés suivants est le protocole d'accès multiple pour le contrôle d'accès aux canaux ? Explication: Dans CSMA/CD, il traite de la détection d'une collision après qu'une collision s'est produite, alors que CSMA/CA traite de la prévention des collisions. CSMA/CD est l'abréviation de Carrier Sensing Accès multiple /Détection de collision.

De ce fait, quels sont les protocoles d'accès multiples ?

Protocole d'accès multiple . Protocole d'accès multiple Protocole d'accès multiple sert à coordonner accès au lien. Les nœuds peuvent réguler leur transmission sur le canal de diffusion partagé en utilisant Protocole d'accès multiple . Il est utilisé à la fois sur le réseau local de texte câblé et sans fil et sur le réseau satellite.

A côté de ci-dessus, quelle technique d'accès multiple est utilisée en 4g ? La technologie des téléphones portables de troisième génération utilise accès multiple au code de division ( AMRC ). Le système de communication cellulaire 4G utilise une version avancée du schéma FDMA, c'est-à-dire OFDMA ( Accès multiple par répartition orthogonale de la fréquence ). Cette génération utilise la méthode de commutation de paquets pour la transmission de données.

Par la suite, on peut aussi se demander, qu'est-ce qu'un protocole d'accès contrôlé ?

Protocoles d'accès contrôlé en réseau informatique. Dans accès contrôlé , les stations s'informent mutuellement pour trouver quelle station a le droit d'émettre. Il permet à un seul nœud d'envoyer à la fois, pour éviter la collision de messages sur un support partagé.

Quels sont les différents types de techniques d'accès multiple ?

Voici les trois types de techniques d'accès multiple

- FDMA (accès multiple par répartition en fréquence)

- TDMA (accès multiple par répartition dans le temps)

- CDMA (accès multiple par division de code)

Conseillé:

Quelle est la différence entre un protocole orienté bit et un protocole orienté octet ?

Protocole orienté bits : le protocole orienté bits est un protocole de communication qui considère les données transmises comme un flux opaque de morsure sans symantique ni signification, les codes de contrôle sont définis dans le terme bits. Le protocole orienté octet est également connu sous le nom de protocole orienté caractère

Quelle est la différence entre un protocole orienté connexion et un protocole sans connexion ?

Différence : service orienté connexion et service sans connexion Le protocole orienté connexion établit une connexion et vérifie si le message est reçu ou non et l'envoie à nouveau si une erreur se produit, tandis que le protocole de service sans connexion ne garantit pas la livraison du message

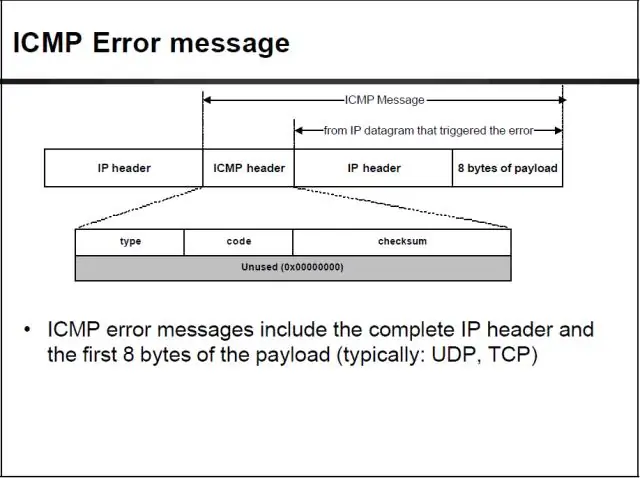

Quel protocole est pris en charge par icmpv6 pour faciliter la découverte de voisins sur un réseau IPv6 ?

Le protocole Neighbor Discovery correspond à une combinaison de ces protocoles IPv4 : Address Resolution Protocol (ARP), Internet Control Message Protocol (ICMP), Router Discovery (RDISC) et ICMP Redirect. Les routeurs IPv6 utilisent Neighbor Discovery pour annoncer le préfixe de site IPv6

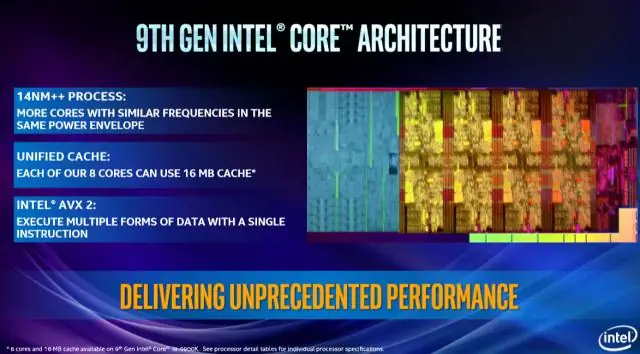

Puis-je utiliser une mémoire à quatre canaux sur une carte mère à deux canaux ?

L'achat d'un paquet de 4 bâtons de RAM ne fait pas intrinsèquement un quad channel. Cela dépend du processeur/mobo. Dans votre cas, il fonctionnera toujours en double canal. Mais pour répondre à votre question, il vaut mieux acheter toute votre mémoire en un seul kit pour assurer la compatibilité

Quel protocole ou service est utilisé pour synchroniser automatiquement les horloges logicielles sur les routeurs Cisco ?

NTP De même, on peut se demander ce que le protocole Tacacs+ fournit dans un déploiement AAA ? TACACS+ prend en charge la séparation des processus d'authentification et d'autorisation, tandis que RADIUS combine l'authentification et l'autorisation en un seul processus.