Le système de fichiers Linux ou tout système de fichiers est généralement une couche qui se trouve sous le système d'exploitation qui gère le positionnement de vos données sur le stockage, sans lui; le système ne peut pas savoir quel fichier commence où et se termine où. Même si vous trouvez un type de système de fichiers non pris en charge. Dernière modifié: 2025-01-22 17:01

Jacl : L'implémentation Java Tcl. Jython : l'implémentation Python Java. Rhino : L'implémentation Java JavaScript. BeanShell : un interpréteur de sources Java écrit en Java. Dernière modifié: 2025-01-22 17:01

Dans le profil de chaque utilisateur, NTUSER. dat est généralement masqué, mais vous pouvez l'afficher en l'affichant. Tapez %userprofiles% pour ouvrir le répertoire utilisateur actuel, puis à partir du ruban, accédez à l'onglet Affichage. Dans la section afficher/masquer, cochez la case Éléments masqués. Dernière modifié: 2025-01-22 17:01

Un périphérique est un matériel informatique qui est ajouté à un ordinateur afin d'étendre ses capacités. Le terme périphérique est utilisé pour décrire les périphériques qui sont de nature facultative, par opposition au matériel qui est soit demandé, soit toujours requis en principe. Dernière modifié: 2025-01-22 17:01

Étant une chose matérielle, le système audio de l'ordinateur est soumis au potentat du PC, le système d'exploitation. Windows exerce son contrôle dictatorial dans un endroit appelé la boîte de dialogue Son. Pour afficher la boîte de dialogue Son, procédez comme suit : Ouvrez le Panneau de configuration. Dernière modifié: 2025-01-22 17:01

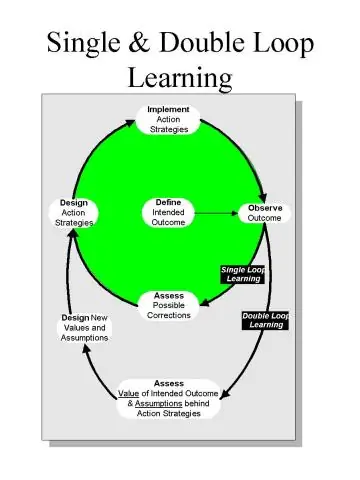

L'apprentissage en boucle unique décrit le type d'apprentissage qui a lieu lorsque l'objectif est de résoudre les problèmes au sein de la structure organisationnelle actuelle afin que le système fonctionne mieux, et ne tente pas de modifier la structure du système. Dernière modifié: 2025-01-22 17:01

Un objet de paramètres de mot de passe (PSO) est un objet Active Directory. Cet objet contient tous les paramètres de mot de passe que vous pouvez trouver dans le GPO de stratégie de domaine par défaut (historique des mots de passe, complexité, longueur, etc.). Un PSO peut être appliqué à des utilisateurs ou des groupes. Dernière modifié: 2025-01-22 17:01

Le Super POM est le POM par défaut de Maven. Tous les POM étendent le Super POM à moins qu'ils ne soient explicitement définis, ce qui signifie que la configuration spécifiée dans le Super POM est héritée par les POM que vous avez créés pour vos projets. Dernière modifié: 2025-01-22 17:01

Les numéros sans frais 808 (également appelés numéros de téléphone gratuits 808) permettent à votre entreprise d'annoncer un numéro que vos clients peuvent appeler gratuitement. Les 808 numéros gratuits peuvent être déviés vers n'importe quelle ligne fixe, téléphone portable ou adresse IP. Transférer les appels du numéro sans frais 808 vers n'importe où dans le monde. Dernière modifié: 2025-01-22 17:01

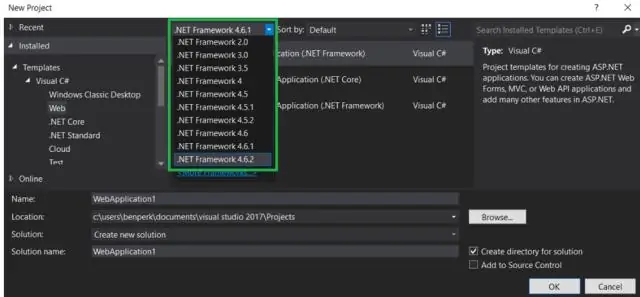

Windows Server 2016 R2. SWindows Server 2016R2 est la version qui succède à Windows Server 2016. Il a été publié le 18 mars 2017. Il est basé sur Windows 10 CreatorsUpdate (version 1703). Dernière modifié: 2025-01-22 17:01

La suite de protocoles Internet est le modèle conceptuel et l'ensemble des protocoles de communication utilisés sur Internet et les réseaux informatiques similaires. Il est communément appelé TCP/IP car les protocoles fondamentaux de la suite sont le protocole de contrôle de transmission (TCP) et le protocole Internet (IP). Dernière modifié: 2025-01-22 17:01

Un schéma d'authentification basé sur un certificat est un schéma qui utilise une cryptographie à clé publique et un certificat numérique pour authentifier un utilisateur. Le serveur confirme ensuite la validité de la signature numérique et si le certificat a été émis par une autorité de certification de confiance ou non. Dernière modifié: 2025-01-22 17:01

En logique, une règle d'inférence, une règle d'inférence ou une règle de transformation est une forme logique consistant en une fonction qui prend des prémisses, analyse leur syntaxe et renvoie une conclusion (ou des conclusions). Les règles d'inférence populaires dans la logique propositionnelle incluent le modus ponens, le modus tollens et la contraposition. Dernière modifié: 2025-01-22 17:01

Access stocke le type de données Date/Heure sous forme de nombre à virgule flottante double précision jusqu'à 15 décimales. La partie entière du nombre en double précision représente la date. La partie décimale représente le temps. Dernière modifié: 2025-01-22 17:01

Mettre à jour la bibliothèque de support Android Dans Android Studio, cliquez sur l'icône SDK Manager dans la barre de menus, lancez le SDK Manager autonome, sélectionnez Android Support Repository et cliquez sur « Installer x packages » pour le mettre à jour. Notez que vous verrez à la fois le référentiel de support Android et la bibliothèque de support Android répertoriés dans le gestionnaire de SDK. Dernière modifié: 2025-06-01 05:06

La seule limitation de la RECHERCHEV est le nombre total de lignes sur une feuille de calcul Excel, c'est-à-dire 65536. Dernière modifié: 2025-01-22 17:01

Description : Un signal d'indication d'alarme (AIS) est un signal tramé valide avec une charge utile contenant un motif 1010 répétitif. Une alarme AIS indique un problème avec la ligne en amont de l'élément de réseau T1 connecté à l'interface T1. Dernière modifié: 2025-01-22 17:01

Une généralisation excessive est un type d'erreur logique, qui est un échec du raisonnement. Voilà ce qu'est une généralisation excessive, un échec du raisonnement. Plus précisément, nous pourrions le définir comme lorsqu'un auteur fait une affirmation si large qu'elle ne peut pas être prouvée ou réfutée. Dernière modifié: 2025-01-22 17:01

Ruby a une classe nommée File qui peut être utilisée pour exécuter diverses méthodes sur un fichier. L'une de ces méthodes est. open, qui regarde à l'intérieur d'un fichier. Dernière modifié: 2025-01-22 17:01

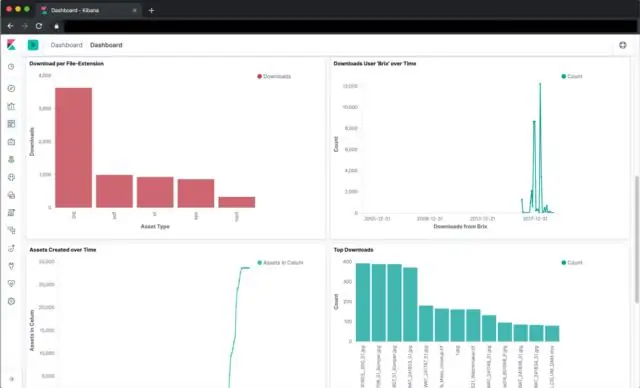

Oui, les tableaux de bord Kibana sont enregistrés dans Elasticsearch sous l'index kibana-int (par défaut, vous pouvez remplacer cela dans le fichier config. js). Si vous souhaitez déplacer vos tableaux de bord Kibana vers un autre cluster ES, vous avez deux options : Exporter manuellement les tableaux de bord. Dernière modifié: 2025-01-22 17:01

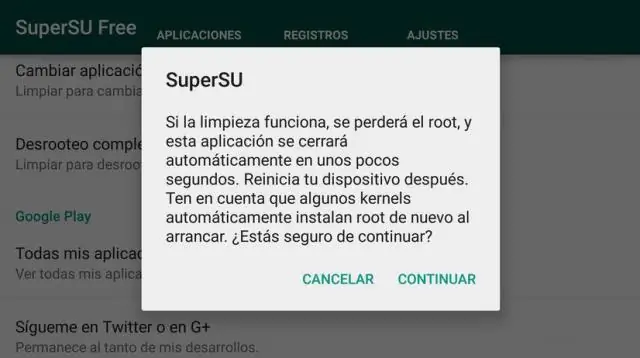

Si nous considérons que root est le dossier le plus haut dans le système de fichiers d'un appareil où tous les fichiers qui composent le système d'exploitation Android sont stockés, et que l'enracinement vous permet d'accéder à ce dossier, alors être enraciné signifie que vous pouvez modifier à peu près n'importe quel aspect de votre appareil ' slogiciel. Dernière modifié: 2025-01-22 17:01

Ajuster la force d'accrochage ou désactiver l'accrochage Dans l'onglet Affichage, dans le groupe Aides visuelles, cliquez sur le lanceur de boîte de dialogue. Dans l'onglet Général, sous Actuellement actif, décochez la case Aligner pour désactiver l'alignement ou sélectionnez Aligner pour activer l'alignement. Sous Aligner sur, sélectionnez les éléments de dessin avec lesquels vous souhaitez que les formes s'alignent, puis cliquez sur OK. Dernière modifié: 2025-01-22 17:01

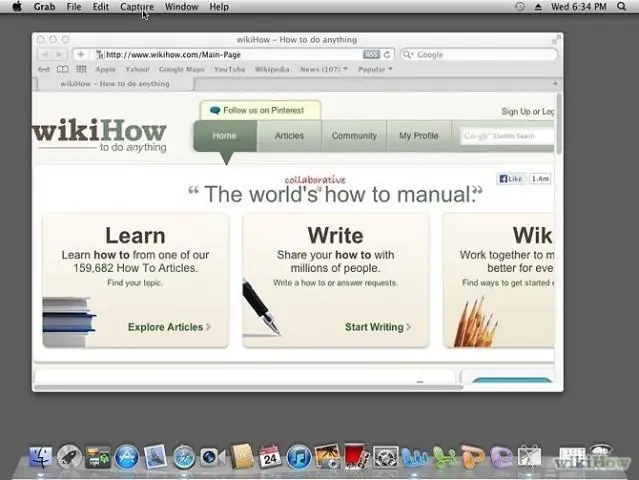

Utilisez le programme Apple intégré pour effectuer une capture d'écran Google Maps Créer une capture d'écran sur Mac est très simple. Vous pouvez utiliser les combinaisons de touches de « Commande + Maj +3/4 ». Mais vous ne pouvez pas ajouter de surbrillance sur la capture d'écran instantanément de cette manière. Dernière modifié: 2025-01-22 17:01

Vous pouvez créer et attacher une interface réseau supplémentaire à n'importe quelle instance de votre VPC. Le nombre d'interfaces réseau que vous pouvez attacher varie selon le type d'instance. Pour plus d'informations, consultez Adresses IP par interface réseau par type d'instance dans le Guide de l'utilisateur Amazon EC2 pour les instances Linux. Dernière modifié: 2025-01-22 17:01

La plate-forme de prestations de santé d'entreprise de Jiff permet aux employeurs d'économiser de l'argent en organisant et en organisant des fournisseurs pertinents pour chaque employé. Jiff incite ensuite les employés à utiliser ces appareils portables régulièrement. Si les employés atteignent leurs objectifs, ils reçoivent des récompenses telles que des bons et des crédits pour les frais de santé. Dernière modifié: 2025-01-22 17:01

Les banques d'énergie solaire dans des conditions d'ensoleillement optimales se chargeront beaucoup plus rapidement que si vous laissez votre banque d'énergie solaire à l'extérieur pour la recharger par temps nuageux. Cela dit, même obtenir quelques heures de charge sur votre banque d'énergie solaire est souvent bon pour quelques charges de votre téléphone portable ou autre petit appareil. Dernière modifié: 2025-01-22 17:01

Les deux parties principales d'un document HTML sont la tête et le corps. Chaque section contient des informations spécifiques. La section d'en-tête contient des informations utiles au navigateur Web et aux moteurs de recherche, mais qui ne sont pas visibles pour le lecteur. La section corps contient les informations que vous souhaitez que le visiteur voie. Dernière modifié: 2025-01-22 17:01

Mauve. Mauve, l'une des nombreuses plantes à fleurs de la famille des hibiscus ou des mauves (Malvaceae), en particulier celles des genres Hibiscus et Malva. Les espèces d'hibiscus comprennent la grande mauve rose (H. grandiflorus), avec de grandes fleurs blanches à violacées; le soldat rose mauve (H. Dernière modifié: 2025-01-22 17:01

Dans Oracle, nous ne pouvons pas définir directement la valeur d'une variable, nous ne pouvons affecter une valeur à une variable qu'entre les blocs Begin et End. L'affectation des valeurs aux variables peut être effectuée en entrée directe (:=) ou en utilisant la clause select into. Dernière modifié: 2025-01-22 17:01

Suivez les étapes pour changer le nom et le mot de passe SuddenlinkWi-Fi : Ouvrez votre navigateur Web, puis accédez au 192.168. 0.1 qui sera redirigé vers la page de connexion officielle de Suddenlink Wi-Fi. Tapez maintenant un nouveau mot de passe pour votre réseau Wi-Fi Suddenlink dans la zone Passphrase pour modifier le mot de passe. Dernière modifié: 2025-01-22 17:01

5 réponses Accédez à un dépôt. Cliquez sur le menu '+' dans le menu de navigation de gauche. Cliquez sur « Comparer les branches et les balises ». Collez vos hachages de validation dans les champs de recherche des listes déroulantes des branches/balises. Cliquez sur « Comparer ». Dernière modifié: 2025-01-22 17:01

Comment configurer MariaDB sur un VPS Étape 1 : Connectez-vous à VPS. Tout d'abord, vous devez vous connecter à votre VPS. Étape 2 : Installez MariaDB. Vous pouvez installer MariaDB à l'aide du gestionnaire de packages de CentOS, miam. Étape 3 : Sécurisez votre base de données. Étape 4 : autorisez l'accès à MariaDB via le pare-feu. Étape 5 : Tester MariaDB. Dernière modifié: 2025-01-22 17:01

Il existe deux principaux types de prises 220, et elles nécessitent des précautions supplémentaires et un équipement spécial pour le câblage. Le câblage de 220 prises peut être particulièrement dangereux, alors engagez un électricien professionnel, à moins que vous ne soyez très expérimenté dans les travaux électriques. Dernière modifié: 2025-01-22 17:01

Suivi sans carte SIM Lorsque la carte SIM est retirée d'un iPhone, cette communication ne peut plus avoir lieu et les coordonnées GPS de votre appareil ne peuvent pas être établies. En substance, lorsque la carte SIM est hors d'un iPhone, elle ne peut pas être localisée à l'aide du service de suivi MobileMe. Dernière modifié: 2025-01-22 17:01

Depuis la page d'accueil de Jenkins (c'est-à-dire le tableau de bord de l'interface utilisateur classique de Jenkins), cliquez sur Informations d'identification > Système sur la gauche. Sous Système, cliquez sur le lien Informations d'identification globales (sans restriction) pour accéder à ce domaine par défaut. Cliquez sur Ajouter des informations d'identification sur la gauche. Dernière modifié: 2025-01-22 17:01

Un « utilisateur passionné » est un utilisateur avec au moins 200 réputations. Dernière modifié: 2025-01-22 17:01

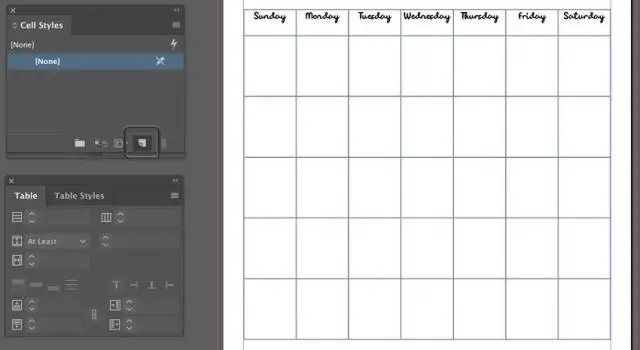

Les onglets peuvent être créés avant ou après l'ajout du texte. Sélectionnez l'outil "Type". Sélectionnez les paragraphes dans lesquels vous souhaitez définir les paramètres de tabulation si vous avez déjà créé du texte. Cliquez sur le menu "Type" et sélectionnez "Onglets". Sélectionnez le bouton d'alignement des tabulations souhaité dans le coin supérieur gauche du panneau Onglets. Dernière modifié: 2025-01-22 17:01

Fonction MS Access IsNull() La fonction IsNull() vérifie si une expression contient Null (aucune donnée). Cette fonction renvoie une valeur booléenne. TRUE (-1) indique que l'expression est une valeur Null et FALSE (0) indique que l'expression n'est pas une valeur Null. Dernière modifié: 2025-01-22 17:01

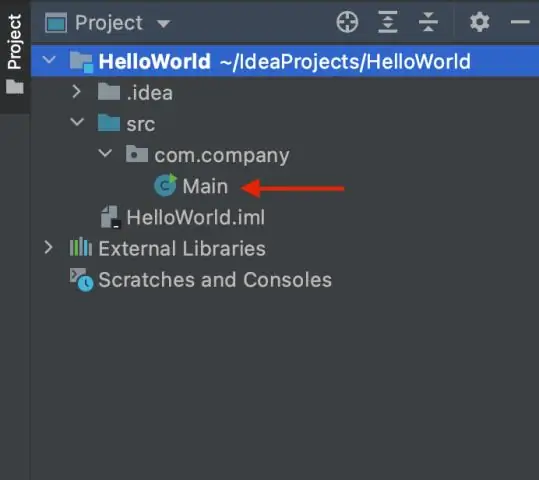

Comment exécuter un programme Java Ouvrez une fenêtre d'invite de commande et accédez au répertoire où vous avez enregistré le programme Java (MyFirstJavaProgram. java). Tapez 'javac MyFirstJavaProgram. java' et appuyez sur Entrée pour compiler votre code. Maintenant, tapez " java MyFirstJavaProgram " pour exécuter votre programme. Vous pourrez voir le résultat imprimé sur la fenêtre. Dernière modifié: 2025-01-22 17:01

Trouvez la liste des 5 meilleurs frameworks de tests unitaires pour automatiser les tests unitaires. Framework de tests unitaires pour c# L'un des frameworks de tests unitaires C# les plus populaires est NUnit. NUnit : frameworks de tests unitaires pour Java. JUnit : TestNG : framework de tests unitaires pour C ou C++ Embunit : framework de tests unitaires pour JavaScript. Dernière modifié: 2025-01-22 17:01