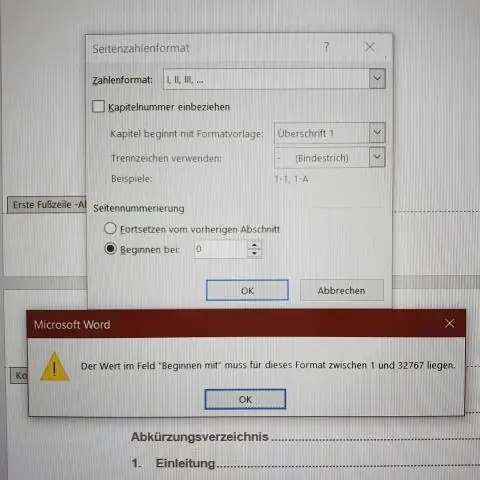

Dans l'onglet Insertion du ruban, sélectionnez Symbole. Dans la boîte de dialogue, remplacez la police par Webdings. Sélectionnez le symbole du téléphone (ou entrez le code de caractère201) Cliquez sur Insérer. Dernière modifié: 2025-01-22 17:01

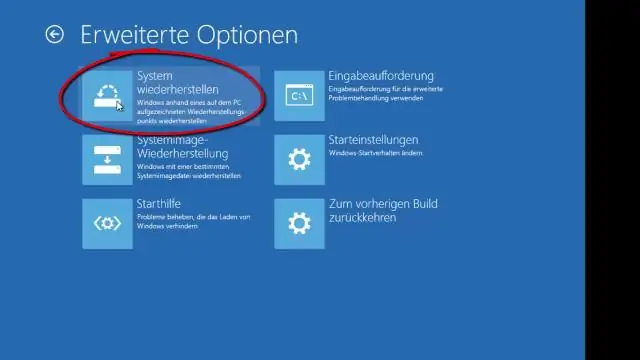

NON 3. Réinitialisez le mot de passe de l'ordinateur portable HP 2000 avec SafeMode/Invite de commandes Démarrez votre ordinateur portable et maintenez la touche F8 enfoncée pour accéder aux options de démarrage avancées. Choisissez le mode sans échec avec invite de commande dans l'écran à venir et appuyez sur Entrée. Connectez-vous avec un compte administrateur ou administrateur intégré lorsque vous voyez l'écran de connexion. Dernière modifié: 2025-01-22 17:01

Quelles sont les deux raisons d'entrer la commande ipconfig sur un PC Windows ? (Choisissez deux réponses.) pour examiner l'état des connexions de média réseau. pour vérifier si le serveur DNS peut être contacté. pour revoir la configuration du réseau sur le PC. pour s'assurer que le PC peut se connecter à des réseaux distants. Dernière modifié: 2025-01-22 17:01

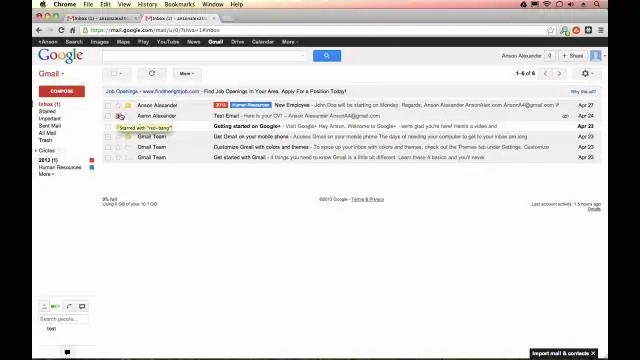

Rechercher des paramètres et apporter des modifications Sur votre ordinateur, accédez à Gmail. En haut à droite, cliquez sur Paramètres Paramètres. En haut, choisissez une page de paramètres, telle que Général, Étiquettes ou Boîte de réception. Faites vos modifications. Une fois que vous avez terminé avec chaque page, cliquez sur Enregistrer les modifications en bas. Dernière modifié: 2025-01-22 17:01

Bonnes pratiques en matière de tests d'assurance qualité : testez une chose à la fois : les tests doivent avoir des objectifs clairs. Chaque test doit se concentrer sur une fonctionnalité ou examiner des éléments tels que l'interface utilisateur ou la sécurité. Utiliser des tests de régression : tester une fonctionnalité principale une fois ne suffit pas. Dernière modifié: 2025-01-22 17:01

Tout d'abord, nous numérisons le dessin et le nettoyons à l'aide de GIMP. Scannez ou photographiez votre dessin au trait et ouvrez-le dans GIMP. Convertissez en niveaux de gris en utilisant Couleurs > Désaturer. Ouvrez une boîte à outils (Ctrl + B) et double-cliquez sur l'icône 'Select byColor' pour afficher les options de l'outil. Dernière modifié: 2025-01-22 17:01

L'intégration continue (CI) fonctionne pour intégrer le code fourni par votre équipe dans un référentiel partagé. Les développeurs partagent le nouveau code dans une demande de fusion (Pull). CI vous aide à détecter et à réduire les bogues au début du cycle de développement, et le CD déplace le code vérifié vers vos applications plus rapidement. Dernière modifié: 2025-01-22 17:01

Établir des normes de communication. Privilégiez la construction de la confiance. Faites en sorte que vos employés virtuels se sentent comme faisant partie de l'équipe. Concentrez-vous sur les résultats. Embrasser la diversité. Accueillez tous les employés de la même manière. Célébrer les réalisations. Dernière modifié: 2025-01-22 17:01

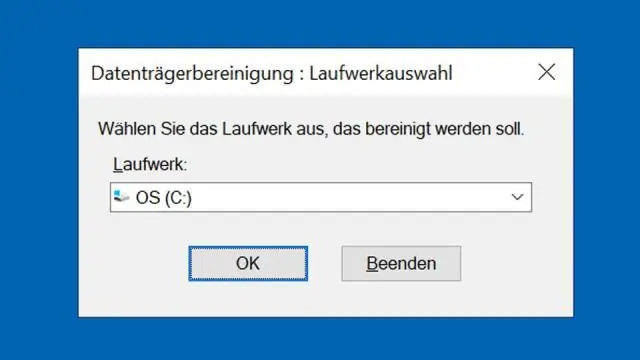

Nettoyage de disque (cleanmgr.exe) est un utilitaire de maintenance informatique inclus dans Microsoft Windows conçu pour libérer de l'espace disque sur le disque dur d'un ordinateur. L'utilitaire recherche et analyse d'abord le disque dur pour les fichiers qui ne sont plus d'aucune utilité, puis supprime les fichiers inutiles. Internet temporaire des dossiers. Dernière modifié: 2025-01-22 17:01

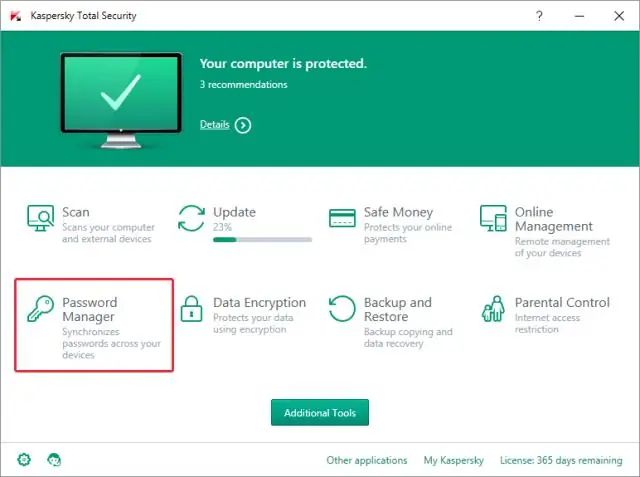

Si vous n'avez pas encore installé l'application Kaspersky : Connectez-vous à My Kaspersky depuis l'appareil auquel vous souhaitez vous connecter. Accédez à la section Appareils. Cliquez sur le bouton Protéger le nouvel appareil. Sélectionnez le système d'exploitation de votre appareil. Sélectionnez une application Kaspersky pour protéger votre appareil. Dernière modifié: 2025-01-22 17:01

C'est possible, à distance sur la machine ou Teamviewer etc. Créer un VPN lui permettre d'être utilisé par tous les utilisateurs. Redémarrez la machine, à la connexion avec VPN, puis une fois connecté, vous devriez pouvoir l'ajouter au domaine. Dernière modifié: 2025-01-22 17:01

L'utilisation d'un VPN masque l'adresse IP et le pays de l'utilisateur pour contourner le blocage géographique et la censure d'Internet. Le VPN est également efficace contre les attaques de l'homme du milieu et pour protéger les transactions de crypto-monnaie en ligne. Dernière modifié: 2025-01-22 17:01

Les personnes, les processus et la technologie sont les 3 piliers clés de votre système de gestion de la sécurité de l'information (SMSI). Chaque jour, vous pouvez utiliser un appareil mobile pour passer des appels, envoyer des SMS, publier des articles sur des plateformes de réseaux sociaux et accéder à des informations sur le Web. Dernière modifié: 2025-01-22 17:01

Comment archiver une conversation dans Messenger ? L'archivage d'une conversation la masque de votre boîte de réception jusqu'à la prochaine discussion avec cette personne, tandis que la suppression d'une conversation supprime définitivement l'historique des messages de votre boîte de réception. Dernière modifié: 2025-01-22 17:01

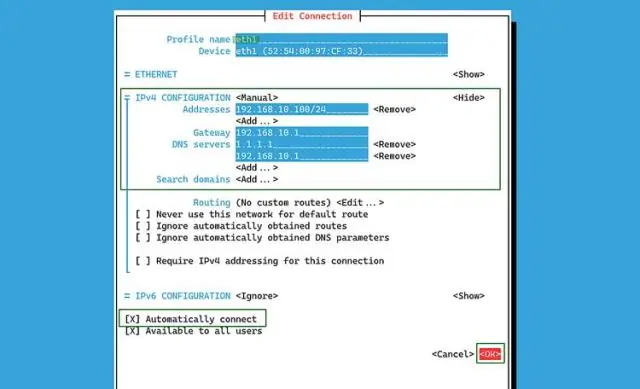

Configurer l'adresse IP statique dans CentOS Les fichiers nécessaires à la configuration du réseau se trouvent sous /etc/sysconfig/network-scripts. Vous verrez une configuration par défaut comme celle-ci, maintenant modifiez la configuration en celle-ci, puis enregistrez le fichier, pour enregistrer, appuyez sur ctrl + x pour quitter et appuyez sur y pour confirmation. Redémarrez maintenant les services réseau en exécutant la commande. Dernière modifié: 2025-01-22 17:01

Étape par étape Téléchargez et préparez. Téléchargez et décompressez le package NDK dans un répertoire : https://developer.android.com/ndk/downloads/index.html. Trouvez la chaîne d'outils pour votre machine de construction. Configurez l'environnement OpenSSL. Créez le fichier make. Construire. Copier les sorties. Dernière modifié: 2025-01-22 17:01

Les serveurs de noms de domaine (DNS) sont l'équivalent sur Internet d'un annuaire téléphonique. Ils maintiennent un répertoire de noms de domaine et les traduisent en adresses IP (Internet Protocol). Cela est nécessaire car, bien que les noms de domaine soient faciles à mémoriser pour les personnes, les ordinateurs ou les machines accèdent à des sites Web basés sur des adresses IP. Dernière modifié: 2025-06-01 05:06

Dans la fenêtre Paramètres, assurez-vous que l'onglet Général est sélectionné. Recherchez le paramètre qui dit Annuler l'envoi. Cliquez sur la case à cocher pour activer l'annulation de l'envoi. Cliquez sur la liste déroulante pour définir la période d'annulation de l'envoi, c'est-à-dire le nombre de secondes dont vous disposez pour empêcher l'envoi de l'e-mail. Dernière modifié: 2025-01-22 17:01

La base ou la base de tout système de numération est le nombre de chiffres uniques, y compris le chiffre zéro, utilisé pour représenter les nombres dans un système de numération positionnelle. Par exemple, pour le système décimal (le système le plus couramment utilisé aujourd'hui), la base est dix, car elle utilise les dix chiffres de 0 à 9. Dernière modifié: 2025-01-22 17:01

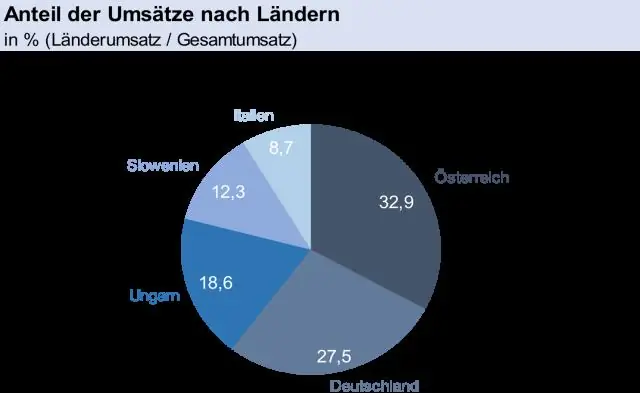

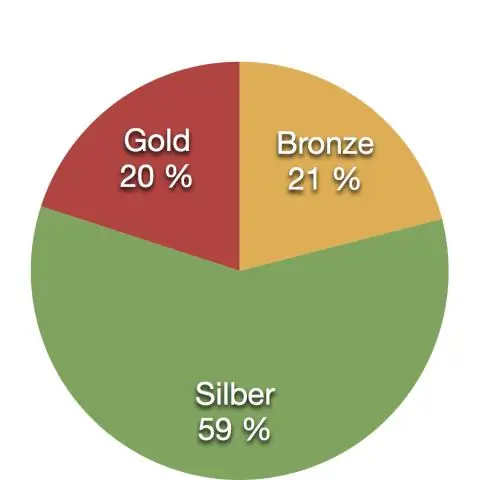

Les camemberts sont utilisés dans le traitement des données et sont des graphiques circulaires divisés en segments qui représentent chacun une valeur. Les graphiques à secteurs sont divisés en sections (ou « tranches ») pour représenter des valeurs de différentes tailles. Par exemple, dans ce camembert, le cercle représente une classe entière. Dernière modifié: 2025-01-22 17:01

Quel est l'autre mot pour temps réel ? simultanée coïncidente coïncidente accompagnante concordante concordante instantanée instantanée en temps réel synchrone. Dernière modifié: 2025-01-22 17:01

Le pilote JDBC Thin ne nécessite pas l'installation du logiciel client Oracle, mais nécessite la configuration du serveur avec un écouteur TCP/IP. Dernière modifié: 2025-01-22 17:01

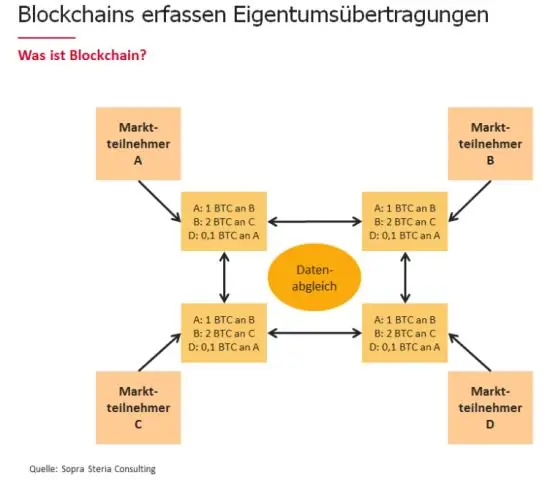

Le réseau principal de blockchain de NEM a été écrit uniquement en Java (bientôt en C++). C# - Un langage orienté objet connu pour permettre aux développeurs de créer des applications robustes qui s'exécutent sur le. NET Framework avec au moins 2 millions de développeurs dans le monde. Dernière modifié: 2025-01-22 17:01

Puis-je connecter des appareils non PoE aux ports PoE du commutateur PoE ? Oui, vous pouvez. Tous les commutateurs PoE EnGenius ont des ports PoE à détection automatique. Cela signifie que le port PoE détectera si l'appareil connecté est un appareil PoE ou non. Dernière modifié: 2025-01-22 17:01

Ajouter un arrière-plan de feuille Cliquez sur la feuille de calcul que vous souhaitez afficher avec un arrière-plan de feuille. Assurez-vous qu'une seule feuille de calcul est sélectionnée. Sous l'onglet Mise en page, dans le groupe Mise en page, cliquez sur Arrière-plan. Sélectionnez l'image que vous souhaitez utiliser pour l'arrière-plan de la feuille, puis cliquez sur Insérer. Dernière modifié: 2025-01-22 17:01

Avec le Grip, dbrand va vendre des skins spécialement découpés qui fonctionneront avec son bumper case. Cela signifie qu'en plus de protéger le téléphone des chutes avec le bumper, des skins seront disponibles pour protéger l'arrière de l'appareil des rayures puisque le Griple laisse ouvert à l'air. Dernière modifié: 2025-01-22 17:01

En bref, un adaptateur secteur convertit les courants électriques reçus par la prise électrique en un courant alternatif généralement plus faible qu'un appareil électronique peut utiliser. À l'intérieur de l'adaptateur secteur se trouvent deux enroulements de fil qui entourent un seul noyau de fer. Dernière modifié: 2025-01-22 17:01

Istio est une plate-forme ouverte qui fournit un moyen uniforme de connecter, de gérer et de sécuriser les microservices. Istio prend en charge la gestion des flux de trafic entre les microservices, l'application des politiques d'accès et l'agrégation des données de télémétrie, le tout sans nécessiter de modification du code du microservice. Dernière modifié: 2025-01-22 17:01

Les connexions SATA 3 sont effectuées en connectant un câble de données et un câble d'alimentation directement à la carte mère et au disque SSD lui-même. Une connexion NVMe, d'autre part, permet à un disque SSD de lire ses données directement à partir d'un slot PCI-E directement sur la carte mère. Dernière modifié: 2025-01-22 17:01

Voici comment réinitialiser votre PC sous Windows 10. Comment réinitialiser votre PC Windows 10. Accédez à Paramètres. Sélectionnez « Mise à jour et sécurité » Cliquez sur Récupération dans le volet de gauche. Cliquez sur « Commencer » sous Réinitialiser ce PC. Cliquez sur « Conserver mes fichiers » ou « Supprimer tout », selon que vous souhaitez conserver vos fichiers de données intacts. Dernière modifié: 2025-01-22 17:01

Cliquez sur « Go » situé dans la barre de menu du Finder, puis sélectionnez « Utilitaires » dans le menu déroulant. Double-cliquez sur l'icône 'Audio Midi Setup'. Cliquez sur « Sortie intégrée » dans la liste des options de la barre latérale. Cochez les cases '1' et '2' sous la section Muet. Dernière modifié: 2025-01-22 17:01

Graphique à barres simple ou graphique à barres empilées Certainement, la meilleure alternative pour un graphique à secteurs / graphique en anneau est un graphique à barres simple car dans ce cas, nous n'avons qu'à comparer une dimension, une longueur avec plus de clarté et moins de coupe. Dernière modifié: 2025-01-22 17:01

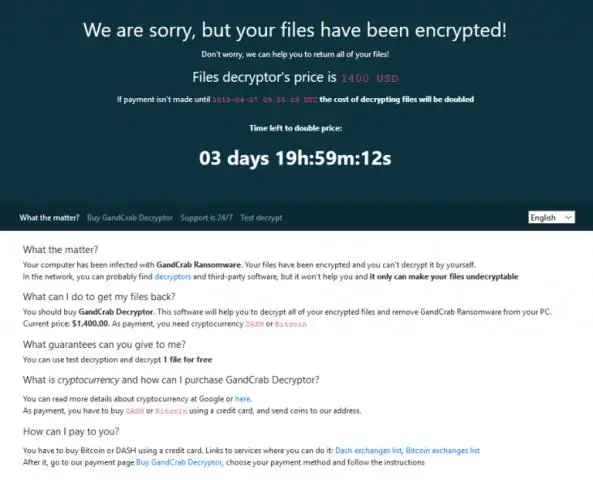

Il existe 2 façons de supprimer le virus : utilisez SafeMode with Networking et désinfectez votre ordinateur avec l'outil Bitdefender Ransomware Removal. Une fois l'opération terminée, Bitdefender affichera un message vous informant que le processus de suppression est terminé. Dernière modifié: 2025-01-22 17:01

La plupart des GoPro utilisent 5V/1A, ce qui est la norme pour la plupart des adaptateurs secteur. Les modèles HERO7, HERO6 et HERO5 peuvent supporter jusqu'à 5V/2A. Vous pouvez utiliser un chargeur mural USB standard. Dernière modifié: 2025-01-22 17:01

Pour obtenir le jeton push de votre appareil iOS, procédez comme suit : Ouvrez Xcode Organizer. Connectez l'appareil à votre ordinateur et choisissez cet appareil dans la liste des appareils sur le côté gauche > Console. Lancez l'application dont vous avez besoin pour obtenir le jeton push de l'appareil pour. Dernière modifié: 2025-01-22 17:01

Les mots clés négatifs sont un élément essentiel de toute campagne AdWords pour aider à obtenir le bon type de trafic en fonction des objectifs d'une campagne. Un mot clé à exclure est un mot ou une expression qui empêchera le déclenchement de votre annonce s'il est utilisé dans le terme de recherche. Il en va de même pour vos campagnes AdWords. Dernière modifié: 2025-01-22 17:01

En 2017, le nombre d'utilisateurs d'appareils portables s'élevait à 45,8 millions. Dernière modifié: 2025-06-01 05:06

Différences entre la répétition d'élaboration et de maintenance Cela peut également être appelé répétition par cœur. La répétition des informations que vous essayez d'apprendre peut être mentale, où vous pensez et répétez les informations dans votre esprit, ou verbale, où vous parlez et répétez les informations à haute voix. Dernière modifié: 2025-01-22 17:01

Différence entre sociolinguistique et linguistique. Sociolinguistique - étude du langage en relation avec la société. Linguistique - elle ne prend en compte que la structure du langage, excluant le contexte social dans lequel il est utilisé et acquis. Dernière modifié: 2025-01-22 17:01

Que vous soyez débutant ou plus expérimenté en photographie, voici quelques-uns de nos conseils préférés qui vous aideront à améliorer votre photographie ! Utilisez la règle des tiers. Évitez les secousses de l'appareil photo. Apprenez à utiliser le triangle d'exposition. Utilisez un filtre polarisant. Créez une impression de profondeur. Utilisez des arrière-plans simples. N'utilisez pas de flash à l'intérieur. Dernière modifié: 2025-01-22 17:01