Vous pouvez désactiver et activer cela (c'est activé par défaut) en allant dans Paramètres> Affichage et luminosité. Assurez-vous que l'étui ou le protecteur d'écran de votre iPhone ne gêne pas l'activité du capteur de proximité. Redémarrez votre iPhone. Forcez le redémarrage de votre iPhone. Mettez à jour votre iPhone vers la dernière version d'iOSversion. Dernière modifié: 2025-01-22 17:01

Xiaomi Redmi Note 7 Pro Prix en Inde Détails du magasin Gadgets de prix maintenant Redmi Note 7 Pro 64 Go (Nebula Red, 4 Go de RAM) Rs. 11 250 Amazon Redmi Note 7 Pro (blanc clair de lune, 64 Go, 4 Go de RAM) Rs. 11 300 Croma Xiaomi Redmi Note 7 Pro (Noir, 64 Go, 4 Go de RAM) Rs. 11 999 Poorvika Xiaomi Redmi Note 7 Pro - 4 Go Rs. 14 499. Dernière modifié: 2025-01-22 17:01

Détails du code BIC/SWIFT de Habib Bank Limited Code Swift Copier le code Swift (8 caractères). Dernière modifié: 2025-01-22 17:01

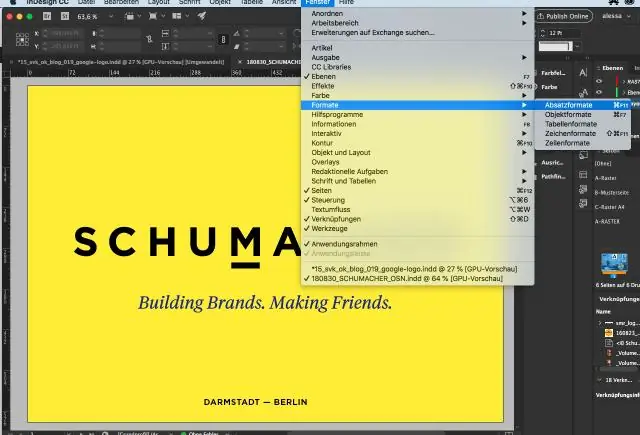

Vous pouvez ajuster la hauteur ou la largeur de votre texte à l'aide des valeurs prédéfinies dans le menu déroulant à droite des champs Échelle verticale ou horizontale, saisir votre propre valeur ou utiliser les flèches haut et bas à gauche des champs Vertical ou Champs d'échelle horizontale pour ajuster l'échelle un incrément à la fois. Dernière modifié: 2025-01-22 17:01

La différence critique entre IIF (disponible à partir de VS 2002 vers l'avant) et IF (disponible dans VS 2005 vers l'avant) est que IIF est une fonction et évalue tous ses arguments avant de renvoyer une valeur, tandis que IF est un opérateur qui s'exécute comme un court-circuit. circuit conditionnel, n'évaluant que l'argument vrai ou faux. Dernière modifié: 2025-01-22 17:01

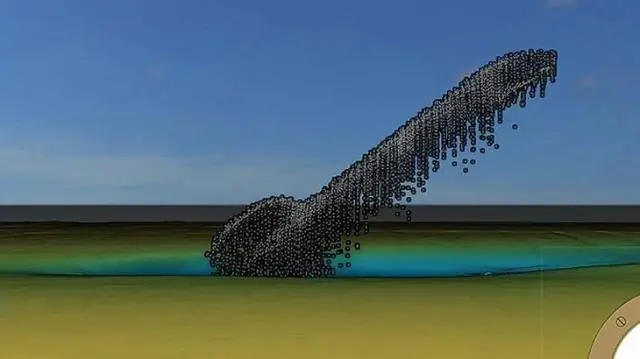

Analyse des séries chronologiques à l'aide de R. Apprenez l'analyse des séries chronologiques avec R et utilisez un package dans R pour la prévision afin d'adapter la série en temps réel au modèle optimal. La série temporelle est la mesure, ou c'est une métrique qui est mesurée sur le temps régulier est appelée série temporelle. Dernière modifié: 2025-01-22 17:01

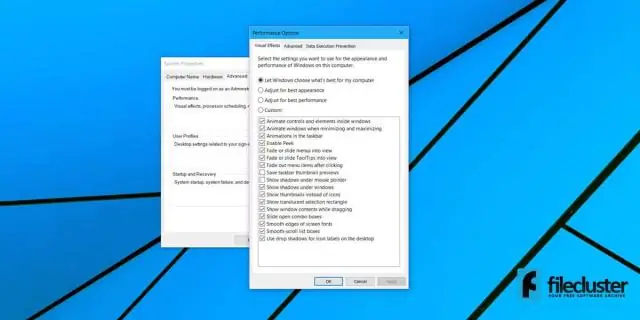

Méthode 1 Désactivation de toutes les animations via les paramètres Ouvrez l'application Paramètres. Appuyez sur le bouton Démarrer dans le coin inférieur gauche de votre écran et sélectionnez l'engrenage des paramètres. Accédez à la catégorie Facilité d'accès. Sélectionnez l'onglet Autres options dans le volet de gauche. Basculez le curseur sous « Lire les animations sous Windows » sur « Désactivé ». Dernière modifié: 2025-01-22 17:01

Voici 5 étapes pour sécuriser votre système grâce à la modélisation des menaces. Étape 1 : Identifier les objectifs de sécurité. Étape 2 : Identifiez les actifs et les dépendances externes. Étape 3 : Identifiez les zones de confiance. Étape 4 : Identifiez les menaces et les vulnérabilités potentielles. Étape 5 : Documenter le modèle de menace. Dernière modifié: 2025-01-22 17:01

Volet - Définition de l'ordinateur Une zone rectangulaire dans une fenêtre à l'écran qui contient des informations pour l'utilisateur. Une fenêtre peut avoir plusieurs volets. Voir le volet de menu. Dernière modifié: 2025-01-22 17:01

L'affichage sans fil est une technologie qui vous permet de projeter des photos, des films, du contenu Web et plus encore à partir d'un appareil mobile ou d'un ordinateur compatible sur un téléviseur. Dernière modifié: 2025-01-22 17:01

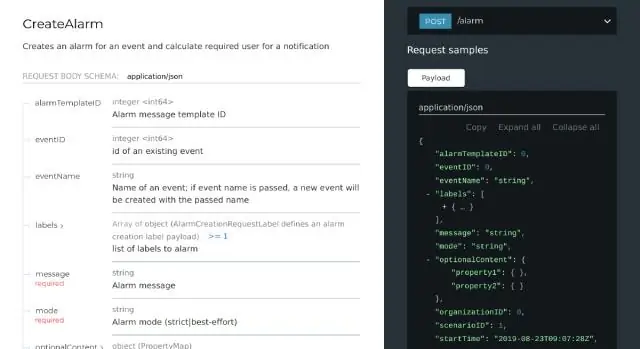

Pour utiliser une variable, vous devez entourer le nom de la variable d'accolades doubles - {{my_variable_name}}. Une fois nos environnements créés, essayons un exemple de requête. Définissez le champ URL de base de l'API sur {{url}}/post. Si aucun environnement n'est sélectionné, Postman essaiera de trouver une variable globale correspondante. Dernière modifié: 2025-06-01 05:06

Douglas Kellner et Jeff Share ont classé quatre approches différentes de l'éducation aux médias : l'approche protectionniste, l'éducation aux arts médiatiques, le mouvement d'éducation aux médias et l'éducation aux médias critique. Dernière modifié: 2025-01-22 17:01

Les services en train services de San Francisco à Palo Alto, opérés par Caltrain, partent de la station San Francisco Caltrain Train ou bus depuis San Francisco jusqu'à Palo Alto? Le meilleur moyen de se rendre de San Francisco à Palo Alto est en Caltrain, dure 1h et coûte $7 - $9. Sinon, vous pouvez bus, ce qui coûte $5 - $7 et dure 2h 8m. Dernière modifié: 2025-01-22 17:01

10 réponses Démarrez la machine et appuyez sur F2 pour accéder au BIOS. Désactivez le démarrage sécurisé dans l'écran des options de démarrage. Activez l'option de chargement de la ROM héritée. Gardez l'option de liste de démarrage définie sur UEFI. Appuyez sur F10 pour enregistrer et quitter. Arrêtez la machine et redémarrez-la avec le périphérique USB connecté. Dernière modifié: 2025-01-22 17:01

Naviguez dans l'Explorateur Windows jusqu'au fichier que vous souhaitez surveiller. Cliquez avec le bouton droit sur le dossier/fichier cible et sélectionnez Propriétés. Sécurité → Avancé. Sélectionnez l'onglet Audit. Cliquez sur Ajouter. Sélectionnez le principal auquel vous souhaitez accorder des autorisations d'audit. Dans la boîte de dialogue Audit d'entrée, sélectionnez les types d'accès que vous souhaitez auditer. Dernière modifié: 2025-01-22 17:01

ASP est les langages interprétés. ASP.NET est le langage compilé. ASP utilise la technologie ADO (ActiveX Data Objects) pour se connecter et travailler avec des bases de données. Dernière modifié: 2025-01-22 17:01

Pourquoi est-il important d'inclure des informations dans la ligne d'objet lors de l'envoi d'un e-mail ? Une ligne d'objet aide les destinataires à décider quels e-mails lire et dans quel ordre les lire. Dernière modifié: 2025-01-22 17:01

Cliquez sur le premier fichier ou dossier que vous souhaitez sélectionner. Maintenez la touche Maj enfoncée, sélectionnez le dernier fichier ou dossier, puis relâchez la touche Maj. Maintenant, maintenez la touche Ctrl enfoncée et cliquez sur tout autre fichier ou dossier que vous souhaitez ajouter à ceux déjà sélectionnés. Dernière modifié: 2025-01-22 17:01

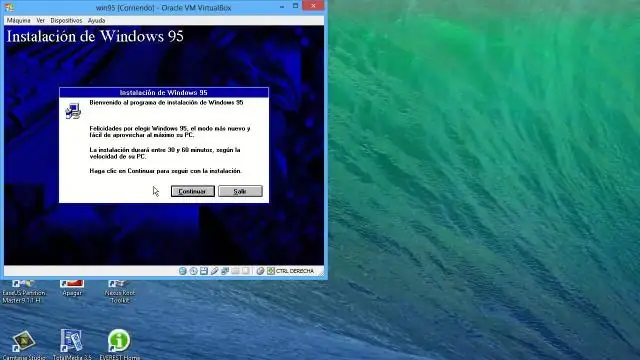

Ouvrez VirtualBox et sélectionnez Nouveau. Une boîte de dialogue Créer une machine virtuelle apparaîtra vous permettant de sélectionner le système d'exploitation qu'elle utilisera pour cette machine virtuelle (VM). Vous pouvez soit sélectionner la version de Windows comme indiqué ci-dessous, soit taper Windows 95 et la sélection déroulante changera automatiquement. Dernière modifié: 2025-01-22 17:01

AP Capstone™ est un programme de diplôme du College Board. Il est basé sur deux cours AP d'une durée d'un an : AP Seminar et AP Research. Plutôt que d'enseigner un contenu spécifique à une matière, ces cours développent les compétences des étudiants en recherche, analyse, arguments fondés sur des preuves, collaboration, rédaction et présentation. Dernière modifié: 2025-01-22 17:01

On_success - exécute le travail uniquement lorsque tous les travaux des étapes précédentes réussissent. C'est la valeur par défaut. on_failure - n'exécute la tâche que lorsqu'au moins une tâche des étapes précédentes échoue. toujours - exécuter le travail quel que soit le statut des travaux des étapes précédentes. Dernière modifié: 2025-01-22 17:01

La création d'un index sur une variable de table peut être effectuée implicitement dans la déclaration de la variable de table en définissant une clé primaire et en créant des contraintes uniques. Vous pouvez également créer l'équivalent d'un index clusterisé. Pour ce faire, il suffit d'ajouter le mot réservé groupé. Dernière modifié: 2025-01-22 17:01

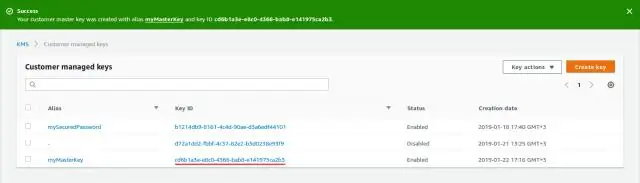

Supprimer un magasin de clés personnalisé (console) Connectez-vous à AWS Management Console et ouvrez la console AWS Key Management Service (AWS KMS) à l'adresse https://console.aws.amazon.com/kms. Pour modifier la région AWS, utilisez le sélecteur de région dans le coin supérieur droit de la page. Dans le volet de navigation, choisissez Magasins de clés personnalisés. Dernière modifié: 2025-01-22 17:01

La programmation procédurale/fonctionnelle n'est en aucun cas plus faible que la POO, même sans entrer dans les arguments de Turing (mon langage a le pouvoir de Turing et peut faire tout ce qu'un autre fera), ce qui ne veut pas dire grand-chose. En fait, les techniques orientées objet ont d'abord été expérimentées dans des langages qui ne les avaient pas intégrées. Dernière modifié: 2025-01-22 17:01

Restaurer la base de données à partir d'un fichier BAK Le nom de la base de données à restaurer apparaît dans la zone de liste Vers la base de données. Pour créer une nouvelle base de données, saisissez son nom dans la zone de liste. Sélectionnez « Depuis l'appareil ». Cliquez sur le bouton pour afficher la boîte de dialogue « Spécifier la sauvegarde ». Cliquez sur « Ajouter » pour parcourir le. bak du répertoire et cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Le différence principale entre ASCS et SCS est que SCS est présent dans le système Java, alors que ASCS est dans les systèmes ABAP. Dans toute installation standard du système SAP, l'instance centrale contiendra le serveur de messages et le serveur de file d'attente avec le même système d'exploitation / VM. Dernière modifié: 2025-01-22 17:01

Il peut le plus souvent être résolu en fermant et en redémarrant le lanceur ESO. Réparer le client du jeu Ouvrez le lanceur ESO. Cliquez sur Options de jeu. Cliquez sur Réparer. Attendez que le processus se termine. Redémarrer le PC. Ouvrez le lanceur ESO et réessayez. Dernière modifié: 2025-01-22 17:01

Les raccords Sharkbite sont des raccords instantanés pour les raccords de plomberie. Récemment, de nombreux plombiers sont passés de retirer leur chalumeau à souder et de souder des tuyaux en cuivre ensemble à pousser un raccord SharkBite sur un tuyau. Les raccords SharkBite permettent de gagner du temps, ils sont faciles à installer et ils sont fiables. Dernière modifié: 2025-01-22 17:01

Une boîte à outils (également appelée boîte à outils, coffre à outils ou boîte de travail) est une boîte pour organiser, transporter et protéger les outils du propriétaire. Ils peuvent être utilisés pour le commerce, un passe-temps ou le bricolage, et leur contenu varie selon le métier du propriétaire. Dernière modifié: 2025-01-22 17:01

Créer un graphique sunburst Sélectionnez vos données. Sur le ruban, cliquez sur l'onglet Insertion, puis sur. (icône de hiérarchie) et sélectionnez Sunburst. Conseil : utilisez les onglets Conception de graphique et Format pour personnaliser l'apparence de votre graphique. Si vous ne voyez pas ces onglets, cliquez n'importe où dans le graphique Sunburst pour les afficher sur le ruban. Dernière modifié: 2025-01-22 17:01

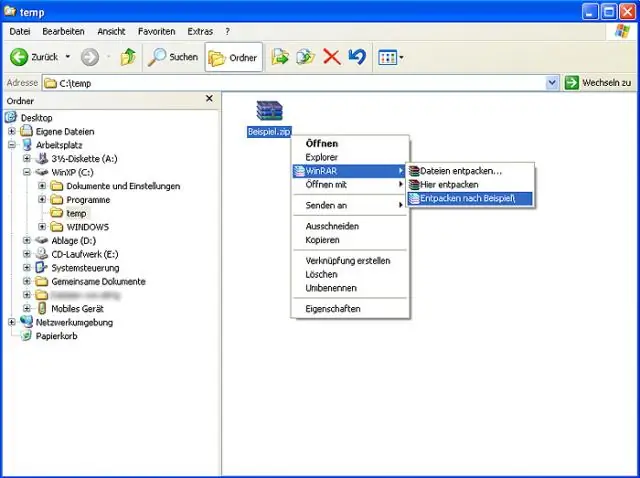

Utilisez 7-Zip pour extraire les fichiers RAR Sélectionnez les multiples fichiers RAR (dans Windows, maintenez « Ctrl » et cliquez sur chaque fichier RAR de partie requis) Cliquez sur le bouton « Alternate » de votre souris. Dans le menu « 7-Zip », sélectionnez « Extraire ici » ou « Extraire les fichiers. Dernière modifié: 2025-01-22 17:01

Le relais de transfert de circuit d'éclairage de secours (ELCTR) est un commutateur de transfert d'éclairage de secours à circuit de dérivation conçu pour transférer un seul circuit d'éclairage jusqu'à 20 A d'une source d'alimentation à une autre lors d'une panne de courant ou d'une autre situation d'urgence. Dernière modifié: 2025-01-22 17:01

Pour vérifier si IIS est installé, cliquez sur Démarrer > Panneau de configuration > Programmes, puis choisissez l'option « Activer ou désactiver des fonctionnalités Windows ». Cela fera apparaître la liste des fonctionnalités et des rôles qui peuvent être configurés sur le serveur. Dernière modifié: 2025-01-22 17:01

Téléchargez youtube-dl et mettez-le par exemple dans C:videosyoutube-dl.exe. Ouvrez l'invite de commande à partir du démarrage de Windows et recherchez l'invite de commande. Remplacez https://www.youtube.com/watch?v=x8UZQkN52o4 par l'URL de la vidéo que vous souhaitez télécharger. Terminé. Dernière modifié: 2025-01-22 17:01

Paiements en ligne plus faciles et plus sécurisés Le Big data intègre toutes les différentes fonctions de paiement dans une plate-forme centralisée. Les prestataires de paiement peuvent aider différents commerçants à mieux comprendre leurs clients. L'analyse des données permet aux entreprises de commerce électronique d'effectuer des ventes croisées et incitatives. Dernière modifié: 2025-01-22 17:01

Améliorez votre expérience réseau Redémarrez votre téléphone pour actualiser le signal sans fil. Connectez-vous au Wi-Fi. Effectuez des mises à jour logicielles de routine sur votre appareil. Mettez à jour la liste d'itinérance préférée (PRL) sur votre appareil pour améliorer les connexions et prolonger la durée de vie de la batterie. Actualiser le profil de données de votre téléphone. Dernière modifié: 2025-01-22 17:01

De manière générale, un capteur est un appareil capable de détecter les changements dans un environnement. En soi, un capteur est inutile, mais lorsqu'on l'utilise dans un système électronique, il joue un rôle clé. Un capteur est capable de mesurer un phénomène physique (comme la température, la pression, etc.) et de le transformer en un signal électrique. Dernière modifié: 2025-01-22 17:01

Curseur de souris ou pointeur se déplaçant lentement Si le curseur de votre souris se déplace lentement, assurez-vous que le dernier pilote est installé. Vous pouvez ensuite modifier les paramètres du pavé tactile et ajuster la vitesse du pointeur. Cliquez sur Sensibilité et déplacez le curseur sous Vitesse du pointeur pour régler la même chose. Dernière modifié: 2025-01-22 17:01

Présentation des types de données SQL Server Dans SQL Server, une colonne, une variable et un paramètre contiennent une valeur associée à un type, ou également appelée type de données. Un type de données est un attribut qui spécifie le type de données que ces objets peuvent stocker. Il peut s'agir d'un entier, d'une chaîne de caractères, d'une valeur monétaire, d'une date et d'une heure, etc. Dernière modifié: 2025-01-22 17:01

Zone sud-ouest (06) Zone de numérotation de code 061 Limerick, Scariff 062 Tipperary, Cashel 063 Charleville, Kilmallock 064 Killarney, Kenmare, Rathmore. Dernière modifié: 2025-01-22 17:01