Pour créer une nouvelle classe ou un nouveau type Java, procédez comme suit : Dans la fenêtre Projet, cliquez avec le bouton droit sur un fichier ou un dossier Java et sélectionnez Nouveau > Classe Java. Vous pouvez également sélectionner un fichier ou un dossier Java dans la fenêtre Projet, ou cliquer dans un fichier Java dans l'éditeur de code. Sélectionnez ensuite Fichier > Nouveau > Classe Java. Dernière modifié: 2025-01-22 17:01

Maintenant que vous êtes familiarisé avec les types de câbles câblés courants à paires torsadées, il est temps de parler du connecteur. Le connecteur le plus couramment utilisé avec un câblage à paires torsadées est appelé connecteur RJ-45. Il s'agit d'un connecteur modulaire à quatre paires disponible en deux types, direct et croisé. Dernière modifié: 2025-01-22 17:01

Le programme virsh est l'interface principale de gestion des domaines invités virsh. Le programme peut être utilisé pour créer, mettre en pause et arrêter des domaines. Il peut également être utilisé pour lister les domaines actuels. Libvirt est une boîte à outils C pour interagir avec les capacités de virtualisation des versions récentes de Linux (et d'autres systèmes d'exploitation). Dernière modifié: 2025-01-22 17:01

Activation de la fonctionnalité Suivi des modifications dans Excel Accédez à l'onglet Révision. Dans le groupe Modifications, cliquez sur l'option Suivi des modifications et sélectionnez Mettre en évidence les modifications. Dans la boîte de dialogue Mettre en surbrillance les modifications, cochez l'option « Suivre les modifications lors de l'édition. Cela partage également votre classeur ». Cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Sous l'onglet Organiser, dans le groupe Tableau, cliquez sur le type de disposition souhaité (Tabulaire ou Empilé). Cliquez avec le bouton droit sur la disposition du contrôle, pointez sur Disposition, puis cliquez sur le type de disposition souhaité. Dernière modifié: 2025-01-22 17:01

Les deux exemples de mémoire interne sont la RAM et la ROM. Explication : RAM qui est une mémoire à accès aléatoire qui est utilisée pour stocker les données et les données qui sont actuellement utilisées. C'est une mémoire qui permet aux données d'être lues ou de réécrire les données dans la même quantité de capacité et de temps. Dernière modifié: 2025-01-22 17:01

La radio de chantier Makita DMR112 intègre le DAB (et le DAB+) ainsi que le Bluetooth. Cette radio se branche sur le secteur ou peut être alimentée par vos batteries lithium-ion LXT ou CXT. Lorsque vous avez installé votre batterie 18v, vous obtiendrez une sortie de 4,9 watts x2 des deux haut-parleurs de 89 mm. Dernière modifié: 2025-06-01 05:06

Le bouton Google +1 est une fonctionnalité sur laquelle les utilisateurs peuvent cliquer pour recommander et partager facilement du contenu Web au sein de leur réseau Google. Le bouton apparaît à côté des résultats de recherche ou sur les sites Web eux-mêmes, si les propriétaires de sites Web choisissent de l'intégrer. Dernière modifié: 2025-01-22 17:01

Généralement, une fois par jour 6 jours par semaine. En raison du fait que le volume du courrier varie Esp. Les lundis et jours fériés, les transporteurs partent en vacances et ont des jours de congé et il existe des substituts les délais de livraison varient. Dernière modifié: 2025-01-22 17:01

La géo-réplication active est une fonctionnalité Azure SQL Database qui vous permet de créer des bases de données secondaires lisibles de bases de données individuelles sur un serveur SQL Database dans le même centre de données (région) ou un autre. SQL Database prend également en charge les groupes de basculement automatique. Pour plus d'informations, consultez Utilisation des groupes de basculement automatique. Dernière modifié: 2025-01-22 17:01

Méthodes de planification et de mise en file d'attente QoS. La planification est le processus de mappage d'un paquet vers une file d'attente de transfert interne en fonction de ses informations de QoS et de maintenance des files d'attente selon une méthode de mise en file d'attente. Un algorithme WRR est utilisé pour faire tourner le service parmi les huit files d'attente sur les appareils FastIron. Dernière modifié: 2025-01-22 17:01

Les opérateurs logiques comparent des expressions booléennes et renvoient un résultat booléen. Les opérateurs And, Or, AndAlso, OrElse et Xor sont binaires car ils prennent deux opérandes, tandis que l'opérateur Not est unaire car il prend un seul opérande. Dernière modifié: 2025-01-22 17:01

'unsafe-inline' Permet l'utilisation de ressources en ligne, telles que des éléments en ligne, javascript : URL, des gestionnaires d'événements en ligne et des éléments en ligne. Vous devez inclure les guillemets simples. 'aucun' Fait référence à l'ensemble vide; c'est-à-dire qu'aucune URL ne correspond. Dernière modifié: 2025-01-22 17:01

Les niveaux gratuits Amazon Simple Workflow Service, Amazon DynamoDB, Amazon SimpleDB, Amazon Simple Notification Service et Amazon Simple Queue Service sont disponibles indéfiniment pour les clients AWS existants et nouveaux. Dernière modifié: 2025-01-22 17:01

Lxml est une bibliothèque Python qui permet une manipulation facile des fichiers XML et HTML, et peut également être utilisée pour le web scraping. Dernière modifié: 2025-01-22 17:01

Élément d'info-bulle et texte d'info-bulle Les info-bulles affichent du texte (ou un autre contenu) lorsque vous survolez un élément HTML. La classe w3-tooltip définit l'élément à survoler (le conteneur tooltip). Dernière modifié: 2025-01-22 17:01

Pour écrire des applications de base de données en Python, il y a cinq étapes à suivre : Importez l'interface SQL avec la commande suivante : >>> import MySQLdb. Etablissez une connexion avec la base de données avec la commande suivante : >>> conn=MySQLdb.connect(host='localhost',user='root',passwd=''). Dernière modifié: 2025-01-22 17:01

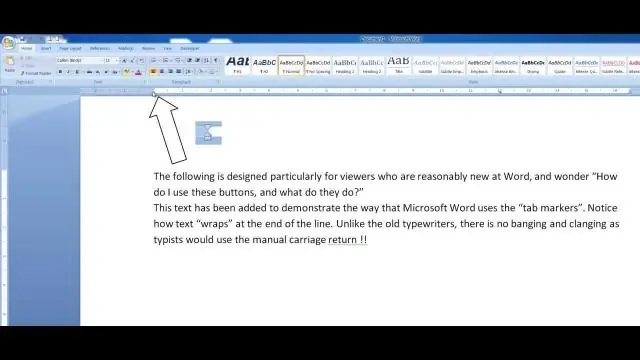

Microsoft Word avec un abonnement Office 365 est la dernière version de Word. Les versions précédentes incluent Word 2016, Word 2013, Word 2010, Word2007 et Word 2003. Dernière modifié: 2025-01-22 17:01

Une tonalité est un signal téléphonique envoyé par un central téléphonique ou un autocommutateur privé (PBX) à un dispositif de terminaison, tel qu'un téléphone, lorsqu'une condition de décrochage est détectée. Il indique que le central fonctionne et est prêt à lancer un appel téléphonique. Dernière modifié: 2025-01-22 17:01

Le terme « DVR hybride » signifie simplement que vous pouvez enregistrer à la fois des caméras analogiques et des caméras IP (alias réseau ou mégapixels) sur le même DVR. Un « système de caméra de sécurité hybride » est un système qui intègre à la fois des caméras analogiques et IP (en utilisant un DVR hybride). Dernière modifié: 2025-06-01 05:06

Un serveur ssh doit s'exécuter sur un hôte distant, car PyCharm exécute un interpréteur distant via ssh-session. Si vous souhaitez copier vos sources sur un ordinateur distant, créez une configuration de déploiement, comme décrit dans la section Création d'une configuration de serveur distant. Dernière modifié: 2025-01-22 17:01

Les 9 meilleures façons de libérer le stockage sur disque de démarrage sur macOS Mojave et versions ultérieures ? Vérifiez l'utilisation du stockage sur votre Mac. Supprimez les applications anciennes et indésirables. Supprimez les fichiers de documents anciens et volumineux. Supprimez les anciens fichiers de téléchargement. Vérifiez la taille du dossier avec le navigateur de fichiers. Supprimez les anciennes sauvegardes iOS. Supprimez le fichier cache. Poubelle vide. Dernière modifié: 2025-01-22 17:01

Comme indiqué dans notre récente vidéo de présentation, Snapchat Stories et Instagram Stories partagent de nombreuses fonctionnalités similaires. Snapchat, par exemple, offre la possibilité d'utiliser des autocollants et des lentilles, tandis qu'Instagram Stories est un peu plus basique dans ses offres. Dernière modifié: 2025-01-22 17:01

Méthode manuelle pour transférer EML vers Mac Mail Switch sur votre machine Mac. Rassemblé des fichiers EML entiers à partir du système d'exploitation Windows. Ensuite, copiez toutes les données des fichiers EML dans le MAC Apple. Sélectionnez le. eml appuyez sur ctrl avec Akey. Après cela, bougez. eml vers AppleMail, (Mail Mac) en faisant glisser et déposer des e-mails. Dernière modifié: 2025-01-22 17:01

cinq De même, les gens se demandent quelle couleur de l'iPhone 7 est la meilleure ? Si c'est le cas, alors Black et Jet Black sont vos meilleures options Si vous voulez un iPhone moins glissant, procurez-vous le noir de jaisiPhone 7.. Dernière modifié: 2025-01-22 17:01

Étant donné un tableau trié, nous trouvons l'élément le plus au milieu et vérifions l'élément avec la clé. Si l'élément le plus au milieu est égal à la clé, nous avons trouvé la clé. Si l'élément le plus au milieu est supérieur à la clé, nous cherchons sur la moitié gauche de l'élément le plus au milieu, sinon nous cherchons sur la moitié droite. Dernière modifié: 2025-01-22 17:01

Pour installer OSSEC sur CentOS 7.0, procédez comme suit : Désactivez définitivement Selinux dans '/etc/selinux/config'. Désactivez Selinux pour l'exécution actuelle en utilisant 'setenforce 0' Activez httpd dans le pare-feu firewall-cmd --permanent --add-port=80/tcp firewall-cmd --reload. Installer le référentiel epel yum install epel-release -y. Dernière modifié: 2025-01-22 17:01

Créez des assemblages pour concevoir des applications. La conception d'assemblage est la représentation de haut niveau de votre application métier. C'est votre configuration Golden qui sert de source pour la réalisation de vos applications dans des environnements nouveaux ou existants. Votre navigateur n'implémente pas la vidéo HTML5. Dernière modifié: 2025-01-22 17:01

La barre d'outils de mise en forme est une barre d'outils dans Microsoft Office 2003 et les applications antérieures, qui donne à l'utilisateur la possibilité de modifier la mise en forme du texte sélectionné. Remarque. Les applications Microsoft Office 2007 et versions ultérieures utilisent le Ruban au lieu de la barre d'outils de mise en forme. Dernière modifié: 2025-01-22 17:01

Si vous ne vous souvenez pas du mot de passe, vous devrez restaurer votre appareil à l'aide de l'ordinateur avec lequel vous l'avez synchronisé pour la dernière fois. Cela vous permet de réinitialiser votre mot de passe et de resynchroniser les données de l'appareil (ou de restaurer à partir d'une sauvegarde). Dernière modifié: 2025-01-22 17:01

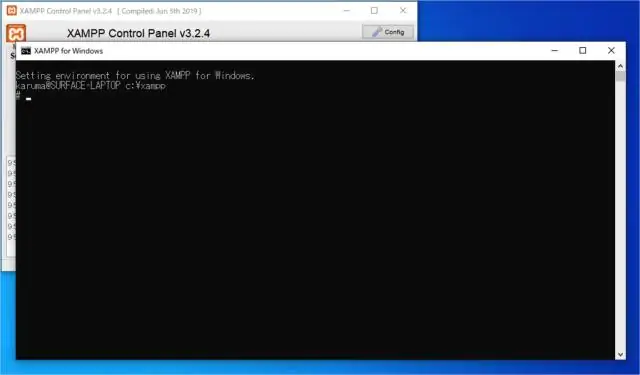

Définition du mot de passe MySQL sous Windows Les fichiers PHP utilisent 'pwdpwd' pour le mot de passe root MySQL, tandis que le mot de passe par défaut est NO password. Cliquez sur Admin à côté de MySQL dans le panneau de configuration XAMPP pour afficher le phpMyAdmin. Dernière modifié: 2025-01-22 17:01

RAID 0, ou segmentation de disque, nécessite au moins deux lecteurs de disque et augmente les performances en « segmentant » simultanément les données sur plusieurs disques. L'entrelacement du système d'exploitation Windows NT Workstation améliore modérément les performances d'E/S. Dernière modifié: 2025-01-22 17:01

Partie 1 : 5 Meilleur enregistreur audio gratuit Android Voice Recorder. Nous commençons avec une application simple que certains d'entre vous doivent reconnaître car elle faisait partie des téléphones fabriqués par Sony. Enregistreur de titane. Enregistreur vocal par Splend Apps. Enregistreur vocal intelligent. RecForge II. Dernière modifié: 2025-06-01 05:06

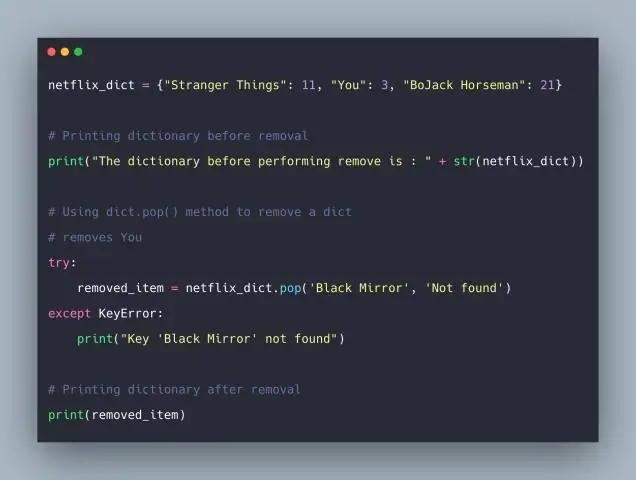

Dictés Python et utilisation de la mémoire. En d'autres termes, notre dictionnaire, sans rien du tout, consomme 240 octets. Pas mal; étant donné la fréquence à laquelle les dictionnaires sont utilisés en Python, il est bon de savoir qu'ils ne consomment normalement pas autant de mémoire. Dernière modifié: 2025-06-01 05:06

Les suites de chiffrement SSL/TLS déterminent les paramètres d'une connexion HTTPS. Les chiffrements sont des algorithmes, plus précisément un ensemble d'étapes pour exécuter une fonction cryptographique - il peut s'agir de cryptage, de décryptage, de hachage ou de signatures numériques. Dernière modifié: 2025-01-22 17:01

Configuration de la sauvegarde Accédez à Gérer Jenkins - > ThinBackup. Cliquez sur l'option Paramètres. Entrez les options de sauvegarde comme indiqué ci-dessous et enregistrez-le. Maintenant, vous pouvez tester si la sauvegarde fonctionne en cliquant sur l'option Sauvegarder maintenant. Si vous vérifiez le répertoire de sauvegarde sur le serveur, vous pouvez voir la sauvegarde créée. Dernière modifié: 2025-06-01 05:06

À l'origine, le site Web Sysinternals (anciennement connu sous le nom de ntinternals) a été créé en 1996 et était exploité par la société Winternals Software LP, située à Austin, au Texas. Il a été lancé par les développeurs de logiciels Bryce Cogswell et Mark Russinovich. Microsoft a acquis Winternals et ses actifs le 18 juillet 2006. Dernière modifié: 2025-01-22 17:01

Le concept du paragraphe Réclamation-Soutien-Conclusion (C-S-C) est une intervention curriculaire et pédagogique soutenant l'écriture académique dans une école secondaire du Midwest américain, et il est au cœur de l'enseignement de l'alphabétisation dans les deux salles de classe au cœur de cette étude. Dernière modifié: 2025-01-22 17:01

Pour supprimer des lignes et des colonnes de DataFrames, Pandas utilise la fonction « drop ». Pour supprimer une colonne ou plusieurs colonnes, utilisez le nom de la ou des colonnes et spécifiez « axe » comme 1. Alternativement, comme dans l'exemple ci-dessous, le paramètre « colonnes » a été ajouté dans Pandas, ce qui supprime le besoin de « axe ». Dernière modifié: 2025-01-22 17:01

Oui, une licence GoToMeeting est incluse avec GoToWebinar. Dernière modifié: 2025-01-22 17:01