Membre actif. Vous auriez besoin de beaucoup diluer le flowcoat car il s'agit d'une consistance épaisse conçue pour passer sur le GRP rugueux à l'intérieur. Dernière modifié: 2025-01-22 17:01

Les colonnes virtuelles peuvent être utilisées dans la clause WHERE des instructions UPDATE et DELETE mais elles ne peuvent pas être modifiées par DML. Ils peuvent être utilisés comme clé de partition dans le partitionnement basé sur des colonnes virtuelles. Des index peuvent être créés sur eux. Comme vous l'avez peut-être deviné, Oracle créerait des index basés sur des fonctions comme nous créons sur des tables normales. Dernière modifié: 2025-01-22 17:01

Clarté et concision Il y a un temps et un lieu pour les figures de style créatives et les tournures de phrases poétiques, mais il est rare qu'une lettre commerciale ait ce moment ou ce lieu. La priorité dans la rédaction commerciale est la communication efficace d'informations spécifiques. Évitez de gaspiller des mots et soyez précis avec ceux que vous choisissez. Dernière modifié: 2025-01-22 17:01

Les caméras cachées sans fil standard peuvent transmettre jusqu'à 1000 pieds et les caméras cachées sans fil haute puissance peuvent transmettre jusqu'à 2000 pieds. Dernière modifié: 2025-06-01 05:06

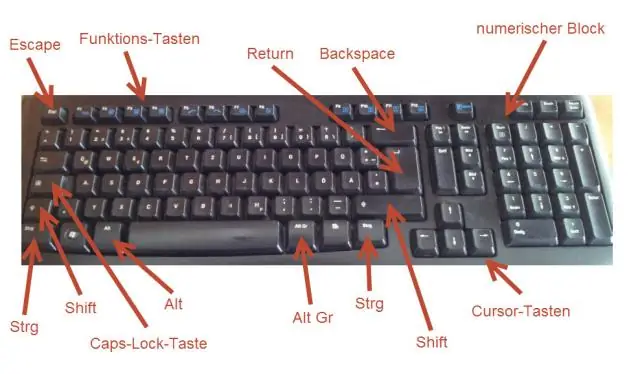

Appuyez sur les touches 'Ctrl' et 'Alt' du clavier et maintenez-les enfoncées, puis appuyez sur la touche 'Supprimer'. Si Windows fonctionne correctement, vous verrez une boîte de dialogue avec plusieurs options. Si vous ne voyez pas la boîte de dialogue après quelques secondes, appuyez à nouveau sur 'Ctrl-Alt-Suppr' pour redémarrer. Dernière modifié: 2025-01-22 17:01

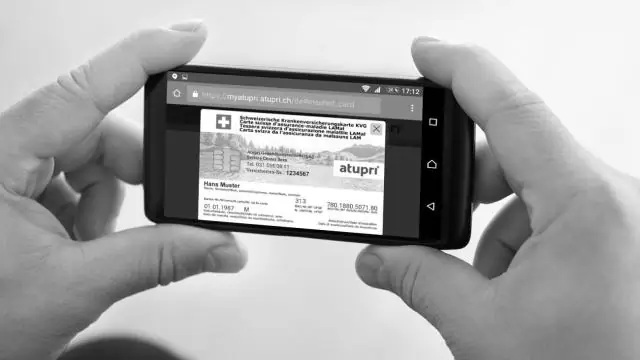

Le 7.1 Plus est livré avec la fonctionnalité Near Field Communications (NFC) pour transférer du contenu avec d'autres appareils compatibles NFC. Ce smartphone Nokia est équipé d'un récepteur radio FM. Dernière modifié: 2025-01-22 17:01

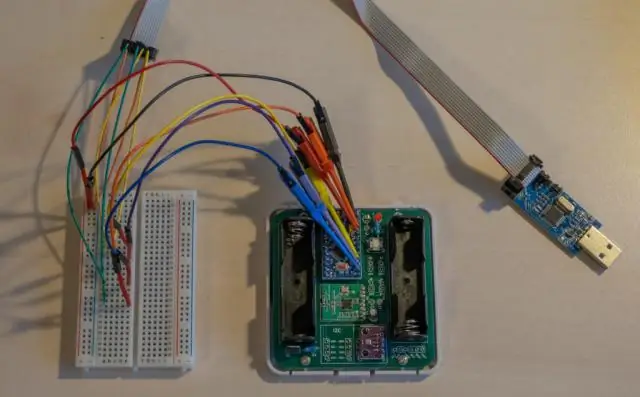

Probablement oui, l'ArduinoIDE (environnement de développement intégré) est entièrement développé dans des fonctionnalités de bibliothèques complètes, tant que la programmation de l'Arduino UNO en langage C intégré est possible car Arduino IDE peut compiler à la fois le code arduino et le code standard AVR. Dernière modifié: 2025-01-22 17:01

Setuptools est un ensemble d'améliorations apportées aux distutils Python qui permettent aux développeurs de créer et de distribuer plus facilement des packages Python, en particulier ceux qui dépendent d'autres packages. Les packages construits et distribués à l'aide des outils de configuration ressemblent à des packages Python ordinaires basés sur les distutils. Dernière modifié: 2025-01-22 17:01

De l'ordinateur au PC Connectez votre téléphone à un PC à l'aide du câble MicroUSB attaché à votre chargeur LG. Si vous y êtes invité, sélectionnez Synchronisation multimédia (MTP). Sur le PC, ouvrez Mon ordinateur. Cliquez avec le bouton droit sur le fichier de sauvegarde (se terminant par. sbf ou. Cliquez avec le bouton droit sur l'emplacement pour enregistrer le fichier de sauvegarde sur l'ordinateur. Collez le fichier de sauvegarde sur le PC. Dernière modifié: 2025-01-22 17:01

1) Cliquez avec le bouton droit sur l'icône du haut-parleur dans votre barre des tâches, puis sélectionnez Périphériques de lecture. 2) Dans la fenêtre Son, sélectionnez l'onglet Lecture, faites un clic droit sur Haut-parleurs, puis sélectionnez Définir comme périphérique par défaut. 3) Appuyez sur OK. Vos haut-parleurs sont maintenant définis comme périphérique de sortie audio par défaut. Dernière modifié: 2025-01-22 17:01

L'annotation Spring @Autowired est utilisée pour l'injection automatique de dépendances. Le framework Spring est construit sur l'injection de dépendances et nous injectons les dépendances de classe via le fichier de configuration Spring Bean. Dernière modifié: 2025-01-22 17:01

Google Chrome Cliquez sur le menu de Chrome et accédez à Paramètres. Cliquez sur le lien « Afficher les paramètres avancés » en bas de la page Paramètres de Chrome et cliquez sur le bouton « Paramètres de contenu » sous Confidentialité. Faites défiler jusqu'à la section « Emplacement » et sélectionnez « Ne permettre à aucun site de suivre votre emplacement physique ». Dernière modifié: 2025-01-22 17:01

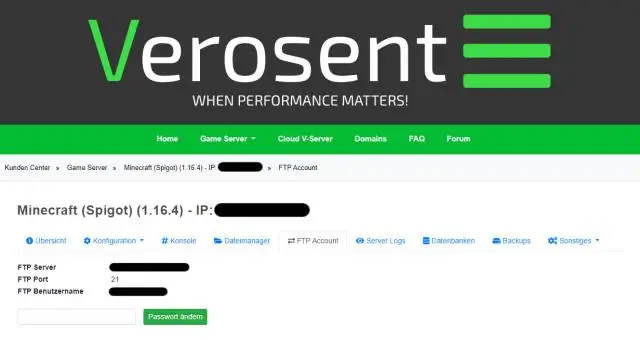

Établissement d'une connexion FTP à partir de l'invite de commande Établissez une connexion Internet comme vous le faites normalement. Cliquez sur Démarrer, puis sur Exécuter. Une invite de commande apparaîtra dans une nouvelle fenêtre. Tapez ftp Appuyez sur Entrée. Si la connexion initiale est réussie, vous devriez être invité à saisir un nom d'utilisateur. Vous devriez maintenant être invité à entrer un mot de passe. Dernière modifié: 2025-01-22 17:01

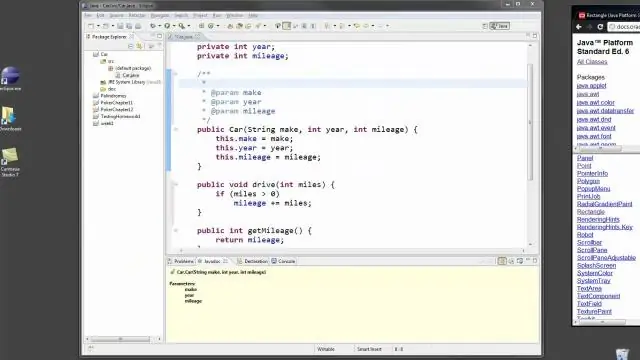

L'utilitaire javadoc vous permet de mettre vos commentaires juste à côté de votre code, à l'intérieur de votre '. fichiers sources java'. Lorsque vous êtes satisfait de votre code et de vos commentaires, vous exécutez simplement la commande javadoc et votre documentation de style HTML est automatiquement créée pour vous. Dernière modifié: 2025-01-22 17:01

La boucle Java for est une instruction de flux de contrôle qui itère plusieurs fois une partie des programmes. La boucle while Java est une instruction de flux de contrôle qui exécute une partie des programmes de manière répétée sur la base d'une condition booléenne donnée. Si le nombre d'itération est fixe, il est recommandé d'utiliser la boucle for. Dernière modifié: 2025-01-22 17:01

Pour réinitialiser votre routeur à l'aide du bouton Réinitialiser : Vérifiez que le voyant d'alimentation de votre routeur est allumé. À l'arrière de votre routeur, localisez le bouton Reset. Utilisez un trombone ou un objet similaire pour appuyer sur le bouton de réinitialisation et le maintenir enfoncé jusqu'à trente secondes. Relâchez le bouton Réinitialiser. Votre routeur se réinitialise. Dernière modifié: 2025-01-22 17:01

Le protocole d'authentification Kerberos inclut certaines contre-mesures. Dans le cas classique d'une attaque par rejeu, un message est capté par un adversaire puis rejoué ultérieurement afin de produire un effet. Le cryptage fourni par ces trois clés aide à prévenir les attaques par rejeu. Dernière modifié: 2025-01-22 17:01

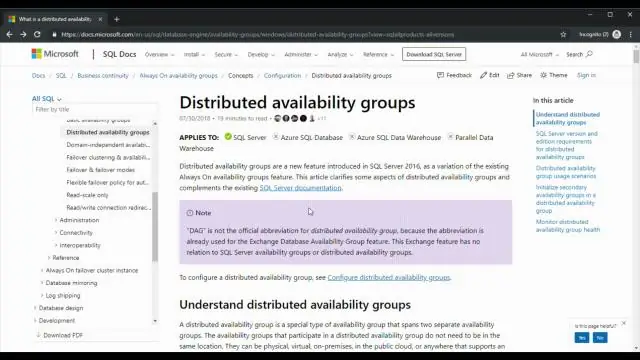

Astuce 1 : Conservez TempDB sur le lecteur local dans le cluster Généralement, dans une instance en cluster de SQL Server, les fichiers de base de données sont stockés dans un stockage partagé (SAN). Dans SQL Server 2012 et versions ultérieures, cependant, nous pouvons conserver TempDB sur les lecteurs connectés locaux. Dernière modifié: 2025-01-22 17:01

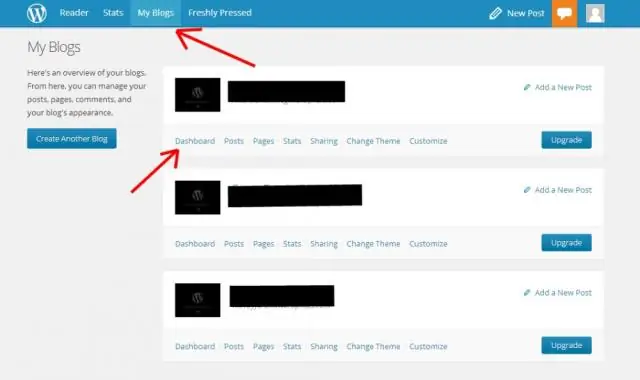

Connectez-vous à votre tableau de bord d'administration WordPress. Dans le menu du tableau de bord, passez votre souris sur les publications et cliquez sur « Tous les messages ». Passez votre souris sur le message "Hello World" et l'option "Corbeille" apparaîtra. Cliquez dessus pour supprimer le message. Dernière modifié: 2025-01-22 17:01

« Un gadget est un petit objet technologique (comme un appareil ou un appareil) qui a une fonction particulière, mais qui est souvent considéré comme une nouveauté. Les gadgets sont invariablement considérés comme plus inhabituellement ou intelligemment conçus que les objets technologiques normaux au moment de leur invention. Dernière modifié: 2025-01-22 17:01

MM Taille approximative en pouces Taille exacte en pouces 14 mm 9/16 pouces 0,55118 pouces 15 mm Un peu moins de 5/8 pouces 0,59055 pouces 16 mm 5/8 pouces 0,62992 pouces 17 mm Un peu moins de 11/16 pouces 0,66929 pouces. Dernière modifié: 2025-01-22 17:01

Étapes Allez sur wordpress.com et connectez-vous avec votre compte. Ouvrez votre tableau de bord en cliquant sur le bouton Mon site. Sélectionnez Articles de blog dans la barre latérale pour ouvrir le menu des articles de blog. Sélectionnez une publication. Cliquez sur le bouton ⋯ Plus. Cliquez sur le bouton Corbeille pour supprimer la publication.Terminé. Dernière modifié: 2025-01-22 17:01

Oui, vous pouvez jouer à Minecraft sur (la plupart) des Chromebooks. Il n'y a pas vraiment d'exigences matérielles strictes pour exécuter le jeu. Beaucoup de gens achètent un Chromebook dans le seul but de jouer à Minecraft, croyez-le ou non. Dernière modifié: 2025-06-01 05:06

Les répartiteurs sont utilisés lorsque quelques signaux de capteurs sont rassemblés pour les transmettre au moyen d'un câble commun. Les répartiteurs sont accessibles en plusieurs types de versions avec différentes connexions de signal, avec et sans affichage du signal, avec connexion par câble de terrain ou avec n'importe quelle version de connexion propulsée. Dernière modifié: 2025-01-22 17:01

Voici cinq de mes applications préférées pour passer des appels Wi-Fi gratuits. La voix de Google. En tant qu'application la plus utilisée sur mon téléphone, Google Voice fonctionne également bien sur les tablettes. Fring. L'une des fonctionnalités que j'apprécie le plus dans Fring est la possibilité d'appeler librement d'autres utilisateurs de Fring dans le monde entier. Skype. KakaoTalk. Tango. Vos favoris ?. Dernière modifié: 2025-01-22 17:01

Yelp n'est pas comme Facebook. Vous ne pouvez pas supprimer manuellement les enregistrements. Dernière modifié: 2025-01-22 17:01

Apple TV est fabriqué par Apple tandis que Google fabrique le Chromecast. Vous obtiendrez la meilleure expérience avec l'Apple TV si vous avez un iPhone, un iPad ou un Mac. Cela dit, les ordinateurs Windows et les appareils Android peuvent également fonctionner avec l'Apple TV. Dernière modifié: 2025-01-22 17:01

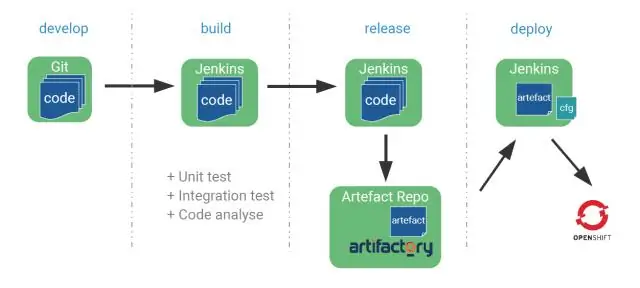

Pour créer un pipeline simple à partir de l'interface Jenkins, procédez comme suit : Cliquez sur Nouvel élément sur votre page d'accueil Jenkins, saisissez un nom pour votre tâche (pipeline), sélectionnez Pipeline et cliquez sur OK. Dans la zone de texte Script de l'écran de configuration, saisissez la syntaxe de votre pipeline. Dernière modifié: 2025-01-22 17:01

Pour une utilisation sur smartphone, vous aurez besoin d'avoir l'application freeStrava installée. Ouvrez simplement la boutique d'applications de votre appareil (l'App Store pour les iPhones et Google Play pour les appareils Android), recherchez Strava et téléchargez l'application, comme vous le feriez pour n'importe quel autre. Dernière modifié: 2025-01-22 17:01

Un softphone (téléphone logiciel) est un programme d'application qui permet des appels téléphoniques voix sur protocole Internet (VoIP) à partir d'appareils informatiques. Dans l'entreprise, les softphones sont parfois appelés softclients. Dernière modifié: 2025-01-22 17:01

Un connecteur modulaire est un type de connecteur électrique pour les cordons et les câbles des appareils et appareils électroniques, tels que les réseaux informatiques, les équipements de télécommunication et les casques audio. Les applications les plus connues des connecteurs modulaires sont probablement pour le téléphone et Ethernet. Dernière modifié: 2025-01-22 17:01

Comment réparer le SrtTrail. txt Erreur Windows 10 : effectuez une restauration du système. Retirez et remplacez la batterie de votre ordinateur portable. Déconnectez vos périphériques USB. Exécutez l'invite de commande à partir du menu Options de démarrage de Windows 10. Exécutez la commande CHKDSK. Désactivez la réparation automatique au démarrage. Exécuter l'invite de commande via le mode sans échec avec mise en réseau. Dernière modifié: 2025-01-22 17:01

Obtenir une image sur Docker Hub Cliquez sur Créer un référentiel. Choisissez un nom (par exemple, verse_gapminder) et une description pour votre référentiel et cliquez sur Créer. Connectez-vous au Docker Hub à partir de la ligne de commande docker login --username=yourhubusername --email=youremail@company.com. Vérifiez l'ID de l'image à l'aide d'images docker. Dernière modifié: 2025-01-22 17:01

Les menaces internes proviennent de l'intérieur de l'organisation. Les principaux contributeurs aux menaces internes sont les employés, les sous-traitants ou les fournisseurs auxquels le travail est externalisé. Les principales menaces sont les fraudes, l'utilisation abusive d'informations et/ou la destruction d'informations. Dernière modifié: 2025-01-22 17:01

Par défaut, les icônes d'application sur votre iPhone ou iPad sont configurées pour s'afficher à la taille standard. Cependant, si les icônes d'applications sont trop petites, vous avez la possibilité de les agrandir d'environ 15 % en zoomant sur votre affichage global. Appuyez sur l'application « Paramètres » sur l'écran d'accueil de votre iPhone ou iPad. L'écran Paramètres s'affiche. Dernière modifié: 2025-01-22 17:01

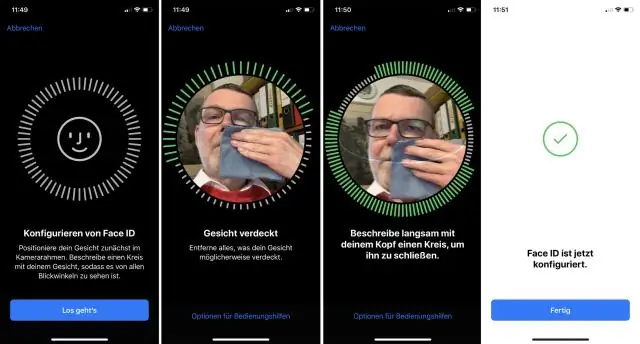

Beaucoup de gens savent que le système Face ID d'Apple est plus sécurisé que le programme de reconnaissance faciale Android par défaut. Par exemple, Face ID ne peut pas être trompé par une photo. Sony et Huawei, craquent toujours pour l'astuce photo. Dernière modifié: 2025-01-22 17:01

La chaîne. La méthode Contains() en C# est sensible à la casse. Et il n'y a pas de paramètre StringComparison disponible similaire à la méthode Equals(), ce qui permet de comparer sans tenir compte de la casse. Si vous exécutez les tests suivants, TestStringContains2() échouera. Dernière modifié: 2025-01-22 17:01

En intelligence artificielle, un système expert est un système informatique qui émule la capacité de prise de décision d'un expert humain. Les systèmes experts sont conçus pour résoudre des problèmes complexes en raisonnant à travers des ensembles de connaissances, représentés principalement comme des règles si-alors plutôt que par un code de procédure conventionnel. Dernière modifié: 2025-01-22 17:01

Appuyez sur l'icône « partager » en haut à droite. Vous devriez obtenir des options pour partager la vidéo via (texte) « Messagerie » sur Android ou « Message » sur iPhone. Options de partage sur l'iPhone de mon fils : Android : ajoutez simplement le nom/numéro du destinataire du texte et un lien vers la vidéo sera envoyé par SMS. Dernière modifié: 2025-01-22 17:01

Go vaut vraiment la peine d'être appris si vous vous intéressez aux langues qui intègrent le parallélisme et la concurrence dans la langue. Il prend certains éléments de langages dynamiques comme Python et les couple avec un typage statique au moment de la compilation, ce qui m'a d'abord attiré. Dernière modifié: 2025-01-22 17:01