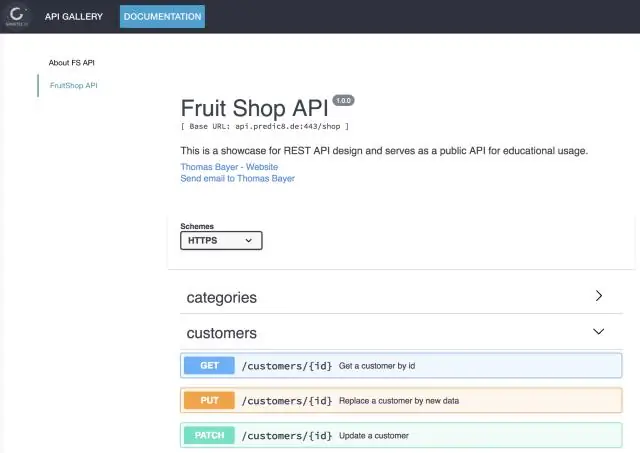

Comment rédiger une excellente documentation API Maintenir une structure claire. Le ciment qui maintient votre documentation ensemble est la structure, et elle évolue normalement au fur et à mesure que vous développez de nouvelles fonctionnalités. Écrivez des exemples détaillés. La plupart des API ont tendance à inclure de nombreux points de terminaison d'API complexes. Cohérence et accessibilité. Pensez à votre documentation pendant le développement. Conclusion. Dernière modifié: 2025-01-22 17:01

Vous les créez en prenant des photos avec un appareil photo, en faisant une capture d'écran du bureau ou en enregistrant un fichier dans un programme d'édition d'images. La plupart des éditeurs d'images ont la possibilité d'enregistrer des fichiers au format BMP, un format de compression sans perte similaire au TIFF et approprié pour un travail hors ligne très détaillé. Un photographe prend une photo. Dernière modifié: 2025-01-22 17:01

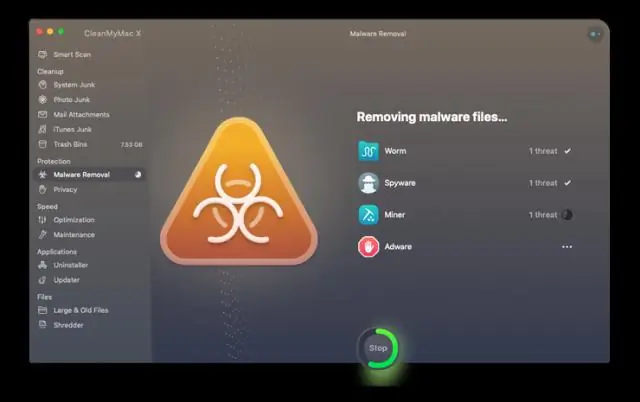

Méthode 5 Safari Ouvrez Safari. Cette application bleue en forme de boussole doit se trouver dans le Dock de votre Mac en bas de l'écran. Cliquez sur Safari. Cliquez sur Préférences…. Cliquez sur l'onglet Extensions. Cliquez sur Désinstaller à côté de la barre d'outils. Cliquez sur Désinstaller lorsque vous y êtes invité. Fermer et rouvrir Safari. Dernière modifié: 2025-01-22 17:01

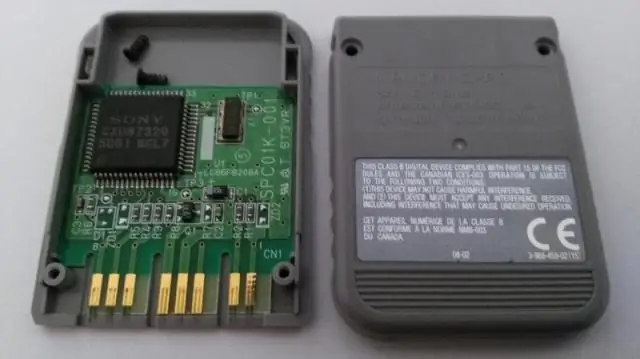

L'indice IP (ou IPX) est le marquage qui décrit le niveau de protection (fourni par le boîtier de l'appareil) contre la poussière, l'eau et la pénétration d'autres particules ou fluides. Vous pouvez voir la forme générale de l'indice IP dans l'image ci-dessous. Dernière modifié: 2025-01-22 17:01

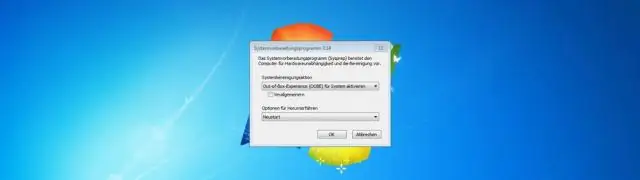

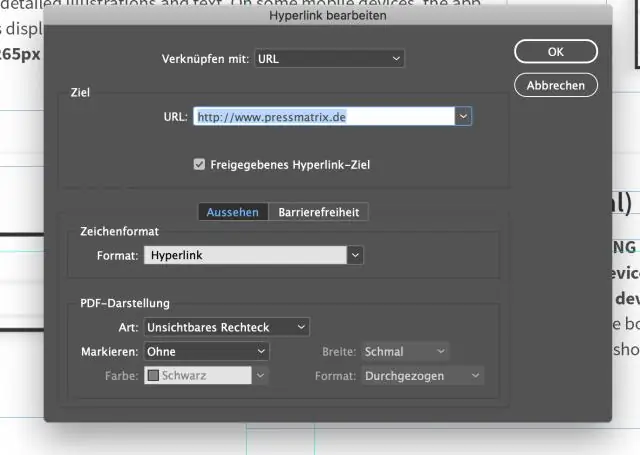

Une boîte de dialogue est une fenêtre temporaire créée par une application pour récupérer l'entrée de l'utilisateur. Une application utilise généralement des boîtes de dialogue pour demander à l'utilisateur des informations supplémentaires sur les éléments de menu. Dernière modifié: 2025-01-22 17:01

5 réponses Connectez le Pi au port Ethernet du PC à l'aide d'un câble Ethernet ordinaire. Accédez à « Connexions réseau » sur le PC Windows et sélectionnez « Connexion réseau sans fil » Cliquez avec le bouton droit de la souris et sélectionnez les propriétés. Redémarrez votre ordinateur. Maintenant, votre Pi obtiendra une adresse IP de votre PC et pourra accéder à Internet via votre PC. Dernière modifié: 2025-01-22 17:01

Câble de raccordement Ethernet Cat6 Networking RJ45 pour PS4 et autres consoles. Ce câble Ethernet pour PS4 peut offrir des vitesses de réseau jusqu'à 1000 Mbps à une distance de 100 mètres, la vitesse augmentant sur des distances inférieures à 100 mètres. Dernière modifié: 2025-01-22 17:01

SHA-256 est désormais l'algorithme de hachage de signature standard pour les certificats SSL. SHA-256 offre une sécurité renforcée et a remplacé SHA-1 en tant qu'algorithme recommandé. Il n'y a aucun coût supplémentaire pour l'utilisation de SHA-256. SHA-1 est obsolète dans le cadre du plan de migration SHA-256. Dernière modifié: 2025-01-22 17:01

Création d'un réseau privé entre l'hôte et guestVM Ouvrez Hyper-V (Exécuter –> virtmgmt.msc) Dans le menu de droite, sélectionnez Virtual Switch Manager. Sélectionnez Nouveau commutateur de réseau virtuel et sélectionnez Interne comme type. Ouvrez maintenant les paramètres de la machine virtuelle. Ensuite, nous devons attribuer des adresses IP statiques aux deux adaptateurs réseau. Dernière modifié: 2025-01-22 17:01

Utiliser un convertisseur MOBI pour convertir ePubtoMOBI Plusieurs convertisseurs MOBI de bureau sont disponibles en téléchargement gratuit. Un favori est Calibre. Calibre ne convertit pas seulement Pub en MOBI, mais il convertit également tous les formats de livres électroniques en n'importe quel format de livre électronique que vous souhaitez. Dernière modifié: 2025-01-22 17:01

Utilisez Photo Sharing Plus pour afficher des photos, des vidéos et des chansons sur votre téléviseur Bravia. Avec PhotoSharing Plus, vous pouvez connecter, afficher et enregistrer vos photos, vidéos et chansons préférées sur votre téléviseur à l'aide d'appareils tels que des smartphones ou des tablettes. Jusqu'à 10 smartphones ou tablettes peuvent être connectés au téléviseur en même temps. Dernière modifié: 2025-01-22 17:01

Source : U.S. Census Bureau, 2015 American Community Survey. Parmi tous les ménages, 78 pour cent avaient un ordinateur de bureau ou un ordinateur portable, 75 pour cent avaient un ordinateur de poche tel qu'un smartphone ou un autre ordinateur de poche sans fil, et 77 pour cent avaient un abonnement Internet haut débit. Dernière modifié: 2025-01-22 17:01

La règle de sécurité. La règle de sécurité exige des mesures de protection administratives, physiques et techniques appropriées pour assurer la confidentialité, l'intégrité et la sécurité des informations de santé électroniques protégées. Dernière modifié: 2025-01-22 17:01

Copie de base Appuyez sur l'onglet Copie pour vous assurer que vous êtes sur la fonction Copie de l'imprimante. Placez les originaux dans le chargeur (face vers le haut) ou sur la vitre (face vers le bas). Appuyez sur Démarrer pour copier. Appuyez sur Terminé. Vous pouvez maintenant commencer à copier un autre original pendant l'impression de la tâche précédente. Dernière modifié: 2025-01-22 17:01

Cliquez sur le bouton Microsoft Office, puis sur Enregistrer sous. Dans la zone Nom de fichier, tapez le nom que vous souhaitez utiliser pour le modèle. Dans la zone Type de fichier, cliquez sur Modèle Excel ou sur Modèle Excel prenant en charge les macros si le classeur contient des macros que vous souhaitez rendre disponibles dans le modèle. Cliquez sur Enregistrer. Dernière modifié: 2025-01-22 17:01

Pour rechercher les valeurs en double dans une colonne d'une table, procédez comme suit : Tout d'abord, utilisez la clause GROUP BY pour regrouper toutes les lignes par la colonne cible, qui est la colonne pour laquelle vous souhaitez vérifier les doublons. Ensuite, utilisez la fonction COUNT() dans la clause HAVING pour vérifier si un groupe a plus de 1 élément. Dernière modifié: 2025-01-22 17:01

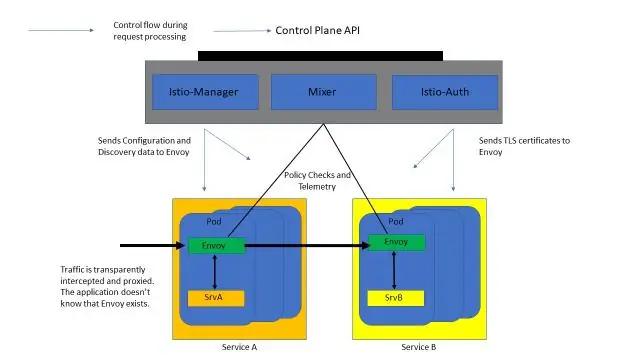

Un service mesh Istio est logiquement divisé en un plan de données et un plan de contrôle. Le plan de données est composé d'un ensemble de proxys intelligents (Envoy) déployés en side-car. Ces proxys assurent la médiation et contrôlent toutes les communications réseau entre les microservices avec Mixer, un hub de politique et de télémétrie à usage général. Dernière modifié: 2025-01-22 17:01

Progiciel d'application (progiciel) Ensemble de programmes ou de modules destinés à une application générique et pouvant être adapté (éventuellement avec quelques ajouts) aux besoins d'une instance spécifique de cette application. Un dictionnaire d'informatique. ×'dossier de candidature.. Dernière modifié: 2025-01-22 17:01

Les points d'éclair sont déterminés expérimentalement en chauffant le liquide dans un récipient puis en introduisant une petite flamme juste au-dessus de la surface du liquide. La température à laquelle il y a un éclair/un allumage est enregistrée comme point d'éclair. Deux méthodes générales sont appelées coupe fermée et coupe ouverte. Dernière modifié: 2025-01-22 17:01

Définition : Le modèle d'adaptateur convertit l'interface d'une classe en une autre interface attendue par les clients. L'adaptateur permet aux classes de travailler ensemble qui ne pourraient pas fonctionner autrement à cause d'interfaces incompatibles. Dernière modifié: 2025-01-22 17:01

Modèles AWS CloudFormation. AWS CloudFormation simplifie le provisionnement et la gestion sur AWS. Vous pouvez créer des modèles pour les architectures de service ou d'application que vous souhaitez et demander à AWS CloudFormation d'utiliser ces modèles pour un provisionnement rapide et fiable des services ou des applications (appelés « piles »). Dernière modifié: 2025-01-22 17:01

Les trois principales formes de stockage de la mémoire sont la mémoire sensorielle, la mémoire à court terme et la mémoire à long terme. Dernière modifié: 2025-01-22 17:01

L'informatique clinique, également connue sous le nom d'informatique de la santé, est l'étude de la façon dont la technologie et l'analyse des données peuvent être utilisées pour améliorer les plans de soins des patients. À la base, l'informatique clinique, également connue sous le nom d'informatique clinique appliquée, se concentre sur la prestation de meilleurs soins aux patients à l'aide de la technologie. Dernière modifié: 2025-01-22 17:01

Live Photos est une fonctionnalité amusante pour iPhone qui crée une photo « vivante » en joignant un court clip vidéo à une photo. Le Galaxy S8 a une fonctionnalité similaire appelée Motion Photos, mais vous devez l'activer. Dernière modifié: 2025-01-22 17:01

Pour installer une version spécifique de nodejs, visitez notre tutoriel Installer une version spécifique de Nodejs avec NVM. Étape 1 - Ajouter un nœud. js PPA. Nœud. Étape 2 - Installez Node. js sur Ubuntu. Vous pouvez ajouter avec succès Node. Étape 3 - Vérifiez le nœud. js et la version NPM. Étape 4 - Créer un serveur Web de démonstration (facultatif) Il s'agit d'une étape facultative. Dernière modifié: 2025-01-22 17:01

James H. Clark Marc Andreessen. Dernière modifié: 2025-01-22 17:01

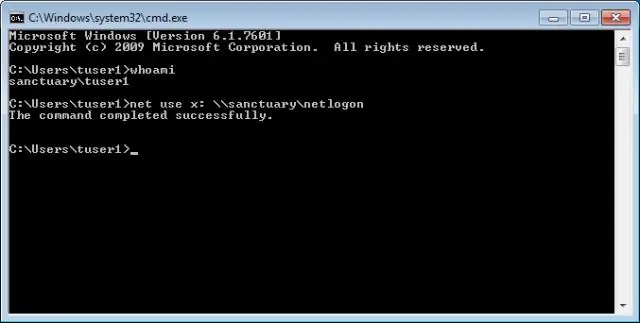

Ouvrez la console Active Directory à partir de l'invite de commande La commande dsa. msc est également utilisé pour ouvrir Active Directory à partir de l'invite de commande. Dernière modifié: 2025-01-22 17:01

Ces groupes de 4 bits utilisent un autre type de système de numérotation également couramment utilisé dans les systèmes informatiques et numériques appelés nombres hexadécimaux. Étant un système de base 16, le système de numérotation hexadécimale utilise donc 16 (seize) chiffres différents avec une combinaison de nombres de 0 à 15. Dernière modifié: 2025-01-22 17:01

Les contrôles utilisateur sont utilisés pour avoir du code qui est utilisé plusieurs fois dans une application. Le contrôle utilisateur peut alors être réutilisé dans l'ensemble de l'application. Le contrôle utilisateur doit être enregistré sur la page ASP.Net avant de pouvoir être utilisé. Pour utiliser le contrôle utilisateur sur toutes les pages d'une application, enregistrez-la sur le Web. Dernière modifié: 2025-01-22 17:01

Sysprep n'est pas nécessaire tant que vous modifiez le SID et le nom de l'ordinateur. C'est aussi une bonne idée si le matériel sur lequel vous déployez est identique ou similaire. Il existe des outils que vous pouvez utiliser pour modifier le SID afin que vous n'ayez pas besoin d'exécuter sysprep. Ghost a un utilitaire appelé ghostwalker. Dernière modifié: 2025-01-22 17:01

SNI signifie Server Name Indication et est une extension du protocole TLS. Il indique quel nom d'hôte est contacté par le navigateur au début du processus de prise de contact. Cette technologie permet à un serveur de connecter plusieurs certificats SSL à une adresse IP et à une porte. Dernière modifié: 2025-01-22 17:01

Supprimer les hyperliens Lorsque vous supprimez un hyperlien, le texte ou le graphique source reste. Sélectionnez l'élément ou les éléments que vous souhaitez supprimer dans le panneau Hyperliens, puis cliquez sur le bouton Supprimer en bas du panneau. Dernière modifié: 2025-01-22 17:01

Re: Restauration d'un fichier PSD corrompu ALLEZ DANS VOTRE DOSSIER avec le fichier PSD corrompu et faites un clic droit sur les "Propriétés" recherchez "Versions précédentes", Si quelque chose apparaît sur les versions précédentes, sélectionnez-le et il apparaîtra mais il le fera être à cette date de restauration particulière. Essayez-le j'espère que vous pourrez le restaurer. Dernière modifié: 2025-01-22 17:01

Pour Windows, suivez ces étapes. Accédez au panneau de configuration. Choisissez « région et langue ». Ouvrez l'onglet « claviers et langues ». Cliquez sur « changer de clavier ». Une liste de toutes les langues disponibles pour votre ordinateur apparaîtra. Choisissez simplement votre langue arabe préférée et revenez en haut de la liste. Dernière modifié: 2025-06-01 05:06

Analyse UDP. Alors que les analyses TCP sont les types d'analyses de ports les plus courants, ignorer le protocole UDP est une erreur courante commise par les chercheurs en sécurité, une erreur qui peut offrir des informations sensibles via des services réseau exposés, qui peuvent être tout aussi exploités que les services TCP. Dernière modifié: 2025-01-22 17:01

La propriété grid-template-rows en CSS est utilisée pour définir le nombre de lignes et la hauteur des lignes dans une grille. Les valeurs de grid-template-rows sont séparées par des espaces, où chaque valeur représente la hauteur de la ligne. Dernière modifié: 2025-01-22 17:01

Le Samsung Galaxy S8 Plus SM-G955U est un bon téléphone Android avec un processeur Octa-Core 2.35Ghz qui permet d'exécuter des jeux et des applications lourdes. Avec un emplacement pour carte SIM, le Samsung Galaxy S8 Plus SM-G955U permet de télécharger jusqu'à 1024 Mbps pour la navigation sur Internet, mais cela dépend également de l'opérateur. Dernière modifié: 2025-01-22 17:01

Comment installer les préréglages dans Adobe Camera Raw (ACR) Accédez à l'emplacement suivant sur votre ordinateur : C:Users[UserName]AppDataRoamingAdobeCameraRawSettings. Laissez cette fenêtre ouverte et accédez à l'emplacement où vous avez décompressé le fichier zip des préréglages et ouvrez le dossier xmp. Dernière modifié: 2025-01-22 17:01

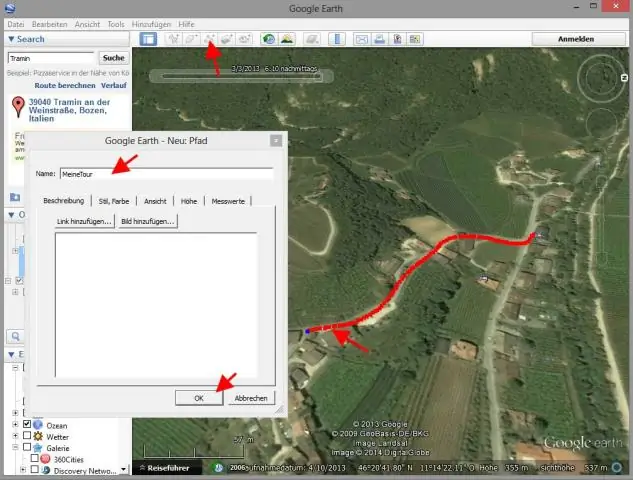

Tracez un chemin ou un polygone Ouvrez Google Earth. Allez à un endroit sur la carte. Au-dessus de la carte, cliquez sur Ajouter un chemin. Pour ajouter une forme, cliquez sur Ajouter un polygone. Une boîte de dialogue 'Nouveau chemin' ou 'Nouveau polygone' apparaîtra. Pour tracer la ligne ou la forme souhaitée, cliquez sur un point de départ sur la carte et faites glisser. Cliquez sur une extrémité. Cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Sir Tim Berners-Lee a inventé le World Wide Web en 1989. Diplômé de l'Université d'Oxford, Sir Tim a inventé le Web alors qu'il était au CERN, le Laboratoire européen de physique des particules, en 1989. Il a écrit le premier client et serveur Web en 1990. Ses spécifications des URI, HTTP et HTML ont été affinés à mesure que la technologie Web se répandait. Dernière modifié: 2025-06-01 05:06