- Auteur Lynn Donovan [email protected].

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Traditionnel ETL traiter

les ETL processus: extraire, transformer et charger. Analysez ensuite. Extrait des sources qui gèrent votre entreprise. Données est extrait des bases de données de traitement des transactions en ligne (OLTP), aujourd'hui plus communément appelées « bases de données transactionnelles », et d'autres Les données sources.

La question est également: qu'est-ce que l'ETL et comment cela fonctionne ?

ETL est l'abréviation de extract, transform, load, trois fonctions de base de données qui sont combinées en un seul outil pour extraire des données d'une base de données et les placer dans une autre base de données. L'extraction est le processus de lecture des données d'une base de données. La transformation se produit à l'aide de règles ou de tables de recherche ou en combinant les données avec d'autres données.

Sachez également, qu'est-ce que l'ETL dans l'entreposage de données ? ETL est un processus dans Entreposage de données et il signifie Extract, Transform and Load. C'est un processus dans lequel un ETL l'outil extrait le Les données de divers Les données systèmes sources, le transforme dans la zone de transfert et enfin, le charge dans le Entrepôt de données système.

De même, il est demandé, quel est l'exemple de processus ETL ?

ETL dans Entreposage de données: Le plus courant Exemple de ETL est ETL est utilisé dans l'entreposage de données. Ses sources de données peuvent être différentes. L'utilisateur doit extraire les données de plusieurs systèmes hétérogènes et les charger dans un système cible unique, également appelé entrepôt de données.

Quelles sont les différentes sources de données pour un système ETL ?

Plus Systèmes ETL combiner Les données de plusieurs la source systèmes , chacun avec son Les données organisation et format - y compris les bases de données relationnelles, les bases de données non relationnelles, les fichiers XML, JSON, CSV, etc. Une extraction réussie convertit Les données dans un format unique pour un traitement standardisé.

Conseillé:

Comment valider les données lors de leur saisie dans une base de données ?

La validation est un processus par lequel les données saisies dans la base de données sont vérifiées pour s'assurer qu'elles sont sensibles. Il ne peut pas vérifier si les données saisies sont correctes. Il ne peut que vérifier si les données ont un sens ou non. La validation est un moyen d'essayer de réduire le nombre d'erreurs pendant le processus de saisie des données

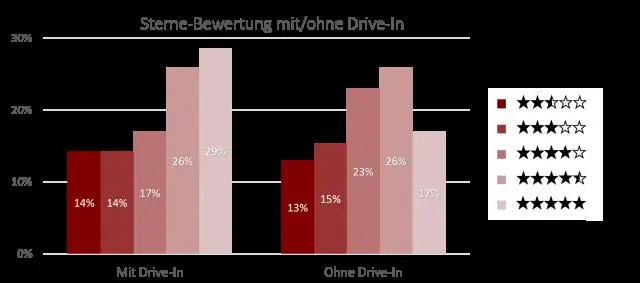

Quelle est la différence entre les données de groupe et les données non groupées ?

Les deux sont des formes de données utiles, mais la différence entre elles est que les données non groupées sont des données brutes. Cela signifie qu'il vient d'être collecté mais non classé dans un groupe ou une classe. D'autre part, les données groupées sont des données qui ont été organisées en groupes à partir des données brutes

Pourquoi le stockage de données orienté colonne rend-il l'accès aux données sur les disques plus rapide que le stockage de données orienté ligne ?

Les bases de données orientées colonnes (alias bases de données en colonnes) sont plus adaptées aux charges de travail analytiques car le format de données (format colonne) se prête à un traitement plus rapide des requêtes - analyses, agrégation, etc. D'autre part, les bases de données orientées lignes stockent une seule ligne (et tous ses colonnes) contiguës

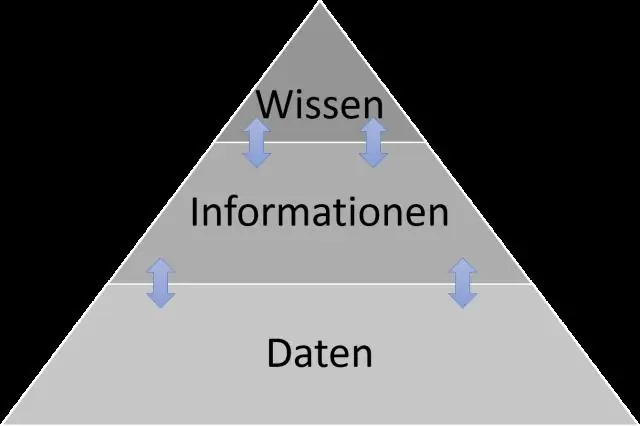

Quelles sont les différences entre les informations de données et les connaissances ?

Pour une donnée est « Faits et messages » pour d'autres « Un ensemble de faits discrets », « Symboles non encore interprétés » ou « Faits bruts ». Par conséquent, à mon avis, les données peuvent être définies comme « les données sont un ensemble de représentations de faits simples ». Ces connaissances sont des informations personnalisées et peuvent être recueillies par l'expérience ou l'étude

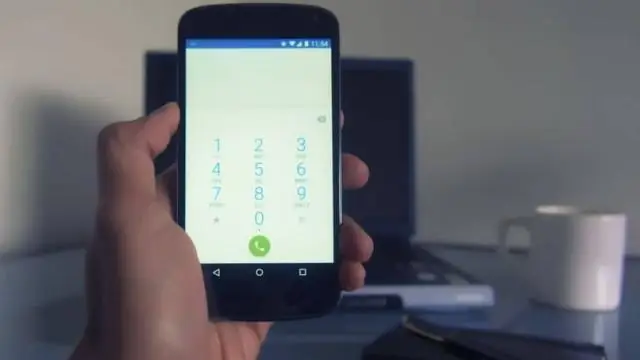

Quels sont les éléments utilisés pour sécuriser les données sur les appareils mobiles ?

Comment sécuriser votre appareil mobile en six étapes Utilisez des mots de passe/biométrie forts. Des mots de passe forts associés à des fonctionnalités biométriques, telles que des authentificateurs d'empreintes digitales, rendent l'accès non autorisé presque impossible. Assurez-vous que le Wi-Fi public ou gratuit est protégé. Utilisez un VPN. Chiffrez votre appareil. Installez une application antivirus. Mise à jour vers le dernier logiciel