- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

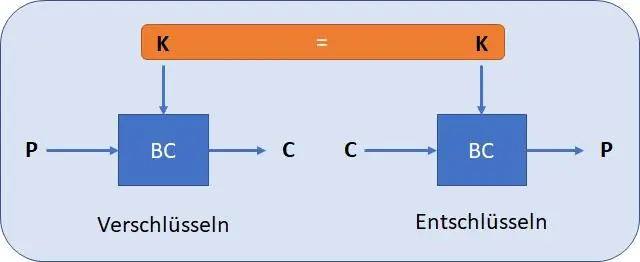

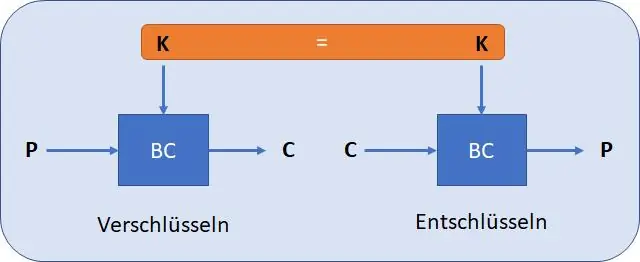

algorithmes symétriques : (également appelée « clé secrète ») utilise la même clé pour les deux chiffrement et décryptage; algorithmes asymétriques : (également appelée « clé publique ») utilisent des clés différentes pour chiffrement et décryptage. Distribution de clés: comment transmettons-nous les clés à ceux qui en ont besoin pour établir une communication sécurisée.

En conséquence, quelle est la différence entre les algorithmes de chiffrement symétriques et asymétriques ?

Différence entre le cryptage symétrique et asymétrique Cryptage symétrique utilise un seul clé qui doit être partagé entre les personnes qui ont besoin de recevoir le message tout en cryptage asymétrique utilise une paire de Clé publique et un privé clé à Crypter et décrypter les messages lors de la communication.

De plus, où pouvons-nous utiliser des clés symétriques et asymétriques ? Tu seul besion asymétrique cryptographie lorsque vous avoir besoin à échanger des informations avec une personne en particulier qui tu n'ai pas de clé échangé avec (et même alors, tu utilises symétrique et crypter la clé asymétriquement normalement) ou lorsque vous avoir besoin à signer quelque chose (auquel cas tu Crypter les valeur de hachage asymétrique).

D'ailleurs, l'AES est-il asymétrique ou symétrique ?

Si la même clé est utilisée à la fois pour le chiffrement et le déchiffrement, le processus est dit symétrique . Si différentes clés sont utilisées, le processus est défini comme asymétrique . Deux des algorithmes de cryptage les plus utilisés aujourd'hui sont AES et RSA.

Qu'est-ce qu'un système asymétrique ?

Dans les télécommunications, le terme asymétrique (aussi asymétrique ou non symétrique) fait référence à tout système dans lequel la vitesse ou la quantité de données diffère dans une direction par rapport à l'autre direction, moyennée dans le temps.

Conseillé:

Comment les clés symétriques sont-elles générées ?

Les algorithmes à clé symétrique utilisent une seule clé partagée; garder les données secrètes nécessite de garder cette clé secrète. Dans certains cas, les clés sont générées de manière aléatoire à l'aide d'un générateur de nombres aléatoires (RNG) ou d'un générateur de nombres pseudo-aléatoires (PRNG). Un PRNG est un algorithme informatique qui produit des données qui semblent aléatoires lors de l'analyse

Comment les clés symétriques sont-elles partagées ?

La cryptographie à clé symétrique est un système de cryptage dans lequel l'expéditeur et le destinataire d'un message partagent une seule clé commune qui est utilisée pour crypter et décrypter le message

Comment les clés symétriques et asymétriques sont-elles utilisées ensemble ?

Les cryptages asymétrique et symétrique sont généralement utilisés ensemble : utilisez un algorithme asymétrique tel que RSA pour envoyer en toute sécurité à quelqu'un une clé AES (symétrique). La clé symétrique est appelée clé de session; une nouvelle clé de session peut être retransmise périodiquement via RSA. Cette approche tire parti des atouts des deux cryptosystèmes

Quels sont les algorithmes de cryptage les plus couramment utilisés aujourd'hui ?

3DES, AES et RSA sont les algorithmes les plus couramment utilisés aujourd'hui, bien que d'autres, tels que Twofish, RC4 et ECDSA soient également implémentés dans certaines situations

Quels sont les algorithmes les plus couramment utilisés aujourd'hui ?

L'algorithme de classement de Google (PageRank) pourrait être l'algorithme le plus utilisé. Son impact/implications sur le monde : Le PageRank est, sans doute, l'algorithme le plus utilisé dans le monde aujourd'hui