- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

Vos données stocké avec Google est crypté lors du transfert depuis ton ordinateur - et pendant qu'il est allumé Google Piloter les serveurs. Google recommande d'utiliser la vérification en deux étapes sur Google Conduisez des comptes pour ajouter une couche de protection supplémentaire, et il est dit de toujours se déconnecter complètement ton compte lors de l'utilisation d'ordinateurs partagés ou publics.

Justement, comment Google sécurise-t-il ses données ?

Comme le Les données vous créez des mouvements entre ton dispositif, Google services, et notre Les données centres, il est protégé par Sécurité technologie comme HTTPS et Transport Layer Sécurité . Nous chiffrons également les e-mails au repos et en transit par défaut, et chiffrons les cookies d'identité par défaut.

Sachez également que Google est à l'abri des pirates informatiques ? Des logiciels malveillants et des e-mails de phishing vous attendent, et pirates informatiques semblent voler des données à gauche, à droite et au centre. Google fait ce qu'il peut pour te garder en sécurité , et son dernier effort est une extension Chrome appelée Password Checkup.

Compte tenu de cela, Google Drive est-il sûr pour les informations confidentielles ?

Lorsque vous téléchargez des fichiers vers Google Drive , ils sont stockés dans sécurise centres de données. Si votre ordinateur, téléphone ou tablette est perdu ou cassé, vous pouvez toujours accéder à vos fichiers à partir d'autres appareils. Vos fichiers sont privés sauf si vous les partagez.

Vos données sont-elles sécurisées ?

Des informations claires sur la façon dont le Sécurité de la base de données physique est assurée doit devenir une obligation légale. Fournisseurs de services et de technologies, fournisseurs et leur les serveurs ont besoin sécurise pare-feu, Les données cryptage et une surveillance constante. Fuite Les données résultats lorsque les pirates accèdent à n'importe quel Les données qui n'a pas été chiffré.

Conseillé:

Comment sauvegarder vos données Jenkins ?

Configuration de la sauvegarde Accédez à Gérer Jenkins - > ThinBackup. Cliquez sur l'option Paramètres. Entrez les options de sauvegarde comme indiqué ci-dessous et enregistrez-le. Maintenant, vous pouvez tester si la sauvegarde fonctionne en cliquant sur l'option Sauvegarder maintenant. Si vous vérifiez le répertoire de sauvegarde sur le serveur, vous pouvez voir la sauvegarde créée

Pourquoi le stockage de données orienté colonne rend-il l'accès aux données sur les disques plus rapide que le stockage de données orienté ligne ?

Les bases de données orientées colonnes (alias bases de données en colonnes) sont plus adaptées aux charges de travail analytiques car le format de données (format colonne) se prête à un traitement plus rapide des requêtes - analyses, agrégation, etc. D'autre part, les bases de données orientées lignes stockent une seule ligne (et tous ses colonnes) contiguës

Ecosia vend-elle vos données ?

Ecosia est un moteur de recherche qui reverse une partie de ses bénéfices pour planter des arbres. Selon la page de confidentialité d'Ecosia, il ne « stocke pas vos recherches », « ne vend pas vos données aux annonceurs » ou « n'utilise pas d'outils de suivi externes »

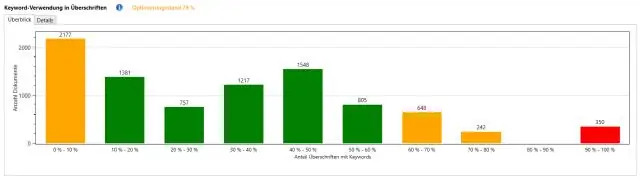

Quels sont les domaines dans lesquels utiliser vos mots-clés pour optimiser le classement de votre site Web ?

L'un des endroits les plus importants pour optimiser l'utilisation des mots-clés SEO est dans votre contenu. Pour un meilleur classement des pages Web, vous devez utiliser les mots-clés dans les domaines suivants : Mot-clé dans l'URL du site Web. Mot-clé dans le titre du site Web. Mot-clé dans la balise Meta. Mot-clé dans le contenu de la page Web. Densité des mots-clés dans le corps du texte. Mots-clés dans les titres

Quelles sont les exigences de sécurité de la base de données ?

7 Meilleures pratiques en matière de sécurité des bases de données Assurez la sécurité physique des bases de données. Utilisez des pare-feu d'application Web et de base de données. Renforcez votre base de données au maximum. Chiffrez vos données. Minimiser la valeur des bases de données. Gérez étroitement l'accès à la base de données. Auditer et surveiller l'activité de la base de données