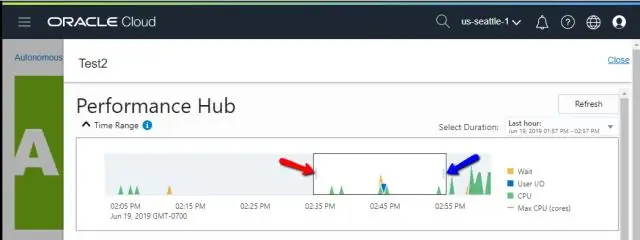

Un rapport de base de données est le résultat formaté de requêtes de base de données et contient des données utiles pour la prise de décision et l'analyse. La plupart des bonnes applications commerciales contiennent un outil de reporting intégré; il s'agit simplement d'une interface frontale qui appelle ou exécute des requêtes de base de données back-end formatées pour une utilisation facile des applications. Dernière modifié: 2025-01-22 17:01

Le PACS est un système de stockage numérique, de transmission et de récupération d'images radiologiques. Les systèmes PACS ont à la fois des composants logiciels et matériels, qui s'interfacent directement avec les modalités d'imagerie et acquièrent les images numériques à partir des modalités. Les images sont transférées vers un poste de travail pour visualisation et rapport. Dernière modifié: 2025-01-22 17:01

Oui, Best Buy les vend débloqués. Dernière modifié: 2025-01-22 17:01

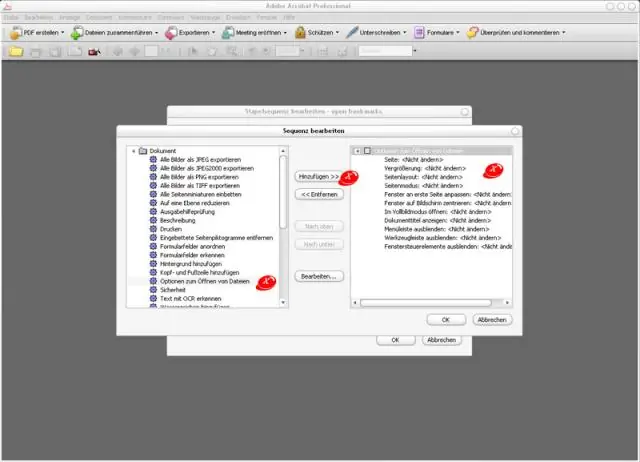

Importation de signets dans un PDF Dans Acrobat, sélectionnez Outils > Debenu PDF Aerialist 11 > Signets. Sélectionnez Ajouter des signets. Cliquez sur Importer. Sélectionnez « À partir du fichier de paramètres ». Définissez l'emplacement du fichier de paramètres. Cliquez sur OK. Sélectionnez l'emplacement d'insertion (c'est-à-dire avant, après ou pour écraser les signets existants) et cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Utilisé comme bouton RESET : Avec la caméra sous tension, appuyez et maintenez enfoncé le bouton WPS/RESET (plus de 5 secondes) jusqu'à ce que les LED System et WPS s'éteignent. Relâchez ensuite le bouton et attendez que la caméra réinitialise ses paramètres d'usine par défaut. Dernière modifié: 2025-01-22 17:01

Les mélangeurs numériques gagnent rapidement du terrain Décrit dans les termes les plus simples, la différence entre les mélangeurs analogiques et numériques est de savoir si les signaux audio sont traités en interne sous leur forme analogique d'origine ou convertis et traités sous forme numérique. Dernière modifié: 2025-01-22 17:01

Les meilleurs endroits pour installer des caméras de sécurité La porte d'entrée, la porte arrière et les fenêtres du premier étage sont les entrées les plus courantes pour les criminels, selon le Bureau of Justice Statistics. En fait, environ 81% des cambrioleurs entrent par le premier étage, alors placez vos caméras là où les cambrioleurs sont le plus susceptibles d'entrer. Dernière modifié: 2025-01-22 17:01

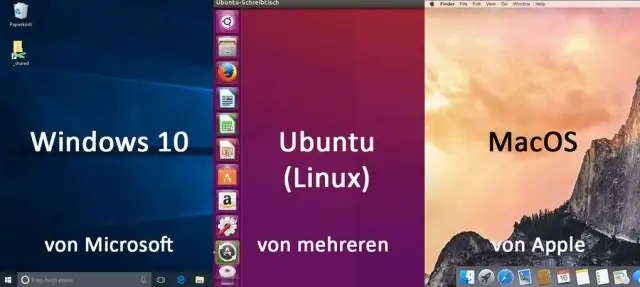

Un système d'exploitation (OS) est un logiciel système qui gère le matériel informatique, les ressources logicielles et fournit des services communs pour les programmes informatiques. Le système d'exploitation de bureau dominant est Microsoft Windows avec une part de marché d'environ 82,74 %. Dernière modifié: 2025-01-22 17:01

Pour une durée limitée seulement (à savoir jusqu'au 15 novembre), les membres de Costco Warehouse peuvent acheter un tout nouvel iPhone 8 de 64 Go pour aussi peu que 499,99 $. Pendant ce temps, un iPhone 8 Plus de 64 Go coûte 599,99 $ chez Costco, ce qui, vous l'aurez deviné, équivaut au prix d'une remise à neuf officielle vendue via l'Apple Store américain en ligne. Dernière modifié: 2025-01-22 17:01

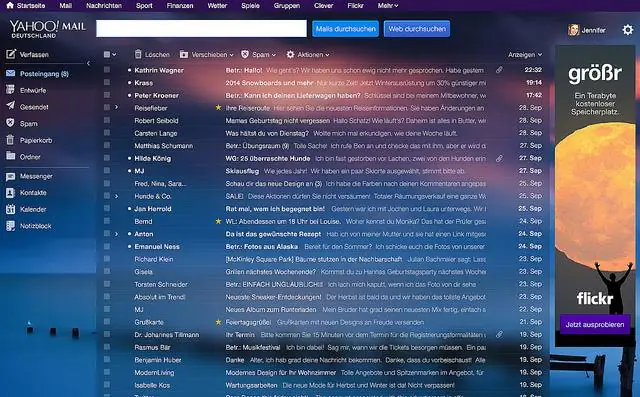

Yahoo Mail conserve le contenu de votre boîte aux lettres tant qu'elle reste active. Connectez-vous à votre boîte aux lettres au moins une fois tous les 12 mois pour la garder active. Le contenu supprimé d'une boîte aux lettres inactive ne peut pas être restauré. Dernière modifié: 2025-01-22 17:01

Le problème du chemin le plus court consiste à trouver un chemin entre les sommets d'un graphe tel que la somme totale des poids des arêtes soit minimale. Dernière modifié: 2025-06-01 05:06

5 types de domaines différents Domaines de premier niveau disponibles. Les domaines de premier niveau sont au sommet de la hiérarchie Internet des noms de domaine. Domaines de premier niveau de code de pays. Ensuite, sur la liste, nous avons les domaines de premier niveau de code de pays (ccTLD). Domaines génériques de premier niveau. Domaines de deuxième niveau. Domaines de troisième niveau. Dernière modifié: 2025-06-01 05:06

Delphes était un ancien sanctuaire religieux dédié au dieu grec Apollon. Développé au VIIIe siècle av. Dernière modifié: 2025-01-22 17:01

Protégez l'écran de votre ordinateur portable contre les dommages physiques Eh bien, vous pouvez protéger l'écran de votre ordinateur portable avec un protecteur d'écran ou un protecteur mince pour éviter les rayures, l'eau et tout autre dommage physique. Vous pouvez également mettre une feuille anti-reflet qui aidera à protéger votre écran même en cas d'exposition au soleil. Dernière modifié: 2025-01-22 17:01

Les principaux composants de la pensée critique comprennent : la perception, les hypothèses, les émotions, le langage, l'argument, l'erreur, la logique et la résolution de problèmes. La perception. Hypothèses. Émotion. Langue. Argument. Erreur. Logique. Résolution de problèmes par la logique. Dernière modifié: 2025-01-22 17:01

Routage sécurisé dans les réseaux ad hoc Les réseaux ad hoc sans fil sont également sensibles aux attaques par rejeu. Dans ce cas, le système d'authentification peut être amélioré et renforcé en étendant le protocole AODV. Dernière modifié: 2025-01-22 17:01

Vous pouvez calculer le temps d'attente en dessinant un diagramme de Gantt afin que le temps d'attente du ième processus soit égal au temps d'achèvement - (heure d'arrivée + temps de rafale). La dernière heure de démarrage de P1 est 24 (lorsque P1 s'exécute pour la 3ème fois dans le diagramme de Gannt) P1 a préempté 2 fois dans sa durée de vie Quantum = 4, Arrival = 0. Dernière modifié: 2025-01-22 17:01

VIDÉO Qu'est-ce que cela signifie s'il n'y a pas de tonalité ? Si tu as une tonalité et peut passer un appel lorsque votre téléphone est branché sur une prise mais pas sur une autre, là peut être un problème avec le câblage interne de votre maison.. Dernière modifié: 2025-01-22 17:01

Gérer les tests bêta dans iTunes Connect Vous trouverez l'archive de votre application sous l'onglet PreRelease. Pour activer les tests bêta, activez le test bêta TestFlight. Le statut passera de Inactif à Inviter des testeurs. Cliquez sur Inviter des testeurs, puis sur « Utilisateurs et rôles » pour inviter vos testeurs internes à essayer l'application. Dernière modifié: 2025-01-22 17:01

Vous pouvez simplement choisir votre livre sur GooglePlay Store et sélectionner la procédure d'achat appropriée. Ensuite, vous pouvez simplement le télécharger et accéder au livre complet dans Google Books.P.S- Assurez-vous que le livre que vous achetez contient la version complète. Dernière modifié: 2025-01-22 17:01

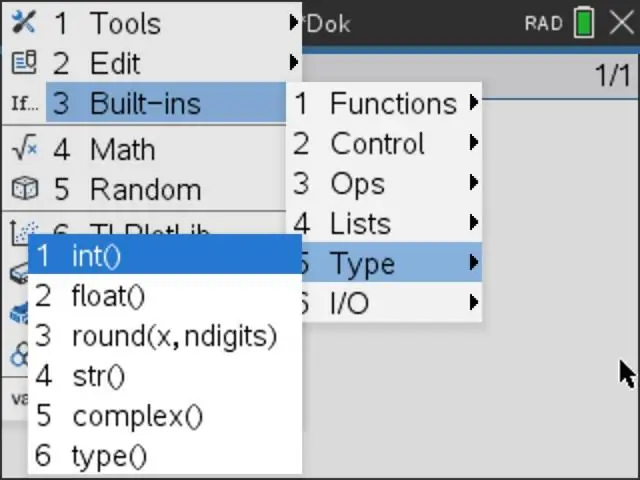

Si un seul argument (objet) est passé à type() intégré, il renvoie le type de l'objet donné. Si trois arguments (nom, bases et dict) sont passés, il renvoie un nouveau type d'objet. Si vous devez vérifier le type d'un objet, il est recommandé d'utiliser la fonction Python isinstance() à la place. Dernière modifié: 2025-01-22 17:01

Vous pouvez toujours enregistrer manuellement l'activité « Natation » en procédant comme suit à partir de votre application Fitbit : Depuis le tableau de bord de l'application Fitbit, appuyez sur l'icône + > Suivre l'exercice. Appuyez sur Journal. Appuyez sur une activité récente ou recherchez un type d'exercice. Entrez les détails de l'activité et appuyez sur Ajouter. Dernière modifié: 2025-01-22 17:01

La plus grande cybermenace pour toute organisation est celle de ses propres employés. Selon les données citées par Securitymagazine.com, « les employés sont toujours victimes d'attaques sociales. Dernière modifié: 2025-01-22 17:01

Vous savez peut-être qu'Apple Watch utilise la technologie de charge sans fil Qi et ne repose pas sur les ports et câbles Lightning contrairement aux appareils iOS. Cependant, l'appareil ne se chargera sur aucun chargeur Qi, comme ceux vendus 10 $ sur Amazon. Et pourtant, vous ne pouvez utiliser Apple Watch avec aucun d'entre eux. Dernière modifié: 2025-01-22 17:01

T568A et T568B sont les deux codes de couleur utilisés pour le câblage des fiches modulaires RJ45 à huit positions. Le schéma de câblage T568A est reconnu comme le schéma de câblage préféré pour cette norme car il offre une rétrocompatibilité avec les schémas de câblage USOC à une et deux paires. Dernière modifié: 2025-01-22 17:01

Modèle de référentiel générique C# La création d'une classe de référentiel pour chaque type d'entité peut entraîner beaucoup de code répétitif. Le modèle de référentiel générique est un moyen de minimiser cette répétition et d'avoir un référentiel de base unique pour tous les types de données. Dernière modifié: 2025-01-22 17:01

Une base de données Oracle se compose d'une ou plusieurs unités de stockage logiques appelées espaces de table, qui stockent collectivement toutes les données de la base de données. Chaque tablespace dans une base de données Oracle se compose d'un ou plusieurs fichiers appelés fichiers de données, qui sont des structures physiques conformes au système d'exploitation dans lequel Oracle s'exécute. Dernière modifié: 2025-01-22 17:01

Date/Heure Types de données Syntaxe du type de données L'horodatage Oracle 9i (précision fractionnaire en secondes) avec une précision fractionnaire en secondes de fuseau horaire doit être un nombre compris entre 0 et 9. (la valeur par défaut est 6) un nombre entre 0 et 9. (la valeur par défaut est 6). Dernière modifié: 2025-01-22 17:01

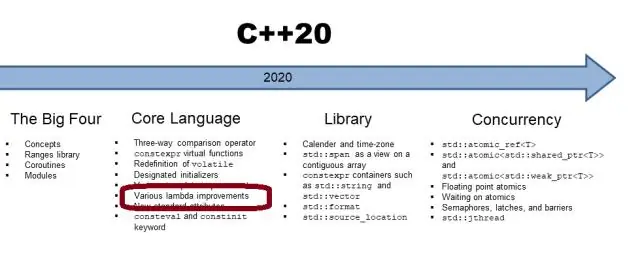

Altérations de la transmission. Le signal reçu peut différer du signal transmis. L'effet dégradera la qualité du signal pour les signaux analogiques et introduira des erreurs de bits pour les signaux numériques. Il existe trois types de dégradations de la transmission : atténuation, distorsion de retard et bruit. Dernière modifié: 2025-01-22 17:01

VIDÉO Alors, comment faire une jaquette de DVD dans Word ? Utilisez un mot ou un programme de conception Vous pouvez utiliser un modèle dans Microsoft Word ou configurer manuellement votre document. Dans OpenOffice.org Writer ou Microsoft Word, cliquez sur Format puis Colonnes puis choisissez 3.. Dernière modifié: 2025-01-22 17:01

Les 10 meilleures façons de booster votre WiFi Sélectionnez un bon endroit pour votre routeur. Gardez votre routeur à jour. Obtenez une antenne plus puissante. Coupez les sangsues WiFi. Achetez un répéteur/amplificateur/prolongateur WiFi. Basculez vers un autre canal WiFi. Contrôlez les applications et les clients gourmands en bande passante. Utilisez les dernières technologies WiFi. Dernière modifié: 2025-06-01 05:06

Hé, pour installer UiPath Orchestrator, SQL est obligatoire et voici les exigences de base pour l'installation de SQL Server : La machine SQL Server peut être partagée avec d'autres applications. Il n'a pas besoin d'être dédié à Orchestrator. Dernière modifié: 2025-01-22 17:01

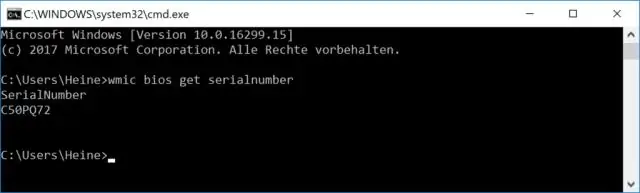

Ouvrez l'invite de commandes en appuyant sur la touche Windows de votre clavier et en appuyant sur la lettre X. Sélectionnez ensuite Invite de commandes (Admin). Tapez la commande : WMIC BIOSGET SERIALNUMBER, puis appuyez sur Entrée. Si votre numéro de série est codé dans votre bios, il apparaîtra ici à l'écran. Dernière modifié: 2025-01-22 17:01

Modifier les serveurs de noms de mes domaines Connectez-vous à votre centre de contrôle de domaine GoDaddy. (Besoin d'aide pour vous connecter ? Trouvez votre nom d'utilisateur ou votre mot de passe.) Sélectionnez votre nom de domaine dans la liste pour accéder à la page Paramètres du domaine. Faites défiler jusqu'à Paramètres supplémentaires et sélectionnez Gérer DNS. Dans la section Serveurs de noms, sélectionnez Modifier. Dernière modifié: 2025-01-22 17:01

Le processeur ne communique en fait pas du tout directement avec la RAM, il le fait via des mémoires cache. La mémoire cache demande des données à partir des emplacements de mémoire les plus susceptibles d'être utilisés à partir d'un cache de niveau supérieur. Comme les requêtes L1 de L2, L2 de L3 et L3 puis les requêtes de la RAM. Dernière modifié: 2025-01-22 17:01

Les interrupteurs à bouton-poussoir sont utilisés dans toutes les applications industrielles et médicales et sont également reconnaissables dans la vie de tous les jours. Pour les utilisations dans le secteur industriel, les boutons-poussoirs font souvent partie d'un système plus grand et sont connectés par une liaison mécanique. Dernière modifié: 2025-01-22 17:01

La traduction d'adresses réseau (NAT) est une méthode de remappage d'un espace d'adressage IP dans un autre en modifiant les informations d'adresse réseau dans l'en-tête IP des paquets pendant qu'ils sont en transit sur un périphérique de routage du trafic. Une adresse IP routable sur Internet d'une passerelle NAT peut être utilisée pour l'ensemble d'un réseau privé. Dernière modifié: 2025-01-22 17:01

Il existe plusieurs façons d'ajouter des images et des icônes à vos wireframes. Le moyen le plus simple est de simplement faire glisser et déposer un fichier image de votre ordinateur sur le canevas filaire. Lisez la suite pour en savoir plus sur l'ajout et l'utilisation d'images, d'icônes et d'autres actifs dans vos projets. Dernière modifié: 2025-01-22 17:01

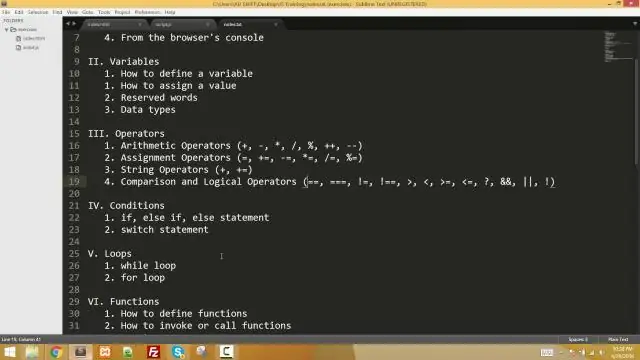

Abstraction JavaScript Une abstraction est un moyen de masquer les détails de l'implémentation et de montrer uniquement la fonctionnalité aux utilisateurs. En d'autres termes, il ignore les détails non pertinents et n'affiche que celui requis. Dernière modifié: 2025-01-22 17:01

Pointeurs de fonction en C et C++ Par Alex Allain. Un pointeur de fonction est une variable qui stocke l'adresse d'une fonction qui peut ensuite être appelée via ce pointeur de fonction. Ceci est utile car les fonctions encapsulent le comportement. Dernière modifié: 2025-01-22 17:01