48 heures À ce sujet, une batterie d'ordinateur portable à plat peut-elle être rechargée ? Étape 1: Prenez votre batterie et placez-le dans un sac Ziploc scellé ou un sac en plastique. Étape 2: Allez-y et mettez le sac dans votre congélateur et laissez-le là pendant environ 12 heures.. Dernière modifié: 2025-06-01 05:06

Désactiver McAfee On Access Scanner Cliquez sur le bouton "Démarrer" de Windows, puis sur "Programmes". Cliquez sur l'option "Console McAfee VirusScan". Cliquez sur l'option "Protection d'accès". Décochez la case à côté de l'option « Empêcher l'arrêt des services McAfee ». Dernière modifié: 2025-01-22 17:01

Méthodes de recherche. Il existe de nombreuses façons d'obtenir des informations. Les méthodes de recherche les plus courantes sont : les recherches documentaires, les conversations avec les gens, les groupes de discussion, les entretiens personnels, les sondages téléphoniques, les sondages par courrier, les sondages par courrier électronique et les sondages sur Internet. Une recherche documentaire implique l'examen de tous les documents facilement disponibles. Dernière modifié: 2025-01-22 17:01

MySQL Standard Edition (Web et utilisateurs finaux) à 2000 $ par an. MySQL Enterprise Edition (Web et utilisateurs finaux) à 5 000,00 $ par an. MySQL Cluster Carrier Grade Edition (Web et utilisateurs finaux) à 10 000,00 $ par an. Dernière modifié: 2025-06-01 05:06

Le dossier SDK par défaut est dansC:UsersAppDataLocalAndroid. Et le dossier AppData est caché dans Windows. Activez l'option Afficher les fichiers cachés dans le dossier et jetez un œil à l'intérieur. Assurez-vous que tous les dossiers sont visibles. Dernière modifié: 2025-01-22 17:01

Il existe aujourd'hui un certain nombre de services de stockage en nuage parmi lesquels choisir. En effet, Google Cloud Storage (GCS) propose en option un accès via une API compatible S3. Cela facilite le basculement du stockage principal d'Amazon S3 vers GCS. Dernière modifié: 2025-01-22 17:01

Exécutez la commande show ip eigrp topology pour vérifier. Si les routes ne sont pas visibles dans la table de topologie, exécutez la commande clear ip eigrp topology. Exécutez la commande show ip eigrp topology net mask pour rechercher l'ID de routeur (RID). Vous pouvez trouver le RID local avec la même commande sur le routeur externe généré localement. Dernière modifié: 2025-01-22 17:01

Microsoft Azure a été décrit comme une « couche cloud » au-dessus d'un certain nombre de systèmes Windows Server, qui utilisent Windows Server 2008 et une version personnalisée d'Hyper-V, connue sous le nom d'hyperviseur Microsoft Azure pour fournir la virtualisation des services. Dernière modifié: 2025-01-22 17:01

Chez la plupart des espèces, les fourmis/abeilles/termites continueront probablement à travailler jusqu'à ce qu'elles meurent, ou elles évacueront le nid et tenteront leur chance dans la nature. Chez certaines espèces, l'absence de reine permettra à d'autres reproducteurs ou même à des ouvrières de devenir une nouvelle reine. Dernière modifié: 2025-01-22 17:01

Les blocs d'essai, de capture et enfin de Java aident à écrire le code de l'application qui peut lever des exceptions au moment de l'exécution et nous donne la possibilité de récupérer de l'exception en exécutant une autre logique d'application ou de gérer l'exception avec élégance pour en faire rapport à l'utilisateur. Dernière modifié: 2025-01-22 17:01

« En transit » signifie que le colis se trouve quelque part entre son origine et votre bureau de poste local. « Arrivée en retard » signifie qu'ils sont au courant d'un retard quelque part le long de cet itinéraire qui entraînera la livraison du colis après la date ou l'heure de livraison prévue. Dernière modifié: 2025-06-01 05:06

Comment créer une zone de texte avec une icône de recherche en HTML et CSS ? Étape 1 : Créez le fichier index.html avec sa structure de base. <! Ajoutez la zone de saisie à l'intérieur de la balise. Incluez également l'espace réservé indiquant « Rechercher » Étape 3 : Téléchargez une icône de recherche. Étape 4: Ajoutez un div avec l'icône de l'image à l'intérieur. Étape 5 : Ajoutez le CSS magique. Dernière modifié: 2025-01-22 17:01

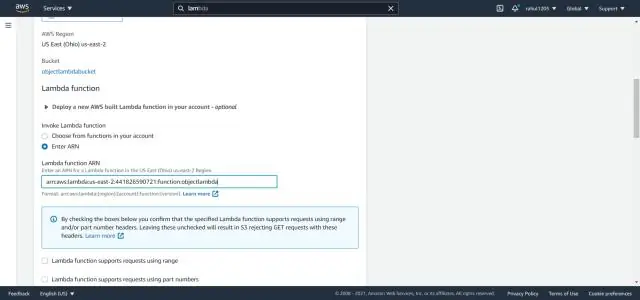

Accédez aux paramètres de votre fonction lambda et en haut à droite, vous aurez un bouton appelé " Actions ". Dans le menu déroulant, sélectionnez « exporter » et dans la fenêtre contextuelle, cliquez sur « Télécharger le package de déploiement » et la fonction sera téléchargée dans un fichier. fichier zip. Dernière modifié: 2025-01-22 17:01

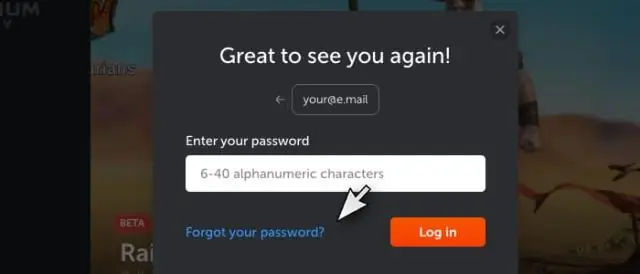

Un mot de passe fort se compose d'au moins six caractères (et plus il y a de caractères, plus le mot de passe est fort) qui sont une combinaison de lettres, de chiffres et de symboles (@, #, $, %, etc.) si cela est autorisé. Les mots de passe sont généralement sensibles à la casse, donc un mot de passe fort contient des lettres en majuscule et en minuscule. Dernière modifié: 2025-01-22 17:01

Vous pouvez échanger n'importe quel nombre d'objets ou de littéraux, même de types différents, en utilisant une fonction d'identité simple comme celle-ci : var swap = function (x){return x}; b = échanger(a, a=b); c = échanger(a, a=b, b=c); Pour votre problème : var swap = function (x){return x}; liste[y] = échange(liste[x], liste[x]=liste[y]);. Dernière modifié: 2025-01-22 17:01

Les ports du catalogue global par défaut sont 3268 (LDAP) et 3269 (LDAPS). Assurez-vous d'effectuer toutes les opérations suivantes lors de la création de votre annuaire dans Duo : Entrez l'un des numéros de port du catalogue global au lieu du numéro de port standard LDAP 389 ou LDAPS 636. Dernière modifié: 2025-01-22 17:01

La partition RAW est une partition qui n'a pas été formatée avec le système de fichiers ni FAT12/FAT16/FAT32 ni NTFS/NTFS5. En outre, le disque RAW faisait référence à l'accès au disque dur au niveau RAW, au niveau binaire, sous le niveau du système de fichiers et à l'utilisation des données de partition au niveau du MBR. Dernière modifié: 2025-01-22 17:01

Ansible est un outil d'automatisation qui aide à réduire la complexité et à accélérer les initiatives DevOps. Soutenu par RedHat, Terraform agit comme un orchestrateur, en utilisant Packer pour l'automatisation. Terraform est plus un outil de provisionnement d'infrastructure. Terraform discute avec VMWare, AWS, GCP et déploie l'infrastructure. Dernière modifié: 2025-01-22 17:01

Avant de commencer Créez un projet Cloud avec une application App Engine. Écrire un nœud. js prêt à être déployé sur App Engine. Installez le SDK Cloud, qui fournit l'outil de ligne de commande gcloud. Assurez-vous que gcloud est configuré pour utiliser le projet Google Cloud sur lequel vous souhaitez effectuer le déploiement. Dernière modifié: 2025-01-22 17:01

Une anomalie d'insertion se produit lorsque certains attributs ne peuvent pas être insérés dans la base de données sans la présence d'autres attributs. Par exemple, c'est l'inverse de supprimer une anomalie - nous ne pouvons pas ajouter un nouveau cours à moins d'avoir au moins un étudiant inscrit au cours. Dernière modifié: 2025-01-22 17:01

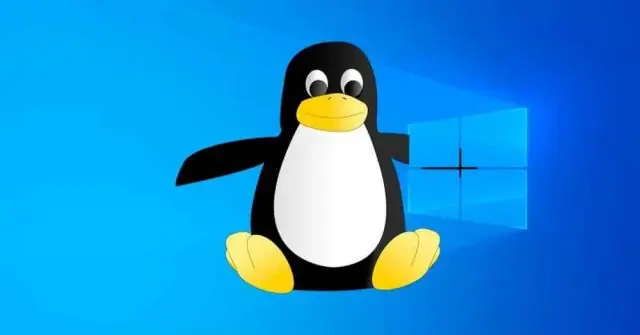

Linux peut fonctionner à partir d'une simple clé USB sans modifier votre système existant, mais vous voudrez l'installer sur votre PC si vous prévoyez de l'utiliser régulièrement. L'installation d'une distribution Linux aux côtés de Windows en tant que système de « double démarrage » vous donnera le choix entre l'un ou l'autre système d'exploitation à chaque démarrage de votre PC. Dernière modifié: 2025-01-22 17:01

Qu'est-ce qu'un Raspberry Pi ? Le Raspberry Pi est un ordinateur de la taille d'une carte de crédit à faible coût qui se branche sur un écran d'ordinateur ou un téléviseur et utilise un clavier et une souris standard. C'est un petit appareil capable qui permet aux personnes de tous âges d'explorer l'informatique et d'apprendre à programmer dans des langages comme Scratch et Python. Dernière modifié: 2025-01-22 17:01

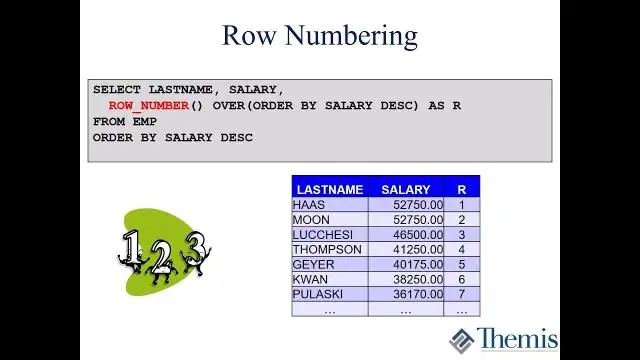

Fonctions d'agrégation en SQL. Dans la gestion de base de données, une fonction d'agrégation est une fonction dans laquelle les valeurs de plusieurs lignes sont regroupées en entrée sur certains critères pour former une valeur unique de signification plus significative. Diverses fonctions d'agrégat. Dernière modifié: 2025-06-01 05:06

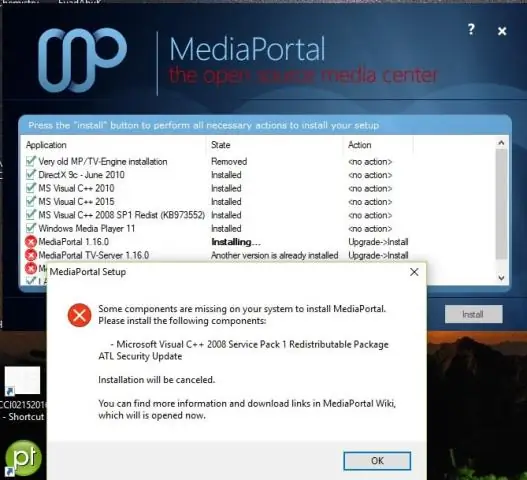

Microsoft Visual C++ Redistributable est un package distribuable standard de code partagé qui fait partie de votre Windows et permet aux applications de s'exécuter sur votre PC. Dans l'ensemble, Microsoft Visual C++ Redistributable est une fonctionnalité assez pratique sur laquelle vos applications s'appuient pour travailler pour vous. Dernière modifié: 2025-01-22 17:01

Si vous avez un site Web personnel ou un blog, StartCom vous fournira gratuitement un certificat SSL/TLS illimité et validé par domaine. Tout ce que vous avez à faire pour obtenir cette certification gratuite est de valider que vous possédez le domaine. Cela peut prendre quelques minutes ou quelques heures au maximum, et vous pouvez le valider par email. Dernière modifié: 2025-01-22 17:01

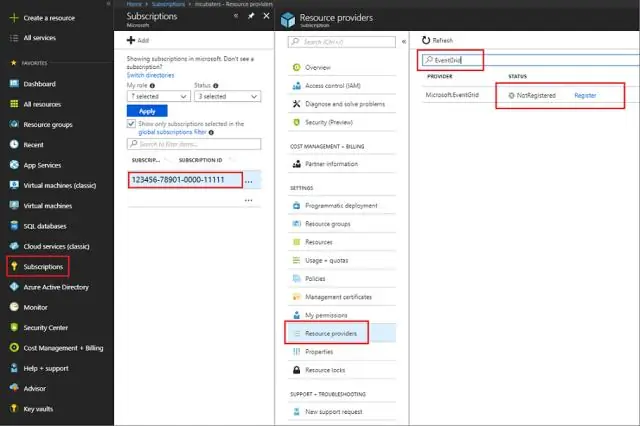

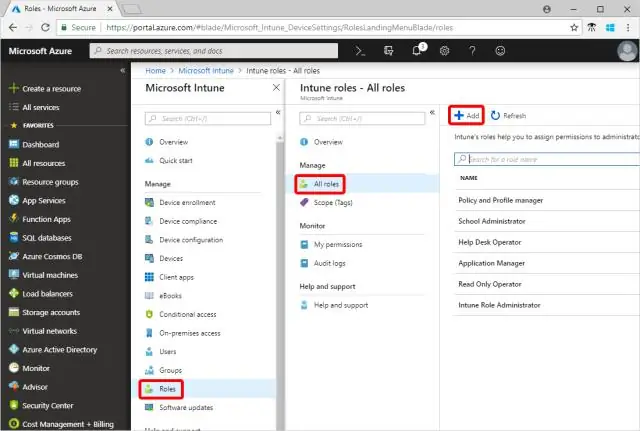

Créer une attribution de stratégie Lancez le service Azure Policy dans le portail Azure en cliquant sur Tous les services, puis en recherchant et en sélectionnant Stratégie. Sélectionnez Affectations sur le côté gauche de la page Azure Policy. Sélectionnez Affecter une stratégie en haut de la page Stratégie - Affectations. Dernière modifié: 2025-01-22 17:01

La fracture numérique est un terme qui fait référence à l'écart entre la démographie et les régions qui ont accès aux technologies modernes de l'information et des communications, et celles qui n'y ont pas accès ou y ont un accès restreint. Cette technologie peut inclure le téléphone, la télévision, les ordinateurs personnels et Internet. Dernière modifié: 2025-01-22 17:01

Si vous êtes familiarisé avec le développement mobile, il serait peut-être préférable de commencer avec React Native. Vous apprendrez alors tous les principes fondamentaux de React dans ce cadre plutôt que de les apprendre dans un environnement Web. Vous apprenez React mais devez quand même utiliser HTML et CSS qui ne sont pas nouveaux pour vous. Dernière modifié: 2025-01-22 17:01

Vérifier si votre CDN est intégré La première méthode pour vérifier si votre CDN est intégré à votre site consiste à exécuter un test de vitesse du site. Choisissez n'importe quel emplacement à partir duquel l'exécuter, puis analysez les URL des actifs statiques de votre site. La deuxième façon de vérifier si votre CDN est intégré consiste à inspecter la source de la page de votre site. Dernière modifié: 2025-01-22 17:01

Protocole XMPP. Dernière modifié: 2025-01-22 17:01

Exemple de test de boîte blanche étape par étape Étape 1 : Identifiez la fonctionnalité, le composant et le programme à tester. Étape 2 : Tracez tous les chemins possibles dans un organigramme. Étape 3 : Identifiez tous les chemins possibles à partir du diagramme de flux. Étape 4 : écrivez des cas de test pour couvrir chaque chemin sur le diagramme de flux. Étape 5 : Exécuter, rincer, répéter. Dernière modifié: 2025-01-22 17:01

Tout ce que vous avez à faire est d'appeler le facteur. Le flux lorsque vous travaillez avec des variables est actuellement le suivant : Envoyez une demande de Postman. Recevez la réponse, sélectionnez et copiez une valeur à partir du corps de la réponse ou de l'en-tête. Allez dans le gestionnaire de l'environnement. Définissez la valeur de la variable. Appuyez sur Soumettre. Dernière modifié: 2025-01-22 17:01

VEX Robotics Competition Saison, compétition ou édition en cours : VEX Robotics Tower Takeover/VEX IQ Challenge Squared Away Fondé par Tony Norman Bob Mimlitch Saison inaugurale 2007 Nombre total d'équipes inscrites : 20 000 VRC : 11 400 VEXU : 300 VEXIQ : 8 500 60+ pays Siège social Greenville , Texas. Dernière modifié: 2025-01-22 17:01

Modifier votre mot de passe de messagerie AOL dans un navigateur Web Sélectionnez Sécurité du compte dans le panneau de gauche. Sélectionnez Modifier le mot de passe dans la section Comment vous vous connectez. Saisissez un nouveau mot de passe dans les champs Nouveau mot de passe et Confirmer le nouveau mot de passe. Choisissez un mot de passe à la fois difficile à deviner et facile à retenir. Dernière modifié: 2025-01-22 17:01

L'iPad n'a pas de slot pour cartes MicroSD, ni aucun type de slot pour carte mémoire. Apple vend des kits de connexion en option qui prennent en charge les cartes SD, bien que celles-ci aient des fonctionnalités limitées. Dans la plupart des cas, vous devrez trouver un autre moyen de stocker des données accessibles par l'iPad. Dernière modifié: 2025-01-22 17:01

Index kibana dans Elasticsearch encore. Cet index est créé lorsque vous démarrez le serveur Kibana. À ce stade, l'index contient deux types de documents : config, qui contient exactement un document. 0) et il a un champ, buildNum, qui contient le numéro de build (par exemple 8467) de Kibana que vous exécutez. Dernière modifié: 2025-01-22 17:01

La tarification d'IBM Db2 commence à 1,00 $ en une seule fois, par utilisateur. Il existe une version gratuite d'IBM DB2. IBM Db2 ne propose pas d'essai gratuit. Dernière modifié: 2025-01-22 17:01

Les fenêtres. Prey ne créera pas de raccourcis ou d'icônes sur le système et ne peut être trouvé que dans son dossier d'installation, que vous pouvez masquer en cliquant avec le bouton droit sur le dossier, en sélectionnant « Propriétés » et en cochant la case « Masqué ». Vous ne verrez pas non plus le nom de Prey dans votre gestionnaire de tâches. Dernière modifié: 2025-01-22 17:01

À partir d'un navigateur Web de bureau ou mobile : accédez à la page de connexion Yahoo. Entrez votre adresse e-mail Yahoo et cliquez sur Suivant. Cliquez sur J'ai oublié mon mot de passe sous le bouton « Connexion ». Choisissez une méthode de vérification. Une fois vérifié, vous devriez voir la page de sécurité Yahoo. Cliquez sur Modifier le mot de passe sur le côté droit de la page. Dernière modifié: 2025-01-22 17:01

Le moteur de recherche est défini comme l'application dans laquelle des expressions et des mots-clés sont utilisés pour localiser des informations sur Internet. 1. Le répertoire des sujets est défini comme le site Web qui permet aux utilisateurs de trouver des informations en utilisant la hiérarchie. Dernière modifié: 2025-01-22 17:01