Pour connecter votre microphone ou votre casque, consultez les instructions de l'appareil pour le régler en mode détectable. Ensuite, sur votre ordinateur, cliquez sur Ajouter Bluetooth ou autre appareil et suivez les étapes pour établir une connexion. Vous devrez généralement saisir un code PIN. Encore une fois, vérifiez la documentation; généralement, la réponse est 0000 ou 1234. Dernière modifié: 2025-01-22 17:01

Commentaires dans les instructions SQL Commencez le commentaire par une barre oblique et un astérisque (/*). Continuez avec le texte du commentaire. Ce texte peut s'étendre sur plusieurs lignes. Terminez le commentaire par un astérisque et une barre oblique (*/). Commencez le commentaire par -- (deux tirets). Continuez avec le texte du commentaire. Ce texte ne peut pas s'étendre sur une nouvelle ligne. Dernière modifié: 2025-01-22 17:01

Caractéristiques de l'informatique client-serveur L'informatique client-serveur fonctionne avec un système de requête et de réponse. Le client et le serveur doivent suivre un protocole de communication commun afin qu'ils puissent facilement interagir les uns avec les autres. Un serveur ne peut accueillir qu'un nombre limité de requêtes client à la fois. Dernière modifié: 2025-01-22 17:01

TLS remplace le protocole Secure Sockets Layer (SSL). Il fournit des communications sécurisées sur Internet. Il est utilisé pour les navigateurs Web et autres applications qui nécessitent l'échange sécurisé de données sur un réseau tel qu'un e-mail, des transferts de fichiers, une connexion VPN et une voix sur IP. Dernière modifié: 2025-01-22 17:01

Étape 1 - Activez la nouvelle ligne téléphonique. La première étape pour ajouter une deuxième ligne consiste à appeler votre compagnie de téléphone. Étape 2 - Dévissez la façade. Étape 3 - Connexion du fil « cavalier ». Étape 4 - Recherchez une tonalité. Étape 5 - Réinstallez la façade. Étape 6 - Touches finales. Dernière modifié: 2025-01-22 17:01

Voici une autre méthode pour réparer le MBR sans le disque d'installation : accédez au correctif « Utiliser le dépannage de Windows » et suivez les sept premières étapes. Attendez que l'écran 'Options avancées' apparaisse -> Invite de commande. Entrez les commandes ci-dessous (n'oubliez pas d'appuyer sur Entrée après chacune d'entre elles) : bootrec.exe /rebuildbcd. Dernière modifié: 2025-01-22 17:01

L'iPad Air de 3e génération commence à 499 $ avec 64 Go de stockage flash, tandis qu'un modèle de 256 Go se vend 649 $. Les versions cellulaires de l'iPad Air 3 peuvent être achetées pour 130 $ de prime, ce qui porte un iPad Air 3 configuré au maximum à 779,00 $, facilement à une distance frappante du prix de départ de 799 $ de l'iPad Pro 2018 de 11 pouces. Dernière modifié: 2025-01-22 17:01

Une façon de changer l'adresse IP sur aniPad consiste à démarrer l'application Paramètres, sélectionnez le (i) à côté du nom du réseau Wi-Fi coché, puis sélectionnez Configurer l'IP (probablement « Automatique ») sous IPV4. Changez le paramètre coché en Manuel et entrez une adresse IP différente. Dernière modifié: 2025-01-22 17:01

Les tests unitaires instrumentés sont des tests qui s'exécutent sur des appareils physiques et des émulateurs, et ils peuvent tirer parti des API du framework Android et des API de prise en charge, telles que AndroidX Test. Par exemple, les classes Android Builder facilitent la création d'objets de données Android qui seraient autrement difficiles à créer. Dernière modifié: 2025-01-22 17:01

Trouvez le numéro de série imprimé sous votre Mac, près des marquages réglementaires. C'est aussi sur l'emballage d'origine, à côté d'une étiquette code-barres. Vous pouvez ensuite saisir ce numéro de série sur la page Vérifier la couverture pour trouver votre modèle. Dernière modifié: 2025-01-22 17:01

3. Appuyez sur le cercle bleu à droite de BlakeAcad pour ouvrir les paramètres avancés du réseau BlakeAcad. 4. Appuyez sur le bouton Off sous HTTP Proxy pour désactiver le serveur proxy. Dernière modifié: 2025-01-22 17:01

La correspondance des couleurs était une autre innovation qui assurait l'uniformité d'une série d'images. Photoshop CS2 (2005) Photoshop CS3 & CS4 (2007) Photoshop CS5 (2010) Photoshop CS6 (2012) Photoshop CC (2013) Photoshop CC (2014) Photoshop CC (2015) Photoshop CC (2017). Dernière modifié: 2025-01-22 17:01

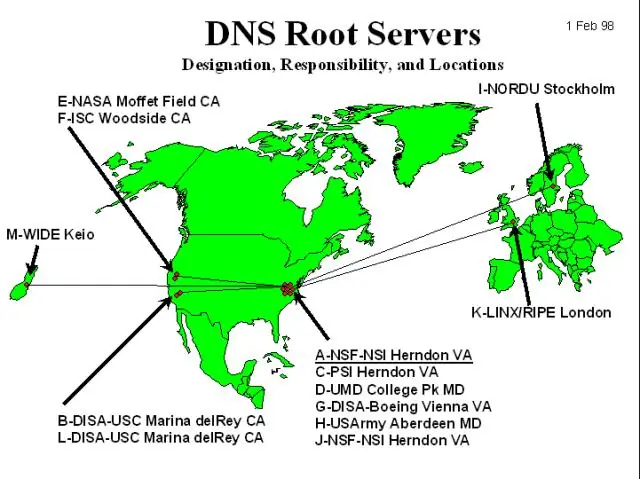

Voici les étapes qu'un expert peut suivre pour réaliser cet atelier. Dans le Gestionnaire de serveur, sélectionnez Outils > DNS. Développez le serveur DNS qui hébergera la zone. Cliquez avec le bouton droit sur Zones de recherche directe et sélectionnez. Cliquez sur Suivant. Sélectionnez Zone principale. Saisissez le nom de la zone, puis cliquez sur Suivant. Dernière modifié: 2025-01-22 17:01

Oui, le format de fichier standard[1] mbox peut contenir des pièces jointes non textuelles telles que des images et des fichiers. En fait, ils stockent votre courrier à peu près exactement tel qu'il a été reçu par votre serveur de messagerie. Dernière modifié: 2025-01-22 17:01

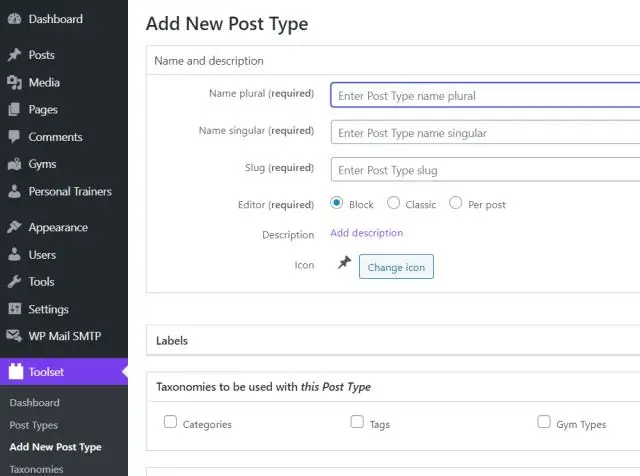

Installer Joomla sur un PC Étape 1 : Installez WAMP. Téléchargez WAMP sur votre ordinateur. Étape 2 : Téléchargez Joomla. Allez sur Joomla.org et cliquez sur le bouton noir indiquant « Télécharger Joomla. Étape 3 : Déplacez Joomla vers WAMP. Étape 4 : Configurez notre base de données. Étape 5 : Installez Joomla. Étape 6 : Supprimer/renommer le répertoire d'installation. Dernière modifié: 2025-01-22 17:01

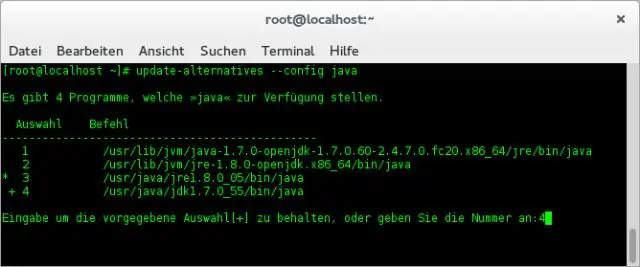

Suivez ces étapes : Téléchargez JavaFX SDK depuis. https://gluonhq.com/products/javafx/ Décompressez le fichier téléchargé. Ouvrez le dossier décompressé. Copiez ce dossier et collez-le dans le dossier de téléchargement à l'intérieur. UtilisateursTéléchargements. Ouvrez JGrasp. Allez dans Paramètres > PATH/CLASSPATH > Workspace > CLASSPATHS. Dernière modifié: 2025-01-22 17:01

SQL Server Integration Service (SSIS) est un composant du logiciel de base de données Microsoft SQL Server qui peut être utilisé pour exécuter un large éventail de tâches de migration de données. SSIS est un outil d'entreposage de données rapide et flexible utilisé pour l'extraction, le chargement et la transformation de données comme le nettoyage, l'agrégation, fusion de données, etc. Dernière modifié: 2025-01-22 17:01

Lancement du premier service cellulaire indien à Calcutta. 31 juillet 1995 : aujourd'hui, le ministre en chef du Bengale occidental a passé le premier appel téléphonique de l'Inde, inaugurant le service MobileNet de ModiTelstra à Calcutta. Dernière modifié: 2025-01-22 17:01

Double-cliquez sur Ajouter une formule dans le volet Champs. Dans la boîte de dialogue Formule récapitulative personnalisée, sous Fonctions, sélectionnez Récapitulatif. Sélectionnez PARENTGROUPVAL ou PREVGROUPVAL. Sélectionnez le niveau de regroupement et cliquez sur Insérer. Définissez la formule, y compris où afficher la formule. Cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Artisan est le nom de l'interface de ligne de commande incluse avec Laravel. Il fournit un certain nombre de commandes utiles pour votre utilisation lors du développement de votre application. Il est piloté par le puissant composant Symfony Console. Dernière modifié: 2025-01-22 17:01

Les applications multi-locataires vous permettent de servir plusieurs clients avec une seule installation de l'application. Chaque client a ses données complètement isolées dans une telle architecture. Chaque client est appelé locataire. Les applications Software as a Service les plus modernes sont multi-locataires. Dernière modifié: 2025-06-01 05:06

10 étapes pour rendre votre site Web adapté aux mobiles Rendez votre site Web réactif. Facilitez la recherche des informations que les gens recherchent. N'utilisez pas Flash. Incluez la balise Meta Viewport. Activez la correction automatique pour les formulaires. Faites en sorte que la taille de vos boutons soit suffisamment grande pour fonctionner sur mobile. Utilisez des polices de grande taille. Compressez vos images et CSS. Dernière modifié: 2025-01-22 17:01

Vous pouvez suivre les téléphones portables Verizon de tous types avec le module complémentaire Verizon Family Locator. Vous pouvez suivre l'emplacement actuel du téléphone portable avec Family Locator en installant l'application Family Locator sur l'appareil. L'emplacement peut ensuite être vérifié à partir du navigateur Web de votre ordinateur ou de tout appareil Android ou iPhone. Dernière modifié: 2025-01-22 17:01

Paper Edition* vous donne la liberté de choisir comment vous travaillez. Vous pouvez dessiner directement sur la tablette à stylet à l'aide de Wacom Pro Pen 2, en travaillant numériquement du début à la fin. Vous pouvez également commencer par dessiner sur papier avec le Wacom Finetip Pen, puis modifier vos croquis numériquement dans votre logiciel préféré. Dernière modifié: 2025-01-22 17:01

Configurer une application pour filtrer et détecter les appels indésirables Accédez à l'App Store et téléchargez une application qui détecte et bloque les appels téléphoniques indésirables. Allez dans Paramètres > Téléphone. Appuyez sur Blocage d'appels et identification. Sous Autoriser ces applications à bloquer les appels et à fournir l'identification de l'appelant, activez ou désactivez l'application. Dernière modifié: 2025-01-22 17:01

Archimède Nabuchodonosor II. Dernière modifié: 2025-01-22 17:01

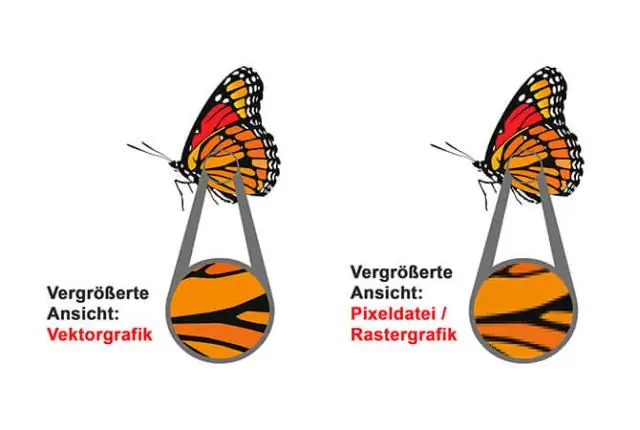

Il est facile de savoir si votre fichier PDF est au format araster ou vectoriel en le visualisant dans Adobe Acrobat. Les fichiers PDF vectoriels sont mieux transformés grâce à l'extraction de données. Ceci est précis et précis et implique un nettoyage manuel minimal. Les fichiers PDF raster sont tracés car il n'y a pas de données à extraire. Dernière modifié: 2025-01-22 17:01

Les marques de classification fournissent des informations sur les exigences spéciales d'accès, de diffusion ou de protection. Lors de la déclassification d'un document, un « (U) » ne doit pas remplacer les marques de la partie originale. Dernière modifié: 2025-01-22 17:01

Appeler un téléphone portable mexicain depuis l'étranger Par exemple, si vous appelez des États-Unis vers un téléphone portable à Mexico, vous devez composer le +52 – 1 – 55 – 1234 5678. où le numéro composé serait +52 – 55 – 1234 5678.). Dernière modifié: 2025-06-01 05:06

Voici quelques avantages de l'utilisation de PreparedStatement en Java : 1. PreparedStatement vous permet d'écrire des requêtes dynamiques et paramétriques. En utilisant PreparedStatement en Java, vous pouvez écrire des requêtes SQL paramétrées et envoyer différents paramètres en utilisant les mêmes requêtes SQL, ce qui est bien mieux que de créer différentes requêtes. Dernière modifié: 2025-01-22 17:01

Comment envoyer un e-mail à des destinataires non divulgués dans Outlook Créez un nouveau message électronique dans Outlook. Dans le champ À, saisissez Destinataires non divulgués. Au fur et à mesure que vous tapez, Outlook affiche une liste de suggestions. Sélectionnez Cci. Mettez en surbrillance les adresses que vous souhaitez envoyer par e-mail et sélectionnez Cci. Sélectionnez OK. Composez le message. Sélectionnez Envoyer. Dernière modifié: 2025-01-22 17:01

Les écouteurs filaires ne peuvent se connecter qu'à un seul appareil à la fois. De nombreux écouteurs Bluetooth, cependant, peuvent se connecter à plusieurs appareils à la fois grâce à un protocole appelé Multipoint. Tous les casques ne le prennent pas en charge, mais la plupart des casques milieu à haut de gamme de fabricants tels que Bose, Sennheiser, Beats, etc. Dernière modifié: 2025-01-22 17:01

3 meilleurs casiers d'applications pour appareils iOS : AppLocker : Il fournit une solution parfaite pour les personnes qui souhaitent verrouiller leurs applications iOS. BioLockdown : C'est une autre meilleure option pour verrouiller les applications sur vos appareils iOS. iProtect : c'est une autre application qui contient des fonctionnalités efficaces pour sécuriser les applications iOS. Dernière modifié: 2025-06-01 05:06

Ainsi, utiliser PyQt est beaucoup plus simple que Tkinter. Ouvrez Qt Designer, puis sélectionnez Fenêtre principale et cliquez sur Créer. Définissez votre taille préférée de la fenêtre en faisant glisser les bords de la fenêtre. Il faut trouver ces widgets dans Widget Tool Box. Faites simplement glisser et déposez les widgets requis sur la fenêtre principale ou la fenêtre de travail sur. Dernière modifié: 2025-01-22 17:01

Un Spark DataFrame est une collection distribuée de données organisée en colonnes nommées qui fournit des opérations pour filtrer, regrouper ou calculer des agrégats, et peut être utilisée avec Spark SQL. Les DataFrames peuvent être construits à partir de fichiers de données structurés, de RDD existants, de tables dans Hive ou de bases de données externes. Dernière modifié: 2025-01-22 17:01

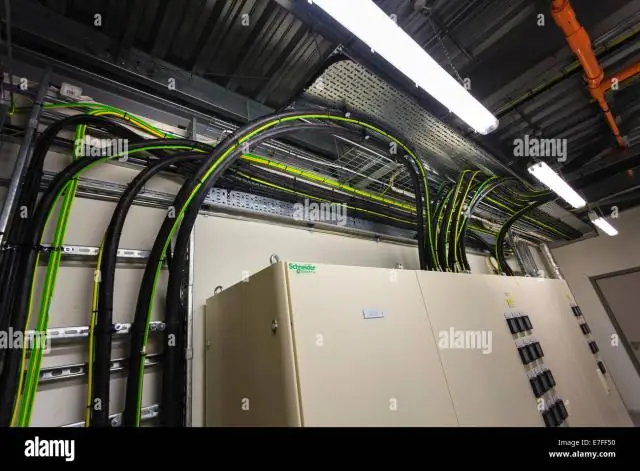

Salle de commutation. une zone contenant un ensemble d'équipements électriques pour le contrôle et la protection des circuits électriques. une salle de commutation peut être associée à un poste mais ne contient que des interrupteurs. l'interrupteur principal pour isoler l'alimentation électrique est dans la salle de commutation principale. Dernière modifié: 2025-01-22 17:01

Dans cette phrase, contrôle est un nom. C'est un nom car il décrit la capacité ou le pouvoir d'influencer l'issue des événements. Quelle partie du discours est « où » dans la phrase « Ils ont détruit la maison, mais ont laissé tous les meubles exactement où ils étaient ». ?. Dernière modifié: 2025-01-22 17:01

Langue des signes américaine : « Native-American » Native-American : Touchez une main « F » sur votre joue, puis touchez votre tête plus haut et en arrière. Dernière modifié: 2025-01-22 17:01

Si votre ordinateur n'a pas un accès immédiat à un modem Internet, c'est-à-dire qu'il n'y a pas de modem commuté installé à l'intérieur ou que vous n'avez pas de modem Internet chez vous, vous pouvez toujours utiliser votre ordinateur pour vous connecter à l'Internet. Dernière modifié: 2025-01-22 17:01

Le seul mode de sécurité disponible sur le lien WDS est le WEP statique, qui n'est pas particulièrement sécurisé. Par conséquent, nous vous recommandons d'utiliser WDS pour relier le réseau invité uniquement pour cette version. Les deux points d'accès participant à une liaison WDS doivent être sur le même canal Radio et utiliser le même mode IEEE 802.11. Dernière modifié: 2025-01-22 17:01