Pour voir quelle version de Windows 10 votre appareil exécute actuellement, sélectionnez le bouton Démarrer, puis sélectionnez Paramètres > Système > À propos. Sélectionnez le bouton Démarrer, puis sélectionnez Paramètres > Réseau et Internet > État > Réinitialisation du réseau. Sur l'écran de réinitialisation du réseau, sélectionnez Réinitialiser maintenant> Oui pour confirmer. Dernière modifié: 2025-01-22 17:01

Application Castify pour la diffusion audio/vidéo. Castify est une application pour diffuser de la vidéo/audio avec des sous-titres à partir de votre navigateur Web sur votre téléviseur à l'aide d'appareils de diffusion en continu comme Chromecast. Dernière modifié: 2025-01-22 17:01

Description : Acer ePower Management.exe n'est pas essentiel au système d'exploitation Windows et cause relativement peu de problèmes. Acer ePower Management.exe est situé dans un sous-répertoire de 'C:Program Files'. Dernière modifié: 2025-01-22 17:01

Si la carte a été créée, cliquez sur le bouton Smart Maps, puis cliquez sur le plan d'étage que vous souhaitez modifier, puis cliquez sur le bouton Room Dividers dans le coin inférieur droit de l'écran Smart Maps. Vous pouvez ensuite ajouter, modifier ou supprimer les séparateurs dans l'application pour que les pièces soient plus précises par rapport à votre maison. Dernière modifié: 2025-01-22 17:01

Utilisation d'une interface graphique Ouvrez l'Éditeur du Registre (regedit.exe). Dans le volet de gauche, accédez à HKLM → SYSTEM → CurrentControlSet → Services → Eventlog. Cliquez avec le bouton droit sur Eventlog et sélectionnez Nouveau → Clé. Entrez le nom du nouveau journal des événements et appuyez sur Entrée. Dernière modifié: 2025-01-22 17:01

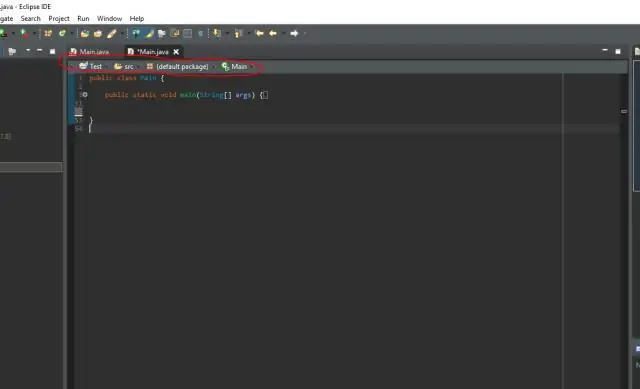

Téléchargez un bundle de site de mise à jour du plug-in Eclipse Checkstyle. Dans Eclipse, accédez à : Aide -> Installer un nouveau logiciel Appuyez sur Ajouter, puis sur Archiver, sélectionnez le fichier téléchargé. Sélectionnez la fonctionnalité du plug-in Eclipse Checkstyle à installer. Terminez l'installation comme décrit ci-dessus. Dernière modifié: 2025-01-22 17:01

1. Vue d'ensemble. Les cartes sont naturellement l'un des styles de collection Java les plus répandus. Et, surtout, HashMap n'est pas une implémentation thread-safe, alors que Hashtable fournit une thread-safe en synchronisant les opérations. Dernière modifié: 2025-01-22 17:01

Les annotations de données sont des attributs appliqués à la classe ou aux membres qui spécifient les règles de validation, spécifient la manière dont les données sont affichées et définissent les relations entre les classes. Le système. ComponentModel. L'espace de noms DataAnnotations contient les classes utilisées comme attributs de données. Dernière modifié: 2025-06-01 05:06

Lexar JumpDrive TwistTurn est une clé USB haute capacité qui offre une solution pratique pour le stockage, le transfert et le partage de contenu multimédia et plus encore. JumpDrive TwistTurn est disponible dans une gamme de grandes capacités, vous permettant de transférer, stocker et partager un grand nombre de données, de photos , fichiers musicaux et vidéo. Dernière modifié: 2025-01-22 17:01

L'interrogation est une technique par laquelle le client demande régulièrement au serveur de nouvelles données. En termes simples, Shortpolling est un temporisateur basé sur AJAX qui appelle à des délais fixes tandis que Long polling est basé sur Comet (c'est-à-dire que le serveur enverra des données au client lorsque l'événement du serveur se produira avec nodelay). Dernière modifié: 2025-01-22 17:01

AWS Lambda prend en charge nativement Java, Go, PowerShell, Node. js, C#, Python et Ruby, et fournit une API d'exécution qui vous permet d'utiliser n'importe quel langage de programmation supplémentaire pour créer vos fonctions. Dernière modifié: 2025-01-22 17:01

GetClass() est la méthode de la classe Object. Cette méthode renvoie la classe d'exécution de cet objet. L'objet de classe qui est retourné est l'objet qui est verrouillé par la méthode synchronisée statique de la classe représentée. Dernière modifié: 2025-01-22 17:01

Le courant fait référence à la quantité d'électrons se déplaçant dans un circuit par seconde et est mesuré en ampères ou en ampères. Dernière modifié: 2025-01-22 17:01

Fils. Adam a un fils nommé Mason, né le 3 septembre 2015 (2015-09-03) [4 ans]. Adam s'est battu pour la garde de son fils, Mason, contre Alesa et a gagné le procès. Dernière modifié: 2025-01-22 17:01

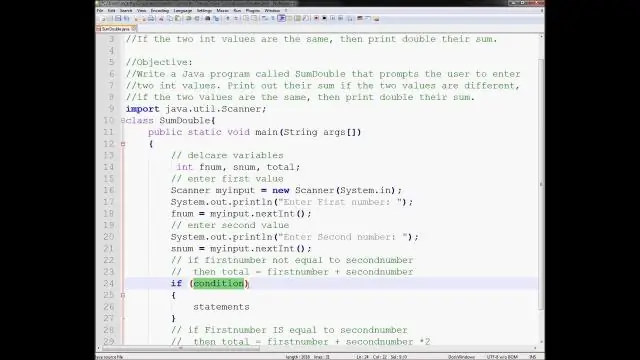

Java a les instructions conditionnelles suivantes : Utilisez if pour spécifier un bloc de code à exécuter, si une condition spécifiée est vraie. Utilisez else pour spécifier un bloc de code à exécuter, si la même condition est fausse. Utilisez else if pour spécifier une nouvelle condition à tester, si la première condition est fausse. Dernière modifié: 2025-01-22 17:01

Si la demande de vidéo n'est pas une raison suffisante, examinons trois avantages liés à l'utilisation de vidéos sur votre site Web. Établir un rapport. Les vidéos nu tout. Pratique et divertissant. Non seulement les vidéos sont plus transparentes que le texte, mais elles sont aussi plus pratiques. Augmenter le classement de recherche. Dernière modifié: 2025-01-22 17:01

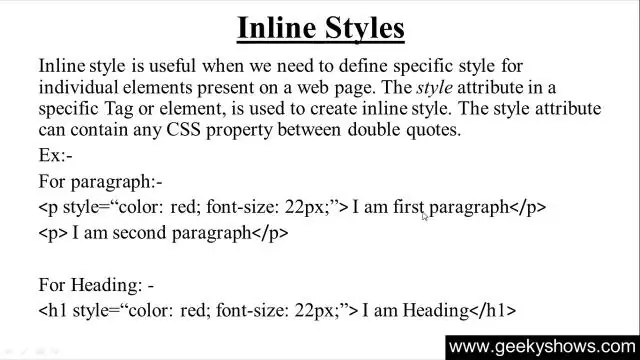

Inline CSS vous permet d'appliquer un style unique à un élément HTML à la fois. Vous affectez CSS à un élément HTML spécifique en utilisant l'attribut style avec toutes les propriétés CSS qui y sont définies. Dans l'exemple suivant, vous pouvez voir comment décrire les propriétés de style CSS pour un élément HTML dans la même ligne de code. Dernière modifié: 2025-01-22 17:01

Langages utilisés : Java, JSON. Dernière modifié: 2025-01-22 17:01

Le verrouillage IP est une méthode qui vous permet simultanément de mettre sur liste blanche tout le trafic entrant d'un domaine particulier tout en empêchant l'usurpation d'identité en définissant manuellement les plages IP autorisées. Dernière modifié: 2025-01-22 17:01

Il n'y a pas de classes abstraites dans Swift (tout comme Objective-C). Votre meilleur pari sera d'utiliser un protocole, qui ressemble à une interface Java. Avec Swift 2.0, vous pouvez ensuite ajouter des implémentations de méthodes et des implémentations de propriétés calculées à l'aide d'extensions de protocole. Dernière modifié: 2025-01-22 17:01

Aujourd'hui, avant de passer à la programmation JavaScript, nous allons apprendre à créer une API REST simple en PHP. Profitez de notre tutoriel étape par étape ci-dessous! Nous utiliserons cette classe pour lire les données de la base de données. Ouvrez le dossier API. Créer un dossier d'objets. Ouvrez le dossier des objets. Créer un produit. fichier php. Placez le code suivant à l'intérieur. Dernière modifié: 2025-01-22 17:01

Au moment de la rédaction, il existe cinq téléphones compatibles avec MotoMods : Moto Z. Moto Z Force Droid. Moto Z jouer. Moto Z2 Jouer. Moto Z2 Édition Force. Moto Z3 Jouer. Dernière modifié: 2025-06-01 05:06

Les webSockets sont implémentés comme suit : Le client envoie une requête HTTP au serveur avec un en-tête « upgrade » sur la requête. Si le serveur accepte la mise à niveau, le client et le serveur échangent des informations d'identification de sécurité et le protocole sur le socket TCP existant passe de HTTP à webSocket. Dernière modifié: 2025-01-22 17:01

Modèles contre tendances : une vue d'ensemble Une tendance est la direction générale d'un prix sur une période de temps. Un modèle est un ensemble de données qui suit une forme reconnaissable, que les analystes tentent ensuite de trouver dans les données actuelles. La plupart des traders négocient dans le sens de la tendance. Dernière modifié: 2025-01-22 17:01

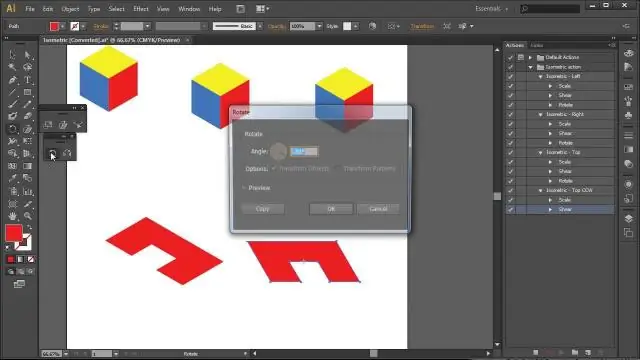

Il y a un raccourci très sympa dans Illustrator : vous appuyez sur Commande/CTRL + d et Illustrator répète la dernière action pour vous. Dernière modifié: 2025-01-22 17:01

Comparer Apple iPhone 6s 32 Go vs Apple iPhone XS type d'affichage IPS LCD OLED densité de pixels 326 ppi 463 ppi écran de protection ratio écran/corps calculé 65,47 % 80,93 % taille de l'écran 4,7 pouces (11,94 cm) 5,8 pouces (14,73 cm). Dernière modifié: 2025-01-22 17:01

Les sources crédibles doivent donc être des sources fiables qui fournissent des informations que l'on peut croire être vraies. Il est important d'utiliser des sources crédibles dans un document de recherche universitaire, car votre public s'attendra à ce que vous ayez étayé vos affirmations par des preuves crédibles. Dernière modifié: 2025-01-22 17:01

SQL*Plus est un outil en ligne de commande qui permet d'accéder au SGBDR Oracle. SQL*Plus vous permet de : Saisir et exécuter des commandes SQL et des blocs PL/SQL.Formater et imprimer les résultats de la requête. Dernière modifié: 2025-01-22 17:01

Une unité d'alimentation (ou PSU) convertit le secteur AC en courant continu régulé à basse tension pour les composants internes d'un ordinateur. Certaines alimentations ont un interrupteur manuel pour sélectionner la tension d'entrée, tandis que d'autres s'adaptent automatiquement à la tension du secteur. Dernière modifié: 2025-01-22 17:01

Nous vous envoyons des alertes de sécurité lorsque nous : Détectons des actions importantes dans votre compte, comme si quelqu'un se connecte sur un nouvel appareil. Détectez les activités suspectes sur votre compte, par exemple si un nombre inhabituel d'e-mails est envoyé. Empêcher quelqu'un d'effectuer une action importante, comme afficher les mots de passe stockés. Dernière modifié: 2025-01-22 17:01

Lorsque vous êtes prêt à passer votre examen, visitez le site Web de Pearson VUE pour trouver un centre de test agréé Pearson VUE près de chez vous pour planifier votre test. Vous pourrez sélectionner le centre de test de votre choix lors de la planification de votre examen. Dernière modifié: 2025-01-22 17:01

Avec seulement 5 caractères, la bombe à fourche n'est pas nuisible en permanence pour un ordinateur, juste ennuyeuse. Nous allons maintenant nous appuyer sur l'introduction aux fichiers batch. Assurez-vous d'avoir une machine virtuelle entièrement configurée et en cours d'exécution. Ici, la première ligne crée une étiquette s. Dernière modifié: 2025-01-22 17:01

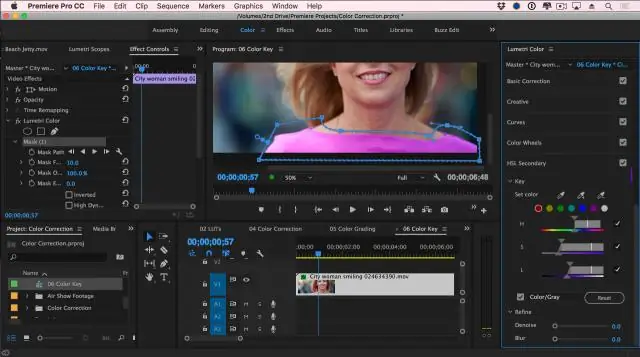

Développeur : Adobe Inc. Dernière modifié: 2025-01-22 17:01

Canaux de conception humaine. Un Canal est composé de deux Portes et relie deux Centres. Lorsque deux portes à chaque extrémité du canal sont activées, cela crée ce que nous appelons la définition, décrite par les canaux colorés présents dans votre conception. Fondamentalement, cela peut être vu comme la communication entre les Centres. Dernière modifié: 2025-06-01 05:06

Trois des conditions qui provoquent des alarmes sont la perte de verrouillage de trame (LFA), la perte de verrouillage de multi-trame (LFMA) et la perte de signal (LOS). La condition LFA, également appelée condition hors trame (OOF), et la condition LFMA se produisent lorsqu'il y a des erreurs dans le modèle de trame entrant. Dernière modifié: 2025-01-22 17:01

Comment connecter un disque dur externe à un DVR DirecTV Débranchez le DVR de l'alimentation et localisez le port étiqueté « SATA » à l'arrière de l'appareil. Branchez le câble eSATA à l'arrière de votre DVR, puis insérez l'extrémité opposée du câble dans le port SATA du disque dur portable. Branchez le disque dur sur une alimentation et allumez-le. Dernière modifié: 2025-01-22 17:01

Une mauvaise configuration de la sécurité peut se produire à n'importe quel niveau d'une pile d'applications, y compris les services réseau, la plate-forme, le serveur Web, le serveur d'applications, la base de données, les frameworks, le code personnalisé et les machines virtuelles, conteneurs ou stockage préinstallés. Dernière modifié: 2025-01-22 17:01

La caméra RED ONE est une caméra de cinéma numérique 4K. Il est initialement destiné au tournage de style cinéma, ce qui signifie qu'il ressemble à bien des égards à une caméra de cinéma traditionnelle. Il utilise des lentilles de film traditionnelles et d'autres matériels de film, y compris des boîtiers mats et des systèmes de mise au point automatique. Mais au lieu de filmer, il tourne numériquement. Dernière modifié: 2025-01-22 17:01

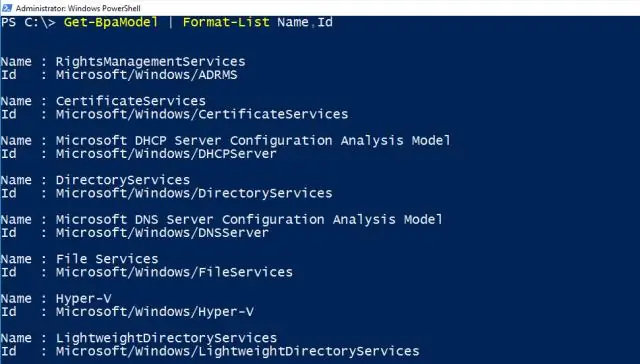

Pour ouvrir BPA dans le Gestionnaire de serveur Pour ouvrir le Gestionnaire de serveur, cliquez sur Démarrer, pointez sur Outils d'administration, puis cliquez sur Gestionnaire de serveur. Dans le volet de l'arborescence, ouvrez Rôles, puis sélectionnez le rôle pour lequel vous souhaitez ouvrir BPA. Dans le volet de détails, ouvrez la section Résumé, puis ouvrez la zone Best Practices Analyzer. Dernière modifié: 2025-01-22 17:01

Cliquez sur votre panneau d'effets, puis recherchez effet d'éclairage. Appliquez l'effet. Déposez l'effet vers le bas, cliquez sur la lumière 1 et changez-le en directionnel. Réglez ensuite l'intensité pour régler la luminosité. Dernière modifié: 2025-01-22 17:01