En termes simples, les faits Ansible sont des propriétés système qui sont collectées par Ansible lorsqu'il s'exécute sur un système distant. Les faits contiennent des détails utiles tels que le stockage et la configuration du réseau sur un système cible. Dernière modifié: 2025-01-22 17:01

Un journal des transactions est un enregistrement séquentiel de toutes les modifications apportées à la base de données tandis que les données réelles sont contenues dans un fichier séparé. Le journal des transactions contient suffisamment d'informations pour annuler toutes les modifications apportées au fichier de données dans le cadre d'une transaction individuelle. Dernière modifié: 2025-06-01 05:06

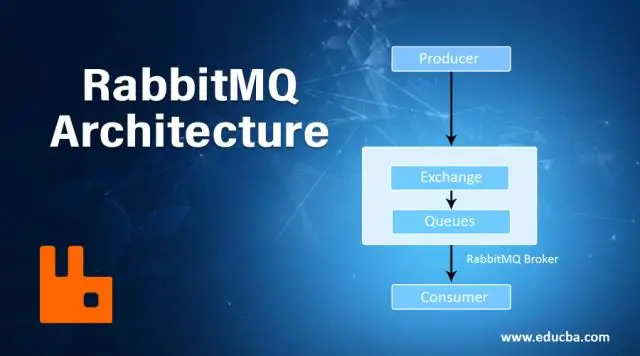

Dans le menu Démarrer de Windows, sélectionnez Tous les programmes > Serveur RabbitMQ > Démarrer le service pour démarrer le serveur RabbitMQ. Le service s'exécute dans le contexte de sécurité du compte système sans qu'un utilisateur soit connecté sur une console. Utilisez le même processus pour arrêter, réinstaller et supprimer le service. Dernière modifié: 2025-01-22 17:01

Comment éliminer de telles anomalies ? Les tableaux peuvent contenir des anomalies d'insertion, de mise à jour ou de suppression. La normalisation de la structure de la table réduira les redondances de données. Le fractionnement des tables pour diviser les informations en groupes relationnels distincts réduit la redondance des données. Dernière modifié: 2025-01-22 17:01

Les relais sont des dispositifs de commutation utilisés dans tout circuit de commande pour vérifier une condition ou multiplier le nombre de contacts disponibles. Les contacteurs sont des dispositifs de commutation utilisés pour contrôler le flux d'énergie vers n'importe quelle charge. Principalement utilisé dans les circuits de contrôle et d'automatisation, les circuits de protection et pour la commutation de petits circuits électroniques. Dernière modifié: 2025-01-22 17:01

Couplage de votre BlueAnt Accédez au menu Bluetooth de votre téléphone. Sélectionnez Associer, Ajouter un appareil ou Ajouter un nouvel appareil. Attendez que votre téléphone recherche des appareils, puis sélectionnez votre appareil BlueAnt dans la liste. Si vous êtes invité à entrer un code PIN, entrez 0000 (quatre zéros). Dernière modifié: 2025-01-22 17:01

Parent : Tucos. Dernière modifié: 2025-01-22 17:01

5 réponses Localisez le dossier d'extension à partir d'une installation existante. Vous devriez le trouver dans Chrome user datadirectory → Extensions → {a 32 'a→p'character hash} Copiez ce dossier sur le nouvel ordinateur. Appuyez sur « Charger l'extension décompressée » et choisissez le dossier du numéro de version dans le dossier d'extension souhaité. Dernière modifié: 2025-01-22 17:01

Le type xsd:token représente une chaîne de caractères pouvant contenir n'importe quel caractère Unicode autorisé par XML. Certains caractères, à savoir le symbole "inférieur à" (<) et l'esperluette (&), doivent être échappés (en utilisant les entités < et &, respectivement) lorsqu'ils sont utilisés dans des chaînes dans des instances XML. Dernière modifié: 2025-01-22 17:01

Le projet Scala IDE contient déjà les fichiers de métadonnées nécessaires à Eclipse pour configurer le projet. Pour importer l'IDE Scala dans votre espace de travail, cliquez simplement sur Fichier > Importer. La boîte de dialogue Importation Eclipse s'ouvre. Là, sélectionnez Général> Projets existants dans l'espace de travail et cliquez sur Suivant. Dernière modifié: 2025-01-22 17:01

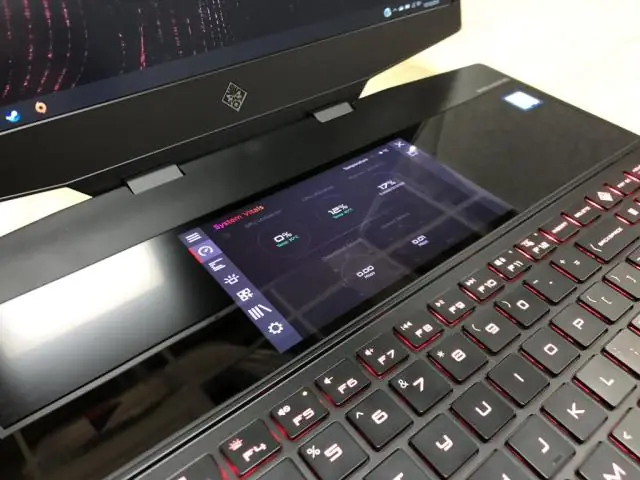

Option automatique pour le rétroéclairage du clavier HP-OMEN Redémarrez l'ordinateur et appuyez immédiatement sur la touche F10 à plusieurs reprises jusqu'à ce que le BIOS s'ouvre. Accédez à l'onglet Avancé. Utilisez les touches fléchées pour naviguer dans le BIOS. Utilisez la touche fléchée vers le bas dans les options de périphérique intégrées pour sélectionner le délai d'expiration du clavier rétroéclairé. Appuyez sur la barre d'espace pour ouvrir les paramètres de rétroéclairage du clavier. Dernière modifié: 2025-06-01 05:06

Associer un appareil Bluetooth Sur iPhone, accédez à Paramètres, puis appuyez sur Bluetooth. Appuyez sur l'appareil dans la liste des appareils pour vous connecter. Dernière modifié: 2025-01-22 17:01

Non, vous ne pouvez pas utiliser la DDR3 sur une carte qui n'a que des emplacements mémoire DDR4. Ils ne s'adapteront pas et ne fonctionneront pas. Dernière modifié: 2025-01-22 17:01

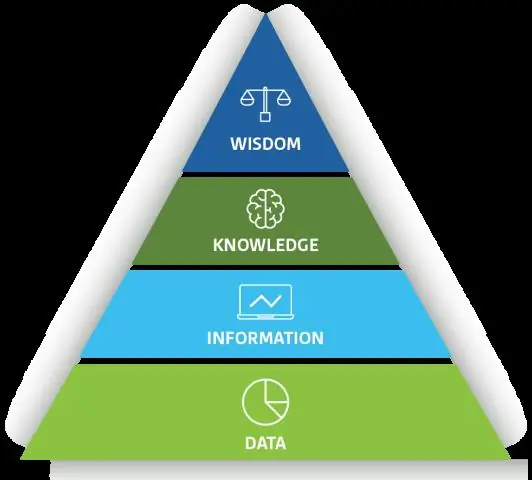

DIKW. Le cadre DIKW décrit une relation hiérarchique entre les données, les informations, les connaissances et la sagesse. Il est souvent cité ou utilisé implicitement dans les définitions de données, d'informations et de connaissances dans la littérature sur la gestion de l'information, les systèmes d'information et la gestion des connaissances. Dernière modifié: 2025-01-22 17:01

L'analyse de la conversation est une approche de l'étude de l'interaction sociale et de la conversation en interaction qui, bien qu'enracinée dans l'étude sociologique de la vie quotidienne, a exercé une influence significative dans les sciences humaines et sociales, y compris la linguistique. Dernière modifié: 2025-01-22 17:01

Mettre à jour java pour Windows XP Allez sur le bouton Démarrer de Windows et sélectionnez Paramètres puis Panneau de configuration. Cliquez sur Java dans la liste du Panneau de configuration, il y a une icône d'une tasse de café avec de la vapeur. Sélectionnez l'onglet Mettre à jour, puis cliquez sur le bouton Mettre à jour maintenant. Cliquez sur Oui pour autoriser les modifications. Dernière modifié: 2025-01-22 17:01

Le mien, s'il est complètement vidé (comme s'il s'est éteint lui-même), prend généralement environ 3 heures pour se charger complètement. Il faut environ 6 heures pour mourir une fois qu'il est complètement chargé, selon ce que je fais. J'ai un HP Pavilion dv7. Dernière modifié: 2025-01-22 17:01

Si votre ordinateur est équipé d'un lecteur DVD, ou si vous en achetez un externe, il est bon de savoir s'il s'agit d'un graveur DVD ou simplement d'un lecteur DVD. La différence est qu'un lecteur de DVD ne peut être utilisé que pour accéder aux données et aux informations vidéo sur un DVD existant, tandis qu'un graveur de DVD peut être utilisé pour enregistrer de nouveaux fichiers et données sur un DVD. Dernière modifié: 2025-01-22 17:01

Autonomie de la batterie sur le OnePlus 3 ce n'est pas génial Dans cet esprit, voici le score réel du test d'autonomie de la batterie OnePlus 3 : 5 heures et 53 minutes. C'est combien le téléphone a duré lors de notre test, et cela le place parmi les moins performants cette année, à égalité avec le LGG5 plutôt peu performant. Dernière modifié: 2025-01-22 17:01

Le système d'exploitation mobile iOS d'Apple détenait environ 10 % de la part de marché mondiale des smartphones au deuxième trimestre 2019 – sa part la plus faible depuis 2008. Au troisième trimestre 2019, iOS représentait 13 % du marché. Dernière modifié: 2025-01-22 17:01

Secteur d'activité : Matériel informatique. Dernière modifié: 2025-01-22 17:01

La fin justifie les moyens Essai de philosophie. La question de savoir si la fin justifie les moyens dépend du type d'objectif ou de fin qu'une personne veut atteindre et des moyens qu'elle utilise. Si les moyens et les fins sont également nobles et bons, il ne fait aucun doute que les fins sont justifiées par les moyens. Dernière modifié: 2025-01-22 17:01

Signaux d'établissement de liaison de sortie OBF (Output Buffer Full) - Il s'agit d'une sortie qui passe à l'état bas chaque fois que des données sont sorties (OUT) vers le verrou du port A ou du port B. Ce signal est mis à un 1 logique chaque fois que l'impulsion ACK revient de l'appareil externe. Dernière modifié: 2025-01-22 17:01

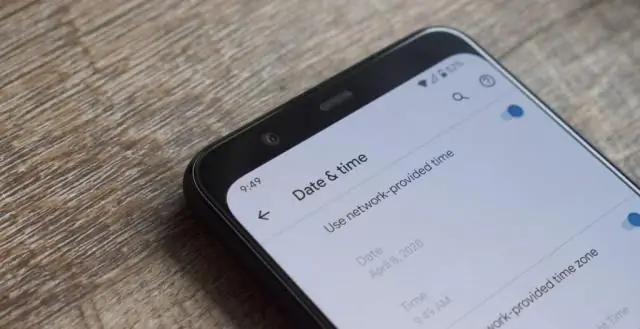

Si l'heure de votre ordinateur n'est pas réglée correctement, si le fuseau horaire est incorrect ou si les paramètres d'heure d'Internet ne sont pas réglés correctement, l'heure affichée sur vos e-mails reçus ne s'affichera pas correctement. Pour résoudre ce problème embêtant, modifiez vos paramètres d'heure et de date en accédant à la boîte de dialogue "Date et heure". Dernière modifié: 2025-01-22 17:01

Prenez un chiffon sec et essuyez tout excès de liquide de la surface de l'ordinateur portable - en particulier près du clavier, des évents ou des ports - et ouvrez le couvercle aussi loin que possible. Retournez l'ordinateur portable, placez-le sur une serviette ou quelque chose d'absorbant et laissez l'eau s'écouler. Dernière modifié: 2025-01-22 17:01

Comme nous l'avons appris dans le premier chapitre, un système d'information est composé de cinq composants : le matériel, les logiciels, les données, les personnes et les processus. Les parties physiques des appareils informatiques - celles que vous pouvez réellement toucher - sont appelées matériel. Dernière modifié: 2025-06-01 05:06

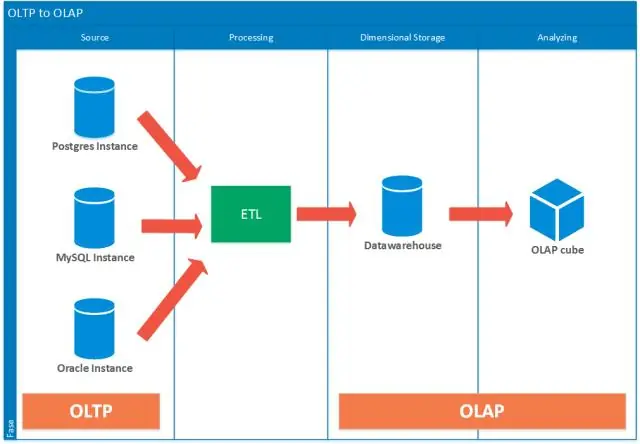

Data Warehouse comprend les fonctionnalités suivantes : Données de configuration et d'inventaire actuelles et historiques qui vous permettent de créer des rapports de tendances utiles pour la prévision et la planification. Plusieurs data marts historiques multidimensionnels et un data mart supplémentaire d'inventaire actuel uniquement. Dernière modifié: 2025-06-01 05:06

Lorsque la politique de même origine est appliquée, le code JavaScript et le modèle objet de document (DOM), par exemple, une page ne peut pas accéder au contenu de son iframe à moins qu'ils ne soient de la même origine. Les cookies, par exemple, votre cookie de session pour un site particulier ne peut pas être envoyé à une page avec une origine différente. Dernière modifié: 2025-01-22 17:01

500 jeux De même, les gens demandent, pouvez-vous jouer à tous les jeux sur PlayStation VR ? Jeux . Tous les non- PlayStation VR PS4 Jeux sont jouables en mode cinéma avec le PlayStationVR casque. Le mode cinéma permet tu expérimentez votre non- jeux de réalité virtuelle sur un grand écran simulé tout en portant votre RV casque.. Dernière modifié: 2025-06-01 05:06

Après avoir activé ESXi Shell dans la console directe, vous pouvez l'utiliser à partir de l'écran principal de la console directe ou à distance via un port série. Sur l'écran principal de la console directe, appuyez sur Alt-F1 pour ouvrir une fenêtre de console virtuelle à l'hôte. Fournissez les informations d'identification lorsque vous y êtes invité. Dernière modifié: 2025-01-22 17:01

Réponse : Utilisez la clé pour déverrouiller la manille, A (Si la clé n'est pas disponible, vous devrez utiliser une autre méthode pour déverrouiller la manille) Utilisez une clé hexagonale 7/64" pour retirer la vis de montage située à l'intérieur du trou de la manille côté orteil. Dernière modifié: 2025-01-22 17:01

Bluetooth Double-cliquez sur l'icône du téléphone et le PC vous donnera un code d'autorisation à saisir dans votre téléphone. Sur votre téléphone, ouvrez la photo que vous souhaitez transférer. Dans le menu des options, cliquez sur « Envoyer ». Choisissez envoyer en utilisant "Bluetooth". Le téléphone enverra ensuite la photo sans fil à votre PC. Dernière modifié: 2025-01-22 17:01

Envoyer un SMS à plusieurs contacts du groupe Ouvrez l'application de messagerie sur votre Android. Composez le texte que vous souhaitez envoyer. Appuyez sur le destinataire et ajoutez le groupe que vous avez créé. Appuyez sur envoyer pour envoyer le message à tous les membres du groupe. Dernière modifié: 2025-01-22 17:01

Niantic a collaboré avec Warner Brothers Games pour créer Harry Potter : Wizards Unite, et Pokemon Go a été créé en partenariat avec Nintendo. Niantic cherche à améliorer les cartes du monde réel qui fournissent des destinations ou des points d'engagement, comme les gymnases Pokemon Go où se déroulent des batailles virtuelles. Dernière modifié: 2025-01-22 17:01

Comment transférer des contacts vers un nouveau téléphone Android Android vous offre quelques options pour transférer vos contacts vers un nouvel appareil. Appuyez sur votre compte Google. Appuyez sur "Synchronisation du compte". Assurez-vous que la bascule « Contacts » est activée. C'est ça! Appuyez sur « Paramètres » dans le menu. Appuyez sur l'option "Exporter" sur l'écran Paramètres. Appuyez sur "Autoriser" sur l'invite d'autorisation. Dernière modifié: 2025-01-22 17:01

Commande interne. Dans les systèmes DOS, une commande interne est toute commande qui réside dans le fichier COMMAND.COM. Cela inclut les commandes DOS les plus courantes, telles que COPY et DIR. Les commandes qui résident dans d'autres fichiers COM, ou dans des fichiers EXE ou BAT, sont appelées commandes externes. Dernière modifié: 2025-01-22 17:01

La prise en charge de Google Analytics sur Jetpack est disponible pour tous les utilisateurs avec des plans Premium et Professional. Jetpack inclut déjà des statistiques de site avec des rapports qui offrent des vues rapides et d'un coup d'œil du trafic sur votre site. Si vous utilisez déjà Google Analytics avec d'autres projets, vous pourrez voir toutes vos statistiques au même endroit. Dernière modifié: 2025-01-22 17:01

Le protocole Internet (IP) est le principal protocole de communication de la suite de protocoles Internet pour le relais des datagrammes à travers les limites du réseau. Sa fonction de routage permet l'inter-réseautage et établit essentiellement Internet. Dernière modifié: 2025-01-22 17:01

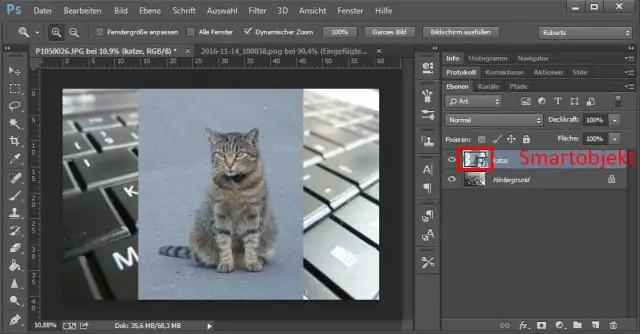

2 réponses Collez votre image dans Photoshop. Glissez-déposez ou utilisez la boîte de dialogue Ouvrir. Créez le calque de forme (ellipse). Assurez-vous que votre image est au-dessus du calque de forme dans le panneau Calques. Faites un clic droit sur votre image dans le panneau des calques et choisissez Créer un masque d'écrêtage. Dernière modifié: 2025-01-22 17:01

Microsoft n'envoie pas de messages électroniques non sollicités ni ne passe d'appels téléphoniques non sollicités pour demander des informations personnelles ou financières, ou pour fournir une assistance technique pour réparer votre ordinateur. Toute communication avec Microsoft doit être initiée par vous. Les messages d'erreur et d'avertissement de Microsoft n'incluent jamais de numéro de téléphone. Dernière modifié: 2025-01-22 17:01