Meilleure réponse : Oui, le Samsung Gear Fit2 Pro est étanche. Sa cote de 5 ATM signifie qu'il peut survivre jusqu'à 50 mètres d'immersion dans l'eau et peut être utilisé en nageant. Dernière modifié: 2025-01-22 17:01

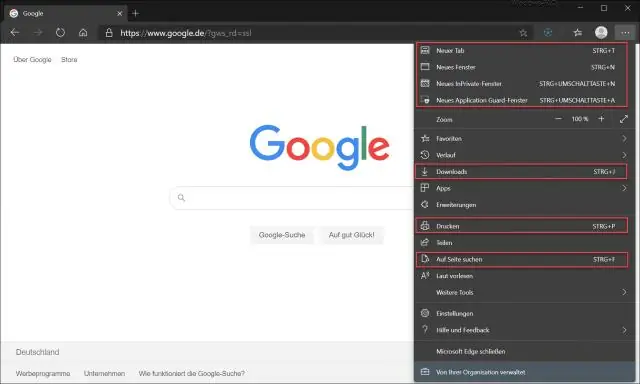

Comment enregistrer des images sur un Chromebook Ouvrez Chrome depuis le bureau. Trouvez une image que vous souhaitez enregistrer. Faites un clic droit sur l'image et sélectionnez "Enregistrer l'image sous". Vous pouvez faire un clic droit en cliquant avec deux doigts sur le pavé tactile. Modifiez le nom de l'image, si vous le souhaitez. Cliquez sur le bouton Enregistrer. Cliquez sur Afficher dans le dossier pour révéler l'image. Dernière modifié: 2025-01-22 17:01

Polycell Polyfilla extérieur polyvalent prêt à l'emploi est un mastic extérieur résistant qui convient à tous les travaux de remplissage à l'extérieur. Il durcit en 60 minutes pour obtenir une finition grise résistante aux intempéries qui accepte les boulons et les vis et ne rétrécira pas et ne se fissurera pas. Formulation résistante aux intempéries. Se fixe en 60 minutes à une finition grise et résistante aux intempéries. Dernière modifié: 2025-01-22 17:01

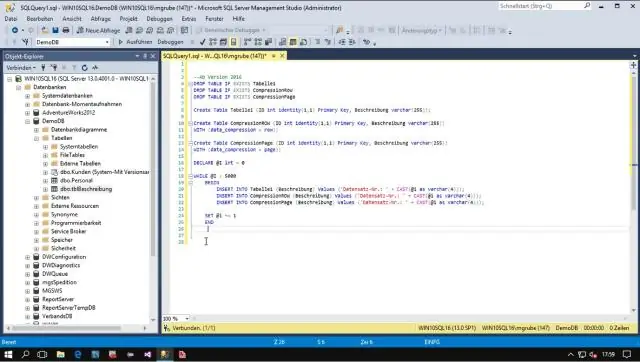

La réponse est non. Ce nombre est différent de celui d'une instance sur site de SQL Server. D'après ce que j'ai préparé, la version 12.0 est la version la plus récente. Étant donné que l'instance Azure et SQL Server 2014 sont tous deux une version de produit de 12.0, il s'agit maintenant du niveau de compatibilité des bases de données pour Azure. Dernière modifié: 2025-01-22 17:01

Le phishing et le spear phishing sont des formes très courantes d'attaques par e-mail conçues pour vous permettre d'effectuer une action spécifique, généralement en cliquant sur un lien ou une pièce jointe malveillant. La différence entre eux est principalement une question de ciblage. Les e-mails de spear phishing sont soigneusement conçus pour qu'un seul destinataire réponde. Dernière modifié: 2025-01-22 17:01

La première méthode est la suivante : Appuyez sur F5. Word affiche l'onglet Atteindre de la boîte de dialogue Rechercher et remplacer. Dans la partie gauche de la boîte de dialogue, choisissez Commentaire. Cela informe Word vers quoi vous voulez aller. Dans la zone Entrer le nom du réviseur, entrez le nom de la personne responsable du commentaire. Cliquez sur le bouton Suivant. Dernière modifié: 2025-01-22 17:01

L'encodage est l'acte d'introduire des informations dans notre système de mémoire par le biais d'un traitement automatique ou laborieux. Le stockage est la rétention des informations, et la récupération est l'acte d'extraire des informations du stockage et de les rendre conscientes par le rappel, la reconnaissance et le réapprentissage. Dernière modifié: 2025-01-22 17:01

Appuyez sur l'icône Applications sur l'écran d'accueil. Cela ressemble généralement à un faisceau de points au bas de l'écran. Balayez vers la gauche et la droite jusqu'à ce que vous trouviez l'icône Play Store. Tapit. Dernière modifié: 2025-01-22 17:01

Un article de Wikipédia, l'encyclopédie libre. En sécurité de l'information, la confiance informatique est la génération d'autorités de confiance ou la confiance des utilisateurs via la cryptographie. Dans les systèmes centralisés, la sécurité est généralement basée sur l'identité authentifiée de parties externes. Dernière modifié: 2025-01-22 17:01

Le Macbook Air 11' actuel utilise un processeur Intel i564-bit. La gamme Core 2 Duo était le premier processeur 64 bits grand public d'Intel. Je pense à la gamme commerciale Xeon en 64 bits avant la gamme Core 2 Duo. Tous les processeurs i5 et i7intel sont en 64 bits. Dernière modifié: 2025-01-22 17:01

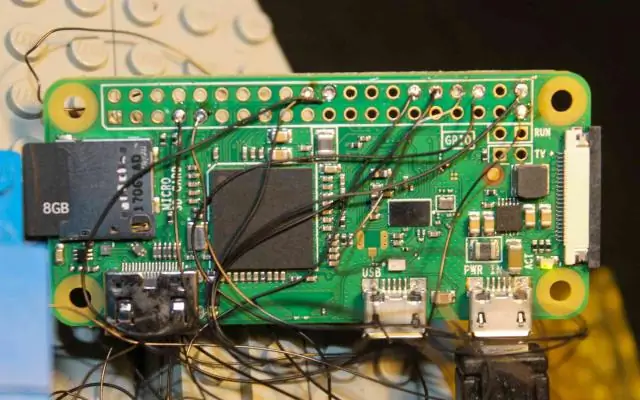

NTAG. Les solutions frontales NFC sont des circuits intégrés de lecture capables de fonctionner avec ou sans l'utilisation d'un microcontrôleur externe. Ils sont le moyen rentable d'ajouter NFC à un système. Dernière modifié: 2025-01-22 17:01

: couvrir (une fenêtre) de volets. : fermer (un commerce, un magasin, etc.) pour un temps ou pour toujours. Dernière modifié: 2025-01-22 17:01

Presque toute l'activité de signal faible sur six se produit entre 50,1 et 50,4 MHz. Les fréquences d'appel sont largement utilisées. De 50.100 à 50.125 est une « fenêtre DX », dans laquelle les QSO nationaux sont découragés. La fréquence d'appel DX est 50.110. Dernière modifié: 2025-01-22 17:01

Mettre la main sur l'un des outils SysInternals est aussi simple que de se rendre sur le site Web, de télécharger le fichier zip avec tous les utilitaires ou simplement de récupérer le fichier zip pour l'application individuelle que vous souhaitez utiliser. Dans tous les cas, décompressez et double-cliquez sur l'utilitaire que vous souhaitez ouvrir. Dernière modifié: 2025-01-22 17:01

Télécharger un fichier Accédez à drive.google.com. Cliquez sur un fichier à télécharger. Pour télécharger plusieurs fichiers, appuyez sur Commande (Mac) ou Ctrl (Windows) tout en cliquant sur d'autres fichiers. Faites un clic droit et cliquez sur Télécharger. Dernière modifié: 2025-01-22 17:01

La signification des 30 mots d'argot les plus populaires de nos jours En dehors des cours de chimie, basique décrit quelque chose (ou quelqu'un) extrêmement courant. Applaudir en retour. Fantôme. Humeur. Reçus. Salé. Ombre. a secoué. Dernière modifié: 2025-01-22 17:01

Un formulaire dans Access est un objet de base de données que vous pouvez utiliser pour créer une interface utilisateur pour une application de base de données. Un formulaire « lié » est un formulaire qui est directement connecté à une source de données telle qu'une table ou une requête, et peut être utilisé pour saisir, modifier ou afficher des données à partir de cette source de données. Dernière modifié: 2025-01-22 17:01

Faites défiler jusqu'à Toutes les applications, puis faites défiler jusqu'à l'application "Google Play Services". Ouvrez les détails de l'application et appuyez sur le bouton « Forcer l'arrêt ». Ensuite, appuyez sur le bouton « Vider le cache ». Cela pourrait être l'une des raisons pour lesquelles vous ne pouvez pas vous connecter aux serveurs Google à l'aide de l'application et continuer à recevoir le message d'erreur. Dernière modifié: 2025-01-22 17:01

Le blanc a une valeur HSV de 0-255, 0-255,255. Le noir a une valeur HSV de 0-255, 0-255, 0. La description dominante du noir et blanc est le terme valeur. Les valeurs HSV sont ensuite utilisées dans le code pour déterminer l'emplacement d'un objet/d'une couleur spécifique que le robot recherche. Dernière modifié: 2025-01-22 17:01

Créer un dossier Sur votre Mac, cliquez sur l'icône du Finder dans le Dock pour ouvrir une fenêtre du Finder, puis accédez à l'endroit où vous souhaitez créer le dossier. Choisissez Fichier > Nouveau dossier ou appuyez sur Maj-Commande-N. Entrez un nom pour le dossier, puis appuyez sur Retour. Dernière modifié: 2025-01-22 17:01

La structure principale d'un entrepôt est généralement en acier. L'acier se présente sous la forme de poteaux et de tuyaux imbriqués, qui sont ensuite soudés ensemble pour créer un cadre haut mais durable sur lequel le revêtement et le toit doivent être fixés. Dernière modifié: 2025-01-22 17:01

Word2PDF est un outil en ligne qui crée des fichiers PDF à partir de. En quelques secondes, le fichier PDF sera prêt à être téléchargé et il vous suffit de cliquer sur le bouton Télécharger pour enregistrer le fichier converti sur votre ordinateur. Dernière modifié: 2025-01-22 17:01

Commandes du débogueur Python Si vous travaillez avec Python, non seulement vous pouvez parcourir le code pendant le débogage, mais vous pouvez également exécuter le code écrit dans la ligne de commande ou même affecter le processus en modifiant la valeur des variables. Python a un débogueur intégré appelé pdb. Dernière modifié: 2025-01-22 17:01

Alphabet Inc. a annoncé son intention d'acquérir Fitbit le 1er novembre 2019, en attendant les approbations. L'accord a évalué Fitbit à 2,1 milliards de dollars. Dernière modifié: 2025-01-22 17:01

Pour ce faire, cliquez sur Outils > Options > Vue 3D dans le menu Outils (pour le Mac, choisissez Google Earth > Préférences > Vue 3D) et modifiez le chiffre ElevationExaggeration. Vous pouvez le définir sur n'importe quelle valeur de 1 à 3, y compris les points décimaux. Un paramètre commun est de 1,5, ce qui permet d'obtenir une apparence d'élévation évidente mais naturelle. Dernière modifié: 2025-01-22 17:01

La chaîne de requête est un groupe de mots-clés qui envoient une requête au serveur Web. Ces requêtes sont utilisées pour transmettre des informations (paramètres) d'une page à une autre et vous pouvez accéder à ces informations dans la page de réception. Il contient dans les requêtes HTTP pour une URL spécifique. Dernière modifié: 2025-01-22 17:01

Le nouvel iPod nano est l'iPod le plus fin jamais conçu. L'écran Multi-Touch de 2,5 pouces est presque deux fois plus grand que l'écran de l'iPod nano précédent, vous pouvez donc voir plus de musique, de photos et de vidéos que vous aimez. Les boutons vous permettent de lire, de mettre en pause, de changer de chanson ou de régler le volume rapidement. Dernière modifié: 2025-01-22 17:01

Comment insérer une clé sur le clavier MacBook La touche InsorInsert est située près de la touche Backspace dans la plupart des claviers d'ordinateur. En outre, il est présent dans le pavé numérique avec 0 et fonctionne lorsque la touche de verrouillage numérique est désactivée. Dernière modifié: 2025-01-22 17:01

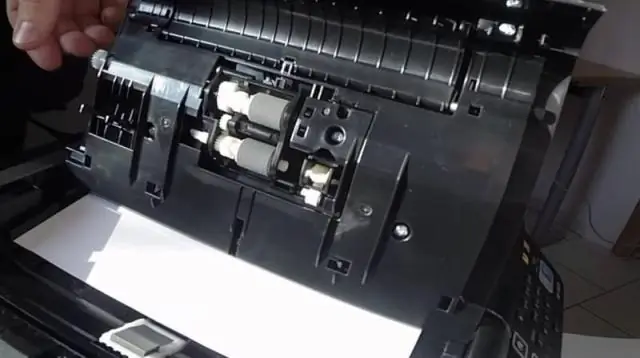

Lancement d'une numérisation à l'aide du panneau de commande du produit Assurez-vous d'avoir installé le logiciel du produit et connecté le produit à votre ordinateur ou réseau. Placez votre original sur le produit pour le numériser. Appuyez sur le bouton d'accueil, si nécessaire. Sélectionnez Numériser. Sélectionnez l'une des options Numériser vers suivantes :. Dernière modifié: 2025-01-22 17:01

VIDE PLEIN. VACUUM FULL écrit tout le contenu de la table dans un nouveau fichier disque et libère l'espace perdu vers le système d'exploitation. Cela provoque un verrouillage au niveau de la table sur la table et des vitesses lentes. Le VIDE PLEIN doit être évité sur un système à forte charge. Dernière modifié: 2025-01-22 17:01

Vous pouvez ouvrir un script R dans RStudio en allant dans Fichier > Nouveau fichier > Script R dans la barre de menus. RStudio ouvrira alors un nouveau script au-dessus de votre panneau de console, comme le montre la figure 1-7. Dernière modifié: 2025-06-01 05:06

Réponse : A : Réponse : A : Connectez My Passport et suivez les instructions (il vous sera demandé si vous souhaitez utiliser le lecteur externe pour effectuer des sauvegardes de Time Machine) Si vous souhaitez voir l'icône TimeMachine dans la barre de menus (sur la vue de droite) , cliquez sur l'icône pomme dans la barre de menu et cliquez sur Préférences Système. Dernière modifié: 2025-01-22 17:01

LEÇON 1 : CONFIGURER ET EXÉCUTER VOTRE PREMIÈRE IMAGE ÉTAPE 1 : INSTALLER DOCKER. Accédez à : https://www.docker.com/docker-mac ou https://www.docker.com/docker-windows. ÉTAPE 2 : TIRER ET FAIRE FONCTIONNER LE CONTENANT CLOUDBEES JENKINS. Restez dans la fenêtre de votre terminal Docker. ÉTAPE 3 : RENDRE CETTE PRATIQUE UN PEU PLUS PRATIQUE. ÉTAPE 4 : METTRE LE TOUT ENSEMBLE. Dernière modifié: 2025-01-22 17:01

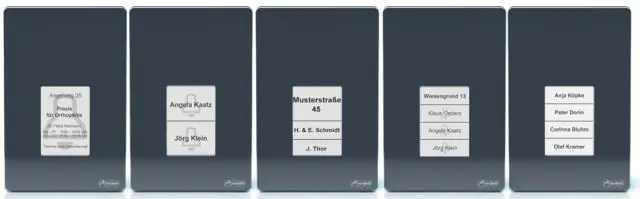

Insérez la fente à courrier dans la porte. Poussez la fente dans la porte depuis l'extérieur de la porte. Le rabat intérieur doit s'adapter parfaitement dans le trou que vous avez coupé et les boulons doivent traverser les trous de boulons jusqu'à la porte. Couper les boulons si nécessaire. Dernière modifié: 2025-01-22 17:01

Successeur(s) : Microsoft Docs. Dernière modifié: 2025-06-01 05:06

Présentation de Nokia 7.1 Améliorez la qualité de votre photographie mobile avec le smartphone Nokia 7.1 Dual-SIM 64 Go. Exécutant le système d'exploitation Android 8.1 Oreo, ce téléphone est alimenté par un processeur Qualcomm Snapdragon 636 1,8 GHz Octa-core (1,8 GHz Kryo260) et 4 Go de RAM. Dernière modifié: 2025-01-22 17:01

Signes que vos fenêtres ne sont pas correctement installées Il y a des espaces visibles entre le cadre de la fenêtre et le rebord ou entre le cadre et le mur. C'est visiblement brouillon ou bouché, ou vous remarquez une forte augmentation de vos factures d'énergie. Vous voyez des fuites ou des signes de dégâts d'eau. Vous remarquez de la condensation entre les vitres. Dernière modifié: 2025-01-22 17:01

Une définition n'a pas besoin de contenir toutes les informations connues sur un sujet. Au contraire, il doit contenir des informations sur le mot et ce à quoi le mot fait référence, et suffisamment d'explications pour permettre à un utilisateur de distinguer ce mot de la plupart des autres mots. Dernière modifié: 2025-01-22 17:01

Ouvrez l'application Samsung Gear et sélectionnez 'Connect New Gear' -> Sélectionnez votre appareil -> acceptez les 'Terms & Conditions' -> Cliquez sur 'Terminé' -> Votre appareil Samsung Gear est maintenant couplé avec votre iPhone. Dernière modifié: 2025-01-22 17:01

Un programme antivirus protège un ordinateur en surveillant toutes les modifications de fichiers et la mémoire pour détecter des modèles d'activité de virus spécifiques. Lorsque ces modèles connus ou suspects sont détectés, l'antivirus avertit l'utilisateur de l'action avant qu'ils ne soient effectués. Dernière modifié: 2025-06-01 05:06