Oui, nous pouvons attraper le Throwable, mais en tant que meilleure pratique, il n'est pas conseillé d'attraper le Throwable. Catching Throwable inclut également les erreurs, nous ne devons pas détecter les erreurs, cela aide à identifier les problèmes de JVM. Dernière modifié: 2025-01-22 17:01

Naviguer : Paramètres > Écran de verrouillage. Appuyez sur Notifications. Appuyez sur le bouton Notifications (en haut à droite) pour activer ou désactiver. Samsung Galaxy Note8 - Définir le style d'affichage des notifications d'écran de verrouillage (par exemple, détaillé, icônes uniquement, bref, etc.) Masquer le contenu. Appuyez pour activer ou désactiver. Transparence. Afficher sur Toujours affiché. Dernière modifié: 2025-01-22 17:01

Contrôle de simultanéité multiversion. Le contrôle de concurrence multiversion (MVCC) est une méthode de contrôle de la cohérence des données auxquelles plusieurs utilisateurs accèdent simultanément. MVCC implémente la garantie d'isolement des instantanés qui garantit que chaque transaction voit toujours un instantané cohérent des données. Dernière modifié: 2025-01-22 17:01

La bonne façon de tester un transistor MOSFET à canal N consiste à utiliser un multimètre analogique. Tout d'abord, recherchez la porte, le drain et la source dans le livre de remplacement des semi-conducteurs ou recherchez sa fiche technique à partir du moteur de recherche. Réglez sur une plage de 10K ohms pour le vérifier. Mettez la sonde noire sur la goupille de vidange. Dernière modifié: 2025-01-22 17:01

Publication d'un projet existant sur GitHub Ouvrez une solution dans Visual Studio. Si la solution n'est pas déjà initialisée en tant que référentiel Git, sélectionnez Ajouter au contrôle de code source dans le menu Fichier. Ouvrez l'explorateur d'équipe. Dans Team Explorer, cliquez sur Synchroniser. Cliquez sur le bouton Publier sur GitHub. Entrez un nom et une description pour le référentiel sur GitHub. Dernière modifié: 2025-01-22 17:01

Avant d'utiliser une variable dans un programme JavaScript, vous devez la déclarer. Les variables sont déclarées avec le mot-clé var comme suit. Le stockage d'une valeur dans une variable est appelé initialisation de variable. Vous pouvez effectuer l'initialisation de la variable au moment de la création de la variable ou à un moment ultérieur lorsque vous avez besoin de cette variable. Dernière modifié: 2025-01-22 17:01

Sous Windows 10, vous devez ouvrir l'invite de commande, puis appuyer sur Alt+Entrée, et la fenêtre CMD s'ouvrira en plein écran. Dernière modifié: 2025-01-22 17:01

Apache Guacamole est une passerelle de bureau à distance sans client. Il prend en charge les protocoles standard tels que VNC, RDP et SSH. Grâce au HTML5, une fois Guacamole installé sur un serveur, il suffit d'un navigateur web pour accéder à vos bureaux. Dernière modifié: 2025-01-22 17:01

Le GFCI est un disjoncteur de fuite à la terre. Une prise GFI typique est la première d'une série de prises et est celle utilisée pour fournir une protection GFCI au circuit (c'est-à-dire tout ce qui est connecté après ce point.) GFI est une prise d'interruption de défaut à la terre. GFCI est un disjoncteur de fuite à la terre. Dernière modifié: 2025-01-22 17:01

Pour arrêter immédiatement votre Mac, appuyez sur Commande-Option-Contrôle-Alimentation/Éjection. Pour vous déconnecter (ou tout autre utilisateur) de votre Mac sans utiliser de menu ni de souris, appuyez sur Commande-Maj-Q. Pour mettre votre Mac en veille, le pauvre, appuyez sur Commande-Option-Alimentation et maintenez-les enfoncés pendant deux secondes environ. Dernière modifié: 2025-01-22 17:01

VIDÉO A savoir aussi, comment puis-je masquer mon câble Internet ? Utilisez des pinces à reliure pour garder les cordons hors de vue. Placez une multiprise dans votre table de chevet pour cacher vos chargeurs. Faites passer les cordons de votre téléviseur mural à travers le mur.. Dernière modifié: 2025-01-22 17:01

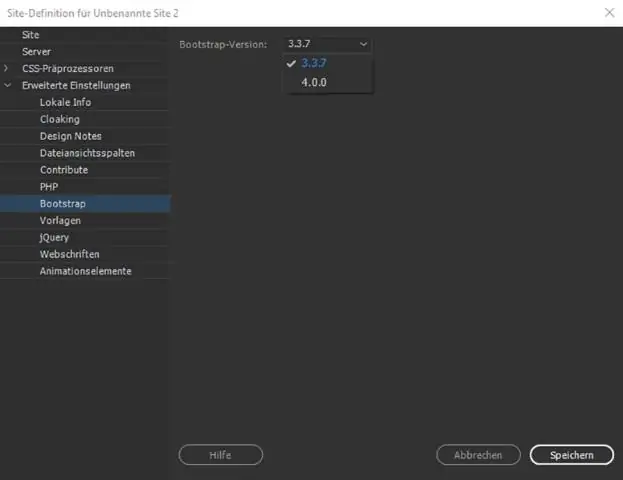

Pour rendre un formulaire horizontal, ajoutez class="form-horizontal" dans l'élément. Si vous utilisez l'élément, vous devez utiliser class="control-label". N'oubliez pas non plus que vous pouvez utiliser les classes de grille prédéfinies de Bootstrap pour aligner les étiquettes et les groupes de contrôles de formulaire dans une disposition horizontale. Dernière modifié: 2025-01-22 17:01

Empreinte du site Web. C'est une technique utilisée pour extraire les détails liés au site Web comme suit. Description archivée du site Web. Système et cadre de gestion de contenu. Script et plate-forme du site Web et du serveur Web. Dernière modifié: 2025-01-22 17:01

Connectez votre ordinateur portable avec un mini DisplayPort à un téléviseur avec un port HDMI. Procurez-vous un adaptateur Mini DisplayPort. Branchez l'adaptateur Mini DisplayPort sur votre ordinateur portable. Branchez une extrémité de votre câble HDMI au port HDMI de votre téléviseur. Branchez l'autre extrémité du câble HDMI sur votre adaptateur Mini DisplayPort. Dernière modifié: 2025-01-22 17:01

Une seule instance de l'application peut être active à la fois par appareil magicJack, avec un maximum de 5 applications actives par compte. Pour vous connecter à l'application sur un autre téléphone ou une autre tablette, veuillez d'abord vous déconnecter de l'application sur le téléphone ou la tablette que vous ne souhaitez plus utiliser. Dernière modifié: 2025-01-22 17:01

Les fichiers au format ODP peuvent être ouverts avec Apache Open Office et OpenOffice.org sur les plates-formes Mac Os, Microsoft Windows et Linux. Dernière modifié: 2025-01-22 17:01

A quoi sert le connecteur 4 broches sur une carte mère ? Pour fournir une tension supplémentaire pour un processeur. Dernière modifié: 2025-01-22 17:01

Niveau PC : coût total. Dernière modifié: 2025-01-22 17:01

Les CD stockent des informations numériquement, c'est-à-dire à l'aide de millions de 1 et de 0. Les données sur un CD sont codées à l'aide d'un faisceau laser qui grave de minuscules indentations (ou bosses, si vous préférez) sur sa surface. Une bosse, en terminologie CD, est connue sous le nom de fosse et représente le nombre0. Dernière modifié: 2025-01-22 17:01

Quelles sont les méthodes utilisées pour fournir des effets dans jQuery ? S.No Méthode Description 4 dequeue() Pour supprimer la fonction suivante de la file d'attente, puis exécute la fonction 5 fadeIn() Fondu dans les éléments sélectionnés 6 fadeOut() Fondu sur les éléments sélectionnés 7 fadeTo() Fondu d'entrée/sortie éléments sélectionnés à une opacité donnée. Dernière modifié: 2025-01-22 17:01

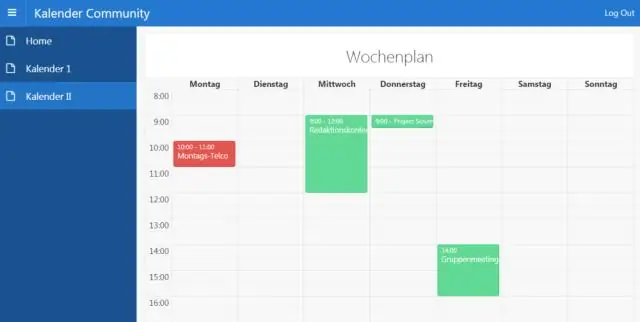

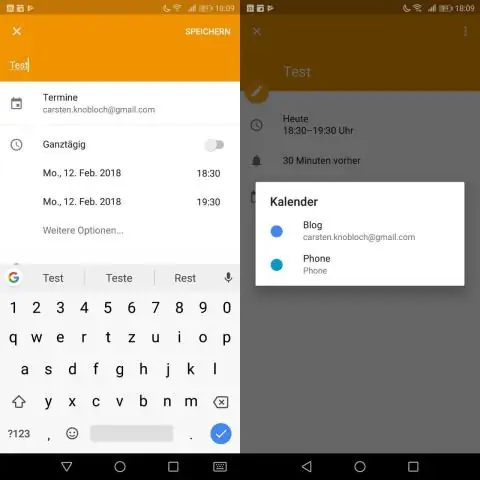

L'icône de verrouillage signifie que l'événement est défini comme un événement privé. Si vous ne partagez votre calendrier avec personne, personne ne peut voir un événement, quelle que soit sa configuration, mais si vous partagez votre calendrier et que vous ne voulez pas que les personnes ou certaines personnes, vous partagez votre calendrier avec événement, définissez-le sur privé. Dernière modifié: 2025-01-22 17:01

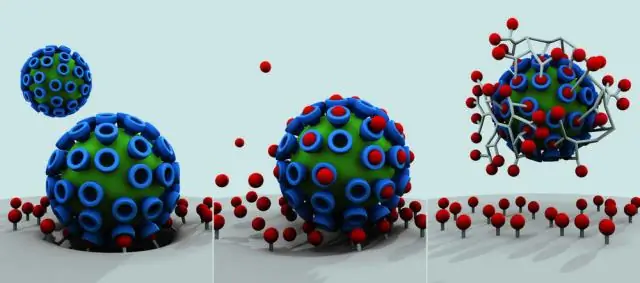

La liaison cellulaire fait référence au processus par lequel deux ou plusieurs modems cellulaires sont combinés d'une manière intelligente qui permet à l'utilisateur final d'utiliser la bande passante combinée. Dernière modifié: 2025-01-22 17:01

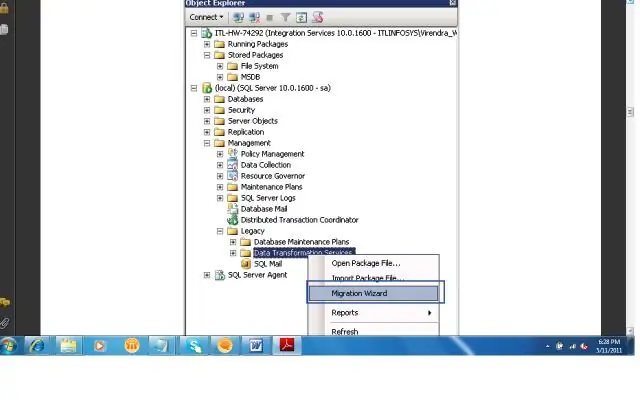

DTS a été remplacé par SQL Server Integration Services (SSIS). Dans SQL Server, DTS facilite cette tâche. DTS (Data Transformation Services) est un ensemble d'outils graphiques qui vous permet de transférer des données entre des sources disparates vers une ou plusieurs destinations. Dernière modifié: 2025-01-22 17:01

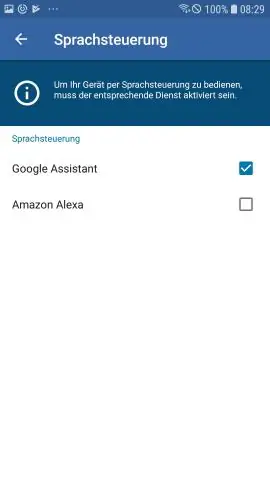

Ouvrez l'application Google Home. En haut à droite, appuyez sur votre compte. Vérifiez que le compte Google affiché est celui lié à votre appareil Google Home ou Google Nest. Revenez à l'écran d'accueil, puis appuyez sur Paramètres. Faites défiler jusqu'à « Services de l'Assistant Google », puis appuyez sur Plus de paramètres. Appuyez sur Services Explorer. Dernière modifié: 2025-01-22 17:01

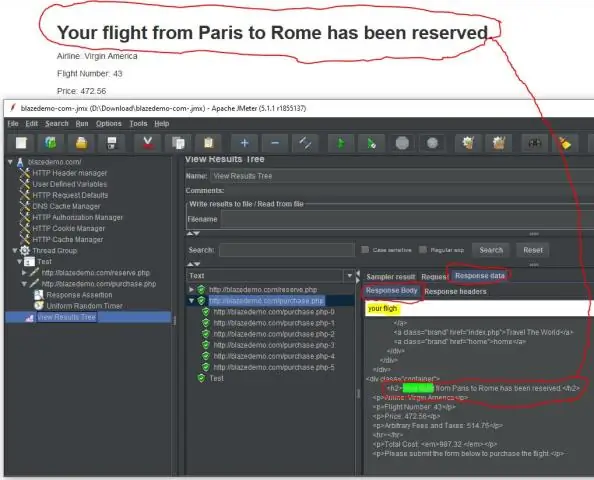

Loop Count : Cette propriété indique à JMeter combien de fois répéter votre test. Si vous entrez une valeur de nombre de boucles de 1, alors JMeter n'exécutera votre test qu'une seule fois. Notez que la période de Ramp-Up n'est respectée qu'une seule fois, et PAS une fois par « boucle ». Dernière modifié: 2025-01-22 17:01

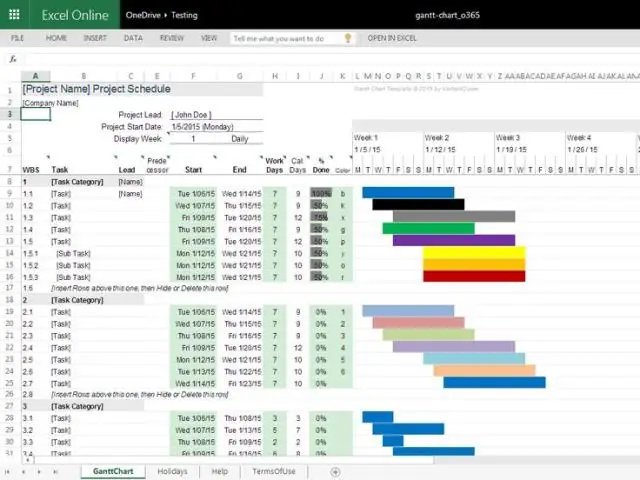

ProjectManager.com est un logiciel complet et primé utilisé par de grands noms tels que la NASA, Volvo, Brookstone et Ralph Lauren. Vous pouvez créer des diagrammes de Gantt avec leur solution interactive basée sur le cloud ainsi qu'assigner des tâches, suivre les progrès et collaborer facilement. Dernière modifié: 2025-01-22 17:01

Microsoft vient de publier aujourd'hui une nouvelle vidéo qui montre que les utilisateurs d'un appareil Surface exécutant Windows 8.1 peuvent effectuer une mise à niveau vers le tout nouveau système d'exploitation Windows 10. Windows 10 mettra à niveau l'ordinateur de l'utilisateur vers la version équivalente de Windows 10 en tant que version précédente de Windows installée. Dernière modifié: 2025-01-22 17:01

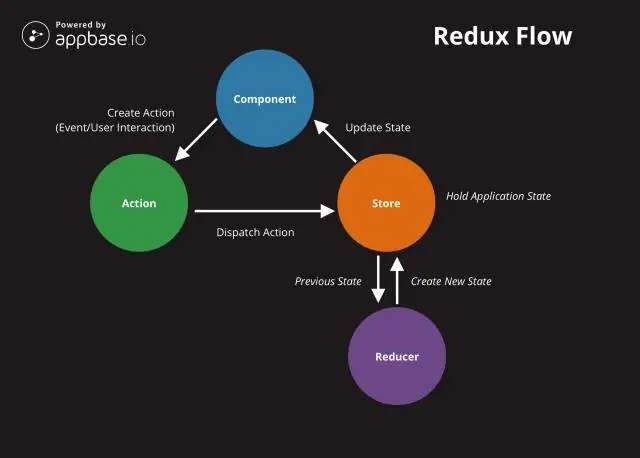

Qu'est-ce qu'un effet secondaire ? Le flux Redux naturel est le suivant : une action est envoyée et, par conséquent, un état est modifié. Ils sont un moyen de relier le monde Redux pur avec le monde extérieur. Dernière modifié: 2025-01-22 17:01

Linux est un système d'exploitation extrêmement populaire pour les pirates informatiques. Tout d'abord, le code source de Linux est disponible gratuitement car il s'agit d'un système d'exploitation open source. Cela signifie que Linux est très facile à modifier ou à personnaliser. Deuxièmement, il existe d'innombrables distributions de sécurité Linux disponibles qui peuvent servir de logiciel de piratage Linux. Dernière modifié: 2025-06-01 05:06

NBFM utilise une petite quantité de déviation, WBFM utilise une grande quantité. NBFM utilise une petite quantité de déviation, WBFM utilise une grande quantité. La modulation d'un signal porteur produit des bandes latérales, qui sont un mélange complexe de fréquences de part et d'autre de la fréquence porteuse. Dernière modifié: 2025-01-22 17:01

Quotechar - Il fait référence à la chaîne de caractères unique qui sera utilisée pour citer les valeurs si des caractères spéciaux (comme le délimiteur) apparaissent à l'intérieur du champ. Sa valeur par défaut est '. QUOTE_MINIMAL signifie ajouter un guillemet uniquement lorsque cela est nécessaire, par exemple, lorsqu'un champ contient soit le guillemet, soit le délimiteur. C'est la valeur par défaut. csv. Dernière modifié: 2025-01-22 17:01

La méthode de la fenêtre consiste simplement à « fenêtrer » une réponse impulsionnelle de filtre théoriquement idéale par une fonction de fenêtre convenablement choisie, ce qui donne. (5.8) Par exemple, comme dérivé dans l'équation (4.3), la réponse impulsionnelle du filtre passe-bas idéal est la fonction sinc bien connue. Dernière modifié: 2025-01-22 17:01

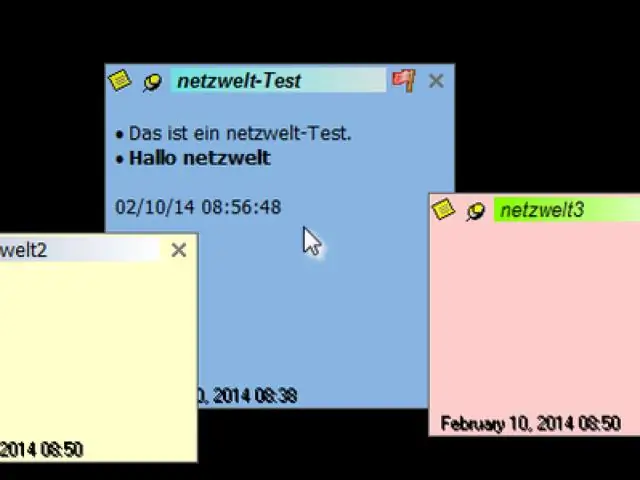

Les fichiers snt sont un moyen simple de sauvegarder vos notes autocollantes. Vous pouvez également exporter vos StickyNotes de Windows 10 vers Windows 7. Copiez simplement ce même fichier vers Windows 7 et renommez-le en StickyNotes. snt. Dernière modifié: 2025-01-22 17:01

Supprimer les favoris Sur votre ordinateur, ouvrez Chrome. En haut à droite, cliquez sur Plus. Cliquez sur Signets Gestionnaire de signets. Pointez sur le signet que vous souhaitez modifier. À droite du signet, cliquez sur Plus, à l'extrême droite du signet. Cliquez sur Supprimer. Dernière modifié: 2025-01-22 17:01

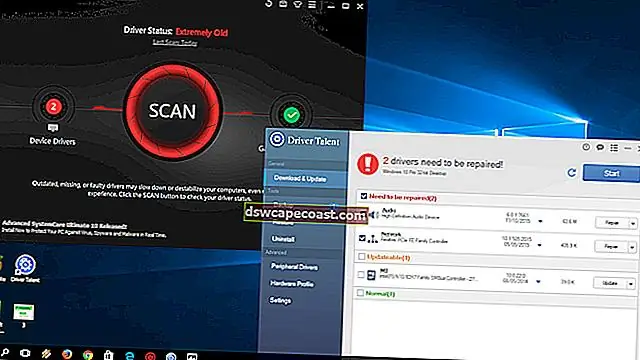

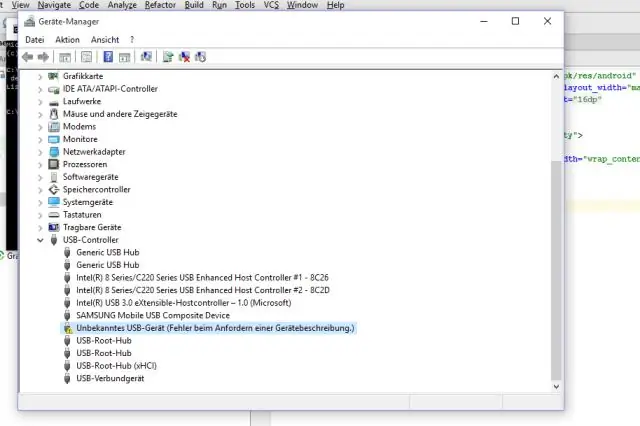

Vous pouvez restaurer le pilote précédent en utilisant l'option de restauration. Ouvrez le Gestionnaire de périphériques, cliquez sur Démarrer > Panneau de configuration > Gestionnaire de périphériques. Développez Adaptateurs d'affichage. Double-cliquez sur votre périphérique d'affichage Intel®. Sélectionnez l'onglet Pilote. Cliquez sur Restaurer le pilote pour restaurer. Dernière modifié: 2025-01-22 17:01

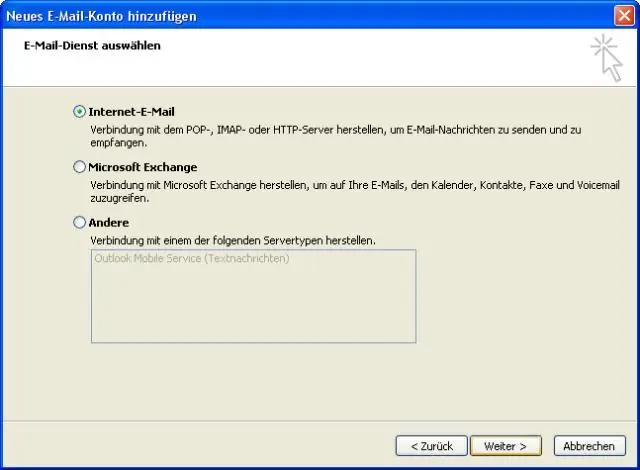

Ouvrez le programme Microsoft Outlook sur votre ordinateur ; Appuyez sur le menu Fichier ; Dans le menu Fichier, accédez à Info>Ajouter un compte; Dans l'assistant Ajouter un compte, cliquez sur le bouton à cocher pour la configuration manuelle ou des types de serveurs supplémentaires; Choisissez le service Pop ou IMAP ; Entrez votre nom et votre adresse e-mail iCloud ;. Dernière modifié: 2025-01-22 17:01

Le problème de l'écran tactile ou du gel du Samsung Galaxy S6 peut être résolu en éteignant le téléphone et en le rallumant. Appuyez et maintenez enfoncés simultanément la touche marche/arrêt et le bouton de réduction du volume pendant 7 secondes. Le téléphone sera éteint. Dernière modifié: 2025-01-22 17:01

Cloudyn, une filiale de Microsoft, vous permet de suivre l'utilisation et les dépenses du cloud pour vos ressources Azure et d'autres fournisseurs de cloud, notamment AWS et Google. Cloudyn vous aide à optimiser vos dépenses cloud en identifiant les ressources sous-utilisées que vous pouvez ensuite gérer et ajuster. Dernière modifié: 2025-01-22 17:01

L'utilisation la plus courante du point-virgule est de joindre deux clauses indépendantes sans utiliser de conjonction comme et. Utilisez-vous une majuscule après un point-virgule ? La réponse générale est non. Un point-virgule doit être suivi d'une majuscule uniquement si le mot est un nom propre ou un acronyme. Dernière modifié: 2025-01-22 17:01

LA SEULE façon de durcir réellement les conkers, malgré ce que beaucoup de gens disent, est de les stocker dans un endroit frais et sec pendant au moins un an. Il est préférable d'en stocker une vingtaine ou plus dans une boîte à chaussures dans un garage. Beaucoup de conkers moisiront et l'intérieur se remplira d'une substance verte poussiéreuse, mais il faut survivre. Dernière modifié: 2025-01-22 17:01