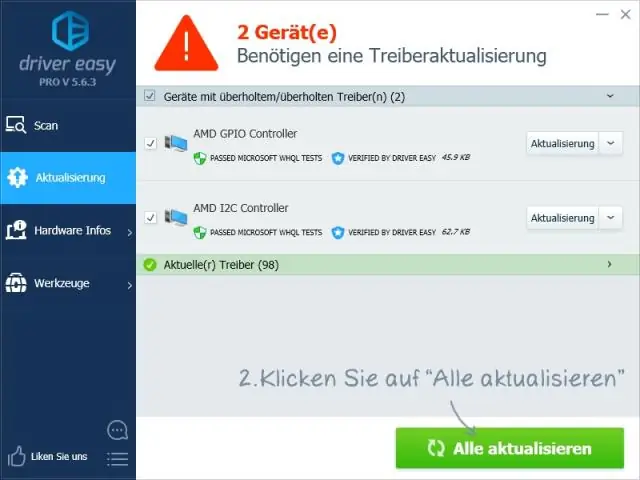

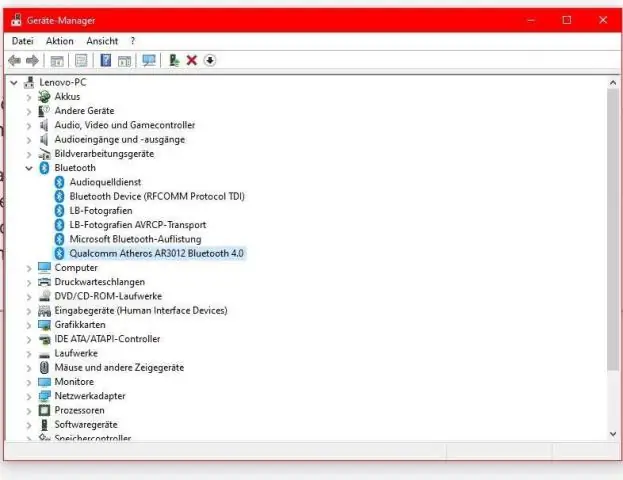

Comment mettre à jour les pilotes obsolètes Cliquez sur le menu Démarrer, puis sur Poste de travail/Ordinateur. Cliquez maintenant sur Gérer. Cliquez ensuite sur Gestionnaire de périphériques. Maintenant, faites un clic droit sur l'un des éléments répertoriés et sélectionnez UpdateDriver. Cliquez ensuite sur « Non, pas cette fois », puis sur le bouton Suivant. Après cela, sélectionnez Installer à partir d'une liste ou d'un emplacement spécifique (Avancé). Dernière modifié: 2025-01-22 17:01

Delphix est un logiciel qui s'exécute en tant que VM sur VMware. Delphix gère le stockage. Delphix ressemble à un NAS pour clones de bases de données utilisant Delphix. Delphix récupère les modifications des bases de données source. Delphix expose les données de la base de données source pour cloner les bases de données via NFS. Dernière modifié: 2025-01-22 17:01

L'API Graph est le principal moyen d'entrer et de sortir des données de la plate-forme Facebook. Il s'agit d'une API HTTP de bas niveau que les applications peuvent utiliser pour interroger des données par programmation, publier de nouvelles histoires, gérer des publicités, télécharger des photos et effectuer une grande variété d'autres tâches. Dernière modifié: 2025-01-22 17:01

Une sauvegarde complète de la base de données sauvegarde l'intégralité de la base de données. Cela inclut une partie du journal des transactions afin que la base de données complète puisse être récupérée après la restauration d'une sauvegarde complète de la base de données. Les sauvegardes complètes de la base de données représentent la base de données au moment où la sauvegarde est terminée. Dernière modifié: 2025-01-22 17:01

Lorsque vous donnez votre article à l'USPS pour la livraison, il accepte votre article et démarre le processus de livraison. Le transit fait partie du processus de livraison de l'expédition. Quand on dit que le colis est en transit ou en transit vers la destination, cela signifie que le colis est en route pour la livraison. Dernière modifié: 2025-01-22 17:01

SQL est rapide car la base de données peut décider comment obtenir les données. Vous devrez peut-être effectuer quelques réglages, par exemple, vous devrez peut-être créer des index ou des partitions. Mais le système fait généralement un bon travail pour choisir le plan le plus efficace possible pour chaque requête. SQL est un langage de domaine de haut niveau. Dernière modifié: 2025-01-22 17:01

La fonction de concaténation est l'une des fonctions de texte d'Excel. Il est utilisé pour joindre deux ou plusieurs mots ou chaînes de texte. Par exemple, les données réparties sur plusieurs colonnes dans une feuille de calcul Excel sont parfois plus efficaces à utiliser lorsqu'elles sont combinées en une seule colonne. Dernière modifié: 2025-01-22 17:01

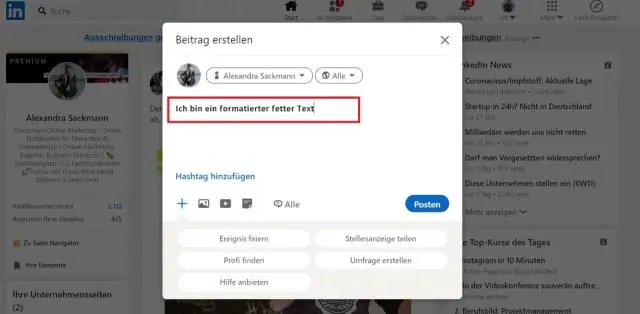

LinkedIn Fonts LinkedIn utilise exclusivement Source Sans (avec Arialas une sauvegarde), en particulier avec des poids entre léger et semi-gras. Dernière modifié: 2025-01-22 17:01

Domaine pour l'authentification de base HTTP L'en-tête WWW-Authenticate contient un attribut de domaine, qui identifie l'ensemble de ressources auquel les informations d'authentification demandées (c'est-à-dire l'ID utilisateur et le mot de passe) s'appliqueront. Les clients Web affichent cette chaîne à l'utilisateur final lorsqu'ils demandent un ID utilisateur et un mot de passe. Dernière modifié: 2025-01-22 17:01

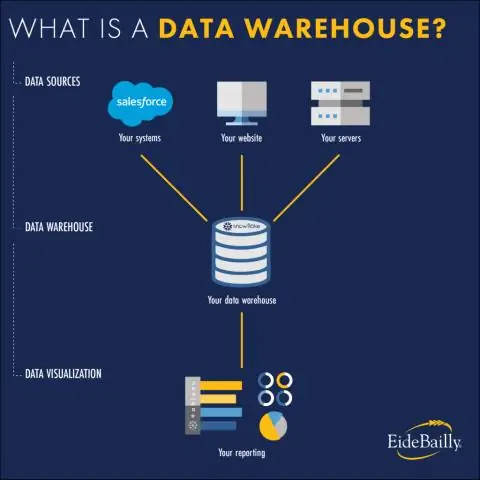

Drill Down et Drill Up (également connu sous le nom de Data Drilling) signifient naviguer dans les dimensions hiérarchiques des données stockées dans les entrepôts de données. Il existe deux manières opposées d'explorer les données : l'exploration vers le bas est utilisée dans le traitement analytique en ligne (OLAP) pour zoomer sur des données plus détaillées en modifiant les dimensions. Dernière modifié: 2025-01-22 17:01

Groupe de threads TearDown : il s'agit d'une forme spéciale de groupe de threads utilisée pour effectuer les actions nécessaires une fois l'exécution du groupe de threads standard terminée. Le comportement des threads mentionnés sous Setup Thread Group est exactement le même que le groupe de threads normal. Dernière modifié: 2025-01-22 17:01

Comment vider le cache sous Linux ? Effacez PageCache uniquement. Effacer les dentries et les inodes. Effacez PageCache, les dentries et les inodes. sync videra le tampon du système de fichiers. CommandeSéparé par «; » exécuter séquentiellement. Le shell attend que chaque commande se termine avant d'exécuter la commande suivante dans cette séquence. Dernière modifié: 2025-01-22 17:01

Différents types de tests unitaires de logiciels. Tests d'intégration. Test du système. Test de santé mentale. Test de fumée. Test d'interface. Les tests de régression. Tests bêta/d'acceptation. Dernière modifié: 2025-01-22 17:01

Si vous souhaitez utiliser des programmes ou des applications 16 bits pour résoudre le problème, essayez cette méthode en l'exécutant en mode compatible. * Cliquez avec le bouton droit sur le raccourci de l'application pour ouvrir ses propriétés, accédez à l'onglet Compatibilité, cochez la case Réduire le mode de couleur et sélectionnez la couleur 16 bits (65536), puis cliquez sur le bouton OK. Dernière modifié: 2025-01-22 17:01

Types de modificateurs d'accès. C# fournit quatre types de modificateurs d'accès : private, public, protected, internal et deux combinaisons : protected-internal et private-protected. Dernière modifié: 2025-01-22 17:01

Oui, les VPN sont 100% légaux au Canada. Il n'y a aucune loi interdisant l'utilisation de VPN dans aucune province canadienne. Il va sans dire que ce que vous faites lorsque vous êtes connecté au VPN reste votre responsabilité. Dernière modifié: 2025-06-01 05:06

Max-âge. La directive max-age indique la durée maximale en secondes pendant laquelle les réponses récupérées peuvent être réutilisées (à partir du moment où une demande est faite). Par exemple, max-age=90 indique qu'un actif peut être réutilisé (reste dans le cache du navigateur) pendant les 90 prochaines secondes. Dernière modifié: 2025-01-22 17:01

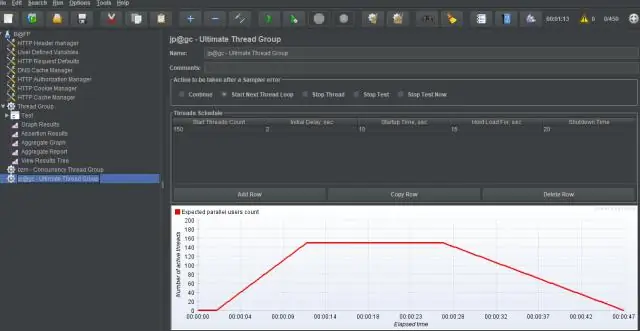

Que sont les auditeurs dans JMeter ? Les JMeterListeners sont les éléments du plan de test qui sont utilisés pour afficher et analyser le résultat des tests de performances sous forme de tableau ou de graphique. Ils fournissent également les différentes matrices de temps de réponse (temps moyen, temps minimum, temps maximum, etc.) d'un Samplerrequest. Dernière modifié: 2025-01-22 17:01

Les fichiers qui contiennent le . 4 sont le plus souvent associées au logiciel de reconnaissance vocale IBM Embedded ViaVoice. 4 fichiers utilisés par cette application contiennent des données de script spécifiques à la langue qui sont référencées par le logiciel. Les. Dernière modifié: 2025-01-22 17:01

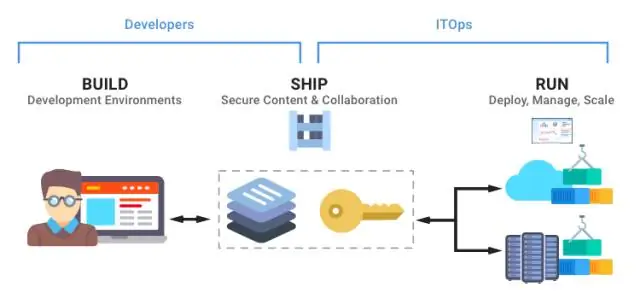

Docker, un outil de gestion de conteneurs, est utilisé dans DevOps pour gérer les parties logicielles en tant que conteneurs isolés et autonomes, qui peuvent être déployés et exécutés dans n'importe quel environnement. Docker réduit la valeur entre Dev et Ops dans le cadre d'un déploiement continu, ce qui élimine les frais généraux et réduit les coûts opérationnels. Dernière modifié: 2025-01-22 17:01

Allez dans Panneau de configuration > Programmes > Programmes et fonctionnalités. Accédez aux fonctionnalités Windows et désactivez Internet Explorer11. Cliquez ensuite sur Afficher les mises à jour installées. Recherchez Internet Explorer. Faites un clic droit sur Internet Explorer 11 > Désinstaller. Faites de même avec Internet Explorer 10. Redémarrez votre ordinateur. Dernière modifié: 2025-01-22 17:01

Il existe plusieurs façons de voir si un domaine que vous souhaitez est disponible. Tout d'abord, tapez simplement l'URL dans la recherche de Name.com - nous vous dirons si le domaine peut être enregistré ou non. Ou recherchez le domaine dans Whois Lookup. Dernière modifié: 2025-01-22 17:01

Il a été annoncé avec l'iPad Pro le 9 septembre 2015 et sorti le même jour. L'iPad Mini4, qui a remplacé l'iPad Mini 3, a été abandonné le 18 mars 2019, lorsqu'il a été remplacé par l'iPad Mini de cinquième génération. Dernière modifié: 2025-01-22 17:01

Interruptions dans PIC PIC18F452 Externe : Interruption déclenchée par front externe sur les broches INT0, INT1 et INT2 (RB0, RB1 et RB2). Les broches PORTB changent les interruptions (l'une des broches RB4 à RB7 change d'état) Interruption de débordement du temporisateur 0. Interruption de débordement du temporisateur 1. Interruption de débordement du temporisateur 2. Interruption de débordement du temporisateur 3. Dernière modifié: 2025-01-22 17:01

Après avoir ouvert WeChat pour Windows sur PC, vous pouvez scanner le code QR Windows en ouvrant WeChat sur votre mobile, en sélectionnant '+' dans le coin supérieur droit > Scan et en confirmant votre connexion. Remarque : À l'heure actuelle, il n'est pas possible de se connecter à WebWeChat et WeChat pour Windows avec le même compte en même temps. Dernière modifié: 2025-01-22 17:01

Par conséquent, nous pouvons convertir l'unité de mesure du pied en pouce en multipliant 12. Étape 1 : Dans CellC2, entrez la formule =A2*12 et appuyez sur la touche Entrée. Étape 2: Cliquez sur laCellule C2, faites glisser la poignée de remplissage sur les plages que vous remplirez cette formule. Ensuite, vous verrez que toutes les mesures du pied sont converties en pouces. Dernière modifié: 2025-01-22 17:01

1970 Par la suite, on peut aussi se demander, quand le modèle de cascade a-t-il été créé ? 1970, On peut aussi se demander, quand la méthodologie agile a-t-elle été introduite ? Agile n'est en aucun cas critique envers méthodologies de développement développé dans les années 1970 et 1980 en réponse aux approches chaotiques et non planifiées souvent utilisées dans les premiers jours de Logiciel .. Dernière modifié: 2025-01-22 17:01

Choisissez Menu -> Insérer -> Dessin. Glissez/déposez, Ctrl - V ou faites un clic droit et collez votre image. Cliquez sur le bouton « Textbox » près du haut. Dessinez la zone de texte sous votre image, ajoutez du texte. Définissez la police/le format de lettrage avec le bouton « plus » en haut à gauche. Dernière modifié: 2025-01-22 17:01

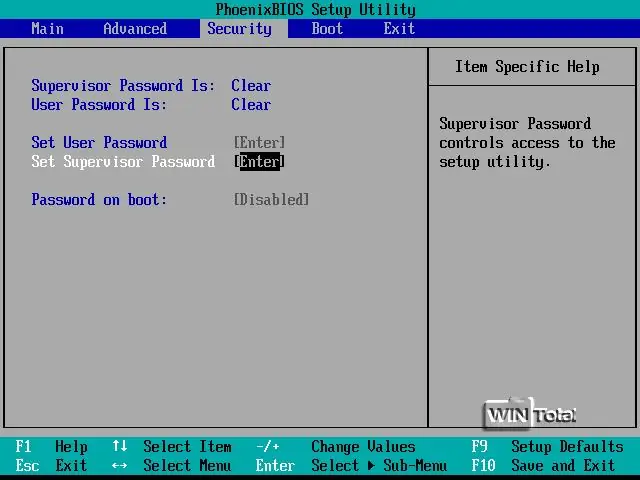

Pour réinitialiser les paramètres CMOS ou BIOS de votre ordinateur aux paramètres par défaut, suivez les étapes ci-dessous. Entrez dans la configuration CMOS. Dans la configuration CMOS, recherchez une option pour réinitialiser les valeurs CMOS aux paramètres par défaut ou une option pour charger les valeurs par défaut de sécurité intégrée. Dernière modifié: 2025-01-22 17:01

Join est une méthode de synchronisation qui bloque le thread appelant (c'est-à-dire le thread qui appelle la méthode) jusqu'à ce que le thread dont la méthode Join est appelée soit terminé. Utilisez cette méthode pour vous assurer qu'un thread s'est terminé. L'appelant bloquera indéfiniment si le thread ne se termine pas. Dernière modifié: 2025-01-22 17:01

Utilisez les étapes ci-dessous pour confirmer si la technologie de virtualisation est disponible sur votre système : Appuyez sur Ctrl + Alt + Suppr. Sélectionnez Gestionnaire des tâches. Cliquez sur l'onglet Performances. Cliquez sur CPU. L'état sera répertorié sous le graphique et indiquera « Virtualisation : Activée » si cette fonctionnalité est activée. Dernière modifié: 2025-01-22 17:01

Snap a annoncé aujourd'hui le lancement de quatre nouvelles API, dont une API de connexion Snap qui permettra aux utilisateurs d'utiliser leur nom d'utilisateur Snapchat pour créer des comptes sur d'autres applications, et ce qui équivaut à une API de caméra Snap, qui permettra aux utilisateurs de partager directement des éléments d'autres applications. à leur histoire Snapchat. Dernière modifié: 2025-01-22 17:01

NET Streams se composent de trois opérations fondamentales (bien entendu, les classes basées sur Stream peuvent être étendues à tout ce dont un utilisateur a besoin). Tout d'abord, un flux peut être lu à partir de. La lecture est définie comme le transfert de données du flux vers un autre emplacement tel qu'un tableau d'octets ou toute autre construction pouvant contenir des données. Dernière modifié: 2025-01-22 17:01

Si les fichiers sont dans le cache, CloudFront transfère les fichiers au POP qui les a demandés. Dès que le premier octet arrive de l'emplacement du cache périphérique régional, CloudFront commence à transférer les fichiers à l'utilisateur. CloudFront ajoute également les fichiers au cache dans le POP pour la prochaine fois que quelqu'un demande ces fichiers. Dernière modifié: 2025-01-22 17:01

Créer mon propre thème de couleurs Sous l'onglet Mise en page d'Excel ou l'onglet Conception de Word, cliquez sur Couleurs, puis sur Personnaliser les couleurs. Cliquez sur le bouton à côté de la couleur du thème que vous souhaitez modifier (par exemple, Accent 1 ou Lien hypertexte), puis choisissez une couleur sous Couleurs du thème. Dernière modifié: 2025-01-22 17:01

Introduite avec Windows 95, la barre d'état système est située dans la barre des tâches Windows (généralement en bas à côté de l'horloge) et contient des icônes miniatures pour un accès facile aux fonctions système telles que fax, imprimante, modem, volume, etc. Double-cliquez ou cliquez avec le bouton droit sur une icône pour afficher et accéder aux détails et aux commandes. Dernière modifié: 2025-01-22 17:01

Compresser et décompresser les fichiers Localisez le fichier ou le dossier que vous souhaitez compresser. Appuyez et maintenez (ou cliquez avec le bouton droit) sur le fichier ou le dossier, sélectionnez (ou pointez sur) Envoyer vers, puis sélectionnez Dossier compressé (zippé). Un nouveau dossier zippé du même nom est créé au même emplacement. Dernière modifié: 2025-01-22 17:01

DUAL est une table créée automatiquement par Oracle Database avec le dictionnaire de données. DUAL est dans le schéma de l'utilisateur SYS mais est accessible par le nom DUAL à tous les utilisateurs. Il a une colonne, DUMMY, définie comme étant VARCHAR2(1), et contient une ligne avec une valeur X. Dernière modifié: 2025-01-22 17:01

Il suffit de le brancher sur un port HDMI, de brancher le câble VGA sur le port VGA de l'adaptateur, puis de sélectionner les paramètres d'affichage souhaités via votre ordinateur portable. Comme vous pouvez le voir sur l'image ci-dessous, l'image est nette et claire et la connexion ou la déconnexion du dongle active automatiquement les paramètres mémorisés. Dernière modifié: 2025-01-22 17:01

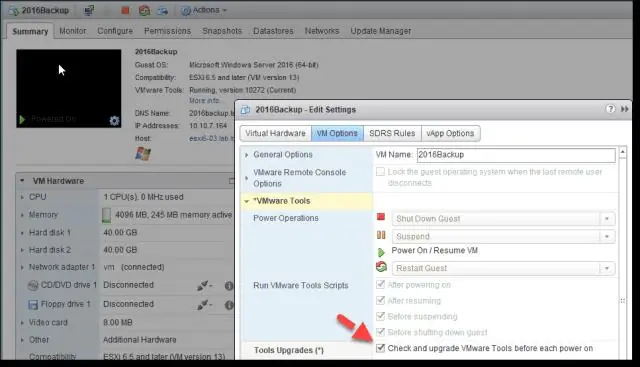

Update Manager permet une gestion centralisée et automatisée des correctifs et des versions pour VMware vSphere et prend en charge les hôtes VMware ESXi, les machines virtuelles et les appliances virtuelles. Avec Update Manager, vous pouvez effectuer les tâches suivantes : Mettre à niveau et corriger les hôtes ESXi. Installer et mettre à jour des logiciels tiers sur les hôtes. Dernière modifié: 2025-01-22 17:01