- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:46.

- Dernière modifié 2025-01-22 17:24.

En termes simples, le implicite subvention Sécurité est cassé au-delà de toute réparation. Il est vulnérable aux fuites de jetons d'accès, ce qui signifie qu'un attaquant peut exfiltrer des jetons d'accès valides et les utiliser à son avantage. Ils doivent être échangés contre des jetons dans un HTTPS direct- sécurisé demande avec le point de terminaison de jeton du serveur d'autorisation.

De plus, qu'est-ce qu'un flux implicite OAuth ?

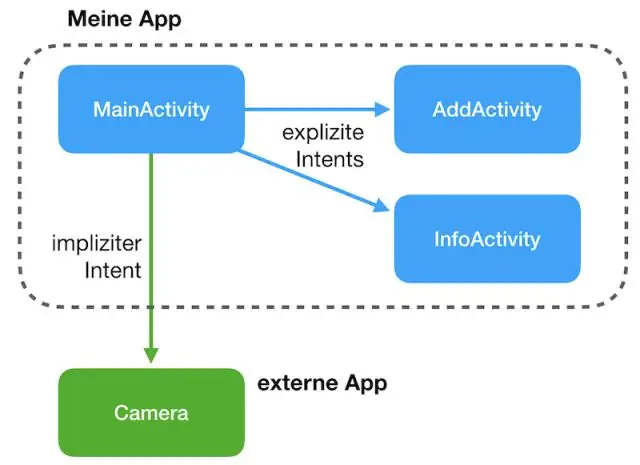

OAuth 2.0 Implicite Accorder le Flux implicite était un simplifié Flux OAuth précédemment recommandé pour les applications natives et les applications JavaScript où le jeton d'accès était renvoyé immédiatement sans étape d'échange de code d'autorisation supplémentaire.

Sachez également qu'est-ce que l'authentification implicite ? Authentification implicite (IA) est une technique qui permet à l'appareil intelligent de reconnaître son propriétaire en se familiarisant avec ses comportements. Il s'agit d'une technique qui utilise des algorithmes d'apprentissage automatique pour apprendre le comportement de l'utilisateur à l'aide de divers capteurs sur les appareils intelligents et parvenir à l'identification de l'utilisateur.

Qu'est-ce qu'un flux de subvention implicite ?

Les Subvention implicite est un OAuth 2.0 couler que les applications côté client utilisent pour accéder à une API. Dans ce document, nous allons suivre les étapes nécessaires pour implémenter cela: obtenir l'autorisation de l'utilisateur, obtenir un jeton et accéder à une API à l'aide du jeton.

Qu'est-ce que le flux de code d'autorisation ?

Flux de code d'autorisation . Flux de code d'autorisation est utilisé pour obtenir un jeton d'accès à autoriser Requêtes API. Flux de code d'autorisation est le plus flexible des trois pris en charge flux d'autorisation et est la méthode recommandée pour obtenir un jeton d'accès pour l'API.

Conseillé:

Qu'est-ce qu'un flux de subvention implicite ?

La subvention implicite est un flux OAuth 2.0 que les applications côté client utilisent pour accéder à une API. Dans ce document, nous allons suivre les étapes nécessaires pour mettre en œuvre cela : obtenir l'autorisation de l'utilisateur, obtenir un jeton et accéder à une API à l'aide du jeton

Qu'est-ce que le flux implicite oauth2 ?

L'octroi implicite OAuth2 est une variante des autres octrois d'autorisation. Il permet à un client d'obtenir un jeton d'accès (et id_token, lors de l'utilisation d'OpenId Connect) directement à partir du point de terminaison d'autorisation, sans contacter le point de terminaison du jeton ni authentifier le client

Quelle est la différence entre le flux d'entrée et le flux de sortie en Java ?

InputStream est utilisé pour de nombreuses choses que vous lisez. OutputStream est utilisé pour de nombreuses choses sur lesquelles vous écrivez. InputStream est utilisé pour la lecture, OutputStream pour l'écriture. Ils sont connectés en tant que décorateurs les uns aux autres de sorte que vous pouvez lire/écrire tous les différents types de données à partir de tous les différents types de sources

Qu'est-ce qui est le plus important dans la conception d'un système sécurisé ?

Cryptographie : La cryptographie est l'un des outils les plus importants pour la construction de systèmes sécurisés. Grâce à l'utilisation appropriée de la cryptographie, Brain Station 23 garantit la confidentialité des données, protège les données contre les modifications non autorisées et authentifie la source des données

Qu'est-ce que Frontier est sécurisé ?

Frontier Secure protège vos informations personnelles via Identity Protection Service. Inscrivez-vous à ce service et accédez à des experts en crédit au cas où quelque chose arriverait à vos informations personnelles ou financières. Frontier surveillera vos transactions financières en ligne et vous alertera en cas d'activité suspecte sur votre compte