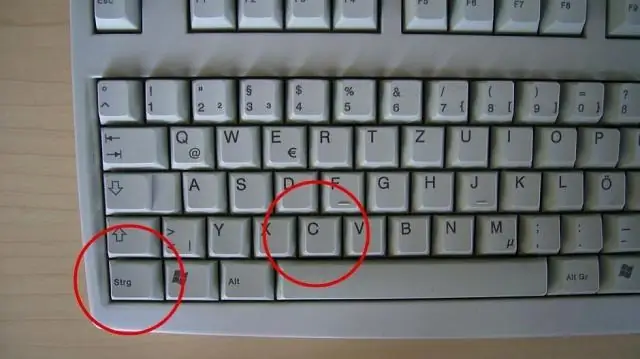

Appuyez sur Ctrl+F pour ouvrir le champ Rechercher, qui vous permet de rechercher le texte actuellement affiché dans n'importe quel programme qui le prend en charge. Par exemple, Ctrl+F peut être utilisé dans votre navigateur Internet pour rechercher du texte sur la page en cours. Dernière modifié: 2025-01-22 17:01

Les documents Notebook (ou « carnets », tous en minuscules) sont des documents produits par l'application Jupyter Notebook, qui contiennent à la fois du code informatique (par exemple python) et des éléments de texte enrichi (paragraphe, équations, figures, liens, etc…). Dernière modifié: 2025-01-22 17:01

Cmd/Ctrl-cliquez sur les images dans Lightroom Classic pour les sélectionner. Sélectionnez Photo > Fusion de photos > HDR ou appuyez sur Ctrl+H. Dans la boîte de dialogue Aperçu de la fusion HDR, désélectionnez les options Alignement automatique et Tonalité automatique, si nécessaire. Alignement automatique : utile si les images fusionnées présentent un léger mouvement d'une prise de vue à l'autre. Dernière modifié: 2025-01-22 17:01

Domaincontrol.com appartient à WildWestDomains, l'alias de revendeur en marque blanche de GoDaddy. Les serveurs RDO ont déclaré : Ils utilisent ce domaine au profit de leurs revendeurs. Un revendeur ne voudrait pas avoir à donner les adresses de serveurs de noms de GoDaddy à ses clients. Dernière modifié: 2025-01-22 17:01

Placez le coussin AirPower sur votre bureau ou partout où vous voulez recharger vos appareils. Branchez-le ensuite sur une prise de courant. Pour charger votre appareil, placez-le simplement sur le tapis, face vers le haut. C'est ça. Dernière modifié: 2025-01-22 17:01

Pour dissocier le numéro que vous venez d'utiliser pour vérifier le compte Google Voice, appuyez sur l'icône de hamburger en haut à gauche de l'application Google Voice, appuyez sur « Paramètres », puis sur « Numéros associés ». Sur l'écran suivant, appuyez simplement sur « X » à côté du numéro pour le supprimer, puis appuyez sur « Supprimer » pour confirmer. Dernière modifié: 2025-01-22 17:01

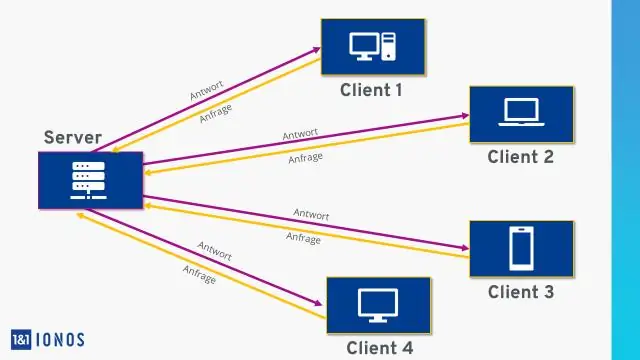

Processus de travail : le processus de travail (w3wp.exe) exécute l'application ASP.Net dans IIS. Ce processus est responsable de la gestion de toutes les demandes et réponses provenant du système client. En un seul mot, nous pouvons dire que le processus de travail est le cœur de l'application Web ASP.NET qui s'exécute sur IIS. Dernière modifié: 2025-01-22 17:01

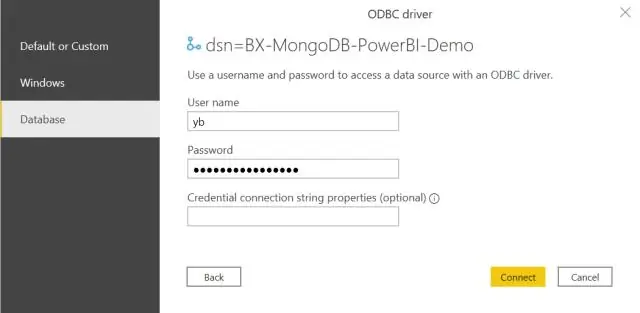

Créer une source de données JDBC pour MongoDB dans le(s) fichier(s) du pilote NetBeans : cliquez sur Ajouter et, dans la boîte de dialogue de l'explorateur de fichiers qui apparaît, sélectionnez le cdata. jdbc. mongodb. fichier jar. Classe de pilote : cliquez sur Rechercher pour rechercher la classe de pilote dans le fichier JAR. Sélectionnez ensuite cdata. jdbc. mongodb. Nom : saisissez le nom du pilote. Dernière modifié: 2025-01-22 17:01

Dans le domaine de l'hébergement Web, un serveur dédié fait référence à la location et à l'utilisation exclusive d'un ordinateur comprenant un serveur Web, les logiciels associés et une connexion à Internet, hébergés dans les locaux de la société d'hébergement Web. Le serveur peut généralement être configuré et exploité à distance depuis l'entreprise cliente. Dernière modifié: 2025-01-22 17:01

1) Combien d'objets d'une servlet sont créés ? Un seul objet lors de la première requête par servlet ou conteneur web. Dernière modifié: 2025-01-22 17:01

L'ID de routeur OSPF est utilisé pour fournir une identité unique au routeur OSPF. L'ID de routeur OSPF est une adresse IPv4 (nombre binaire 32 bits) attribuée à chaque routeur exécutant le protocole OSPF. Si aucune interface de bouclage n'est configurée, l'adresse IP la plus élevée sur ses interfaces actives est sélectionnée comme ID de routeur OSPF. Dernière modifié: 2025-01-22 17:01

Pour la Tanzanie, il existe deux types de fiches associées, les types D et G. La fiche de type D est la fiche qui a trois broches rondes dans un motif triangulaire et la fiche de type G est la fiche qui a deux broches parallèles plates et une broche de mise à la terre. La Tanzanie fonctionne sur une tension d'alimentation 230V et 50Hz. Dernière modifié: 2025-01-22 17:01

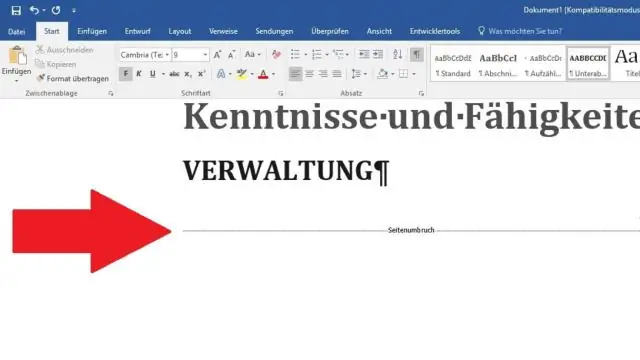

Word ajoute automatiquement un saut à la fin de chaque page. Vous pouvez également insérer un saut de page manuel à chaque fois que vous souhaitez commencer une nouvelle page dans votre document. Placez votre curseur là où vous voulez qu'une page se termine et que la suivante commence. Allez dans Insertion > Saut de page. Dernière modifié: 2025-01-22 17:01

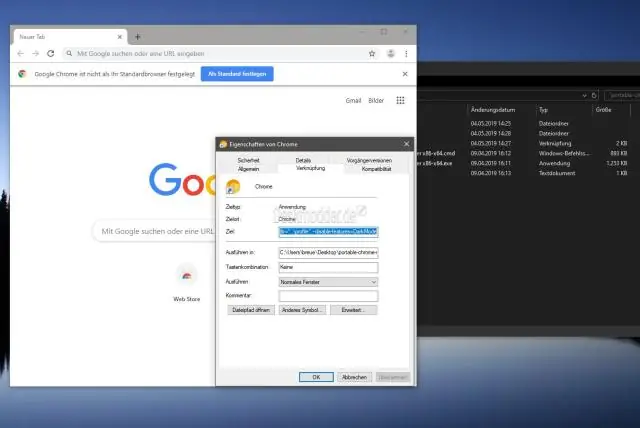

Kindle Fire : Comment installer Google Chrome via APKFile Depuis le Fire, accédez à : HD8 & HD10 - "Accueil" > " Paramètres " > " Sécurité " > " Applications de sources inconnues " > " Activé ". Sélectionnez l'icône de téléchargement à côté de la version que vous souhaitez télécharger. Il devrait être téléchargé directement dans la mémoire de votre appareil. Ouvrez la zone de notification (barre supérieure). Il doit montrer que le. Sélectionnez « Installer ». Dernière modifié: 2025-06-01 05:06

Si vous voulez connaître la représentation binaire de n'importe quel nombre décimal jusqu'à 7 chiffres, consultez le convertisseur décimal tobinaire. CHIFFRES DÉCIMAUX EN BINAIRE. 0 0 63 111111 64 1000000 65 1000001 66 1000010. Dernière modifié: 2025-01-22 17:01

Ajoutez l'extension à votre navigateur Chrome en cliquant sur le bouton « Ajouter à Chrome »; 2. Une fois installé, ouvrez Nouvel onglet dans votre navigateur; 3. Cliquez sur « Choisir un fichier » et téléchargez le fichier PDF que vous devez convertir; 4. Cliquez sur "Convertir en JPG". Après cela, vous obtiendrez une archive ZIP avec des fichiers JPG convertis d'excellente qualité. Dernière modifié: 2025-01-22 17:01

Le préfixe ' d'une chaîne de chemin indique aux API Windows de désactiver toute analyse de chaîne et d'envoyer la chaîne qui la suit directement au système de fichiers. https://stackoverflow.com/questions/21194530/what-does-mean-when-prepended-to-a-file-path/40639191#40639191. Partager un lien vers cette réponse. Dernière modifié: 2025-01-22 17:01

Un cluster mongodb est le mot généralement utilisé pour un cluster fragmenté dans mongodb. Les principaux objectifs d'un mongodb fragmenté sont les suivants : L'échelle lit et écrit le long de plusieurs nœuds. Chaque nœud ne gère pas toutes les données, vous pouvez donc séparer les données le long de tous les nœuds de la partition. Dernière modifié: 2025-01-22 17:01

Application multinomiale de Bayes naïf aux problèmes de PNL. Naive Bayes Classifier Algorithm est une famille d'algorithmes probabilistes basés sur l'application du théorème de Bayes avec l'hypothèse « naïve » d'indépendance conditionnelle entre chaque paire d'une caractéristique. Dernière modifié: 2025-01-22 17:01

Caractères d'échappement XML La forme d'échappement des caractères spéciaux est remplacée par une esperluette && Less-than < Quotes " '. Dernière modifié: 2025-01-22 17:01

Marge signifie l'espacement à l'extérieur de la bordure, tandis que le remplissage est l'espacement à l'intérieur de la bordure. Techniquement parlant, cependant, il n'y a pas de marge dans Flutter. Dernière modifié: 2025-01-22 17:01

Azure Active Directory (alias Azure AD) est un service mutualisé entièrement géré de Microsoft qui offre des fonctionnalités d'identité et d'accès pour les applications exécutées dans Microsoft Azure et pour les applications exécutées dans un environnement local. Azure AD peut également être le seul service d'annuaire d'une organisation. Dernière modifié: 2025-01-22 17:01

Un document incorporé est lorsqu'un document (souvent un fichier texte structuré, ou un binaire, ou autre) est incorporé dans un autre. Dernière modifié: 2025-01-22 17:01

Sélectionnez 'POP3' comme type de compte. Tapez 'pop.charter.net' dans la zone Serveur de courrier entrant si vous n'accédez à votre compte de messagerie qu'à partir de l'ordinateur que vous utilisez. Entrez « imap.charter.net » si vous prévoyez d'utiliser plusieurs ordinateurs ou appareils mobiles. Tapez 'smtp.charter.net' dans la zone Serveur de courrier sortant. Dernière modifié: 2025-01-22 17:01

Suivez ces étapes pour ce faire : Étape 1 : Configurez la dernière version stable de RVM. Tout d'abord, nous devons mettre à jour le RVM sur notre système avec la dernière version stable disponible sur https://get.rvm.io. Étape 2: Obtenez la liste de toutes les versions Ruby disponibles. Étape 3 : Installez la dernière version de Ruby. Étape 4: Définir la dernière version de Ruby par défaut. Dernière modifié: 2025-01-22 17:01

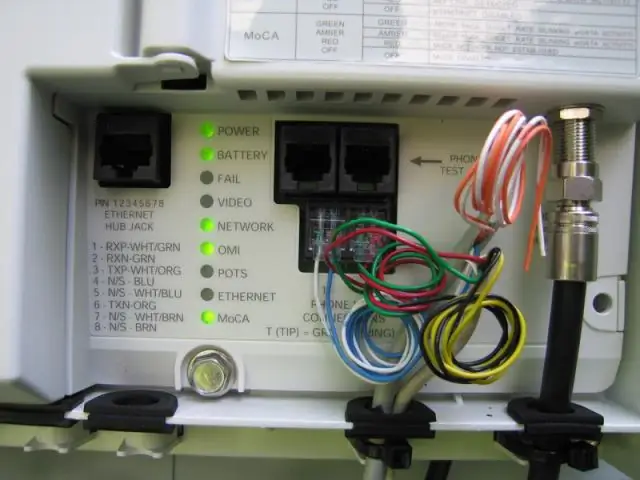

Verizon Fios bloque le port entrant 80. Oui, c'est vrai. Verizon n'aime pas que les gens utilisent des serveurs Web à domicile, ils ont donc décidé de bloquer le port 80. Dernière modifié: 2025-01-22 17:01

Vous pouvez signaler un incident de vandalisme* au service d'inspection postale des États-Unis en soumettant une plainte de vandalisme en ligne ou par téléphone au 1-877-876-2455 pour signaler un vol de courrier ou un incident de vandalisme. Dernière modifié: 2025-06-01 05:06

Pour 5 $ de plus par mois, les clients MetroPCS peuvent appeler gratuitement plus de 100 pays depuis leur téléphone mobile. L'opérateur régional de téléphonie mobile prépayé MetroPCS a annoncé mercredi un nouveau plan qui permet à ses clients de passer des appels internationaux illimités vers plus de 100 pays différents pour seulement 5 $ de plus par mois. Dernière modifié: 2025-01-22 17:01

SSH a son propre protocole de transport indépendant de SSL, ce qui signifie que SSH N'UTILISE PAS SSL sous le capot. Du point de vue cryptographique, Secure Shell et Securesockets Layer sont également sécurisés. SSL vous permet d'utiliser une PKI (infrastructure à clé publique) via des certificats signés. Dernière modifié: 2025-01-22 17:01

Tout d'abord, obtenons un aperçu des deux. Chemin physique - Il s'agit du chemin réel où se trouve le fichier par IIS. Chemin virtuel - Il s'agit du chemin logique pour accéder au fichier pointé depuis l'extérieur du dossier de l'application IIS. Dernière modifié: 2025-01-22 17:01

Un périphérique de sortie est tout élément d'équipement informatique qui convertit les informations sous une forme lisible par l'homme. Il peut s'agir de texte, de graphiques, tactiles, audio et vidéo. Certains des périphériques de sortie sont des unités d'affichage visuel (VDU), c'est-à-dire un moniteur, une imprimante, des périphériques de sortie graphique, des traceurs, des haut-parleurs, etc. Dernière modifié: 2025-01-22 17:01

Réponse : utilisez l'opérateur d'égalité (==) alors que la valeur nulle est une valeur d'affectation spéciale, qui peut être affectée à une variable en tant que représentation d'aucune valeur. En termes simples, vous pouvez dire qu'une valeur nulle signifie aucune valeur ou l'absence d'une valeur, et undefined signifie une variable qui a été déclarée mais qui n'a pas encore de valeur. Dernière modifié: 2025-01-22 17:01

En général, la première adresse est l'identification du réseau et la dernière est la diffusion, elles ne peuvent pas être utilisées comme adresses régulières. Notez que vous ne pouvez pas utiliser la première et la dernière adresse de la plage si elle est utilisée pour numéroter des appareils dans un domaine de diffusion (c'est-à-dire un réseau physique ou un vlan, etc.). Dernière modifié: 2025-01-22 17:01

Présentation Étape 1 : obtenez une invite PowerShell. Lancez PowerShell avec des privilèges élevés. Étape 2 : téléchargez et exécutez dnscrypt-proxy. Téléchargez dnscrypt-proxy ici : binaires dnscrypt-proxy. Étape 3 : modifiez les paramètres DNS du système. Étape 4 : Ajustez le fichier de configuration. Étape 5 : installez le proxy en tant que service système. Dernière modifié: 2025-01-22 17:01

Aplatir les données dans une base de données signifie que vous les stockez dans une ou plusieurs tables contenant toutes les informations, avec peu d'application de la structure. Dans le jargon des bases de données, cela s'appelle un schéma dénormalisé. Dernière modifié: 2025-06-01 05:06

C'est simple et efficace, et parfait pour la vidéo - merveilleux, formidable et fantastique, même. Mais, ce n'est pas idéal pour la photographie. Vous voyez, l'astuce avec l'écran vert pour la vidéo est que la scène contient des éléments en mouvement - à tout le moins, ce météorologue debout n'est pas parfaitement immobile. Dernière modifié: 2025-01-22 17:01

Classe : Algorithme de recherche. Dernière modifié: 2025-01-22 17:01

Voici les étapes de base pour faire quelque chose dans IndexedDB. Ouvrez une base de données. Créez un magasin d'objets dans la base de données. Démarrez une transaction et faites une demande pour effectuer une opération de base de données, comme l'ajout ou la récupération de données. Attendez la fin de l'opération en écoutant le bon type d'événement DOM. Dernière modifié: 2025-01-22 17:01

Les procédures stockées permettent de réduire le trafic réseau entre les applications et MySQL Server. Parce qu'au lieu d'envoyer plusieurs longues instructions SQL, les applications doivent envoyer uniquement le nom et les paramètres des procédures stockées. Dernière modifié: 2025-01-22 17:01

Les appareils intermédiaires interconnectent les appareils terminaux. Ces appareils fournissent une connectivité et fonctionnent en arrière-plan pour garantir que les données circulent sur le réseau. Les périphériques intermédiaires connectent les hôtes individuels au réseau et peuvent connecter plusieurs réseaux individuels pour former un interréseau. Dernière modifié: 2025-01-22 17:01