L'a6500 est pratiquement le même que l'a6300 en termes audio. Cela signifie qu'il n'y a toujours pas de prise casque dans l'appareil photo lui-même, mais qu'il y a une entrée micro stéréo 3,5. Dernière modifié: 2025-01-22 17:01

Un modèle de cycle de vie de développement logiciel (SDLC) est un cadre conceptuel décrivant toutes les activités d'un projet de développement logiciel, de la planification à la maintenance. Ce processus est associé à plusieurs modèles, chacun comprenant une variété de tâches et d'activités. Dernière modifié: 2025-01-22 17:01

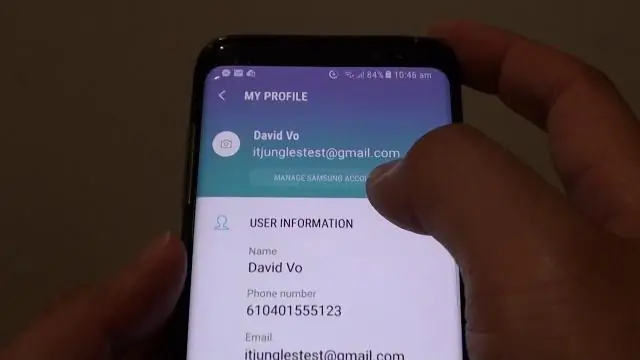

Si votre téléphone a une valeur, vous avez deux façons d'échanger l'appareil : Échangez en ligne : si vous ne pouvez pas vous rendre dans un magasin, vous pouvez utiliser My T-Mobile pour échanger votre appareil une fois que vous êtes client. Dernière modifié: 2025-01-22 17:01

VIDÉO De même, il est demandé, est-il correct de mettre des autocollants sur un ordinateur portable ? Il est donc peu probable que le portable lui-même brûlera. Pourtant, il peut devenir suffisamment chaud pour enflammer les objets qui sont en contact étroit avec lui, en particulier le papier et la colle.. Dernière modifié: 2025-01-22 17:01

Pour télécharger directement le plug-in de navigateur Okta, accédez aux magasins d'applications Mac, Chrome ou Edge, en fonction du navigateur sur lequel vous souhaitez installer le plug-in. Une fois l'installation terminée, vous remarquerez le logo Okta dans votre navigateur Web. Dernière modifié: 2025-01-22 17:01

Les capteurs LoRa peuvent transmettre des signaux sur des distances de 1 km à 10 km. Les capteurs LoRa transmettent des données aux passerelles LoRa. Les passerelles LoRa se connectent à Internet via le protocole IP standard et transmettent les données reçues des capteurs intégrés LoRa à Internet, c'est-à-dire un réseau, un serveur ou un cloud. Dernière modifié: 2025-01-22 17:01

NFC est une technologie sans fil qui utilise des ondes radio pour permettre aux appareils d'échanger de petites quantités de données sur une très courte distance. Nous parlons d'un maximum de 10 centimètres (4 pouces). C'est donc un peu comme le Bluetooth ou le Wi-Fi mais avec une portée beaucoup plus courte, non ?. Dernière modifié: 2025-01-22 17:01

Définition de la méthode d'accord. : une méthode d'induction scientifique conçue par JS Mill selon laquelle si deux ou plusieurs instances d'un phénomène à l'étude n'ont qu'une seule circonstance en commun, la circonstance dans laquelle toutes les instances s'accordent est la cause ou l'effet de le phénomène. Dernière modifié: 2025-01-22 17:01

Une instance Java Path représente un chemin dans le système de fichiers. Un chemin peut pointer vers un fichier ou un répertoire. Un chemin peut être absolu ou relatif. Un chemin absolu contient le chemin complet depuis la racine du système de fichiers jusqu'au fichier ou au répertoire vers lequel il pointe. Dernière modifié: 2025-01-22 17:01

« Tout en Ruby est un objet » est quelque chose que vous entendrez assez fréquemment. Le but ici est que vous voyiez la matrice que tout dans Ruby est un objet, chaque objet a une classe, et faire partie de cette classe donne à l'objet beaucoup de méthodes intéressantes qu'il peut utiliser pour poser des questions ou faire des choses. Dernière modifié: 2025-01-22 17:01

L'Air 13 pouces dispose d'un connecteur d'alimentation dédié, d'un port Thunderbolt 2, d'un emplacement pour carte SDXC, de deux ports USB 3.0 et d'une prise casque. Le MacBook Pro 13 pouces a tout cela, plus un port Thunderbolt 2 supplémentaire et une sortie HDMI. Dernière modifié: 2025-01-22 17:01

Comment remplacer l'e-mail du compte Google principal par l'ancien Connectez-vous à Mon compte. Dans la section « Informations personnelles et confidentialité », sélectionnez Vos informations personnelles. Cliquez sur E-mail > E-mail du compte Google. Entrez votre nouvelle adresse e-mail. Choisissez Enregistrer. Dernière modifié: 2025-01-22 17:01

Quels sont les deux avantages de l'utilisation du LACP ? (Choisissez deux réponses.) augmente la redondance vers les périphériques de couche 3. élimine le besoin du protocole spanning-tree. permet la formation automatique de liens EtherChannel. fournit un environnement simulé pour tester l'agrégation de liens. Dernière modifié: 2025-01-22 17:01

Supprimer un compte de messagerie Depuis l'accueil, balayez vers le haut pour accéder aux applications. Appuyez sur E-mail. Appuyez sur Menu > Paramètres. Appuyez sur un nom de compte, puis appuyez sur Supprimer > Supprimer. Dernière modifié: 2025-01-22 17:01

VIDÉO La question est également: comment connecter ma caméra au studio OBS ? Comment ajouter une webcam dans OBS Sélectionnez le périphérique de capture vidéo. Cliquez sur le symbole + sous la section « Sources ». Nommez le calque.. Dernière modifié: 2025-01-22 17:01

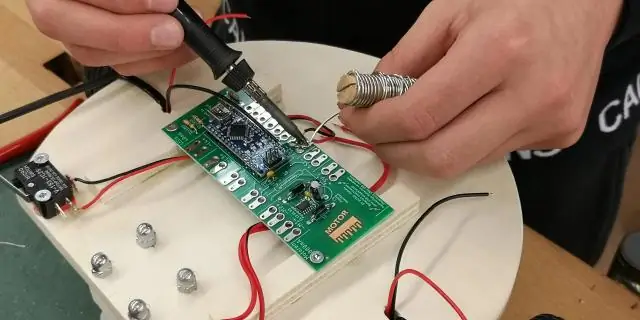

VIDÉO À cet égard, avez-vous besoin de souder Arduino ? Si tu fais quelque chose juste pour le plaisir, il n'y a pas besoin de souder n'importe quoi. Toutefois, si tu trouver un bon usage pour quelque chose tu faire dans la vraie vie, alors ce ne serait peut-être pas une mauvaise idée de le garder.. Dernière modifié: 2025-01-22 17:01

Les journaux Linux peuvent être consultés avec la commande cd/var/log, puis en tapant la commande ls pour voir les journaux stockés sous ce répertoire. L'un des journaux les plus importants à afficher est le syslog, qui enregistre tout sauf les messages liés à l'authentification. Dernière modifié: 2025-01-22 17:01

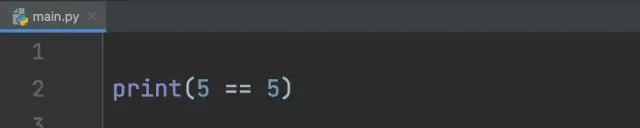

La fonction len() est utilisée pour compter les caractères d'une chaîne. mot = 'doppelkupplungsgetriebe' print(len(mot)). Dernière modifié: 2025-01-22 17:01

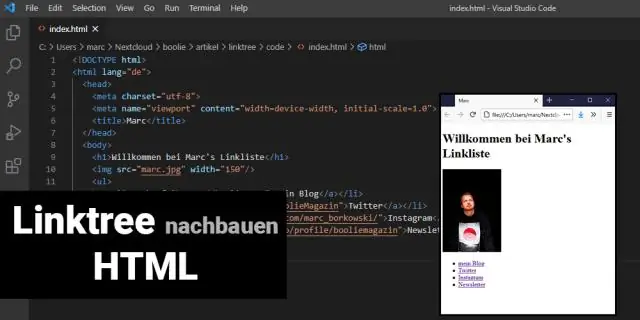

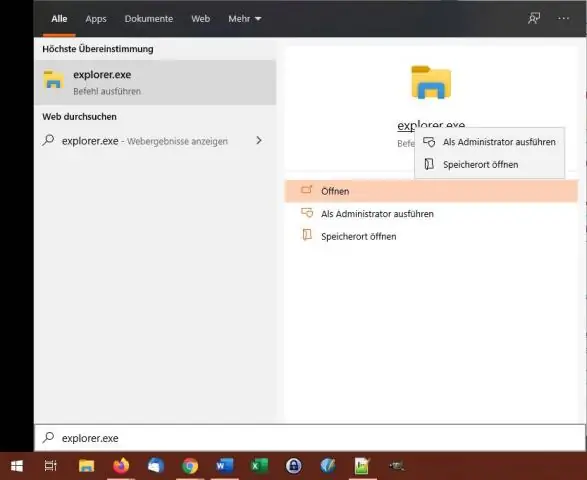

Il existe deux façons d'ouvrir un dossier dans Visual Studio. Dans le menu contextuel de l'explorateur Windows de n'importe quel dossier, vous pouvez cliquer sur « Ouvrir dans Visual Studio ». Ou dans le menu Fichier, cliquez sur Ouvrir, puis sur Dossier. Ouvrez n'importe quel dossier avec le code d'édition d'aperçu de Visual Studio "15". Accédez aux symboles. Construire. Déboguer et placer des points d'arrêt. Dernière modifié: 2025-01-22 17:01

Eso- une forme de combinaison signifiant « intérieur », utilisée dans la formation de mots composés : esonarthex. Dernière modifié: 2025-01-22 17:01

12 Règles et exemples sur l'héritage en Java Une classe implémente une interface : Une classe abstraite implémente une interface : Une classe étend une autre classe : Une interface étend une autre interface : Une classe étend une autre classe et implémente une autre interface : L'héritage multiple d'état n'est pas autorisé : L'héritage multiple de type est autorisé :. Dernière modifié: 2025-01-22 17:01

La commande standby preempt permet au routeur HSRP (Hot Standby Router Protocol) ayant la priorité la plus élevée de devenir immédiatement le routeur actif. La priorité est déterminée d'abord par la valeur de priorité configurée, puis par l'adresse IP. Dans chaque cas, une valeur plus élevée est d'une plus grande priorité. Dernière modifié: 2025-01-22 17:01

Dans l'allégorie, Platon compare les personnes non initiées à la théorie des formes à des prisonniers enchaînés dans une grotte, incapables de tourner la tête. Tout ce qu'ils peuvent voir, c'est le mur de la grotte. Derrière eux brûle un feu. Entre le feu et les prisonniers il y a un parapet, le long duquel les marionnettistes peuvent marcher. Dernière modifié: 2025-01-22 17:01

Méthode 1 Ouverture des ports du pare-feu du routeur Trouvez l'adresse IP de votre routeur. Accédez à la page des paramètres de votre routeur. Entrez votre nom d'utilisateur et votre mot de passe. Recherchez la section Redirection de port. Ouvrez votre port préféré. Saisissez l'adresse IP privée de votre ordinateur. Enregistrez vos paramètres. Dernière modifié: 2025-01-22 17:01

Un programme informatique est un ensemble d'instructions qui peuvent être exécutées par un ordinateur pour effectuer une tâche spécifique. La plupart des appareils informatiques nécessitent des programmes pour fonctionner correctement. Un programme informatique est généralement écrit par un programmeur informatique dans un langage de programmation. Dernière modifié: 2025-01-22 17:01

La plage est la différence entre les valeurs les plus basses (minimum) et les plus élevées (maximum). Dans cet ensemble de données, la plage serait la valeur la plus élevée soustrayant la valeur la plus faible. La valeur la plus élevée (valeur maximale) est 10, la plus faible (valeur minimale) est 1. La plage de l'ensemble de données est donc 9. Dernière modifié: 2025-06-01 05:06

L'une des plus anciennes formes de communication à longue distance est le signal de fumée, qui remonte à l'Antiquité. Les signaux de fumée étaient généralement utilisés pour communiquer des informations importantes telles que le danger ou pour rassembler les gens dans une même zone. Les pigeons messagers sont une autre forme de communication perdue. Dernière modifié: 2025-01-22 17:01

Résultats de la couverture dans les fenêtres d'outils ? Si vous souhaitez rouvrir la fenêtre de l'outil Couverture, sélectionnez Exécuter | Afficher les données de couverture de code dans le menu principal ou appuyez sur Ctrl+Alt+F6. Le rapport indique le pourcentage de code qui a été couvert par les tests. Vous pouvez voir le résultat de la couverture pour les classes, les méthodes et les lignes. Dernière modifié: 2025-01-22 17:01

Tumblr est un site de microblogging qui le rend plus polyvalent qu'Instagram. Vous pouvez utiliser ce canal de réseautage social pour partager du texte, des images, des liens, des vidéos et tout ce qui peut exciter les téléspectateurs. Pour les entreprises, Tumblrooffre un moyen plus personnalisé de promouvoir leurs produits. Dernière modifié: 2025-01-22 17:01

Un administrateur réseau est essentiellement responsable de la maintenance quotidienne du réseau et du système informatique d'une entreprise. Ils résolvent les problèmes qui surviennent dans l'utilisation quotidienne et travaillent sur des projets à long terme, tels que la sauvegarde de données ou la gestion de réseaux de télécommunications. Dernière modifié: 2025-01-22 17:01

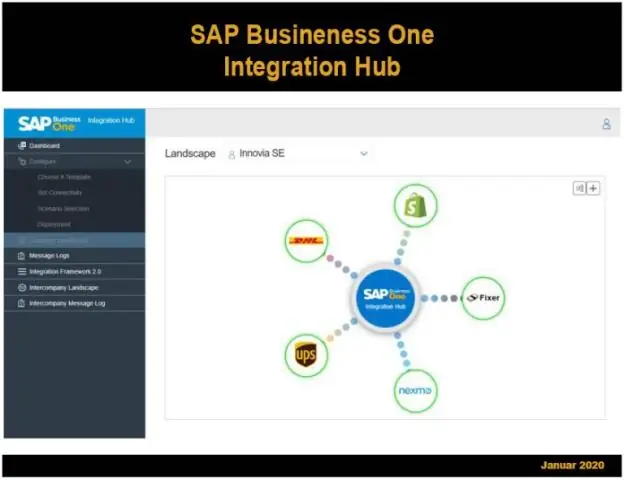

Installer la licence SAP à partir du niveau du système d'exploitation (SAPLICENSE) NOM DU SYSTÈME SAP = PRD. Spécifiez votre identifiant système unique : Si vous n'avez pas de numéro de système spécifié, appuyez simplement sur Entrée. SYSTEM-NR = Spécifiez votre clé matérielle : HARDWARE KEY = D1889390344. Indiquez votre numéro d'installation : INSTALLATION NO = 0005500021. Indiquez votre date d'expiration : EXPIRATION_DATE [AAAAMMJJ] = 99991231. Dernière modifié: 2025-01-22 17:01

Skwids est le premier site Web et application pour le contenu « pour tout enfant » ? – quelque chose de totalement unique ?.?. Dernière modifié: 2025-06-01 05:06

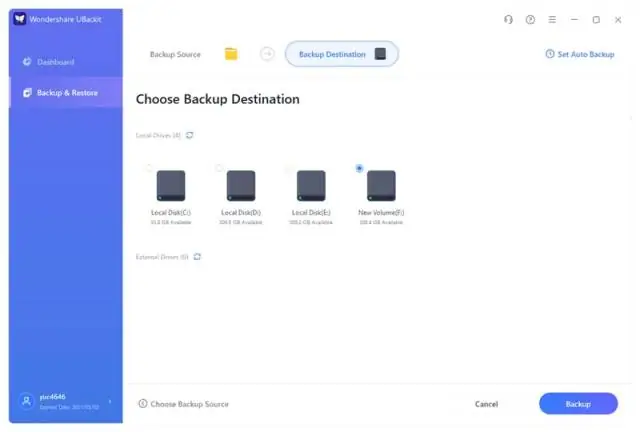

Effectuer une sauvegarde complète d'un PC Windows 10 sur un disque dur externe Étape 1 : Tapez « Panneau de configuration » dans la barre de recherche, puis appuyez sur. Étape 2 : Dans Système et sécurité, cliquez sur « Enregistrer des copies de sauvegarde de vos fichiers avec l'historique des fichiers ». Étape 3 : Cliquez sur « Sauvegarde d'image système » dans le coin inférieur gauche de la fenêtre. Dernière modifié: 2025-01-22 17:01

Hôtes Sendgrid (.net). Sendgird est un logiciel de marketing par e-mail facile à utiliser. Le service est sûr et légitime, mais faites attention à ce qui peut être utilisé par les utilisateurs pour le spam ou les fraudes - alors soyez * méfiant * et vérifiez qui est l'expéditeur. Dernière modifié: 2025-01-22 17:01

La légende est masquée en définissant la propriété de légende sur aucun dans les options de graphique de Google. titre : 'USA City Distribution', légende : 'none' // Cache la légende. Dernière modifié: 2025-01-22 17:01

Coincé sur le logo Samsung, correctif n°1 : redémarrage forcé Appuyez et maintenez enfoncés les boutons Marche/Arrêt + Volume bas pendant environ 12 secondes ou jusqu'à ce que l'appareil redémarre. Dans l'écran Maintenance Boot Mode, sélectionnez NormalBoot. Si l'écran du mode de démarrage de maintenance ne s'affiche pas, votre appareil ne l'a pas. Dernière modifié: 2025-01-22 17:01

Champ Un membre de données d'une classe. AttributeUn attribut est un autre terme pour un champ. C'est généralement un champ public auquel on peut accéder directement. Voyons un cas particulier de Array, le tableau est en fait un objet et vous accédez à la valeur constante publique qui représente la longueur du tableau. Dernière modifié: 2025-01-22 17:01

Utilisez simplement File/Open Project/Solution, sélectionnez le fichier EXE et ouvrez-le. Sélectionnez ensuite Déboguer/Démarrer le débogage. L'autre option consiste à exécuter d'abord l'EXE, puis à sélectionner Debug/Attach to process. Dernière modifié: 2025-01-22 17:01

Administrateur de base de données. Les administrateurs de bases de données (DBA) utilisent des logiciels spécialisés pour stocker et organiser les données. Le rôle peut inclure la planification de la capacité, l'installation, la configuration, la conception de la base de données, la migration, la surveillance des performances, la sécurité, le dépannage, ainsi que la sauvegarde et la récupération des données. Dernière modifié: 2025-01-22 17:01

Ajouter un port COM Bluetooth® (entrant) -Windows® Ouvrir les périphériques Bluetooth. Depuis le bureau Windows, naviguez : Démarrer > (Paramètres) > Panneau de configuration > (Réseau et Internet) > Périphériques Bluetooth. Dans l'onglet Ports COM, cliquez sur Ajouter. Assurez-vous que 'Entrant (l'appareil initie la connexion)' est sélectionné, puis cliquez sur OK. Cliquez sur OK. Dernière modifié: 2025-01-22 17:01