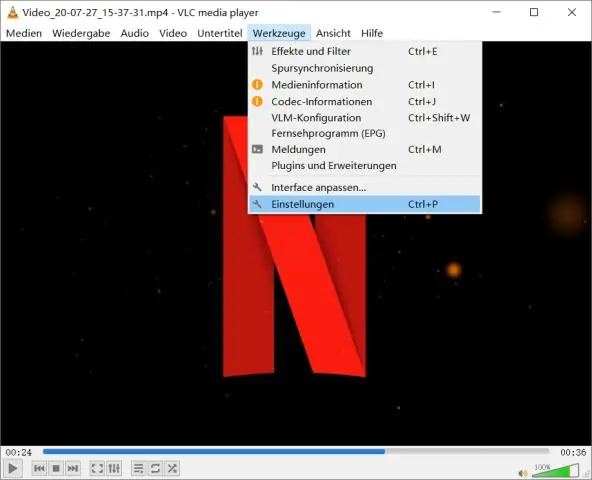

Bien que VLC soit publié par un développeur de logiciels différent de RealPlayer et de ses formats natifs, le lecteur freemedia est équipé pour lire les fichiers RA, RM et RMVB. Vous pouvez contrôler la lecture d'un fichier RealPlayer dans VLC en utilisant seulement quelques commandes. Dernière modifié: 2025-01-22 17:01

Root Guard : La fonction de protection de racine STP empêche un port de devenir un port racine ou un port bloqué. Si un port configuré pour root guard reçoit un BPDU supérieur, le port passe immédiatement à l'état root-incohérent (bloqué). Habituellement, le root guard STP est configuré sur les commutateurs root primaires et secondaires. Dernière modifié: 2025-01-22 17:01

Accédez à la page Paramètres Gmail et ouvrez l'onglet Général. Dans l'option Signature, vous pouvez voir une nouvelle case à cocher disponible juste en dessous de la zone de signature avec du texte comme « Insérez cette signature avant le texte cité dans les réponses et supprimez la ligne « – » qui la précède ». Dernière modifié: 2025-06-01 05:06

Cliquez sur « Fichier », puis sur l'onglet « Infos » pour afficher le panneau Paramètres d'autorisation pour votre document Word actuel. Cliquez sur l'icône « Protéger le document » pour afficher une liste des fonctionnalités de protection des documents disponibles. Cliquez sur « Restreindre la modification » pour empêcher la copie mais activer certains types de modification du document. Dernière modifié: 2025-01-22 17:01

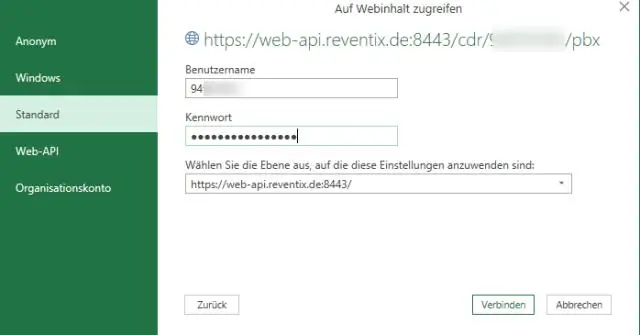

Se connecter à un réseau Wi-Fi sécurisé Cliquez sur dans la barre de menu. Si le Wi-Fi est désactivé, cliquez sur, puis choisissez Activer le Wi-Fi.* Choisissez un réseau. Saisissez le mot de passe, puis cliquez sur Rejoindre. Si vous ne connaissez pas le mot de passe du réseau Wi-Fi, contactez l'administrateur du réseau. Dernière modifié: 2025-01-22 17:01

En tant que noms, la différence entre request etrequests est que request est un acte de (l) tandis querequests est. Dernière modifié: 2025-01-22 17:01

Réagir. js est une bibliothèque JavaScript open source utilisée pour créer des interfaces utilisateur spécifiquement pour les applications à page unique. Il est utilisé pour gérer la couche de vue pour les applications Web et mobiles. React nous permet également de créer des composants d'interface utilisateur réutilisables. Dernière modifié: 2025-06-01 05:06

La première chose que vous devez faire est d'installer le module complémentaire Node-RED. Ouvrez donc Home Assistant, accédez à Hass.io, Add-on Store, sélectionnez Node-RED, puis cliquez sur Installer. Une fois l'installation terminée, accédez à Config et sous credential_secret, configurez un mot de passe qui serait utilisé pour le cryptage. Dernière modifié: 2025-01-22 17:01

Courage. Comme à peu près tous les grands héros, Persée est incroyablement courageux. Peu importe la dangerosité des monstres sur son chemin, Persée avance avec audace. Il est imparable – Gorgones, monstres marins, méchants. Dernière modifié: 2025-06-01 05:06

La galerie Motorola vous donne accès à vos photos et vidéos locales et en ligne, ainsi qu'aux albums de vos amis et à un flux de leurs dernières actions liées aux médias. Pour commencer à utiliser la Galerie, vous pouvez simplement ouvrir votre galerie via le widget. Dernière modifié: 2025-01-22 17:01

Le bouillonnement d'événements permet à un seul gestionnaire sur un élément parent d'écouter les événements déclenchés par l'un de ses enfants. Angular prend en charge le bouillonnement d'événements DOM et ne prend pas en charge le bouillonnement d'événements personnalisés. Dernière modifié: 2025-01-22 17:01

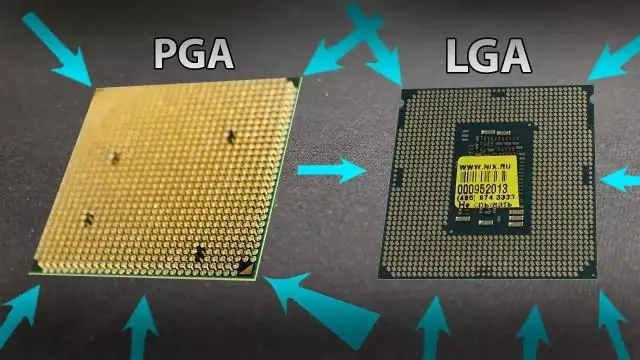

Dirigez-vous vers Panneau de configuration> Système et sécurité> Système pour l'ouvrir. Vous pouvez également appuyer sur Windows + Pause sur votre clavier pour ouvrir instantanément cette fenêtre. Le modèle et la vitesse du processeur de votre ordinateur sont affichés à droite de « Processeur » sous l'en-tête Système. Dernière modifié: 2025-01-22 17:01

Basculement direct L'approche de basculement direct entraîne le passage de l'ancien système au nouveau système immédiatement lorsque le nouveau système devient opérationnel. Le basculement direct est généralement la méthode de basculement la moins coûteuse, car le groupe informatique ne doit exploiter et entretenir qu'un seul système à la fois. Dernière modifié: 2025-01-22 17:01

Le graveur de DVD/graveur de CD est un lecteur réinscriptible polyvalent qui peut lire des fichiers audio, de données et vidéo et peut enregistrer ou écrire aux formats CD et DVD. Ce graveur de DVD/graveur de CD vous permet de : Créer des fichiers audio, de données et vidéo personnalisés pouvant être enregistrés sur des CD ou des DVD. Dernière modifié: 2025-01-22 17:01

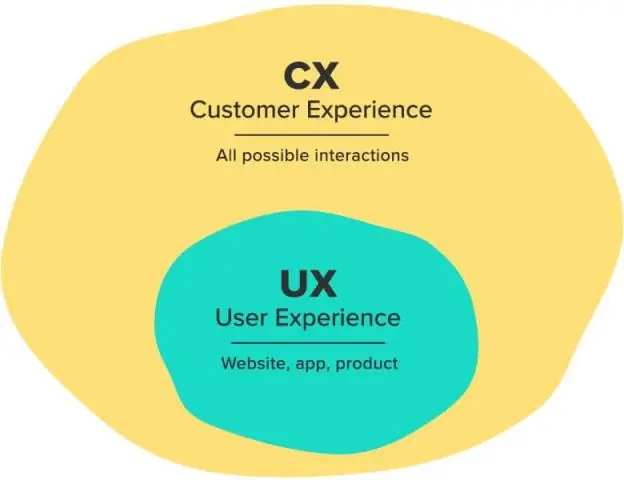

L'expérience utilisateur (UX) traite des personnes interagissant avec votre produit et de l'expérience qu'elles reçoivent de cette interaction. L'expérience client (CX), en revanche, englobe toutes les interactions qu'une personne a avec votre marque. Dernière modifié: 2025-01-22 17:01

Théorie de l'information organisationnelle. La théorie de l'information organisationnelle (OIT) est une théorie de la communication, développée par Karl Weick, offrant un aperçu systémique du traitement et de l'échange d'informations au sein des organisations et entre ses membres. Dernière modifié: 2025-01-22 17:01

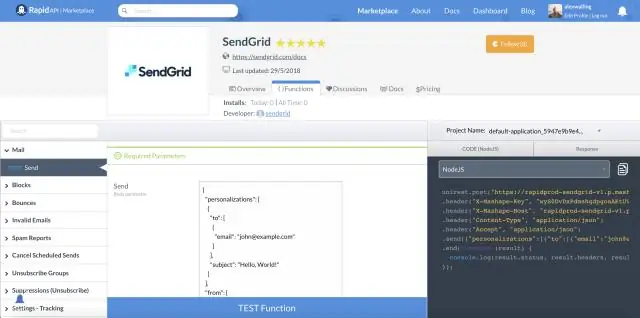

Envoyez votre e-mail à l'aide de l'API Dans la section des données, spécifiez les noms et adresses e-mail « à », « de » et « répondre à » et entrez un objet. Copiez le code et collez-le dans votre terminal. Appuyez sur Entrée. Vérifiez la boîte de réception de l'adresse que vous avez spécifiée comme e-mail « à » et voyez votre message. Dernière modifié: 2025-01-22 17:01

Pour activer ou désactiver le clavier tactile, mettez la première lettre de chaque phrase en majuscule dans les paramètres Ouvrez Paramètres, puis cliquez/appuyez sur Appareils. Cliquez/appuyez sur Saisie sur le côté gauche et activez (par défaut) ou désactivez la première lettre de chaque phrase sous le clavier tactile sur le côté droit pour ce que vous voulez. (. Dernière modifié: 2025-01-22 17:01

La valeur par défaut est 6. Essayez de donner une valeur de 7 à 8 et voyez si cela améliore les choses. Enfin, cliquez sur Appliquer et appuyez sur le bouton OK. Bien que Microsoft recommande aux utilisateurs d'utiliser les valeurs de mise en mémoire tampon par défaut pour Windows Media Player, il y aura des situations où vous voudriez les faire changer. Dernière modifié: 2025-01-22 17:01

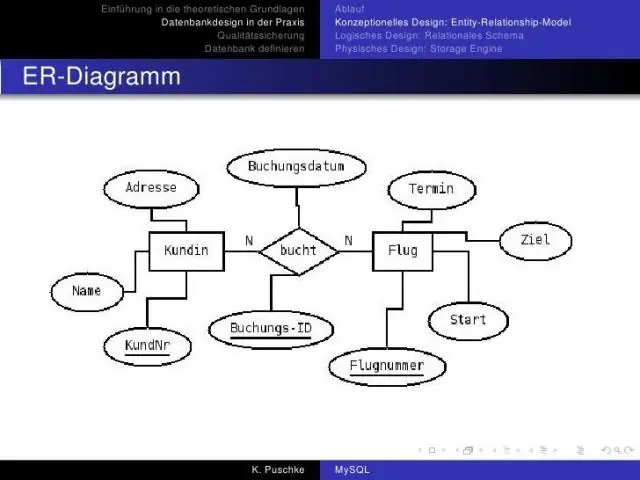

La modélisation de base de données logique comprend; ERD, diagrammes de processus métier et documentation des commentaires des utilisateurs; considérant que la modélisation physique de la base de données comprend; diagramme de modèle de serveur, documentation de conception de base de données et documentation de rétroaction des utilisateurs. Dernière modifié: 2025-01-22 17:01

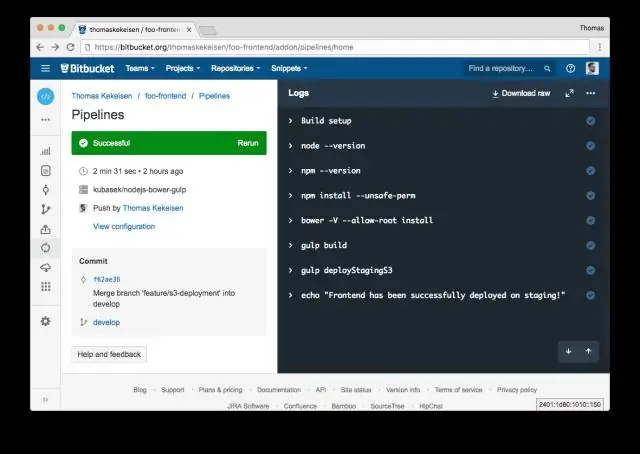

Bitbucket Pipelines est un service CI/CD intégré, intégré à Bitbucket. Il vous permet de construire, tester et même déployer automatiquement votre code, sur la base d'un fichier de configuration dans votre référentiel. Les pipelines bitbucket. yml contient toutes les configurations de build pour votre référentiel. Dernière modifié: 2025-01-22 17:01

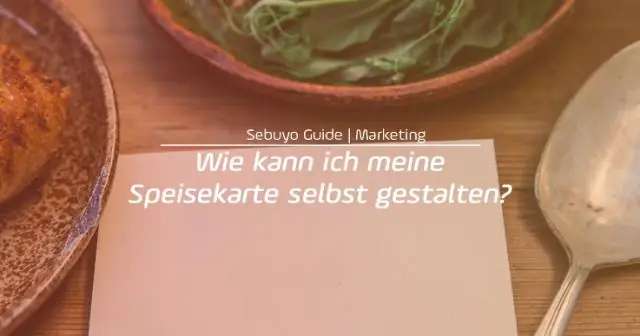

Comment ça marche Ajoutez vos aliments Une seule fois. Entrez vos aliments et boissons dans la liste des aliments. Glisser-déposer Laissez-nous le plus dur. Faites glisser vos éléments de la liste des aliments vers le menu. Choisissez un design en un clic. Inspirez-vous et faites-en le vôtre. Imprimez un menu PDF et le tour est joué. Dernière modifié: 2025-06-01 05:06

Une branche de fonctionnalité est simplement une branche distincte dans votre référentiel Git utilisée pour implémenter une seule fonctionnalité dans votre projet. Dernière modifié: 2025-01-22 17:01

Dans un système fédéré, le serveur qui reçoit les requêtes et distribue ces requêtes aux sources de données distantes est appelé serveur fédéré. Le serveur fédéré est configuré pour recevoir des requêtes pouvant être destinées à des sources de données. Dernière modifié: 2025-01-22 17:01

L'API de requête est un composant des services de données spatiales Bing. Vous pouvez utiliser l'API de requête pour interroger une source de données pour obtenir des informations sur les entités de cette source de données. Utilisez la requête à proximité d'un itinéraire pour rechercher tous les restaurants le long d'un itinéraire. Dernière modifié: 2025-01-22 17:01

PDF. Allumer. RSS. Amazon Aurora (Aurora) est un moteur de base de données relationnelle entièrement géré, compatible avec MySQL et PostgreSQL. Vous savez déjà comment MySQL et PostgreSQL combinent la vitesse et la fiabilité des bases de données commerciales haut de gamme avec la simplicité et la rentabilité des bases de données open source. Dernière modifié: 2025-01-22 17:01

Formats délimités La barre verticale (également appelée tube) et l'espace sont également parfois utilisés. Dans un fichier de valeurs séparées par des virgules (CSV), les éléments de données sont séparés à l'aide de virgules comme délimiteur, tandis que dans un fichier de valeurs séparées par des tabulations (TSV), les éléments de données sont séparés à l'aide de tabulations comme délimiteur. Dernière modifié: 2025-01-22 17:01

Pour IIS6 Ouvrez le gestionnaire des services Internet (IIS). Cliquez avec le bouton droit sur le site pour lequel vous souhaitez activer CORS et accédez à Propriétés. Passez à l'onglet En-têtes HTTP. Dans la section En-têtes HTTP personnalisés, cliquez sur Ajouter. Entrez Access-Control-Allow-Origin comme nom d'en-tête. Entrez * comme valeur d'en-tête. Cliquez deux fois sur Ok. Dernière modifié: 2025-01-22 17:01

Les ponts sont utilisés pour connecter deux (ou plus de 2) réseaux locaux distants différents. Par exemple, une entreprise peut avoir différents départements à différents endroits, chacun avec son propre réseau local. L'ensemble du réseau doit être connecté de manière à agir comme un grand réseau local. Dernière modifié: 2025-01-22 17:01

# 35 Marissa Mayer Mayer a pris la direction de Yahoo en 2012 et a présidé une période mouvementée qui s'est terminée par l'achat de Yahoo pour 4,48 milliards de dollars par Verizon en 2017. Dernière modifié: 2025-01-22 17:01

Une clé hexagonale, également connue sous le nom de clé Allen ou clé Allen, est un petit outil portatif utilisé pour enfoncer des boulons et des vis avec une douille hexagonale. Il a ensuite commercialisé la nouvelle tête de vis sous le nom de « vis de réglage de sécurité Allen ». Les clés hexagonales sont disponibles dans une variété de tailles différentes, qui sont mesurées par des méplats (AF). Dernière modifié: 2025-01-22 17:01

Désactivation de l'avertissement 'Low Disk Space' Cliquez sur le menu Démarrer. Tapez « Exécuter » et appuyez sur la touche « Entrée ». Une boîte de dialogue 'Exécuter' s'ouvrira. Tapez 'regedit' et cliquez sur 'Ok'. Une boîte de dialogue « Contrôle de compte d'utilisateur » apparaîtra. Donnez accès à l'application en cliquant sur 'Oui'. Une nouvelle fenêtre avec le libellé Éditeur du Registre s'ouvrira. Dernière modifié: 2025-01-22 17:01

Supprimer les fausses alertes « Apple Security Warning » de Safari Cela ouvrira la fenêtre des préférences de Safari. Ensuite, cliquez sur l'onglet Extensions. Recherchez les extensions inconnues et suspectes sur le panneau de gauche, sélectionnez-le, puis cliquez sur le bouton Désinstaller. Dernière modifié: 2025-01-22 17:01

Changer de mode de paiement Si vous rencontrez des problèmes avec votre mode de paiement et que vous souhaitez modifier votre mode de paiement par défaut pour les achats par abonnement, vous devrez accéder à l'onglet Paramètres utilisateur > Abonnement pour ajouter ou modifier le paiement souhaité et sélectionner Faire de ce mode de paiement par défaut. Dernière modifié: 2025-01-22 17:01

Voici quelques suggestions : Testez votre vitesse Internet. Vérifiez si votre FAI limite YouTube - si d'autres sites de vidéo en streaming fonctionnent correctement, c'est très probable. Redémarrez votre routeur et assurez-vous qu'il dispose du dernier firmware. Redémarrez votre ordinateur ou appareil mobile. Dernière modifié: 2025-06-01 05:06

Une contrainte d'unicité est un champ unique ou une combinaison de champs qui définit de manière unique un enregistrement. Certains champs peuvent contenir des valeurs nulles tant que la combinaison de valeurs est unique. Dernière modifié: 2025-01-22 17:01

Pertes Exemples de phrases Les pertes dans la bataille acharnée de Ligny étaient très lourdes. Les captures du corps atteignirent plus de 4 000 prisonniers et 87 canons; la force d'attaque des Australiens était inférieure à 6 000 et les pertes étaient d'un peu plus de 10 000 au total. Au prix de seulement Boa, il avait pénétré quelque 31 m. Dernière modifié: 2025-01-22 17:01

Le lac est ouvert au public toute l'année. Il y a une plage de baignade désignée située du côté sud-est du lac près des aires de pique-nique de groupe. Dernière modifié: 2025-01-22 17:01

Dans la fenêtre contextuelle, nommez votre flux d'albums photo Facebook personnalisé. Dans la liste déroulante, sélectionnez l'option « Albums photo de la page Facebook ». Entrez votre identifiant de page Facebook. Cliquez sur le bouton « Intégrer sur le site Web » dans le coin supérieur droit de l'écran. Dernière modifié: 2025-01-22 17:01

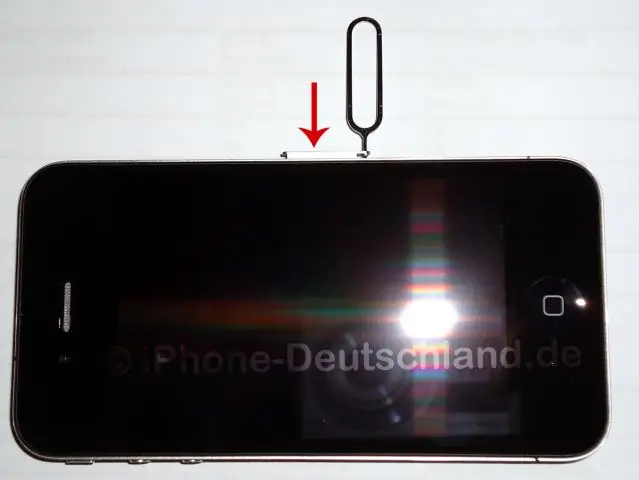

Absolument. Tant que c'est la bonne taille. Si votre appareil Android utilise la nano-SIM, les cartes SIM de l'iPhone 5 et des versions ultérieures fonctionneront. S'il utilise une micro-SIM, les cartes SIM de l'iPhone 4 et de l'iPhone 4s fonctionneront. Dernière modifié: 2025-06-01 05:06