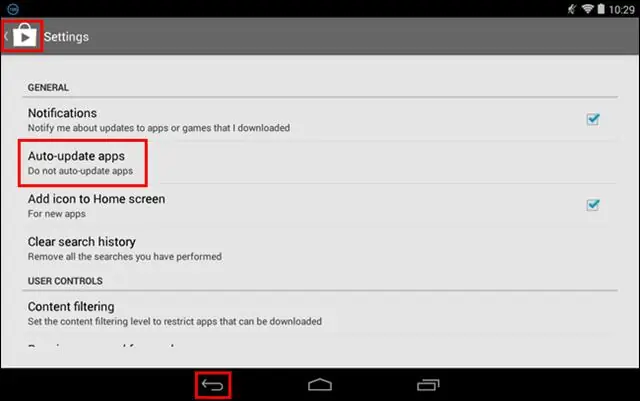

Balayez du haut vers le bas de l'écran et appuyez sur Sans fil, puis sur Wi-Fi. À côté de Wi-Fi, appuyez sur Désactivé, puis sur Activé. Redémarrez votre appareil. Appuyez et maintenez enfoncé le bouton d'alimentation pendant 40 secondes ou jusqu'à ce que l'appareil redémarre automatiquement. Dernière modifié: 2025-01-22 17:01

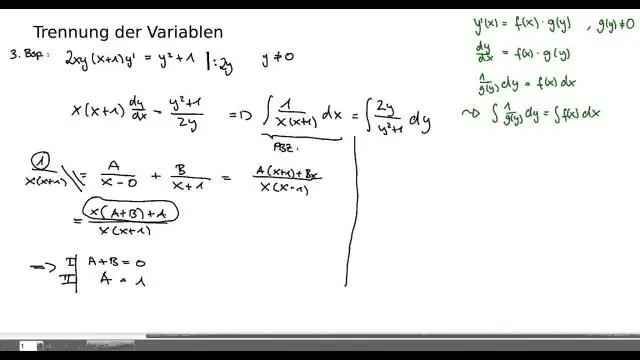

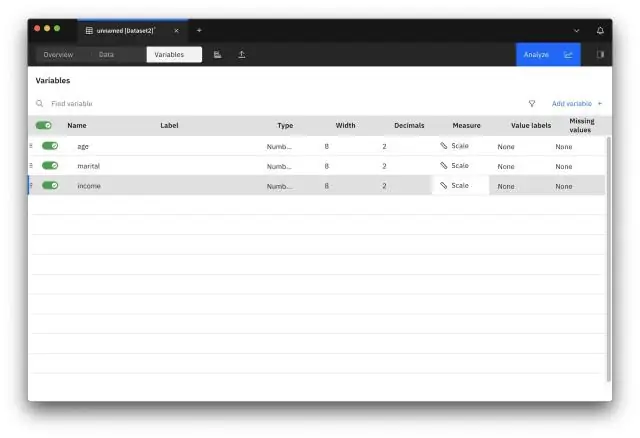

Les variables dépendantes courantes de la justice pénale sont des concepts tels que la criminalité et la récidive. La variable indépendante (prédicteur) est la variable qui cause, détermine ou précède dans le temps la variable dépendante et est généralement désignée par la lettre X. Dernière modifié: 2025-01-22 17:01

Pour activer Kaspersky Internet Security 2016 avec une licence d'essai : Dans la fenêtre Activation, cliquez sur Activer la version d'essai de l'application. Pour trouver la fenêtre d'activation, exécutez Kaspersky InternetSecurity 2016 et cliquez sur Entrer le code d'activation dans le coin inférieur droit de la fenêtre. Dernière modifié: 2025-01-22 17:01

Le Kindle Fire est un produit similaire à l'iPad qui a été lancé par Amazon en 2011. Le Kindle Fire vous permet non seulement de télécharger et de lire des livres, mais vous pouvez également l'utiliser pour écouter de la musique, naviguer sur le Web ou regarder des films. Il existe plusieurs façons de télécharger des livres sur un Kindle Fire. Dernière modifié: 2025-01-22 17:01

Gradle utilise tout JDK qu'il trouve sur votre chemin. Vous pouvez également définir la variable d'environnement JAVA_HOME pour qu'elle pointe vers le répertoire d'installation du JDK souhaité. Voir les notes de compatibilité complètes pour Java, Groovy, Kotlin et Android. Dernière modifié: 2025-01-22 17:01

Comme nous l'avons déjà vu plusieurs fois, si vous incluez également la touche Alt (Win) / Option (Mac), vous la redimensionnerez à partir de son centre : pour redimensionner une image ou une sélection, maintenez la touche Maj enfoncée, puis faites glisser l'un des les poignées d'angle. Dernière modifié: 2025-01-22 17:01

Désactivation du remplissage automatique dans la barre d'outils Google Pour désactiver sa fonction de remplissage automatique, cliquez sur l'icône représentant une clé à molette, puis sélectionnez l'onglet « Remplissage automatique ». Décochez la case « Remplissage automatique » pour désactiver cette fonctionnalité et cliquez sur « Enregistrer ». Dernière modifié: 2025-01-22 17:01

Pour désactiver ISATAP : Tapez netsh interface isatap set state disabled et appuyez sur Entrée. Utilisez ipconfig pour confirmer qu'ISATAP a été désactivé. Fermez l'invite de commande pour terminer cette activité. Dernière modifié: 2025-01-22 17:01

Parmi ces options, le teck est évidemment le premier choix pour la résistance aux termites. Cependant, n'importe lequel de ces choix est fortement préféré aux bois que les termites semblent apprécier le plus. Selon des études, les termites trouvent que le pin jaune du sud et l'épinette sont les bois les plus attrayants à manger. Dernière modifié: 2025-01-22 17:01

Réponse courte : non. Wine ne fait pas d'émulation CPU et ne pourra jamais simplement exécuter des applications x86 sur ARM. Il y a eu des expériences d'utilisation de QEMU en conjonction avec Wine sur ARM, et certaines applications simples ont pu s'exécuter. Dernière modifié: 2025-01-22 17:01

Une alimentation électrique surchauffée, due à un ventilateur défectueux, peut provoquer l'arrêt inopiné d'un ordinateur. Des utilitaires logiciels, tels que SpeedFan, peuvent également être utilisés pour aider à surveiller les ventilateurs de votre ordinateur. Conseil. Vérifiez le dissipateur de chaleur du processeur pour vous assurer qu'il est bien en place et qu'il contient la bonne quantité de composé thermique. Dernière modifié: 2025-01-22 17:01

Les cas d'utilisation typiques incluent la sauvegarde et l'archivage, la reprise après sinistre, le déplacement des données vers S3 pour les charges de travail dans le cloud et le stockage hiérarchisé. AWS Storage Gateway prend en charge trois interfaces de stockage : fichier, bande et volume. Dernière modifié: 2025-01-22 17:01

Types d'unités d'affichage visuel. Deux technologies principales, les cristaux liquides et les diodes électroluminescentes organiques, dominent actuellement le marché des affichages visuels. Une technologie plus ancienne, le tube à rayons cathodiques, a pratiquement disparu de la scène, et les moniteurs à plasma sont également utilisés dans certaines applications. Dernière modifié: 2025-01-22 17:01

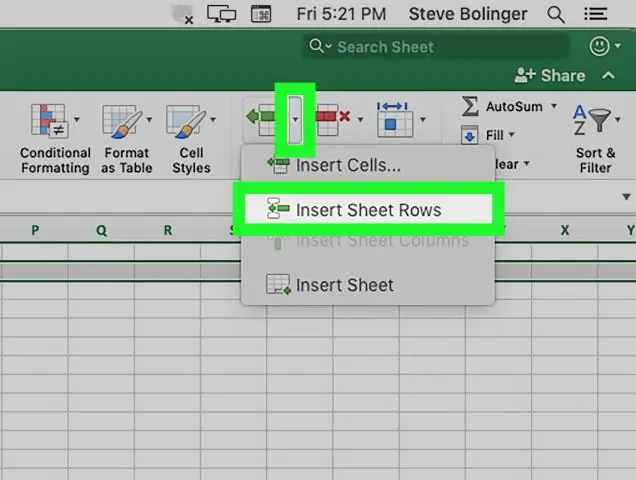

Insertion d'une variable Dans la fenêtre Affichage des données, cliquez sur le nom de la colonne à droite de l'endroit où vous souhaitez insérer votre nouvelle variable. Vous pouvez maintenant insérer une variable de plusieurs manières : Cliquez sur Édition > Insérer une variable; Cliquez avec le bouton droit sur un nom de variable existant et cliquez sur Insérer une variable; ou. Dernière modifié: 2025-01-22 17:01

Les aimants de verrouillage sont des aimants importants qui sont utilisés pour verrouiller les portes, les fenêtres, les barrières de piscine, etc. Ce sont des aimants de sécurité puissants et fiables qui sont largement utilisés. Par exemple, la céramique ou l'aimant sont placés entre deux pièces polaires en acier zingué pour former un ensemble d'aimant de verrouillage qui sont maintenus ensemble magnétiquement. Dernière modifié: 2025-01-22 17:01

Programmeur EPROM. Les programmeurs EPROM sont utilisés pour programmer la mémoire morte programmable effaçable (EPROM). Les EPROM sont un type de mémoire non volatile qui, une fois programmée, conserve les données pendant dix à vingt ans et peut être lue un nombre illimité de fois. Dernière modifié: 2025-01-22 17:01

Étape 1 : Mesurez la zone qui contiendra les nombres. Étape 2 : Trouvez un pochoir et créez des numéros de maison dans un logiciel. Étape 3 : Découpez les nombres avec le couteau X-Acto sur le tapis de découpe. Étape 4 : Poncer la zone avant de préparer. Étape 5 : Collez le pochoir vers le bas. Étape 6 : Donnez-lui trois ou quatre bons spritz. Étape 7 : Retirez le pochoir et laissez sécher. Dernière modifié: 2025-01-22 17:01

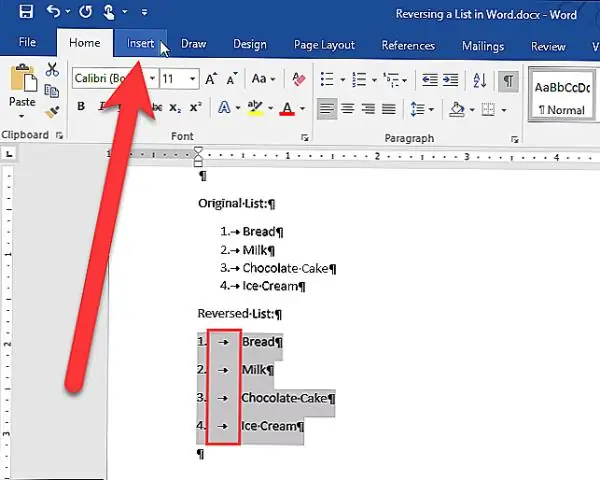

Comment convertir du texte en tableau dans Word Ouvrez le document dans lequel vous souhaitez travailler ou créez un nouveau document. Sélectionnez tout le texte du document, puis choisissez Insertion → Tableau → Convertir le texte en tableau. Vous pouvez appuyer sur Ctrl+A pour sélectionner tout le texte du document. Cliquez sur OK. Le texte est converti en une table à cinq colonnes. Enregistrer les modifications apportées au document. Dernière modifié: 2025-01-22 17:01

Verrouiller les cellules pour les protéger dans Excel pour Mac Sélectionnez les cellules que vous souhaitez verrouiller. Dans le menu Format, cliquez sur Cellules ou appuyez sur + 1. Cliquez sur l'onglet Protection, puis assurez-vous que la case Verrouillé est cochée. Si des cellules doivent être déverrouillées, sélectionnez-les. Dans l'onglet Révision, cliquez sur Protéger la feuille ou Protéger le classeur. Dernière modifié: 2025-01-22 17:01

Vous pouvez partager cette connexion avec n'importe quel autre ordinateur à la maison via le câble Ethernet croisé. Tout ce que vous avez à faire est de connecter les deux ordinateurs avec le câble croisé Ethernet, puis d'activer le partage de connexion Internet sur l'ordinateur qui dispose déjà d'une connexion Internet. Dernière modifié: 2025-01-22 17:01

L'automatisation mobile, comme son nom l'indique, fait référence à « l'automatisation » effectuée sur les appareils mobiles. L'automatisation est le processus par lequel on automatise le test d'une application - dans ce cas une application mobile - qui peut être un site WAP ou une application. Cela peut être fait en utilisant des outils et aide à réduire le cycle de temps de test. Dernière modifié: 2025-01-22 17:01

Description du poste de testeur QA. Également appelés techniciens d'assurance qualité ou ingénieurs d'assurance qualité logicielle, les testeurs QA sont principalement chargés de vérifier les nouveaux produits logiciels, tels que ceux destinés aux systèmes de jeu ou aux applications mobiles, à la recherche de défauts ou de problèmes. Dernière modifié: 2025-01-22 17:01

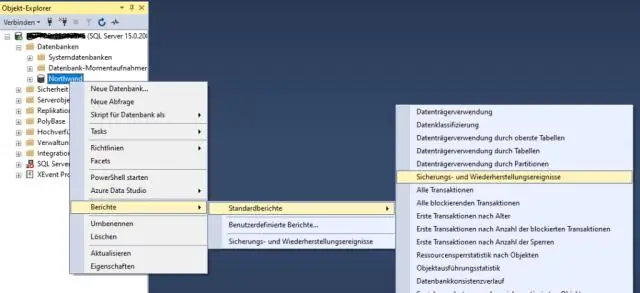

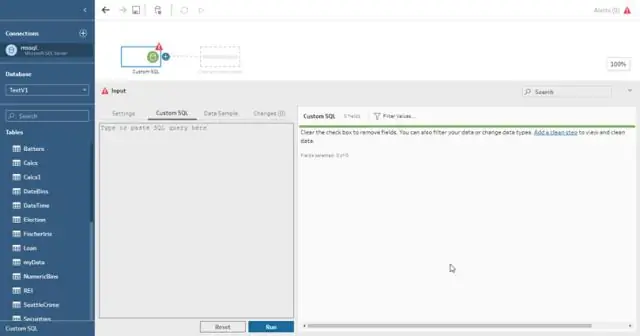

Sauvegarde automatique programmée de la base de données SQL à l'aide de SSMS Connectez-vous à SQL Server Management Studio (SSMS) et connectez-vous à la base de données. Saisissez le nom du plan de maintenance que vous allez créer. Choisissez maintenant dans la fenêtre de gauche, sélectionnez la tâche de sauvegarde de la base de données pour configurer le processus de sauvegarde et faites glisser l'élément sur la fenêtre de droite comme indiqué dans l'image. Dernière modifié: 2025-01-22 17:01

Configuration de l'AWS CLI : téléchargement et installation sous Windows Téléchargez le programme d'installation MSI approprié. Téléchargez le programme d'installation de l'AWS CLI MSI pour Windows (64 bits) Téléchargez le programme d'installation de l'AWS CLI MSI pour Windows (32 bits) Remarque. Exécutez le programme d'installation MSI téléchargé. Suivez les instructions qui s'affichent. Dernière modifié: 2025-01-22 17:01

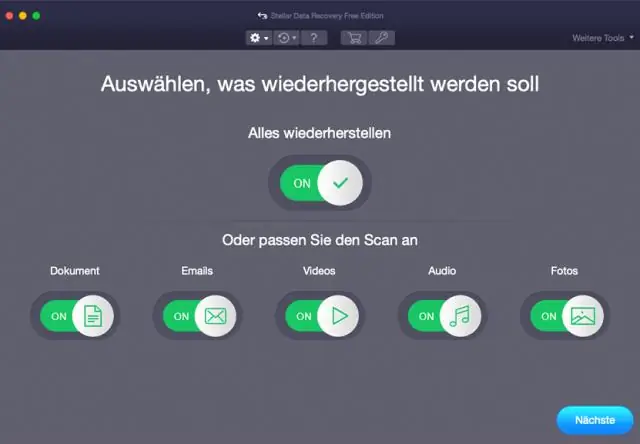

Méthode 1. Récupérer les fichiers/dossiers supprimés sur MacfromTrash Ouvrez 'Trash'> faites glisser les éléments vers l'extérieur. Allez dans 'Corbeille'> sélectionnez les éléments> cliquez sur 'Fichier'> choisissez 'Remettre' Ouvrez 'Corbeille'> choisissez les éléments> appuyez sur 'Modifier'> choisissez 'Copier [nom de fichier]'> collez les éléments ailleurs. Dernière modifié: 2025-01-22 17:01

Pour installer DFS à l'aide du Gestionnaire de serveur Ouvrez le Gestionnaire de serveur, cliquez sur Gérer, puis sur Ajouter des rôles et des fonctionnalités. Sur la page Sélection du serveur, sélectionnez le serveur ou le disque dur virtuel (VHD) d'une machine virtuelle hors ligne sur laquelle vous souhaitez installer DFS. Sélectionnez les services de rôle et les fonctionnalités que vous souhaitez installer. Dernière modifié: 2025-01-22 17:01

Le verrouillage de la serrure est une technique de crochetage permettant d'ouvrir une serrure à goupille à l'aide d'une clé de frappe spécialement conçue, d'une clé de frappe ou d'une clé 999. Une clé bump doit correspondre à la serrure cible pour fonctionner correctement. Dernière modifié: 2025-01-22 17:01

Classe : Le bloc de construction de C++ qui mène à la programmation orientée objet est une classe. Il s'agit d'un type de données défini par l'utilisateur, qui contient ses propres membres de données et fonctions membres, qui peuvent être consultés et utilisés en créant une instance de cette classe. Union : comme les structures, l'union est un type de données défini par l'utilisateur. Dernière modifié: 2025-01-22 17:01

Pour télécharger WhatsApp sur votre Nokia Lumia520, rendez-vous sur le Windows Store et recherchez WhatsApp. Vous trouverez l'application gratuitement. Cliquez dessus et téléchargez-le. Enregistrez votre numéro de mobile et vérifiez-le une fois que vous obtenez le code par SMS. Dernière modifié: 2025-01-22 17:01

Pour allumer votre iClicker, appuyez sur le bouton On/Off en bas du clicker. Le voyant d'alimentation doit briller en bleu. Le clicker restera allumé pendant 90 minutes tant qu'il y aura une base activée dans votre classe. Si vous quittez le cours et oubliez d'éteindre votre clicker, il s'éteindra automatiquement après 5 minutes. Dernière modifié: 2025-01-22 17:01

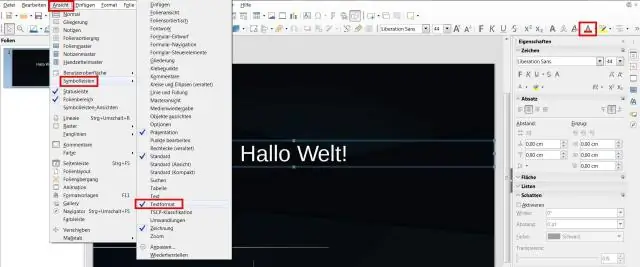

L'onglet Conception contient des commandes liées à l'apparence de vos diapositives, telles que la mise en page et l'orientation des diapositives. Cet onglet contient des groupes pour la mise en page, les thèmes et l'arrière-plan. Également sur l'onglet Conception se trouve le groupe de thèmes offrant une galerie complète de styles de diapositives. Dernière modifié: 2025-01-22 17:01

Amazon Elastic Container Service (ECS) est un service de gestion de conteneurs hautement évolutif et hautes performances qui prend en charge les conteneurs Docker et vous permet d'exécuter facilement des applications sur un cluster géré d'instances Amazon EC2. Dernière modifié: 2025-01-22 17:01

Dans le sélecteur de modèle, faites défiler pour trouver le type de feuille de calcul que vous souhaitez créer, puis double-cliquez sur le modèle pour l'ouvrir. Pour créer une nouvelle feuille de calcul à partir de zéro, double-cliquez sur le modèle vierge. Effectuez l'une des opérations suivantes : Ajoutez vos propres en-têtes et données à un tableau : sélectionnez une cellule de tableau, puis saisissez. Dernière modifié: 2025-01-22 17:01

Changer la couleur du texte Sélectionnez le texte. Cliquez sur le bouton de couleur du texte. Sélectionnez la nouvelle couleur dans la palette de couleurs. Ou, cliquez sur le bouton + pour choisir une couleur différente avec le sélecteur de couleurs. Faites glisser le cercle vers la couleur que vous souhaitez utiliser. Cliquez n'importe où sur la toile pour continuer à éditer le design. Dernière modifié: 2025-01-22 17:01

Un registre distribué (également appelé registre partagé ou technologie de registre distribué ou DLT) est un consensus de données numériques répliquées, partagées et synchronisées géographiquement réparties sur plusieurs sites, pays ou institutions. Il n'y a pas d'administrateur central ou de stockage de données centralisé. Dernière modifié: 2025-01-22 17:01

Cela en fait le meilleur outil pour s'initier aux bases de données relationnelles. PostgreSQL possède une documentation très exhaustive et détaillée. Bien que difficile pour le débutant - il est difficile de trouver un point d'entrée facile - après avoir maîtrisé la première étape, vous ne serez jamais à court d'informations pour approfondir vos connaissances. Dernière modifié: 2025-06-01 05:06

Sous-réseau d'adresses de classe C 1.0. Vous devez créer 5 sous-réseaux, chaque réseau a un maximum de 10 hôtes. Nous ne pouvons utiliser que les 8 premiers bits pour les sous-réseaux externes, car ces 8 bits ont été alloués en tant qu'adresses hôtes. Masques SoSubnet de 255.255. Dernière modifié: 2025-01-22 17:01

Pour la fonction de base de changement automatique de fond d'écran, vous n'avez pas besoin d'installer de logiciel. Lancez simplement le gestionnaire de photos Shotwell pré-installé, choisissez les images dont vous avez besoin (vous devrez peut-être les importer d'abord), puis allez dans Fichiers -> Définir comme Diaporama de bureau. Enfin, définissez l'intervalle de temps dans la boîte de dialogue suivante et c'est fait. Dernière modifié: 2025-01-22 17:01

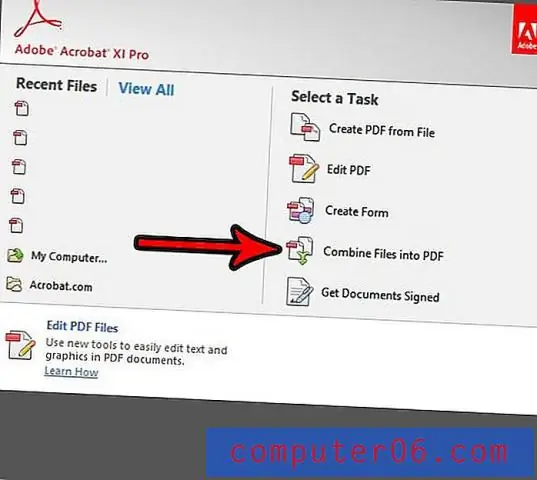

Fusionnez des fichiers PDF, deux ou plus, à l'aide de la fonction Combiner PDF d'Adobe Acrobat Reader. Adobe AcrobatReader DC est la version cloud d'Adobe AcrobatPro. Les fichiers PDF ne peuvent pas être combinés dans Reader seul; ils ont besoin des outils trouvés dans l'une ou l'autre version d'Acrobat. Dernière modifié: 2025-01-22 17:01

Votre batterie augmentera, diminuera ou restera la même. Si vous ajoutez plus de mémoire RAM, cela peut économiser la batterie. L'ajout de RAM peut augmenter la batterie car cela étale le travail que la RAM doit faire. Dernière modifié: 2025-01-22 17:01