La méthode arc() crée un arc/une courbe (utilisée pour créer des cercles ou des parties de cercles). Astuce : pour créer un cercle avec arc() : définissez l'angle de départ sur 0 et l'angle de fin sur 2*Math. PI. Astuce : utilisez la méthode stroke() ou fill() pour dessiner réellement l'arc sur le canevas. Dernière modifié: 2025-01-22 17:01

USB. La plupart des nouvelles imprimantes contiennent un port USB, ce qui fait du câble USB le moyen le plus courant de connecter une imprimante à votre PC ou Mac. Contrairement aux autres connecteurs qui contiennent des broches, le connecteur USB est lisse et rectangulaire ou carré. Les connexions USB fournissent généralement une communication à haute vitesse entre les appareils connectés. Dernière modifié: 2025-01-22 17:01

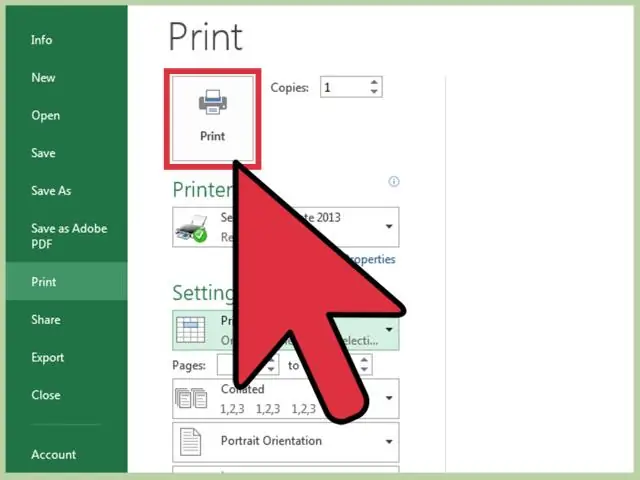

Pour appliquer un thème dans Excel, accédez à Mise en page, localisez le groupe Thèmes et cliquez sur la commande Thèmes. Un menu déroulant apparaîtra vous proposant différents thèmes préformatés à choisir. Cliquez sur le thème Excel de votre choix et il sera appliqué à l'ensemble de votre classeur Excel. Dernière modifié: 2025-01-22 17:01

Avec l'éditeur de requête, vous pouvez naviguer, définir et effectuer des opérations de transformation de données sur une source de données. Pour afficher la boîte de dialogue Éditeur de requête, connectez-vous à une source de données et cliquez sur Modifier la requête dans le volet Navigateur ou double-cliquez sur une requête dans le volet Requêtes de classeur. Dernière modifié: 2025-01-22 17:01

L'annotation @ComponentScan est utilisée avec l'annotation @Configuration pour indiquer à Spring que les packages doivent rechercher les composants annotés. Lorsque vous spécifiez basePackageClasses, Spring analyse le package (et les sous-packages) des classes que vous spécifiez. Dernière modifié: 2025-01-22 17:01

Appuyez sur Commande+Maj+Espace (ou Ctrl+Maj+Espace) pour parcourir les couleurs des onglets. Sur n'importe quel onglet que vous avez ouvert, vous pouvez changer la couleur de l'icône de l'onglet en n'importe quelle couleur que vous avez définie. Vous donnant le contrôle pour mettre en évidence les onglets importants et ne jamais perdre de vue lequel est lequel. Dernière modifié: 2025-01-22 17:01

Une pile est un conteneur d'objets qui sont insérés et retirés selon le principe du dernier entré, premier sorti (LIFO). Une pile est une structure de données à accès limité - des éléments peuvent être ajoutés et supprimés de la pile uniquement en haut. push ajoute un élément au sommet de la pile, pop supprime l'élément du haut. Dernière modifié: 2025-01-22 17:01

Lancez votre navigateur Web et ouvrez le site Web de Google Maps. Entrez l'emplacement que vous souhaitez afficher sur votre site Web dans le champ de recherche en haut de l'écran et appuyez sur la touche "Entrée". Cliquez sur l'emplacement sur la carte ou dans la liste des résultats de recherche dans le panneau de gauche. Cliquez sur « Street View » dans la fenêtre contextuelle de l'emplacement. Dernière modifié: 2025-01-22 17:01

Amazon S3 est une clé simple, un magasin de valeur conçu pour stocker autant d'objets que vous le souhaitez. Vous stockez ces objets dans un ou plusieurs compartiments. Clé – Le nom que vous attribuez à un objet. Vous utilisez la clé d'objet pour récupérer l'objet. Pour plus d'informations, voir Clé d'objet et métadonnées. Dernière modifié: 2025-06-01 05:06

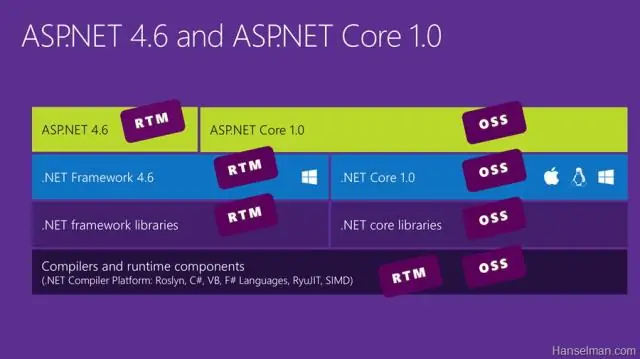

NET Core. est le nouveau framework open source et multiplateforme pour créer des applications pour tous les systèmes d'exploitation, y compris Windows, Mac et Linux. NET Core prend en charge UWP et ASP.NET Core uniquement. ASP.NET Core est utilisé pour créer des applications Web basées sur un navigateur. Dernière modifié: 2025-01-22 17:01

Mise en route : ce qui est inclus dans Bip. Amazfit Bip. Étape 1 - Chargez votre montre. Placez la montre sur la station de chargement et appuyez jusqu'à ce que la montre se verrouille sur la base de chargement, puis branchez le câble de chargement sur un adaptateur secteur USB ou un port USB. Étape 2 - Téléchargez l'application Mi Fit. Dernière modifié: 2025-01-22 17:01

PowerBot par rapport à la concurrence Samsung PowerBot Roomba 880 Planification Oui Oui Barrières Virtuel Virtuel Garantie 10 ans 1 an Prix 1 000 $ 700 $. Dernière modifié: 2025-01-22 17:01

Pour récapituler, une sauvegarde est une copie complète du compte Quickbooks respectif. En comparaison, un fichier portable est une version plus petite et plus allégée d'une sauvegarde. En utilisant le. Extension QBM, les fichiers portables ne contiennent que des journaux de transactions et des données financières. Dernière modifié: 2025-01-22 17:01

Meilleure application de numérotation pour Android 2019 ExDialer. ExDialer est certainement l'une des meilleures applications de numérotation pour Android. Numéroteur plus simple. Simpler Dialer offre exactement ce que vous pensez qu'il offre du nom. Numéroteur RocketDial. Contacts+ Drupe. Numéroteur ZenUI. Truecaller : identification de l'appelant et numéroteur. Numéroteur téléphonique OS9. Dernière modifié: 2025-01-22 17:01

Les nœuds virtuels dans un cluster Cassandra sont également appelés vnodes. Des nœuds virtuels peuvent être définis pour chaque nœud physique du cluster. Chaque nœud de l'anneau peut contenir plusieurs nœuds virtuels. Par défaut, chaque nœud a 256 nœuds virtuels. Dernière modifié: 2025-01-22 17:01

Correctif 3 : réinstallez les pilotes de votre périphérique Sur votre clavier, appuyez simultanément sur la touche du logo Windows et sur R pour appeler la boîte de dialogue Exécuter. Tapez devmgmt. Double-cliquez sur Souris et autres périphériques de pointage pour le développer. Désinstallez le pilote de votre souris Razer et d'autres périphériques de pointage. Dernière modifié: 2025-01-22 17:01

« Le CD-ROM est une mémoire à semi-conducteurs » est une déclaration FAUX. Mémoire Compact Disc-Read-Only, un type de disque optique capable de stocker de grandes quantités de données - jusqu'à 1 Go, bien que la taille la plus courante soit de 650 Mo (mégaoctets). Il existe deux supports de stockage de données électroniques que nous pouvons utiliser, magnétiques ou optiques. Dernière modifié: 2025-01-22 17:01

Il n'est pas possible d'imprimer un post-it et c'est par conception. Vous devrez peut-être copier le contenu du pense-bête sur une autre application comme Microsoft OfficeWord ou le Bloc-notes, puis l'imprimer. Dernière modifié: 2025-01-22 17:01

Catégorie de projets financés avec succès Projets financés avec succès 20 000 $ à 99 999 $ levés Tous 178 486 25 997 Musique 30 832 1 825 Film et vidéo 27 721 4 117 Jeux 20 304 4 829. Dernière modifié: 2025-01-22 17:01

Comment générer un CSR pour Microsoft IIS 8 Ouvrez le gestionnaire des services Internet (IIS). Sélectionnez le serveur sur lequel vous souhaitez générer le certificat. Accédez à Certificats de serveur. Sélectionnez Créer un nouveau certificat. Saisissez vos coordonnées RSE. Sélectionnez un fournisseur de services cryptographiques et une longueur de bits. Sauver la RSE. Dernière modifié: 2025-01-22 17:01

L'organisation des icônes du bureau dans des dossiers nettoie votre arrière-plan et réduit également l'utilisation de la RAM de votre ordinateur. Votre ordinateur doit charger chaque icône individuelle lorsque vous n'organisez pas votre bureau, ce qui prend beaucoup d'espace RAM. Si chaque icône se trouve dans un dossier, votre ordinateur n'a qu'à charger chaque dossier. Dernière modifié: 2025-01-22 17:01

Dans InDesign, ouvrez le panneau Folio Builder. (Le panneau Folio Builder est disponible lorsque vous choisissez Fenêtre > Folio Builder.). Dernière modifié: 2025-01-22 17:01

L'indexation est définie comme une technique de structure de données qui vous permet de récupérer rapidement des enregistrements à partir d'un fichier de base de données. Il est basé sur les mêmes attributs sur lesquels les Indices ont été créés. Un index. Prend une clé de recherche en entrée. Renvoie efficacement une collection d'enregistrements correspondants. Dernière modifié: 2025-01-22 17:01

Le CPU met un certain nombre de cycles d'horloge pour exécuter une instruction. Dans la famille 8051, ces cycles d'horloge sont appelés cycles machine. Dans le 8051 d'origine, un cycle machine dure 12 périodes d'oscillateur. Dernière modifié: 2025-01-22 17:01

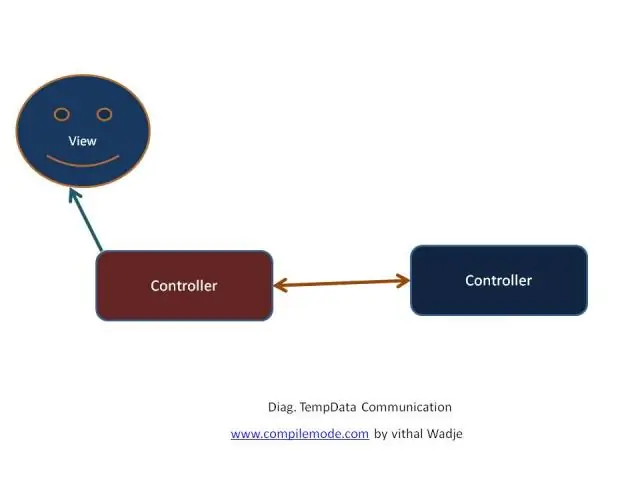

ViewData, ViewBag et TempData sont utilisés pour transmettre des données entre le contrôleur, l'action et les vues. Pour transmettre les données du contrôleur à la vue, vous pouvez utiliser soit ViewData, soit ViewBag. Pour transmettre des données d'un contrôleur à un autre contrôleur, TempData peut être utilisé. Dernière modifié: 2025-01-22 17:01

En télécommunication, sans connexion décrit la communication entre deux points d'extrémité du réseau dans laquelle un message peut être envoyé d'un point d'extrémité à un autre sans arrangement préalable. Le protocole Internet (IP) et le protocole de datagramme utilisateur (UDP) sont des protocoles sans connexion. Dernière modifié: 2025-01-22 17:01

La dépendance fonctionnelle est une relation qui existe lorsqu'un attribut détermine de manière unique un autre attribut. Si R est une relation avec les attributs X et Y, une dépendance fonctionnelle entre les attributs est représentée par X->Y, qui spécifie que Y est fonctionnellement dépendant de X. Dernière modifié: 2025-01-22 17:01

La luminescence infrarouge est utilisée pour : Révéler l'écriture qui a été effacée ET détecter si deux encres différentes ont été utilisées dans l'écriture d'un document. Les examinateurs de documents découvrent fréquemment l'écriture originale des mots qui ont été barrés à l'aide de : Rayonnement infrarouge. Dernière modifié: 2025-01-22 17:01

Actuellement, l'IA est utilisée pour suivre les choses/champs : assistant virtuel ou chatbots. Agriculture et élevage. Vol autonome. Commerce de détail, shopping et mode. Dernière modifié: 2025-01-22 17:01

La fonction publique du Bangladesh (en bengali : ?????? ???????; BCS) est un concours national organisé au Bangladesh par la Commission de la fonction publique du Bangladesh (BPSC) pour le recrutement des différents cadres de la fonction publique du Bangladesh, y compris BCS (Admin), BCS (Fiscalité), BCS (Affaires étrangères) et BCS (Police). Dernière modifié: 2025-01-22 17:01

La prise en charge native de Windows d'Ansible utilise la télécommande Windows PowerShell pour gérer Windows comme Windows de la même manière sans agent Ansible qu'Ansible gère Linux comme Linux. Avec la prise en charge native de Windows d'Ansible, vous pouvez immédiatement : Gérer les packages Windows via le gestionnaire de packages Chocolatey. Dernière modifié: 2025-01-22 17:01

L'API WebSocket permet aux applications Web de gérer les communications bidirectionnelles, tandis que STOMP est un simple protocole de messagerie orienté texte. Le protocole STOMP est couramment utilisé dans un socket Web lorsqu'une application Web doit prendre en charge la communication bidirectionnelle avec un serveur Web. Dernière modifié: 2025-01-22 17:01

Micro-HDMI (HDMI type D) est une version miniaturisée de la spécification High Definition Multimedia Interface. Le format a été conçu pour combiner l'audio et la vidéo dans une seule interface numérique suffisamment petite pour se connecter à des smartphones, tablettes et autres appareils mobiles. Dernière modifié: 2025-01-22 17:01

L'application de messagerie et d'appel populaire, WeChat n'est plus disponible pour Windows Phone. Vous pouvez toujours télécharger et installer WeChat sur Windows 10 Mobile, mais lorsque vous ouvrirez l'application, une erreur s'affichera. WeChat demande aux utilisateurs d'exécuter l'application sur Android ou iOS au lieu de Windows Phone. Dernière modifié: 2025-01-22 17:01

Introduction. Minicom est un programme de communication de port série basé sur du texte. Il est utilisé pour communiquer avec des périphériques RS-232 externes tels que des téléphones portables, des routeurs et des ports de console série. Dernière modifié: 2025-01-22 17:01

Il est temps d'agir - convertir la surface en amesh Assurez-vous que vous êtes en mode objet. Faites pivoter la coque pour bien la voir. Appuyez sur Alt+C pour convertir la surface en un objet maillé. Sélectionnez Mesh dans Curve/Meta/Surf/Text dans le menu avec le LMB comme indiqué dans la capture d'écran suivante : Appuyez sur Tab pour passer en mode Édition. Appuyez sur A pour désélectionner les sommets sélectionnés. Dernière modifié: 2025-01-22 17:01

L'objet qui déclenche l'événement est appelé l'expéditeur de l'événement. L'expéditeur de l'événement ne sait pas quel objet ou quelle méthode va recevoir (gérer) les événements qu'il déclenche. Pour définir un événement, vous utilisez l'événement C# ou le mot-clé Visual Basic Event dans la signature de votre classe d'événement et spécifiez le type de délégué pour l'événement. Dernière modifié: 2025-01-22 17:01

Si vous souhaitez exécuter vos applications iOS sur votre iPhone ou iPad, vous aurez besoin d'un compte développeur Apple gratuit. Depuis Xcode 7, vous pouvez utiliser votre identifiant Apple pour exécuter et installer vos propres applications sur iPhone et iPad. Vous aurez toujours besoin d'un abonnement payant au programme développeur pour publier des applications dans l'App Store et utiliser App Store Connect. Dernière modifié: 2025-01-22 17:01

Informatique distribuée. Un système distribué est un système dont les composants sont situés sur différents ordinateurs en réseau, qui communiquent et coordonnent leurs actions en se transmettant des messages. Les composants interagissent les uns avec les autres afin d'atteindre un objectif commun. Dernière modifié: 2025-01-22 17:01

Le « clair : les deux » signifie que les éléments flottants ne sont pas autorisés à flotter des deux côtés. Il est utilisé lorsqu'aucun élément n'est nécessaire sur les côtés gauche et droit en rapport avec l'élément spécifié et que l'élément suivant est uniquement affiché ci-dessous. Dernière modifié: 2025-01-22 17:01