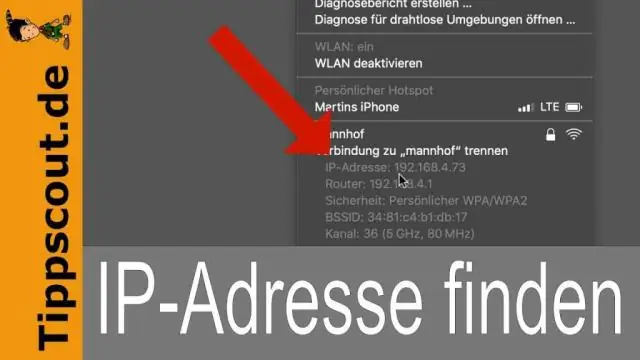

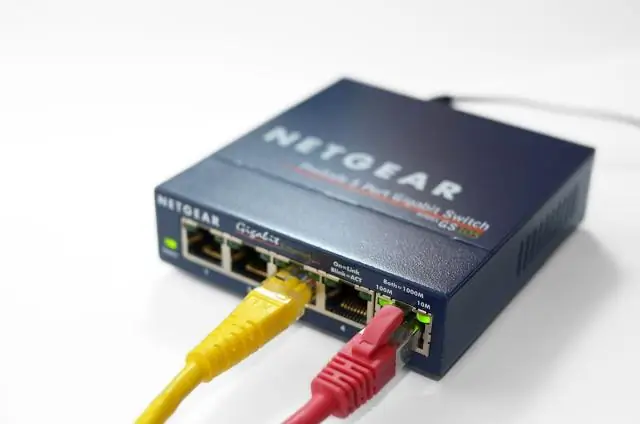

Connectez directement votre ordinateur au Comcastmodem, cliquez sur "Démarrer", cliquez sur "Exécuter", tapez "CMD" dans la fenêtre Exécuter et attendez que l'invite de commande apparaisse. Tapez 'IPCONFIG' dans la fenêtre Exécuter et regardez l'adresse IP qui est renvoyée, car ce sera l'IP actuelle de votre Comcastmodem. Dernière modifié: 2025-01-22 17:01

Qu'est-ce que le test de migration ? Les tests de migration sont un processus de vérification de la migration du système existant vers le nouveau système avec un minimum de perturbations/temps d'arrêt, avec l'intégrité des données et aucune perte de données, tout en garantissant que tous les aspects fonctionnels et non fonctionnels spécifiés de l'application sont respectés après migration. Dernière modifié: 2025-01-22 17:01

Insérez fermement la carte dans le logement, puis appuyez sur le verrou en plastique à l'extrémité du logement PCI-E pour le maintenir en place. Ensuite, utilisez une vis pour fixer le support de fixation métallique de la carte graphique au boîtier de votre PC. Vous pouvez réutiliser la ou les mêmes vis qui maintenaient le support du couvercle ou votre ancienne carte graphique en place. Dernière modifié: 2025-01-22 17:01

Il existe cinq formes d'opérations de sécurité : écran, garde, couverture, sécurité de zone et sécurité locale. L'écran est une forme d'opérations de sécurité qui fournit principalement une alerte précoce à la force protégée. Dernière modifié: 2025-01-22 17:01

En visitant notre Costco local, nous avons découvert qu'ils ne développent plus de films. Costco ne développe même pas de film en ligne via son site Web Costco Photo Center. Il y a plus d'un an, Kelvin Wang a lancé une pétition pour que Costco recommence à développer des films, mais elle n'a pas reçu beaucoup de soutien. Dernière modifié: 2025-01-22 17:01

En règle générale, une carte graphique n'est pas seulement branchée dans un slot PCI-e de la carte mère, mais elle est également fixée avec une vis à l'arrière du boîtier. Une fois le couvercle latéral du boîtier retiré, vous devriez pouvoir voir et accéder clairement à la ou aux vis. Dernière modifié: 2025-01-22 17:01

MongoDb est gratuit tant que vous respectez les conditions de l'AGPL, vous pouvez utiliser MongoDB à toutes fins, commerciales ou non et si vous ne souhaitez pas vous conformer à l'AGPL, vous devez obtenir une licence commerciale même si votre application n'est pas commerciale. Pour plus d'informations, vous pouvez visiter la page des licences. Dernière modifié: 2025-01-22 17:01

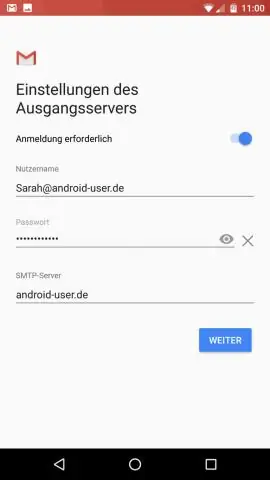

Configurer votre réponse d'absence Sur votre ordinateur, ouvrez Gmail. En haut à droite, cliquez sur Paramètres Paramètres. Faites défiler jusqu'à la section « Répondeur de vacances ». Sélectionnez Répondeur vacances activé. Remplissez la plage de dates, l'objet et le message. Sous votre message, cochez la case si vous souhaitez que seuls vos contacts voient votre réponse de vacances. Dernière modifié: 2025-01-22 17:01

Nettoyez-les rapidement et facilement avec de l'air comprimé et un coton-tige. Nettoyez un écran et un clavier d'ordinateur sales sans endommager l'ordinateur en utilisant un chiffon non pelucheux, de l'air comprimé et un coton-tige imbibé d'alcool. Dernière modifié: 2025-01-22 17:01

Le FT232R est le dernier appareil à avoir été ajouté à la gamme de circuits intégrés à interface USB UART de FTDI. Le FT232R est une interface UART USB vers série avec une sortie de générateur d'horloge en option et la nouvelle fonction de dongle de sécurité FTDIChip-ID™. Dernière modifié: 2025-01-22 17:01

Bokeh est une bibliothèque de visualisation interactive qui cible les navigateurs Web modernes pour la présentation. Bokeh peut aider quiconque souhaite créer rapidement et facilement des tracés, des tableaux de bord et des applications de données interactifs. Pour commencer à utiliser Bokeh pour faire vos visualisations, commencez par le Guide de l'utilisateur. Dernière modifié: 2025-01-22 17:01

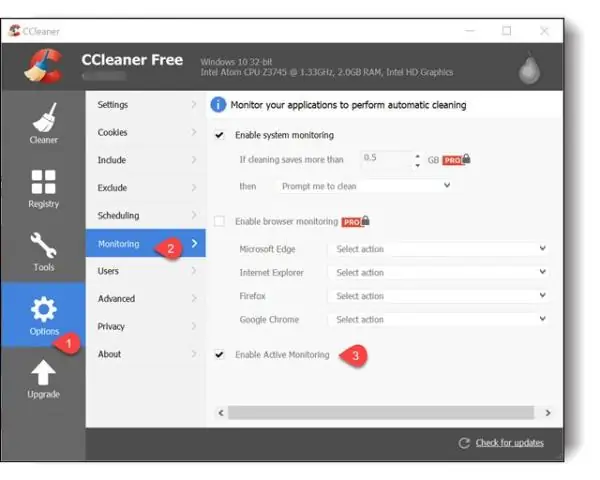

Désactivez la surveillance active de CCleaner Étape 1 : Ouvrez la fenêtre principale de CCleaner. Étape 2 : Dans le volet gauche de CCleaner, cliquez sur Options. Étape 3 : Sur le côté droit, cliquez sur l'onglet Surveillance pour afficher les paramètres de surveillance. Étape 4: Ici, décochez les options intitulées Activer la surveillance du système, puis décochez Activer la surveillance active. Dernière modifié: 2025-01-22 17:01

L'expression vient de la fable d'Ésope, "Le garçon qui criait au loup", dans laquelle un jeune berger trouvait amusant de faire croire aux villageois qu'un loup attaque son troupeau. Quand ils sont venus à sa rescousse, ils ont appris la fausse alerte. Dernière modifié: 2025-01-22 17:01

Par conséquent, la réponse à votre question est non; FlashMemory n'est pas la même chose qu'un Solid StateDrive. À mesure que le stockage Flash s'améliorait (à la fin des années 2000), les fabricants ont commencé à fabriquer des SSD à partir de la mémoire Flash au lieu de la RAM. Dernière modifié: 2025-01-22 17:01

Le dossier lost+found fait partie de Linux, macOS et d'autres systèmes d'exploitation de type UNIX. Chaque système de fichiers, c'est-à-dire chaque partition, possède son propre répertoire perdu+trouvé. Vous trouverez ici des morceaux récupérés de fichiers corrompus. Dernière modifié: 2025-01-22 17:01

Étape 1 Retirez le couvercle de la batterie Le couvercle du compartiment de la batterie est situé sur le dessus de la souris. La couture qui traverse horizontalement la souris est le haut de la housse. Il y a un bouton pour retirer le couvercle. Il est situé sur le bas de la souris. Si le bouton ne fonctionne pas, vous devrez soulever le couvercle. Dernière modifié: 2025-01-22 17:01

Lorsque vous devez effacer votre écran, exécutez simplement la commande appropriée dans votre shell. cmd, bash, PowerShell ou des dizaines d'autres applications de console ont soit clear ou cls. Pour effacer votre écran, effectuez l'une des opérations suivantes : Exécutez clear ou cls dans votre shell. Appuyez sur Ctrl+L ou sur un autre raccourci clavier, si votre shell le prend en charge. Redémarrez votre onglet. Dernière modifié: 2025-01-22 17:01

Vous pouvez utiliser PowerShell pour vérifier si Asp.Net 3.5 est installé ou non. Lancez PowerShell en tant qu'administrateur. Exécutez la commande import-module servermanager. Exécutez la commande get-windowspackage web-asp-net. La sortie indique l'état d'installation d'ASP.NET 3.5 ('Installé' ou 'Disponible'). Dernière modifié: 2025-01-22 17:01

Connectez-vous à Angelfire, allez dans « Panneau de configuration » et cliquez sur « Informations sur le compte » dans la colonne à droite de l'écran. Sous « Informations sur le membre », cliquez sur le bouton Supprimer le compte. Ensuite, cliquez sur le bouton « Supprimer tout ». Dernière modifié: 2025-01-22 17:01

Un module de contrôle est le côté sortie. Il active des dispositifs d'avertissement comme une cloche ou un klaxon stroboscopique. Il peut également activer des relais connectés à des ferme-portes automatiques, des commandes d'ascenseur, des systèmes d'extinction d'incendie, des éjecteurs de fumée, etc. Dernière modifié: 2025-01-22 17:01

Alors que ce groupe de boosters Aibo est sûr de générer beaucoup d'excitation pour le nouveau chien, Aibo reste un compagnon robot coûteux qui sert peu de fonction pratique. Le chien d'origine, qui a été mis en vente pour la première fois en 1999, s'est vendu entre 600 $ et 2 000 $, tandis que le nouveau chien coûte environ 1 760 $ au Japon. Dernière modifié: 2025-01-22 17:01

Au gouvernement et dans les entreprises, il s'agit d'un ensemble de règles auxquelles toutes les parties concernées doivent s'en tenir. En ce qui concerne le programme de conformité Microsoft, il fait également référence aux politiques de l'entreprise - lui donnant le droit de vérifier si ses employés et ses clients respectent les règles (des contrats pertinents). Dernière modifié: 2025-06-01 05:06

Si votre magicJack est branché sur votre ordinateur, basculez l'appareil sur un autre port USB. Si votre appareil est branché sur un routeur, basculez le câble Ethernet sur un autre port Ethernet du routeur. Les problèmes de qualité des appels peuvent être causés par des vitesses Internet faibles ou des connexions réseau instables. Dernière modifié: 2025-01-22 17:01

Enregistrement d'une commande Artisan Cela se fait généralement dans l'application/la console/le noyau. fichier php. Dans ce fichier, vous trouverez une liste de commandes dans la propriété commandes. Pour enregistrer votre commande, ajoutez-la simplement à cette liste. Dernière modifié: 2025-01-22 17:01

Aperçu. L'enregistreur est utilisé pour créer des fichiers journaux d'erreurs personnalisés ou une erreur peut être enregistrée en tant qu'entrée de journal dans le journal des événements Windows sur la machine de l'administrateur. Cet article montre comment créer un fichier journal d'erreurs basé sur du texte avec des messages d'erreur avec votre propre format, à l'aide d'une classe C#. Dernière modifié: 2025-01-22 17:01

Vit·ri·ol·ique. Utilisez du vitriol dans une phrase. adjectif. La définition de vitriol est quelque chose dit ou écrit qui est très caustique ou mordant. Un exemple de commentaire au vitriol consiste à dire quelque chose de très méchant et cruel à quelqu'un. Dernière modifié: 2025-01-22 17:01

Quels sont les principaux facteurs à l'origine de l'internationalisation des entreprises ? La croissance des communications et des transports internationaux bon marché a créé une culture mondiale avec des attentes ou des normes stables. La stabilité politique et une base de connaissances mondiale croissante et largement partagée contribuent également à la culture mondiale. Dernière modifié: 2025-01-22 17:01

L'opérateur MySQL IS teste une valeur par rapport à une valeur booléenne. Une valeur booléenne peut être TRUE, FALSE ou UNKNOWN. Dans l'instruction MySQL suivante, il est vérifié si 5 est VRAI, 0 est VRAI et NULL est INCONNU à l'aide de l'opérateur IS. Dernière modifié: 2025-01-22 17:01

Test de performance d'une API RESTful à l'aide de JMeter. Apache JMeter est un logiciel open source populaire pour les tests de performances. Cet outil est conçu pour tester le comportement fonctionnel et mesurer les performances. Dernière modifié: 2025-01-22 17:01

Le prochain maillon de la chaîne est le premier maître de recrue adjoint (AROC) car il soutient les commandes du RPOC et garde un œil sur la division et récupère généralement tout mou que le RPOC ne peut pas gérer seul. Dernière modifié: 2025-01-22 17:01

Démarrer le shell MariaDB À l'invite de commande, exécutez la commande suivante pour lancer le shell et saisissez-le en tant qu'utilisateur root : /usr/bin/mysql -u root -p. Lorsque vous êtes invité à entrer un mot de passe, entrez celui que vous avez défini lors de l'installation, ou si vous n'en avez pas défini, appuyez sur Entrée pour ne soumettre aucun mot de passe. Dernière modifié: 2025-01-22 17:01

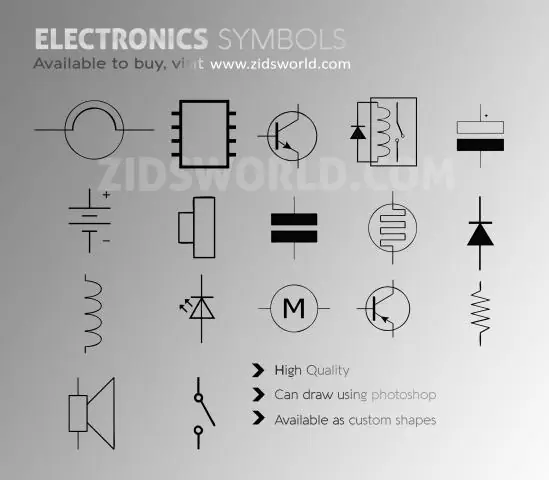

Les organigrammes en général sont généralement conçus à l'aide de symboles simples tels qu'un rectangle, un ovale ou un cercle représentant un processus, des données stockées ou une entité externe, et les flèches sont généralement utilisées pour décrire le flux de données d'une étape à une autre. Dernière modifié: 2025-01-22 17:01

Comment remplacer le ciel d'une photo avec Photoshop Étape 1 : sélectionnez et copiez la photo originale. Étape 2: Collez la photo originale dans le document de Sky Photo. Étape 3 : Dupliquer le calque 1. Étape 4 : Désactivez le calque supérieur. Étape 5 : Sélectionnez le calque 1. Étape 6 : Sélectionnez la zone sous le ciel. Étape 7: Ajoutez un masque de calque. Étape 8: Sélectionnez et activez la couche supérieure. Dernière modifié: 2025-01-22 17:01

Pour importer des tables dans le serveur d'import, utilisez cette procédure : Le schéma d'import doit exister. Au niveau du système de fichiers, copiez les fichiers.sdi dans le répertoire du serveur d'importation secure_file_priv, /tmp/mysql-files. Importez les tables en exécutant une instruction IMPORT TABLE qui nomme le. Dernière modifié: 2025-01-22 17:01

La mise en cache signifie stocker les copies des données fréquemment utilisées dans la mémoire cache afin que nous puissions y accéder plus rapidement. ou nous pouvons dire que cela est fait pour réduire la latence de récupération des données (temps nécessaire pour obtenir les données). La mémoire cache est plus rapide d'accès. Dernière modifié: 2025-01-22 17:01

Un administrateur de systèmes informatiques maintient le flux de travail d'une organisation et maintient ses lignes de communication ouvertes. Ils sont responsables de l'entretien, de la configuration et du fonctionnement fiable des systèmes informatiques; en particulier les ordinateurs multi-utilisateurs, tels que les serveurs. Dernière modifié: 2025-01-22 17:01

Un haut-parleur à suppression de bruit émet une onde sonore de même amplitude mais avec une phase inversée (également appelée antiphase) par rapport au son d'origine. Les ondes se combinent pour former une nouvelle onde, dans un processus appelé interférence, et s'annulent efficacement - un effet appelé interférence destructive. Dernière modifié: 2025-06-01 05:06

Les mises à jour du système prennent généralement environ 20 à 30 minutes, selon leur importance. Cela ne devrait pas prendre des heures. après l'écran de chargement de la mise à jour du logiciel, il est entré dans la récupération du système. Dernière modifié: 2025-01-22 17:01

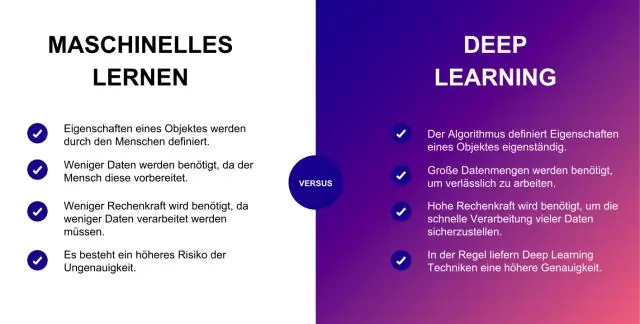

Les algorithmes d'apprentissage en profondeur les plus populaires sont les suivants : Réseaux de neurones convolutifs (CNN) Réseaux de neurones récurrents (RNN) Réseaux de mémoire à long terme (LSTM) Encodeurs automatiques empilés. Deep Boltzmann Machine (DBM) Deep Belief Networks (DBN). Dernière modifié: 2025-01-22 17:01

Fournisseur de services ITIL - Définition : Comme défini par ITIL, une organisation fournissant des services à un ou plusieurs clients internes ou externes est appelée fournisseur de services. Dans ITIL V3, le fournisseur de services est souvent appelé et signifie fournisseur de services informatiques. Dernière modifié: 2025-01-22 17:01