Le jeu d'instructions Thumb utilisé sur les processeurs ARM® Cortex®-M offre une excellente densité de code par rapport aux autres architectures de processeur. De nombreux développeurs de logiciels migrant à partir de microcontrôleurs 8 bits verront une réduction significative de la taille de programme requise, tandis que les performances seront également considérablement améliorées. Dernière modifié: 2025-01-22 17:01

Pour supprimer un tri : Activez l'onglet Accueil. Cliquez sur le bouton Effacer tous les tris dans le groupe Trier et filtrer. Access efface tous les tris que vous avez appliqués. Dernière modifié: 2025-01-22 17:01

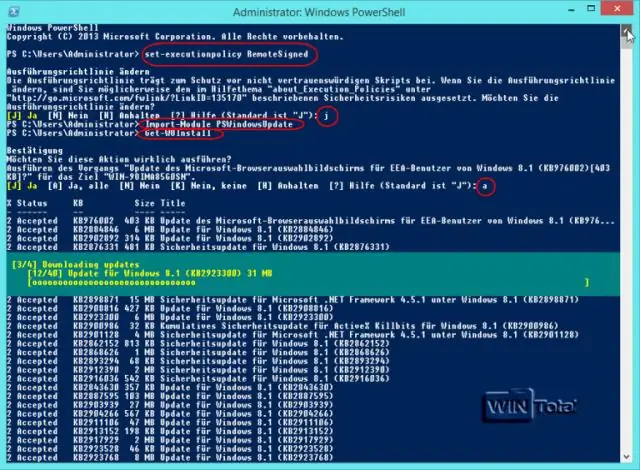

Dans PowerShell 4.0 et les versions ultérieures de PowerShell, les modules ajoutés par l'utilisateur et les ressources DSC sont stockés dans C:Program FilesWindowsPowerShellModules. Les modules et les ressources DSC de cet emplacement sont accessibles par tous les utilisateurs de l'ordinateur. Dernière modifié: 2025-01-22 17:01

Le suivi de la tête 3DoF signifie que vous ne pouvez suivre que le mouvement de rotation. Le suivi de la tête 6DoF signifie que vous pouvez suivre à la fois la position et la rotation. Dernière modifié: 2025-01-22 17:01

Versez de l'eau de Javel sur les colonies de termites que vous observez dans les zones paillées de votre jardin. La toxicité de l'eau de Javel tuera tous les termites qui entreront en contact avec le liquide. Dernière modifié: 2025-06-01 05:06

Comment changer le mot de passe sur un modem sans fil Arris Allez d'abord dans un navigateur Web. Ensuite, dans la barre d'adresse, tapez 192.168.100.1. Appuyez sur Entrée, cela vous amènera à la page Web du modem Arris. En dessous de l'endroit où il est écrit Arris, le statut est dans une case jaune. À droite de celui-ci, vous verrez un onglet sans fil, cliquez dessus. Cela vous demandera un nom d'utilisateur et un mot de passe :. Dernière modifié: 2025-01-22 17:01

Vous devriez envisager SQL Server 2017 si… (N'oubliez pas qu'il n'y a plus de Service Packs, juste des mises à jour cumulatives.) Vous voulez des mises à niveau futures plus faciles, car à partir de 2017, vous pouvez avoir un groupe de disponibilité distribué avec différentes versions de SQL Server. Dernière modifié: 2025-06-01 05:06

Cox Digital Telephone fournit la même fiabilité. Page 1. FICHE D'INFORMATION SUR LE TÉLÉPHONE NUMÉRIQUE COX. Le téléphone numérique Cox offre la même expérience téléphonique fiable et les mêmes fonctionnalités que vous attendez du service téléphonique, à des économies plus importantes que les autres entreprises. Dernière modifié: 2025-01-22 17:01

65 ans (28 janvier 1955). Dernière modifié: 2025-01-22 17:01

Dirigez-vous vers votre application 'Paramètres', puis appuyez sur 'Général'. Ensuite, sélectionnez 'Accessibilité, puis faites défiler vers le bas et appuyez sur 'LEDFlash forAlerts' dans la section Audition. Lorsque vous êtes sur l'écran LEDFlash for Alerts, basculez simplement la fonction sur. Dernière modifié: 2025-01-22 17:01

ERREURS DE PERTINENCE : Ces sophismes font appel à des preuves ou à des exemples qui ne sont pas pertinents pour l'argument en question. Appel à la force (Argumentum Ad Baculum ou le sophisme « Might-Makes-Right ») : cet argument utilise la force, la menace de la force ou un autre contrecoup désagréable pour faire accepter une conclusion au public. Dernière modifié: 2025-06-01 05:06

Dans l'onglet Fenêtres contextuelles Web, sélectionnez l'option Bloquer toutes les fenêtres contextuelles Web pour désactiver toutes les publicités contextuelles Internet. Ensuite, pour désactiver les pop-ups d'AOL et de nos partenaires, cliquez sur l'onglet Pop-Ups from AOL et sélectionnez Blockmarketing pop-ups from AOL. Cliquez sur Enregistrer puis sur OK. Dernière modifié: 2025-01-22 17:01

Amazon AWS utilise des clés pour chiffrer et déchiffrer les informations de connexion. Au niveau de base, un expéditeur utilise une clé publique pour crypter des données, que son destinataire décrypte ensuite à l'aide d'une autre clé privée. Ces deux clés, publique et privée, sont appelées paires de clés. Vous avez besoin d'une paire de clés pour pouvoir vous connecter à vos instances. Dernière modifié: 2025-06-01 05:06

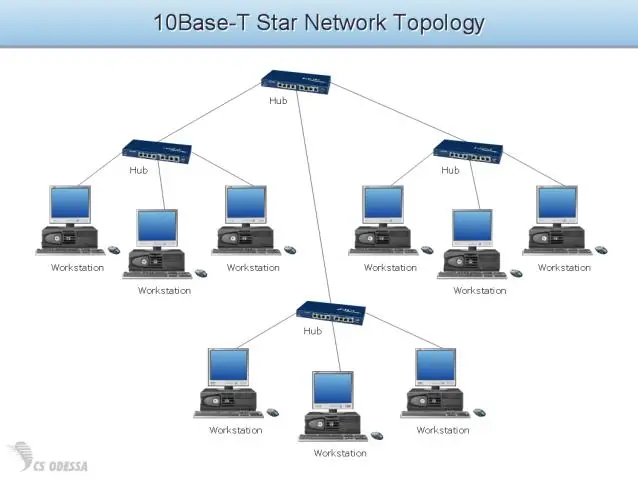

Vous pouvez utiliser des câbles d'extension et des concentrateurs USB auto-alimentés connectés ensemble pour étendre la portée de votre périphérique USB. Lors de l'utilisation de concentrateurs et de câbles 3.0/3.1, ne dépassez pas la longueur recommandée de 3 mètres (9 pieds et 10 pouces) entre les concentrateurs. Dernière modifié: 2025-01-22 17:01

Pour revenir à la version précédente de Gmail, les utilisateurs peuvent simplement accéder au rouage « Paramètres » dans le coin supérieur droit et cliquer sur « Revenir à la version classique de Gmail ». Revenir à la mise en page plus familière permet toujours l'option de revenir à la nouvelle version . Revenez simplement aux paramètres et cliquez sur "Essayer le nouveau Gmail". Dernière modifié: 2025-01-22 17:01

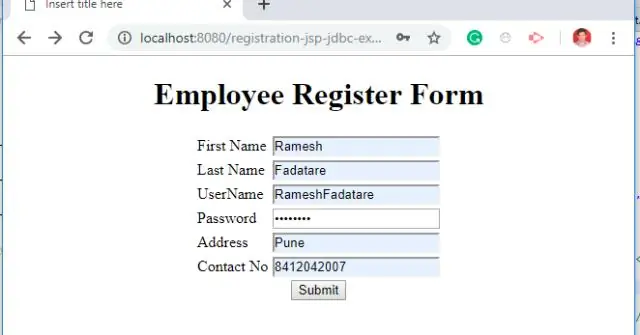

SQL - INSERT Requête. L'instruction SQL INSERT INTO est utilisée pour ajouter de nouvelles lignes de données à une table de la base de données. Dernière modifié: 2025-01-22 17:01

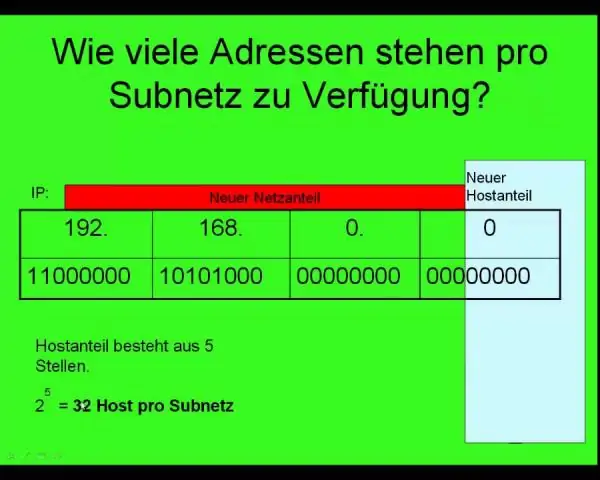

Nombre total de sous-réseaux : Utilisation du masque de sous-réseau 255.255. 255.248, la valeur numérique 248 (11111000) indique que 5 bits sont utilisés pour identifier le sous-réseau. Pour trouver le nombre total de sous-réseaux disponibles, augmentez simplement 2 à la puissance 5 (2^5) et vous constaterez que le résultat est 32 sous-réseaux. Dernière modifié: 2025-01-22 17:01

La clause PostgreSQL GROUP BY est utilisée pour regrouper les lignes d'une table qui ont des données identiques. Il est utilisé avec l'instruction SELECT. La clause GROUP BY collecte des données sur plusieurs enregistrements et regroupe le résultat sur une ou plusieurs colonnes. Il est également utilisé pour réduire la redondance dans la sortie. Dernière modifié: 2025-01-22 17:01

Pour revenir sur l'iPhone, appuyez fermement sur le côté gauche de l'écran et balayez complètement vers le côté droit de l'écran (en soulevant votre doigt avant cela ou en augmentant la pression, le sélecteur d'applications s'ouvrira à la place.). Dernière modifié: 2025-01-22 17:01

L'ajout de temps d'antenne est facile ! Vous pouvez ajouter du temps d'antenne directement à partir de votre téléphone NET10 avec Rapid Refill. Pour obtenir des instructions sur l'utilisation de la recharge rapide, veuillez vous référer à la page d'ajout de temps d'antenne sur ce site Web. Vous pouvez également ajouter du temps d'antenne à partir de ce site Web ou appeler le 1-877-836-2368. Dernière modifié: 2025-01-22 17:01

L'abréviation de l'expression régulière est regex. Le modèle de recherche peut être un simple caractère, une chaîne fixe ou une expression complexe contenant des caractères spéciaux décrivant le modèle. Le motif défini par la regex peut correspondre une ou plusieurs fois ou pas du tout pour une chaîne donnée. Dernière modifié: 2025-01-22 17:01

Type de données. Les bases de données stockent des données. Afin de rendre la base de données plus efficace, différents types de données sont généralement classés dans un certain « type de données ». > Texte ou alphanumérique - stocke des données qui incluent du texte, des symboles et des chiffres. Un exemple serait 'nom', par ex. John Smith. Dernière modifié: 2025-01-22 17:01

Le registre RMI (Remote Method Invocation) de Java est essentiellement un service d'annuaire. Un registre d'objets distants est un service de nommage d'amorçage utilisé par les serveurs RMI sur le même hôte pour lier des objets distants à des noms. Dernière modifié: 2025-01-22 17:01

L'utilisation de « due à » est correcte, si la phrase a un sens lorsque « en raison de » est remplacé par « causé par ». Utilisez 'à cause de' pour modifier les verbes. Dernière modifié: 2025-01-22 17:01

Adaptateur de réseau. Une interface réseau, telle qu'une carte d'extension ou une carte réseau externe. Carte d'interface réseau (NIC) Une carte d'extension par laquelle un ordinateur peut se connecter à un réseau. Dernière modifié: 2025-01-22 17:01

Le trait est un dessin au trait, le remplissage est une « coloration » (à défaut d'un meilleur terme). Ainsi, dans le cas d'une forme (comme un cercle), le trait est la bordure (circonférence) et le remplissage est le corps (intérieur). L'AVC ne dessine que des éléments sur le bord du chemin. Dernière modifié: 2025-01-22 17:01

Google Cloud Key Management Service (KMS) est un service cloud permettant de gérer les clés de chiffrement pour d'autres services cloud Google que les entreprises peuvent utiliser pour mettre en œuvre des fonctions cryptographiques. Dernière modifié: 2025-01-22 17:01

Un exemple très simple de chiffrement RSA Sélectionnez les nombres premiers p=11, q=3. n = pq = 11,3 = 33. phi = (p-1)(q-1) = 10,2 = 20. Choisissez e=3. Vérifier pgcd(e, p-1) = pgcd(3, 10) = 1 (c'est-à-dire que 3 et 10 n'ont pas de facteurs communs sauf 1), calculer d tel que ed ≡ 1 (mod phi) c'est-à-dire calculer d = (1/e ) mod phi = (1/3) mod 20. Clé publique = (n, e) = (33, 3). Dernière modifié: 2025-01-22 17:01

:premier du type. Le sélecteur:first-of-type en CSS vous permet de cibler la première occurrence d'un élément dans son conteneur. Il est défini dans la spécification CSS Selectors Level 3 comme une « pseudo-classe structurelle », ce qui signifie qu'il est utilisé pour styliser le contenu en fonction de sa relation avec le contenu parent et frère. Dernière modifié: 2025-01-22 17:01

Moulez le mastic Fix-It Stick jusqu'à ce qu'il soit légèrement gris. Façonnez-le sur le trou d'épingle dans le tuyau de cuivre. J'aime appuyer dessus pour m'assurer que le mastic pénètre dans le trou d'épingle, puis effiler les extrémités. En quelques minutes, le mastic sera solide comme un roc et vous pourrez rallumer votre eau. Dernière modifié: 2025-01-22 17:01

L'iPhone 8 n'a pas d'encoche en haut. Le système de caméra TrueDepth est la seule interruption sur le magnifique écran bord à bord de l'iPhone X. Dernière modifié: 2025-01-22 17:01

Extraction de nombres dans une plage Sélectionnez une cellule dans la colonne A. Affichez l'onglet Données du ruban. Cliquez sur l'outil Trier du plus petit au plus grand, dans le groupe Trier et filtrer. Sélectionnez les nombres que vous souhaitez mettre dans la colonne B. Appuyez sur Ctrl+X pour couper les cellules dans le Presse-papiers. Sélectionnez la cellule B1 (ou la première cellule de la colonne B où vous souhaitez que les valeurs apparaissent). Dernière modifié: 2025-01-22 17:01

Les montagnes Adirondack /æd?ˈr?ndæk/ forment un massif dans le nord-est de New York, aux États-Unis. Ses limites correspondent aux limites du parc Adirondack. Les montagnes forment un dôme à peu près circulaire, d'environ 160 miles (260 km) de diamètre et environ 1 mile (1 600 m) de haut. Dernière modifié: 2025-01-22 17:01

L'emoji au visage d'ours - symbole de quelque chose de féroce ou de mignon, selon le contexte. Cela peut signifier « Aussi mignon qu'un ours en peluche ! puisque l'image ressemble à un jouet en peluche plutôt qu'à l'animal lui-même, mais Bear Emoji peut également mettre l'accent sur la force et la résilience, comme s'il disait « Tu es aussi fort qu'un ours ! ». Dernière modifié: 2025-01-22 17:01

Comment effacer les applications par défaut sur le Samsung GalaxyS7 Lancez l'application Paramètres depuis votre écran d'accueil ou depuis le tiroir d'applications. Appuyez sur Applications. Appuyez sur Applications par défaut. Appuyez sur Définir par défaut. Appuyez sur l'application pour laquelle vous souhaitez effacer les valeurs par défaut. Appuyez sur Effacer les valeurs par défaut. Dernière modifié: 2025-01-22 17:01

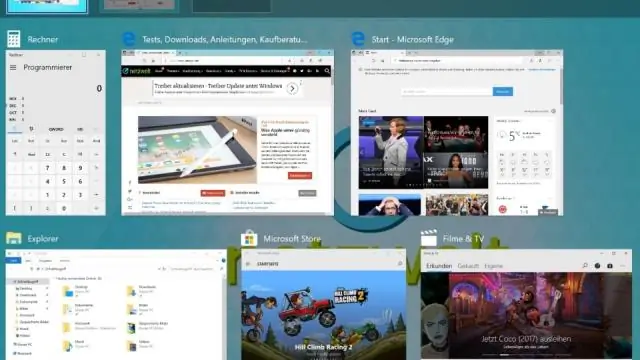

Il existe plusieurs façons de basculer entre les fenêtres ouvertes. De nombreux utilisateurs attrapent la souris, pointent sur la barre des tâches, puis cliquent sur le bouton de la fenêtre qu'ils souhaitent mettre au premier plan. Si vous êtes un fan de raccourcis clavier, comme moi, vous utilisez probablement Alt-Tab pour basculer entre les fenêtres ouvertes. Dernière modifié: 2025-01-22 17:01

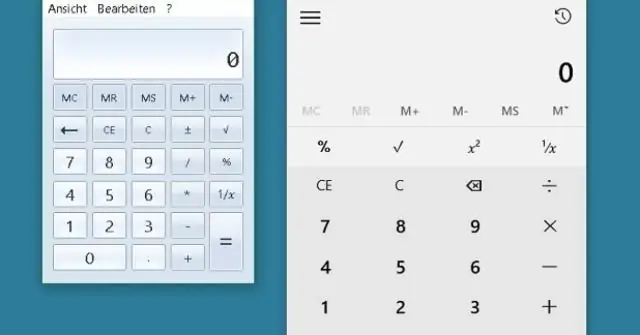

Dans n'importe quelle calculatrice, la base de "log" est 10, et la base de "ln" est 2,718281828, ("e"). Le premier est la base 10, et le second est la base naturelle. Dernière modifié: 2025-01-22 17:01

La méthode invoke() de la classe Method Invoque la méthode sous-jacente représentée par cet objet Method, sur l'objet spécifié avec les paramètres spécifiés. Paramètres individuels automatiquement pour correspondre aux paramètres formels primitifs. Dernière modifié: 2025-01-22 17:01

Suivez ces étapes pour verrouiller des cellules dans une feuille de calcul : Sélectionnez les cellules que vous souhaitez verrouiller. Dans l'onglet Accueil, dans le groupe Alignement, cliquez sur la petite flèche pour ouvrir la fenêtre contextuelle Formater les cellules. Dans l'onglet Protection, cochez la case Verrouillé, puis cliquez sur OK pour fermer la fenêtre contextuelle. Dernière modifié: 2025-01-22 17:01

Redux est une bibliothèque de gestion d'état et est souvent utilisée avec React Native pour simplifier le flux de données au sein d'une application. Vous prendrez une application de liste de tâches existante qui conserve la liste de tâches dans un état local et déplacerez ces données dans Redux. Si vous n'êtes pas familier avec React Native, regardez notre cours d'introduction à React Native ici. Dernière modifié: 2025-01-22 17:01