Le Fitbit Charge 2 est un bracelet épais mais élégant. L'Alta est similaire en apparence au Charge 2, mais il arbore une bande plus fine de 0,61 pouce. Son écran tactile OLED personnalisable est donc plus étroit, mais les utilisateurs peuvent toujours afficher leurs statistiques, alertes et l'heure. Dernière modifié: 2025-01-22 17:01

Le stimulus interne ou externe est un événement qui crée chez un individu le besoin de communiquer. •Vous répondez au stimulus en formulant a. message, soit un message verbal (mots écrits ou parlés), un message non verbal (signaux non écrits et non parlés), ou certains. Dernière modifié: 2025-01-22 17:01

Votre réponse Créez un Robot dans votre Orchestrator. Dans la barre d'état système, cliquez sur l'icône Robot UiPath. La barre d'état UiPath Robot s'affiche. Cliquez sur le bouton Options, puis sélectionnez Paramètres. Dans le champ Clé de la machine, saisissez la clé reçue de l'utilisateur qui a créé le Robot dans Orchestrator. Cliquez sur OK. Dernière modifié: 2025-01-22 17:01

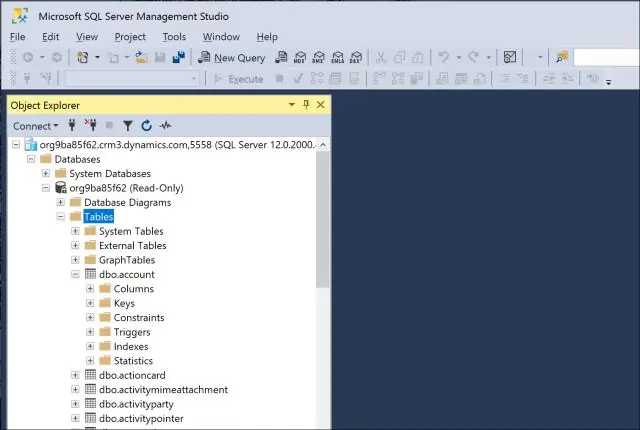

Pour déterminer quels utilisateurs ont un accès direct à une table, nous utiliserons la vue DBA_TAB_PRIVS : SELECT * FROM DBA_TAB_PRIVS; Vous pouvez consulter la documentation officielle pour plus d'informations sur les colonnes renvoyées par cette requête, mais les colonnes critiques sont : GRANTEE est le nom de l'utilisateur avec l'accès autorisé. Dernière modifié: 2025-01-22 17:01

Il existe quatre façons d'obtenir un code d'accès : Achetez un manuel fourni avec une carte de code d'accès et saisissez le code après vous être connecté à WebAssign. Achetez une carte de code d'accès séparément dans votre librairie et entrez le code après vous être connecté à WebAssign. Dernière modifié: 2025-01-22 17:01

Un fichier CRYPT12 est une base de données cryptée créée par WhatsApp Messenger, une application de messagerie Android. Il contient une base de données cryptée AES 256 bits des messages envoyés et reçus via l'application. Dernière modifié: 2025-01-22 17:01

La réponse est non. Généralement, lorsque votre téléphone est connecté à votre domicile ou à tout autre réseau Wi-Fi, il ne se connectera pas au réseau 5G, 4G, 3G ou à tout type de réseau d'opérateur sans fil. Toutes les données utilisées via Wi-Fi ne seront pas prises en compte dans votre forfait de données. Dernière modifié: 2025-06-01 05:06

Qu'est-ce qu'une violation ? une utilisation ou une divulgation non autorisée d'informations qui compromet la sécurité ou la confidentialité de PHI. L'avis doit contenir les mêmes informations que l'avis écrit aux personnes. Doit être donné sans délai déraisonnable, au plus tard 60 jours après la découverte de la violation. Dernière modifié: 2025-01-22 17:01

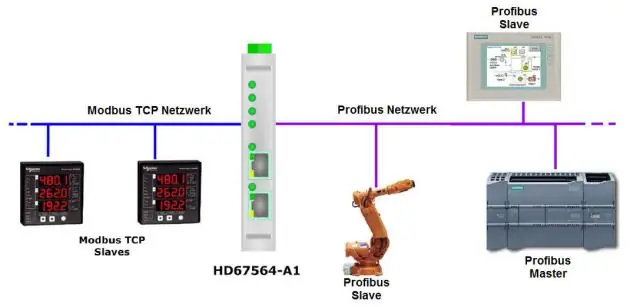

Au cours d'un BCLK, un et un seul des composants connectés au bus est le maître du bus, chacun des autres appareils est soit esclave soit inactif. Le maître du bus initie un transfert de bus, tandis que l'esclave est passif car il ne peut attendre qu'une requête du maître du bus. Dernière modifié: 2025-01-22 17:01

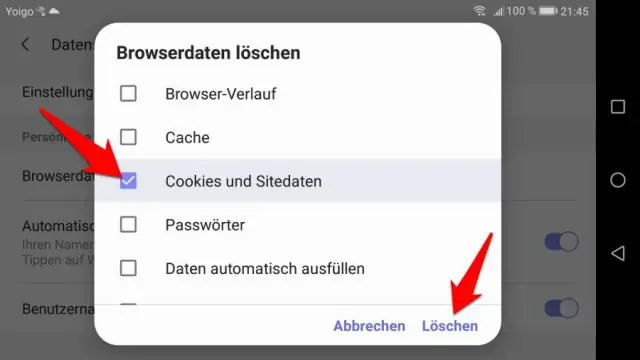

Afficher et supprimer l'historique de navigation dans GoogleChrome Pour afficher l'historique Web dans Google Chrome, cliquez pour ouvrir le menu ? en haut à droite de sa fenêtre et sélectionnez Historique, puis cliquez une seconde fois sur Historique. Dernière modifié: 2025-01-22 17:01

Le différence principale entre la méthode PUT et PATCH est que la méthode PUT utilise l'URI de requête pour fournir une version modifiée de la ressource demandée qui remplace la version originale de la ressource tandis que la méthode PATCH fournit un ensemble d'instructions pour modifier la ressource. Dernière modifié: 2025-01-22 17:01

Deployment Image Servicing and Management (DISM.exe) est un outil de ligne de commande utilisé pour mettre à jour les images Windows® hors connexion. Dernière modifié: 2025-01-22 17:01

Oui : techniquement, il peut être utilisé, mais vous avez besoin d'une plus grande quantité de puissance (watt). si l'adaptateur est 19V 6A, il peut démarrer le PC mais vous aurez des effets secondaires étranges. Dernière modifié: 2025-06-01 05:06

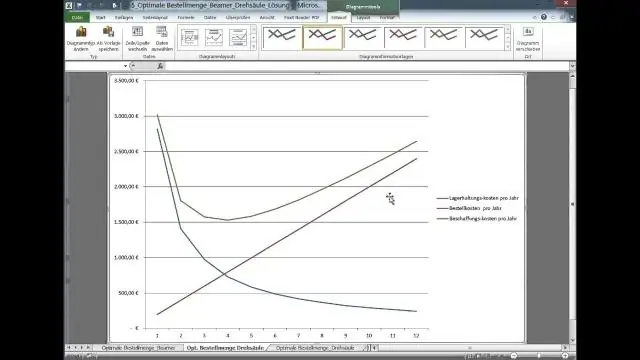

Superposer le graphique en courbes sur le graphique à barres dans Excel Maintenant, un graphique à barres est créé dans votre feuille de calcul comme illustré ci-dessous. Dans la boîte de dialogue Modifier le type de graphique, veuillez sélectionner Colonne de cluster - Ligne dans la section Combo sous l'onglet Tous les graphiques, puis cliquez sur le bouton OK. Sélectionnez et cliquez avec le bouton droit sur la ligne nouvellement créée et sélectionnez Formater la série de données dans le menu contextuel. Dernière modifié: 2025-01-22 17:01

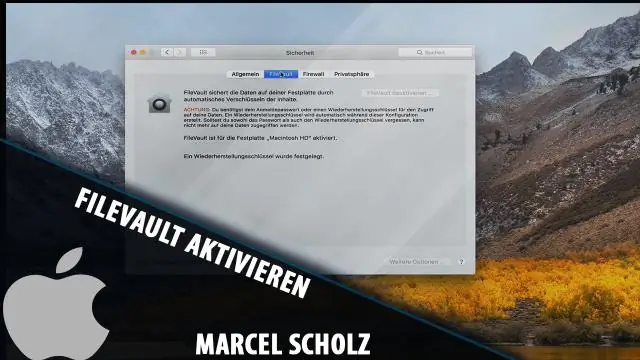

Désactivation de FileVault pour décrypter les disques durs Mac. Cela devrait aller de soi, mais gardez à l'esprit que la désactivation de FileVault désactive complètement le cryptage du lecteur, ce qui signifie qu'une personne non autorisée engagée pourrait théoriquement accéder aux fichiers s'ils avaient accès à votre Mac. Dernière modifié: 2025-01-22 17:01

VIDÉO De plus, puis-je toujours obtenir des applications Pebble ? Officiel Galet soutien pour votre Galet smartwatch a pris fin le 30 juin. application magasin fermé, la reconnaissance vocale cassée, et mobile application les mises à jour et bien d'autres fonctionnalités appartiennent au passé.. Dernière modifié: 2025-01-22 17:01

L'application mobile s'appelle « Langue des signes à réalité augmentée » et peut traduire entre différentes versions de la langue des signes ainsi qu'entre la langue parlée et la langue des signes. L'application permet à l'utilisateur sourd de signer, puis l'application le transforme en texte et en parole pour que l'utilisateur non signataire puisse comprendre. Dernière modifié: 2025-01-22 17:01

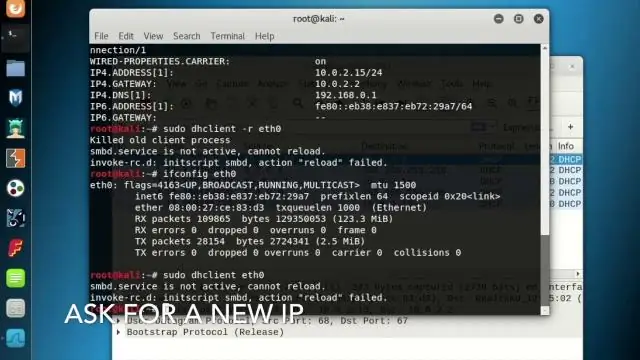

Rencontrez Wireshark. Wireshark est un outil de détection de paquets, un analyseur de paquets réseau. Son opération de base est de prendre une connexion Internet - ou n'importe quelle connexion réseau - et d'enregistrer les paquets qui vont et viennent à travers elle. Il vous donne tout : origine et destination du paquet, contenu, protocoles, messages. Dernière modifié: 2025-01-22 17:01

Explication des RMA Les ordinateurs portables, les ordinateurs de bureau et les composants tels que les cartes mères et les cartes graphiques sont généralement couverts par une garantie d'un à deux ans. RMA signifie simplement "Return MerchandiseAuthorization". Vous aurez besoin d'un numéro RMA avant de renvoyer votre produit défectueux et de le faire réparer ou remplacer. Dernière modifié: 2025-01-22 17:01

Génération de fichiers de raccord à partir de descripteurs WSDL Dans la fenêtre Projets, développez l'arborescence d'un projet. Cliquez avec le bouton droit sur le nœud Source Packages et sélectionnez Nouveau > Autre. Dans le volet Catégories, sélectionnez Autre et dans la zone Types de fichiers, choisissez Mobile Webservice Client. Dans la page Générer un stub de service Web J2ME, vous pouvez soit :. Dernière modifié: 2025-01-22 17:01

L'organisation centrale responsable de la création et du maintien des normes Web est le World Wide Web Consortium (W3C). Dernière modifié: 2025-01-22 17:01

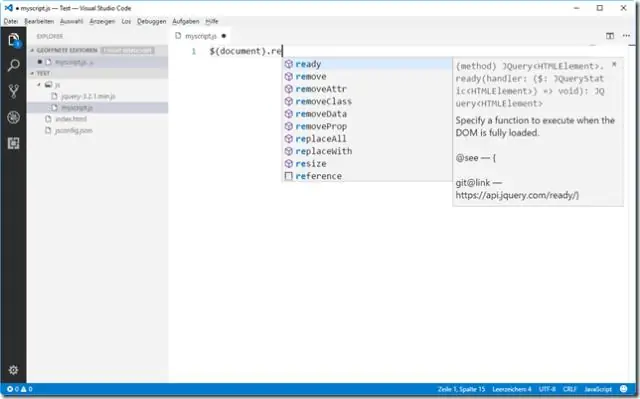

Comment utiliser les bibliothèques JavaScript dans les applications Angular 2+ Créez un nouveau projet à l'aide d'Angular CLI. Si vous n'avez pas déjà installé CLI sur votre machine, installez-la, après l'installation, créez un nouveau projet (si vous n'en avez pas déjà un) pour un nouvel apprentissage. Installez le package dans votre projet. Importer la bibliothèque dans Angular (TypeScript) Importer la déclaration de type dans l'application Angular. Dernière modifié: 2025-01-22 17:01

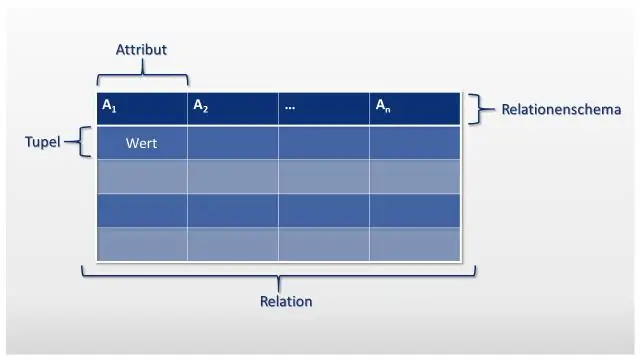

Base de données relationnelle. Une base de données composée de plus de deux tables liées. La relation entre les tables est créée en plaçant une clé primaire du primaire dans la table secondaire. Tableaux de la base de données. Les tables de base de données sont stockées dans des lignes et des enregistrements de manière organisée. Dernière modifié: 2025-01-22 17:01

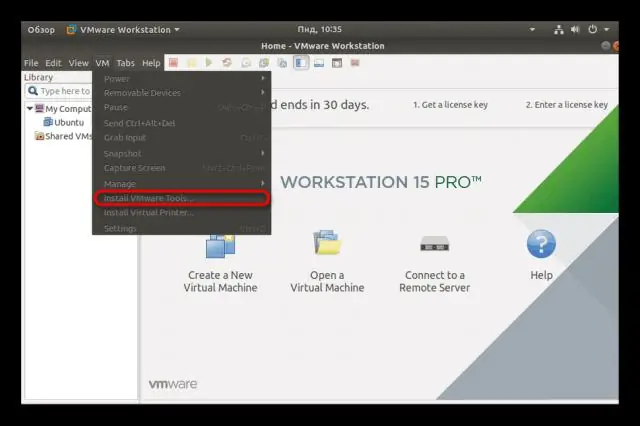

Pour installer VMware Tools dans Ubuntu : Ouvrez une fenêtre de terminal. Dans le terminal, exécutez cette commande pour accéder au dossier vmware-tools-distrib : Exécutez cette commande pour installer VMware Tools : saisissez votre mot de passe Ubuntu. Redémarrez la machine virtuelle Ubuntu une fois l'installation de VMware Tools terminée. Dernière modifié: 2025-01-22 17:01

Vous pouvez, à l'occasion, voir des termites dans des tas de paillis. Mais le paillis ne provoque pas de termites. Et les termites ne prospèrent généralement pas dans les tas de paillis. Les termites préexistent généralement profondément sous terre dans des environnements humides. Dernière modifié: 2025-01-22 17:01

Les redirections de sites Web sont le plus souvent causées par des logiciels publicitaires et d'autres types de logiciels malveillants présents sur votre ordinateur. Le but de ces programmes indésirables est de vous orienter vers certains types de publicités ou de codes dangereux qui pourraient endommager davantage votre système. Dernière modifié: 2025-01-22 17:01

Les voyageurs de chaque interrupteur sont reliés entre eux à l'aide du câble C4 (fils blanc et rouge scotchés). Le fil blanc scotché du câble C3 est le fil chaud jusqu'au feu LT2 (où le fil rouge du câble C2 est utilisé pour épisser le fil chaud vers le feu suivant, LT1). Dernière modifié: 2025-01-22 17:01

Pour modifier une procédure stockée ou une fonction stockée, cliquez dessus avec le bouton droit dans le navigateur de base de données et choisissez l'option Modifier la procédure ou Modifier la fonction. Cela ouvre un nouvel onglet d'éditeur de script avec la procédure/fonction sélectionnée affichée. Dernière modifié: 2025-01-22 17:01

CCS in Medical CCS Calcium Score CCS Certified Coding Specialists + 1 variante médecine, éducation CCS Certified Coding Specialist médecine, éducation CCS California Children's Services Program californie, éducation CCS Care Coordinators service, emploi. Dernière modifié: 2025-01-22 17:01

Le Relative Strength Index (RSI), développé par J. Welles Wilder, est un oscillateur de momentum qui mesure la vitesse et le changement des mouvements de prix. Le RSI oscille entre zéro et 100. Traditionnellement, le RSI est considéré comme suracheté lorsqu'il est supérieur à 70 et survendu lorsqu'il est inférieur à 30. Dernière modifié: 2025-01-22 17:01

Dans la substitution de méthode, lorsque la variable de référence de la classe de base pointe vers l'objet de la classe dérivée, elle appellera la méthode substituée dans la classe dérivée. Dans le masquage de méthode, lorsque la variable de référence de la classe de base pointe vers l'objet de la classe dérivée, elle appellera la méthode cachée dans la classe de base. Dernière modifié: 2025-01-22 17:01

Suivez simplement ces étapes : Faites une sauvegarde de votre fichier d'origine. Double-cliquez sur l'image BMP et elle s'ouvrira dans Aperçu. Cliquez sur Fichier, puis sur Enregistrer sous. Avec le sélecteur déroulant 'Format', choisissez le format que vous voulez, tel que JPEG, PNG, GIF, etc. Cliquez sur Enregistrer. Dernière modifié: 2025-01-22 17:01

Dans Windows : Ouvrez le type d'exécution %APPDATA%Subversionauthsvn. Facile. Cela ouvrira svn. dossier simple. vous trouverez un fichier par ex. Gros fichier alphanumérique. Supprimez ce fichier. Redémarrez l'éclipse. Essayez de modifier le fichier du projet et de le valider. vous pouvez voir une boîte de dialogue demandant le mot de passe userName. Dernière modifié: 2025-01-22 17:01

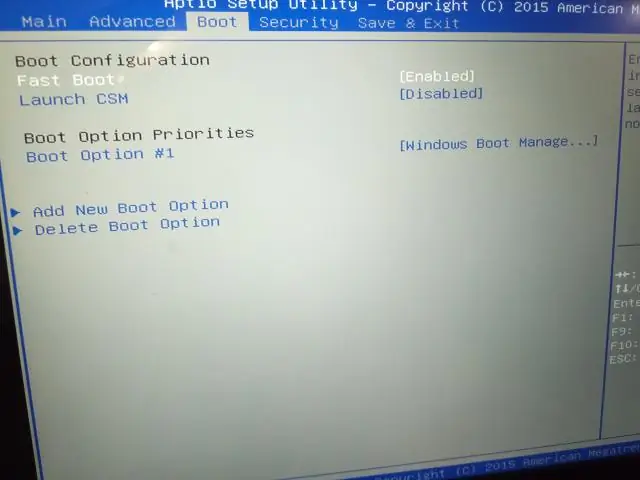

Utilisez la touche fléchée pour sélectionner « Avancé », « OnboardDevices » ou « Périphériques intégrés » dans le menu. Appuyez sur "Entrée". Sélectionnez "Contrôleur USB". Appuyez sur « + » ou « - » pour modifier le paramètre sur « Activé ». Appuyez sur 'F10' pour activer les ports USB et quitter le BIOS. Dernière modifié: 2025-01-22 17:01

La certification FOA CFOT nécessite un test des connaissances du candidat en matière de fibre optique dans le cadre d'un examen général couvrant la technologie, les composants, l'installation et les tests, ainsi que des compétences et/ou une expérience vérifiées dans le domaine de la fibre optique. Nous les appelons les KSA - connaissances, compétences et capacités. Dernière modifié: 2025-01-22 17:01

1. Les rendus existants sont souvent finis avec un revêtement ou une peinture mince qui formera une interface faible qui ne convient pas au rendu. Les dépôts sales accumulés au fil du temps peuvent former une couche intermédiaire faible qui interfère avec le développement de la liaison de l'enduit nouvellement appliqué. Dernière modifié: 2025-06-01 05:06

Style d'écriture informel Coloquial - L'écriture informelle est similaire à une conversation parlée. L'écriture informelle peut inclure de l'argot, des figures de style, une syntaxe brisée, des apartés, etc. L'écriture informelle prend un ton personnel comme si vous parliez directement à votre public (le lecteur). Dernière modifié: 2025-01-22 17:01

Ceux-ci incluent : Galaxy S6, Galaxy S6 Edge, Galaxy S6Edge+, Samsung Galaxy Note 5, Galaxy S7, Galaxy S7 Edge, Galaxy S8, Galaxy S8+. Mais ne vous inquiétez pas, si vous avez un téléphone Samsung, vous n'êtes pas limité aux seuls casques Gear VR. Les téléphones Android Samsung sont compatibles avec les autres casques disponibles sur le marché. Dernière modifié: 2025-01-22 17:01

Le dernier poste vacant chez le greffier junior de la Haute Cour de Bombay et Steno déclarent utiliser la police Krutidev pour le test de dactylographie. Shivajifont est la police la plus courante pour la dactylographie marathi. Dernière modifié: 2025-01-22 17:01

L'attribut method spécifie comment envoyer les données de formulaire (les données de formulaire sont envoyées à la page spécifiée dans l'attribut d'action). Les données de formulaire peuvent être envoyées en tant que variables URL (avec method='get') ou en tant que transaction HTTP post (avec method='post'). Notes sur GET : ajoute des données de formulaire dans l'URL dans des paires nom/valeur. Dernière modifié: 2025-01-22 17:01