Installez Nmap sur CentOS. miam installer nmap. Sur Debian. apt-get install nmap. Sur Ubuntu. sudo apt-get install nmap. Utilisation du scanner de sécurité Nmap. Ensuite, vous pouvez exécuter la commande « nmap » sur un terminal, accompagnée de l'adresse IP ou du site Web de la cible et des différents paramètres disponibles. Dernière modifié: 2025-01-22 17:01

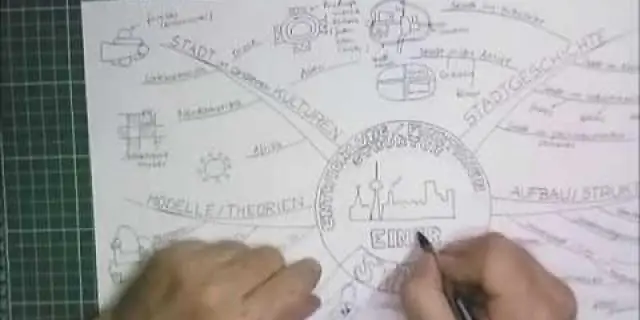

Le processus technologique est la méthode de travail utilisée par la technologie et consiste en la séquence ordonnée d'étapes qui doivent être suivies afin de répondre à un besoin ou de résoudre un problème. Dernière modifié: 2025-01-22 17:01

Les reflets de la lumière se reflétant sur les murs et les surfaces finies, ainsi que les reflets sur l'écran de votre ordinateur peuvent également provoquer une fatigue oculaire de l'ordinateur. Le revêtement AR réduit l'éblouissement en minimisant la quantité de lumière se reflétant sur les surfaces avant et arrière de vos verres de lunettes. Dernière modifié: 2025-01-22 17:01

Les larves de termites ressemblent à une version plus petite des termites ouvrières et nymphes adultes; ils ont une tête, des pattes et des antennes séparées et segmentées. Les larves de fourmis ressemblent à des larves. Ils n'ont ni pattes ni yeux et ne semblent pas avoir de tête séparée et segmentée. Ils sont également couverts de poils minuscules. Dernière modifié: 2025-06-01 05:06

Le nom d'un tableau doit suivre les règles de nommage des variables. La taille du tableau doit être zéro ou un entier constant positif. Pour déclarer un tableau, vous devez spécifier : Le type de données des éléments du tableau. Le nom du tableau. Un nombre fixe d'éléments que le tableau peut contenir. Dernière modifié: 2025-01-22 17:01

Le correctif est une information sur les différences de révisions (création de correctifs à distance) ou les différences entre la copie de l'espace de travail et la révision de base. L'utilisateur peut enregistrer ces informations dans le presse-papiers ou dans un fichier de système de fichiers local ou un fichier de projet spécifié. Dernière modifié: 2025-01-22 17:01

Verizon est en fait l'un des transporteurs les plus indulgents lorsqu'il s'agit de déverrouiller des appareils. Comme mentionné, tous leurs appareils 4G LTE sont déjà déverrouillés. Vous aurez juste besoin de vous assurer que, si vous essayez d'utiliser le téléphone sur un opérateur GSM, que votre téléphone Verizon dispose des radios GSM requises. Dernière modifié: 2025-01-22 17:01

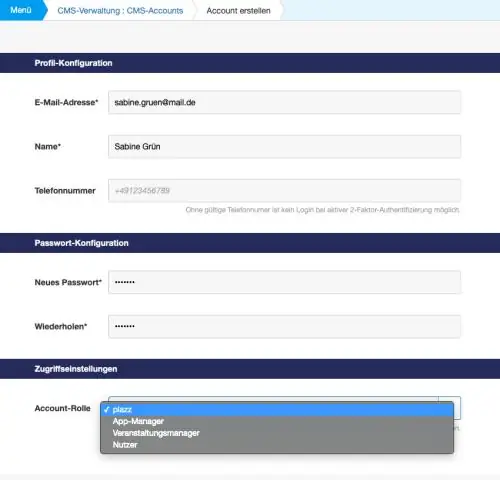

Pour choisir le bon CMS pour votre équipe – et pour éviter de commettre des erreurs, suivez ces 10 conseils ci-dessous : Ne créez pas de logiciel de gestion de contenu personnalisé/interne. Evitez de trop vous fier aux développeurs. Assurez-vous que votre CMS est évolutif. Choisissez un CMS qui prend en charge l'omnicanal. Ne limitez pas votre système à un seul code. Dernière modifié: 2025-06-01 05:06

Étapes pour vérifier les mises à jour installées dans Windows10 : Étape 1 : Ouvrez le Panneau de configuration. Étape 2 : Tapez updatedans la zone de recherche en haut à droite et choisissez Afficher les mises à jour installées dans le résultat. Après ces procédures, vous pouvez voir les mises à jour actuellement installées sur l'ordinateur. Dernière modifié: 2025-01-22 17:01

Jira sert à suivre tous vos problèmes et vous pouvez le connecter à votre système SCM pour en obtenir des informations, mais vous ne stockez pas votre code dans Jira. Si vous faites référence à, si Jira lui-même a une gestion de configuration pour sa configuration : Simply a dit : Non. Dernière modifié: 2025-01-22 17:01

Un système de file d'attente de base comprend un processus d'arrivée (comment les clients arrivent à la file d'attente, combien de clients sont présents au total), la file d'attente elle-même, le processus de service pour s'occuper de ces clients et les départs du système. Dernière modifié: 2025-01-22 17:01

Dans Outlook, accédez à Fichier > Imprimer > Définir les styles > Modifier. Sélectionnez l'onglet 'Papier'. Sous « Orientation », sélectionnez votre préférence, Portrait ou Paysage. Imprimer. Dernière modifié: 2025-01-22 17:01

L'un des premiers cadres a été une découverte faite dans une tombe égyptienne datant du IIe siècle après J. Dernière modifié: 2025-01-22 17:01

Objectif : ce document décrit les fonctions génériques OAuth 2.0 offertes par la bibliothèque cliente Google OAuth pour Java. Résumé : OAuth 2.0 est une spécification standard permettant aux utilisateurs finaux d'autoriser en toute sécurité une application cliente à accéder aux ressources protégées côté serveur. Dernière modifié: 2025-01-22 17:01

HBase est un modèle de données similaire à la grande table de Google qui est conçu pour fournir un accès aléatoire à un volume élevé de données structurées ou non structurées. HBase est un composant important de l'écosystème Hadoop qui exploite la fonction de tolérance aux pannes de HDFS. HBase fournit un accès en lecture ou en écriture en temps réel aux données dans HDFS. Dernière modifié: 2025-01-22 17:01

Un langage de balisage est un langage informatique qui utilise des balises pour définir des éléments dans un document. Il est lisible par l'homme, ce qui signifie que les fichiers de balisage contiennent des mots standard, plutôt que la syntaxe de programmation typique. XML est appelé « langage de balisage extensible » car les balises personnalisées peuvent être utilisées pour prendre en charge un large éventail d'éléments. Dernière modifié: 2025-06-01 05:06

Sélectionnez l'icône Plus dans le coin supérieur ou inférieur droit du navigateur. Sélectionnez l'icône Cast en haut ou en bas à droite de l'écran. Sélectionnez votre ordinateur dans la liste des appareils disponibles pour diffuser Netflix sur votre téléviseur. Sélectionnez une émission de télévision ou un film à regarder et appuyez sur Play. Dernière modifié: 2025-06-01 05:06

MySQL repose sur le standard SQL ANSCII et est assez simple. Généralement, MySQL sert de backend pour un site Web basé sur php. Prenez quelques jours pour le récupérer. La partie la plus difficile, qui n'est même pas difficile, est d'apprendre à intégrer des sous-requêtes et les différents types de jointures. Dernière modifié: 2025-01-22 17:01

Faire des schémas de câblage ou électriques est facile avec les modèles et les symboles appropriés : Commencez avec une collection de symboles électriques adaptés à votre schéma. Dessinez des circuits représentés par des lignes. Faites glisser et déposez des symboles sur les circuits et connectez-les. Utilisez des sauts de ligne si des lignes doivent se croiser. Ajouter des couches pour montrer la complexité. Dernière modifié: 2025-01-22 17:01

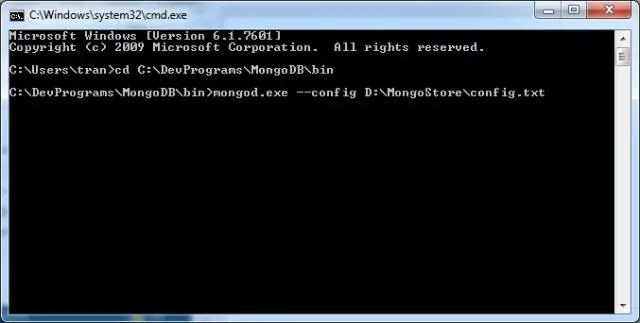

Configurer un cluster cloud Cliquez sur Créer nouveau dans la section Déploiements MongoDB de votre écran d'accueil. Sélectionnez un fournisseur de cloud et le type de plan Sandbox gratuit. Cliquez ensuite sur le bouton Continuer. Sélectionnez la région la plus proche de vous. Cliquez ensuite sur le bouton Continuer. Entrez un nom pour votre base de données. Dernière modifié: 2025-01-22 17:01

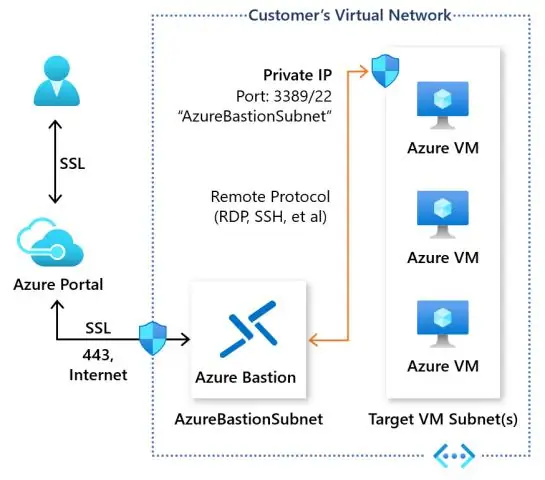

Azure Virtual Machines (VM) est l'un des nombreux types de ressources informatiques évolutives à la demande qu'Azure propose. Une machine virtuelle Azure vous offre la flexibilité de la virtualisation sans avoir à acheter et à entretenir le matériel physique qui l'exécute. Dernière modifié: 2025-01-22 17:01

Ouvrages écrits : Introduction à la kinésique, Kinésique. Dernière modifié: 2025-01-22 17:01

Les implémentations HttpClient sont censées être thread-safe. Il est recommandé de réutiliser la même instance de cette classe pour plusieurs exécutions de requêtes. Dernière modifié: 2025-01-22 17:01

Comment bloquer les publicités sur YouTube dans Microsoft Edge Launch Edge. Cliquez sur le menu ⋯ (trois points horizontaux). Cliquez sur Extensions. Cliquez sur Explorer d'autres extensions. Recherchez « bloc d'annonces ». Cliquez sur Afficher tout pour afficher tous les bloqueurs de publicités disponibles. Choisissez un bloqueur de publicités et cliquez dessus. Cliquez sur Obtenir pour télécharger et installer le bloqueur de publicités. Dernière modifié: 2025-01-22 17:01

La longueur du câble est limitée à 4,5 mètres (14,8 pieds), bien que jusqu'à 16 câbles puissent être connectés en guirlande à l'aide de répéteurs actifs; des concentrateurs externes ou des concentrateurs internes sont souvent présents dans les équipements FireWire. La norme S400 limite la longueur de câble maximale de toute configuration à 72 mètres (236 pieds). Dernière modifié: 2025-01-22 17:01

Comment convertir des fichiers FBX en OBJ en ligne ? Téléchargez le fichier FBX. Cliquez sur le bouton « Choisir un fichier » pour sélectionner un fichier fbx sur votre ordinateur. La taille du fichier FBX peut aller jusqu'à 50 Mo. Convertissez FBX en OBJ. Cliquez sur le bouton « Convertir » pour lancer la conversion. Téléchargez votre OBJ. Laissez le fichier convertir et vous pourrez télécharger votre fichier OBJ juste après. Dernière modifié: 2025-01-22 17:01

Modifier les paramètres de mise à jour automatique Recherchez et lancez le panneau de configuration Java. Cliquez sur l'onglet Mettre à jour pour accéder aux paramètres. Pour permettre à Java Update de rechercher automatiquement les mises à jour, cochez la case Rechercher les mises à jour automatiquement. Pour désactiver Java Update, décochez la case Rechercher les mises à jour automatiquement. Dernière modifié: 2025-01-22 17:01

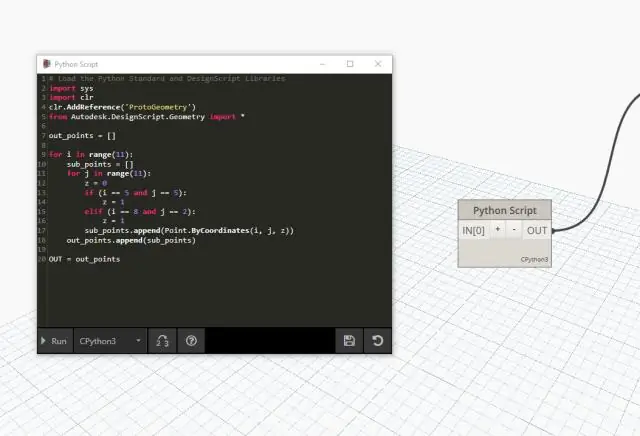

Qu'est-ce qu'un générateur Python (définition du manuel) Un générateur Python est une fonction qui renvoie un itérateur de générateur (juste un objet sur lequel nous pouvons itérer) en appelant yield. rendement peut être appelé avec une valeur, auquel cas cette valeur est traitée comme la valeur « générée ». Dernière modifié: 2025-01-22 17:01

Présentation d'Express Express est un framework d'applications Web Node.js minimal et flexible qui fournit un ensemble robuste de fonctionnalités pour développer des applications Web et mobiles. Il facilite le développement rapide d'applications Web basées sur des nœuds. Dernière modifié: 2025-01-22 17:01

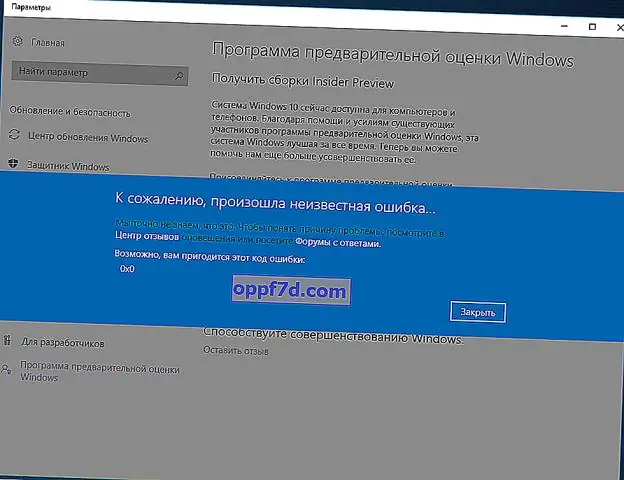

Développeur : Microsoft. Dernière modifié: 2025-01-22 17:01

Le composant de liaison HTTP fournit une connectivité externe pour SOAP sur HTTP dans un environnement compatible JBI 1.0. Le composant de liaison HTTP prend en charge les spécifications SOAP 1.1 et SOAP 1.2 et implémente la liaison SOAP à partir de la spécification WSDL 1.1. Dernière modifié: 2025-01-22 17:01

Pondération C – (pondération fréquentielle C). La fréquence pondérée C examine davantage l'effet des sons à basse fréquence sur l'oreille humaine par rapport à la pondération A et est essentiellement plate ou linéaire entre 31,5 Hz et 8 kHz, les deux points – 3 dB ou « demi puissance ». Dernière modifié: 2025-06-01 05:06

Prolongateur de portée Wi-Fi TP-Link RE650 AC2600 Basé sur nos tests rigoureux, qui incluent des tests approfondis en laboratoire et une évaluation pratique dans une vraie maison, le meilleur textender sur le marché est le Netgear Nighthawk X6S EX8000. Il offre des vitesses rapides, une excellente portée et une gamme de fonctionnalités qui le rendent facile à utiliser. Dernière modifié: 2025-01-22 17:01

Dans la fenêtre de discussion, vous pouvez désormais saisir des codes pour ajouter des animations amusantes. Par exemple, en tapant '/ponystream' dans la fenêtre de discussion de l'interface Web et en appuyant sur 'enter', des poneys dansants apparaîtront. « Certains d'entre vous ont peut-être déjà découvert les œufs de Pâques cachés dans les nouveaux Hangouts. Dernière modifié: 2025-01-22 17:01

Accédez à l'écran d'accueil de l'application Mail. Sélectionnez VIP (si vous avez déjà des contacts désignés comme VIP, appuyez sur le i dans le cercle à côté de VIP) Appuyez sur Ajouter VIP Choisissez un nom dans votre liste de contacts. Dernière modifié: 2025-01-22 17:01

Pel. Pel est un mot de 3 lettres, utilisé comme nom, un mot de maternelle avec des origines latines, et a les lettres elp (elp). Commence par p, se termine par l, deux consonnes, une voyelle et une syllabe. Vous pouvez utiliser pel comme nom dans une phrase. Dernière modifié: 2025-01-22 17:01

Contactez-nous Adresse : King Abdul Aziz Rd, Riyad 11162, Royaume d'Arabie saoudite. Centre de service à la clientèle (téléphone unifié) : 920000667 de 8h00 à 16h00 Du dimanche au jeudi. Centre de service client (e-mail) : CS@mci.gov.sa. Centre des réclamations des consommateurs : 1900 24/7. Dernière modifié: 2025-01-22 17:01

Effectuez les étapes suivantes pour accorder l'accès à un utilisateur à partir d'un hôte distant : Connectez-vous localement à votre serveur MySQL en tant qu'utilisateur root à l'aide de la commande suivante : # mysql -u root -p. Vous êtes invité à saisir votre mot de passe root MySQL. Utilisez une commande GRANT au format suivant pour activer l'accès pour l'utilisateur distant. Dernière modifié: 2025-01-22 17:01

Un schéma LDAP est un ensemble de règles qui définissent ce qui peut être stocké comme entrées dans un annuaire LDAP. Les éléments d'un schéma sont des attributs, des syntaxes et des classes d'objets. Les serveurs d'annuaire LDAP offrent la possibilité d'appliquer le schéma pour garantir que les modifications d'annuaire effectuées à l'aide d'opérations LDAP s'y conforment. Dernière modifié: 2025-01-22 17:01

La plupart des téléphones Samsung bénéficient d'une garantie d'un an sur les pièces et la main-d'œuvre. Consultez vos conditions générales sur www.samsung.com/us/support/warranty. * Aucun frais pour le remplacement des composants/batteries si votre problème n'a pas été causé par des dommages accidentels. Dernière modifié: 2025-01-22 17:01